Witajcie na module poświęconym projektowaniu sieci bezprzewodowych. Do tej pory nasza sieć była „zakotwiczona” w kablach. Nauczyliśmy się projektować strukturę szaf i okablowania. Jednak we współczesnym świecie mobilność to nie luksus, a konieczność. Dzisiejszy moduł poświęcimy temu, jak profesjonalnie zaprojektować sieć WLAN (Wireless LAN), która będzie nie tylko wygodna, ale przede wszystkim wydajna i bezpieczna zgodnie ze standardami enterprise.

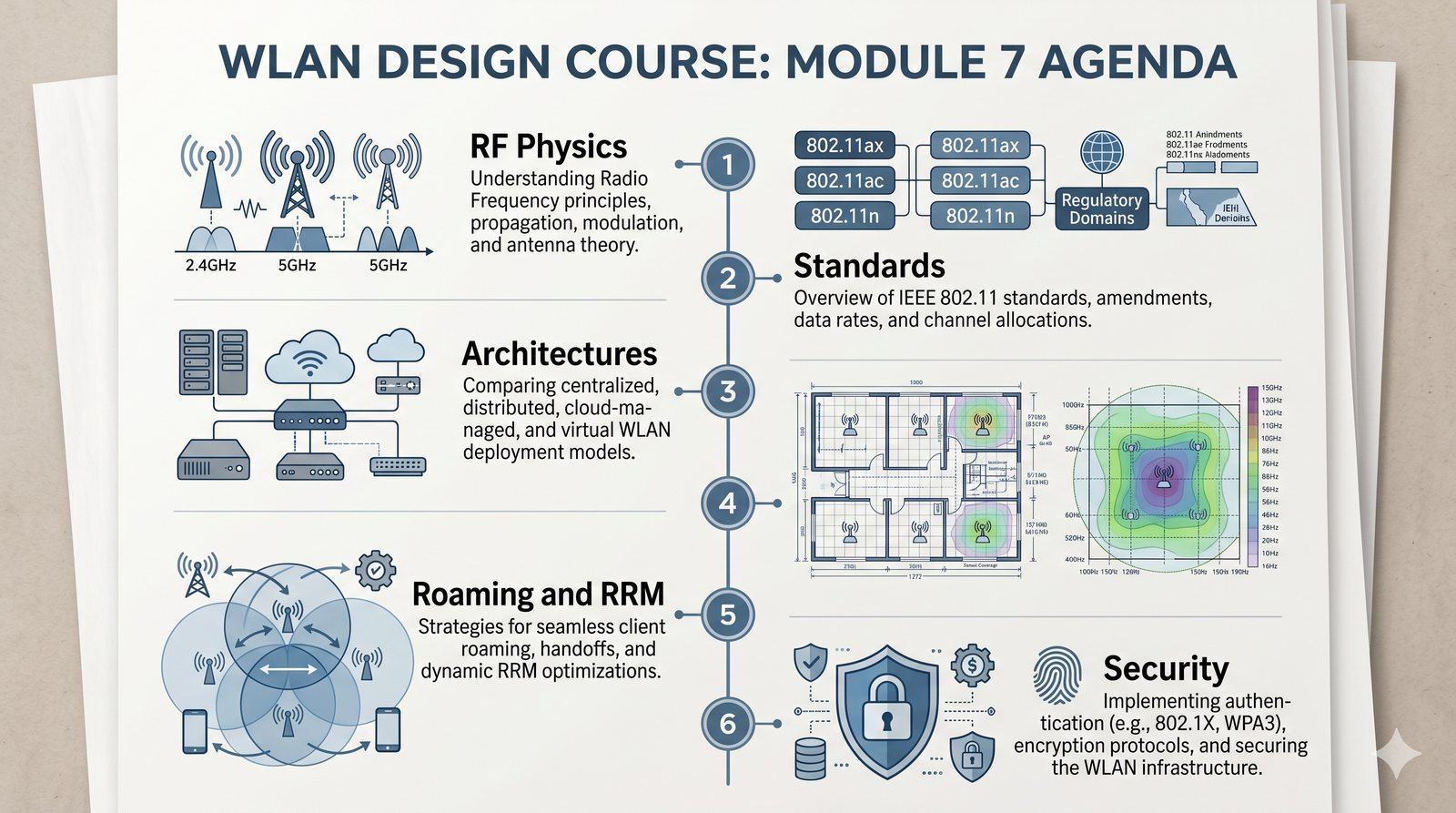

- Fizyka RF: Zrozumienie medium (pasma 2.4/5/6 GHz).

- Standardy: Od 802.11n do 802.11ax (Wi-Fi 6/6E) i dalej.

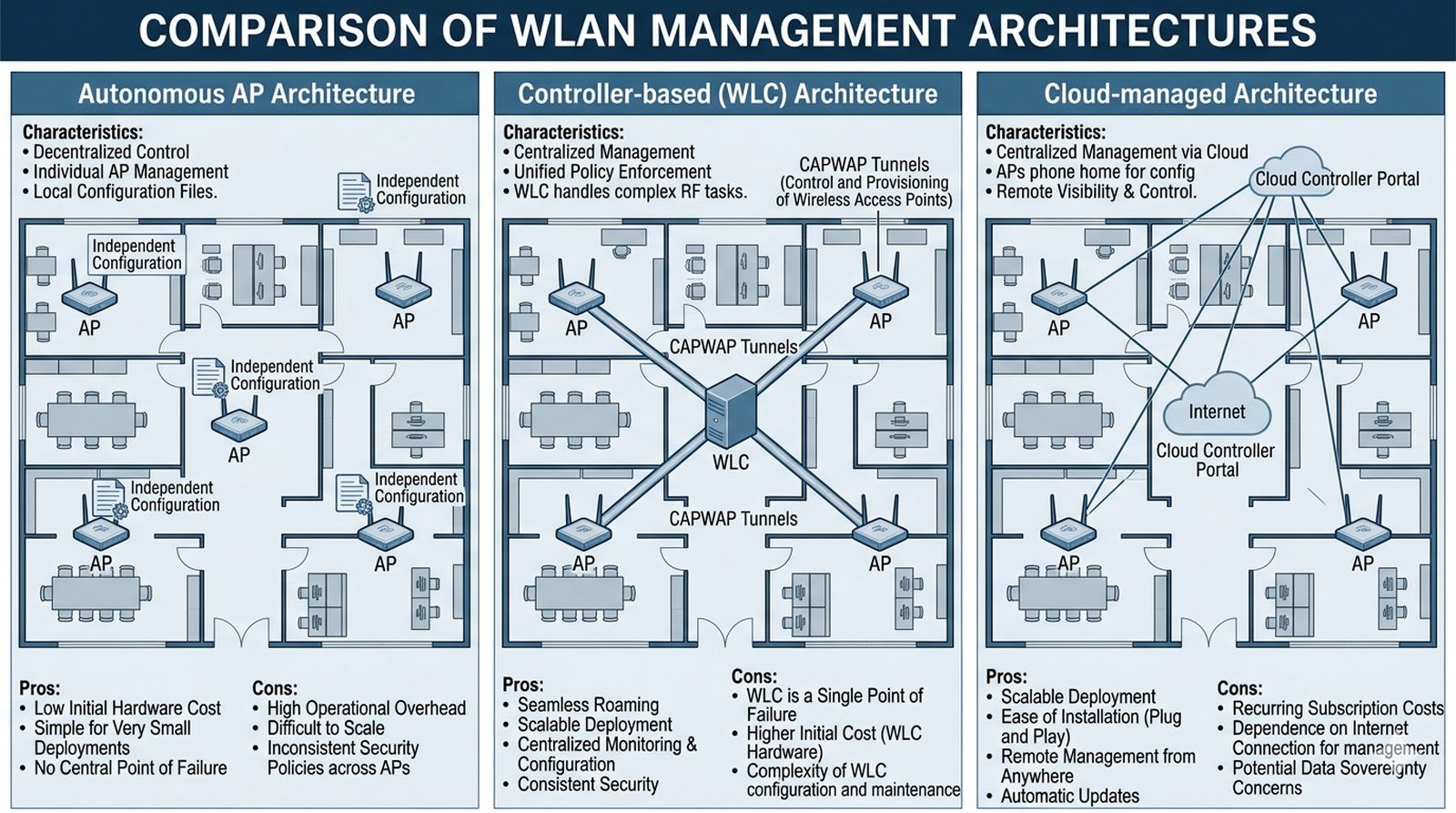

- Architektury: Autonomiczne AP vs WLC (Kontrolery) vs Cloud.

- Planowanie: Site Survey i predykcyjne projektowanie zasięgu.

- Roaming i RRM: Jak zapewnić płynne przełączanie między AP.

- Bezpieczeństwo: 802.1X, WPA3 i dynamiczne przypisywanie VLAN.

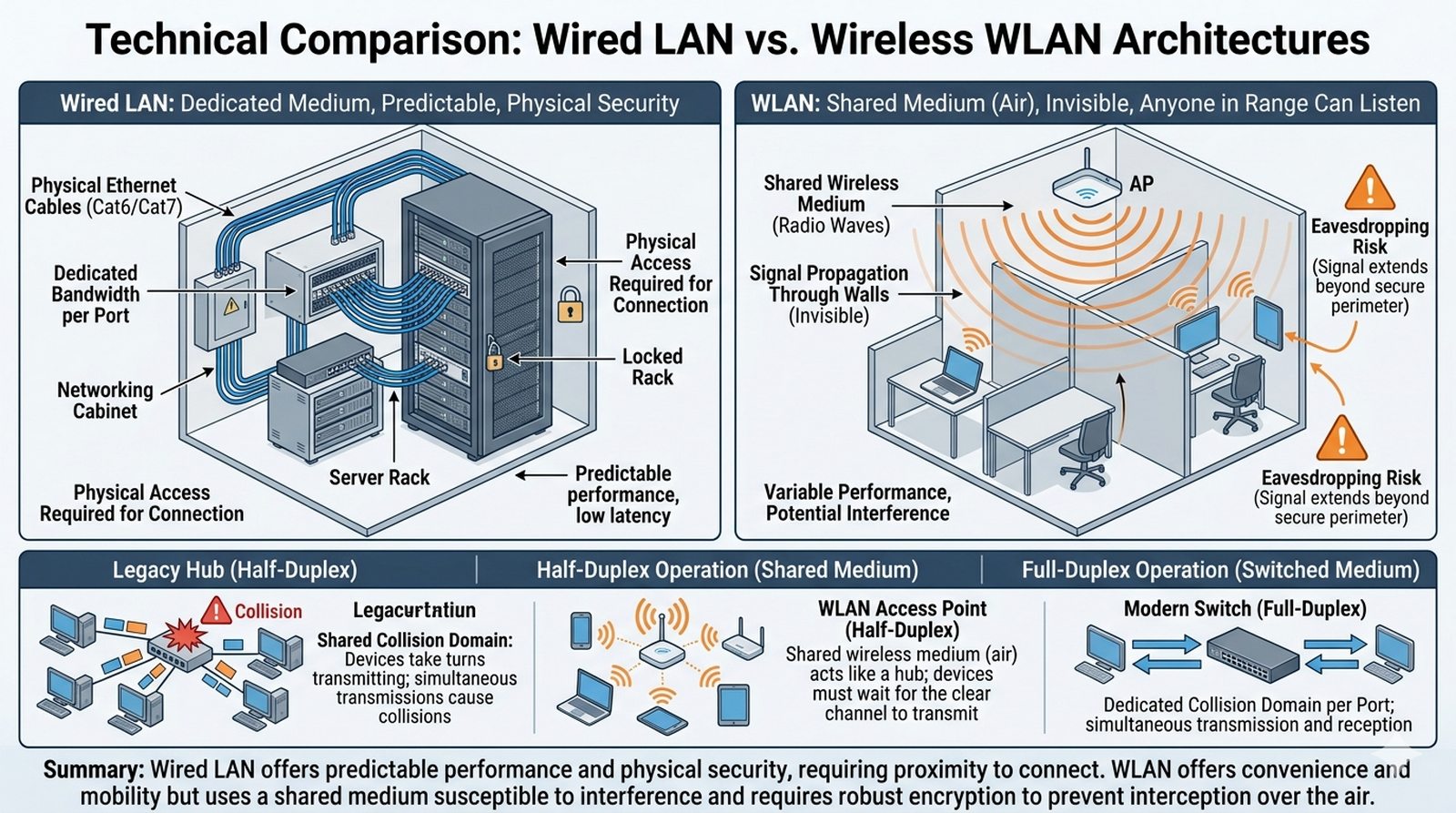

Kluczową rzeczą, którą musimy zrozumieć, jest to, że WLAN to nie jest „to samo co LAN tylko bez kabla”. W sieci kablowej mamy do dyspozycji dedykowane medium (kabel), które jest przewidywalne i bezpieczne. W sieci bezprzewodowej medium jest wspólne (powietrze) i niewidoczne. Oznacza to, że każdy, kto znajduje się w zasięgu, może próbować „słuchać” i zakłócać naszą komunikację. WLAN jest medium współdzielonym (half-duplex), co przypomina działanie staromodnego huba, a nie przełącznika.

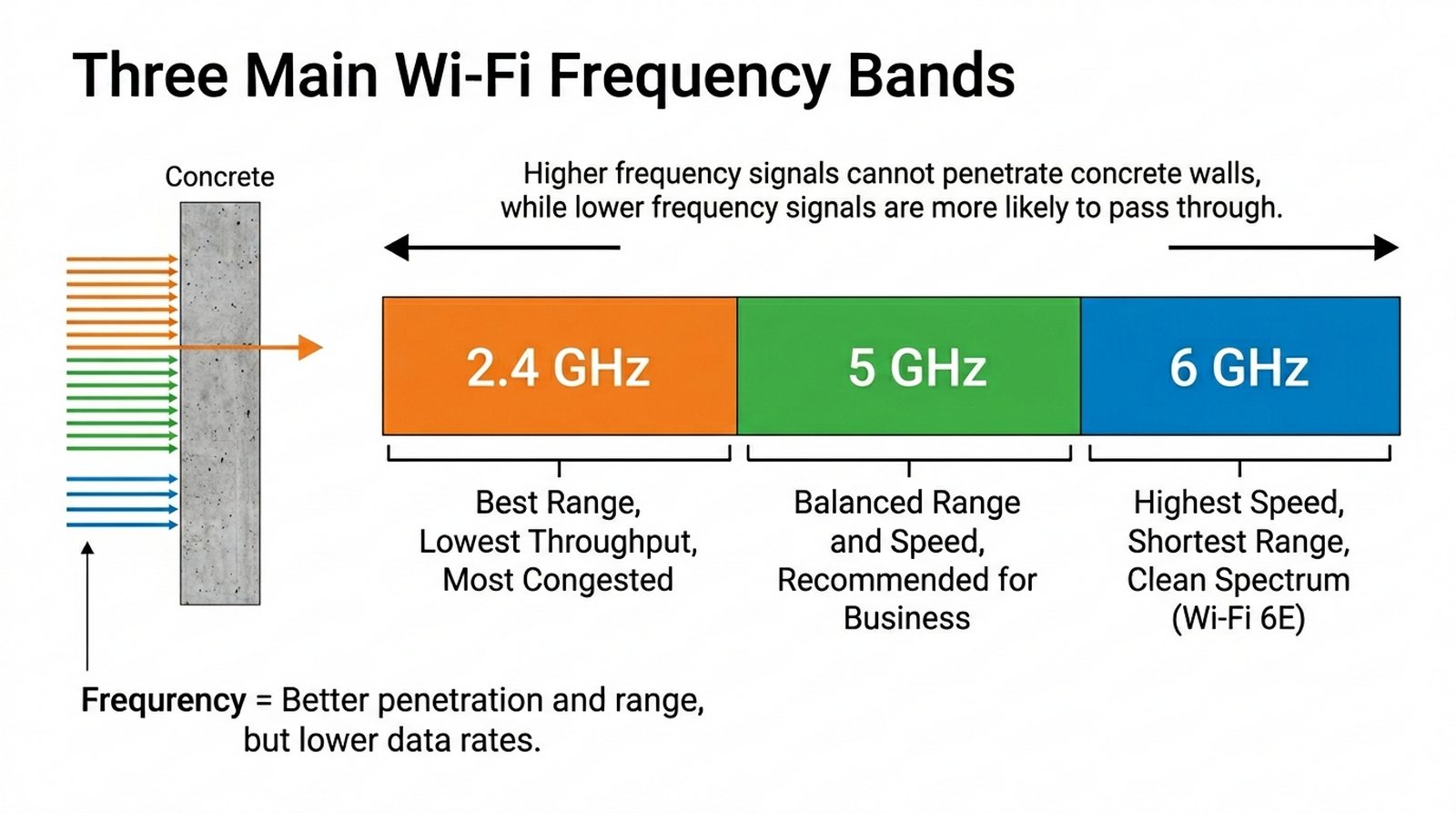

W sieciach Wi-Fi operujemy głównie w trzech pasmach częstotliwości. Wybór pasma determinuje dwa kluczowe parametry: zasięg oraz przepustowość. Im niższa częstotliwość, tym lepszy zasięg i przenikanie przez przeszkody, ale mniejsza przepustowość. Naszym zadaniem jest znalezienie złotego środka, który zapewni stabilne połączenie w każdym zakątku biura.

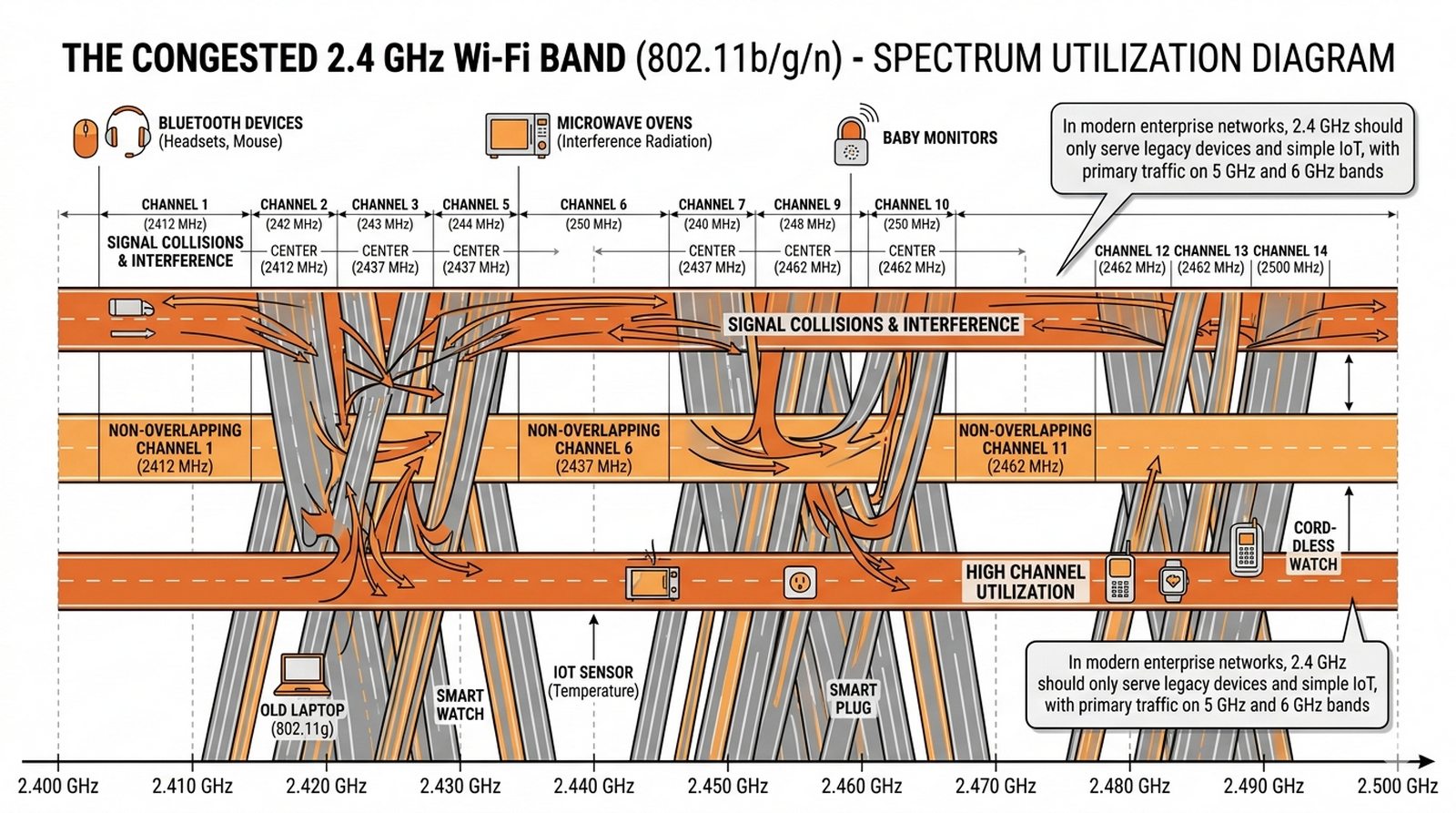

Pasmo 2.4 GHz to najstarsze i najbardziej zatłoczone pasmo. Ma świetny zasięg, ale oferuje tylko trzy kanały, które na siebie nie nachodzą (1, 6, 11). Co gorsza, w tym samym paśmie pracują urządzenia Bluetooth, kuchenki mikrofalowe i nianie elektroniczne. W nowoczesnych projektach enterprise dążymy do tego, aby to pasmo obsługiwało jedynie proste urządzenia IoT lub starszy sprzęt, przenosząc główny ruch na wyższe częstotliwości.

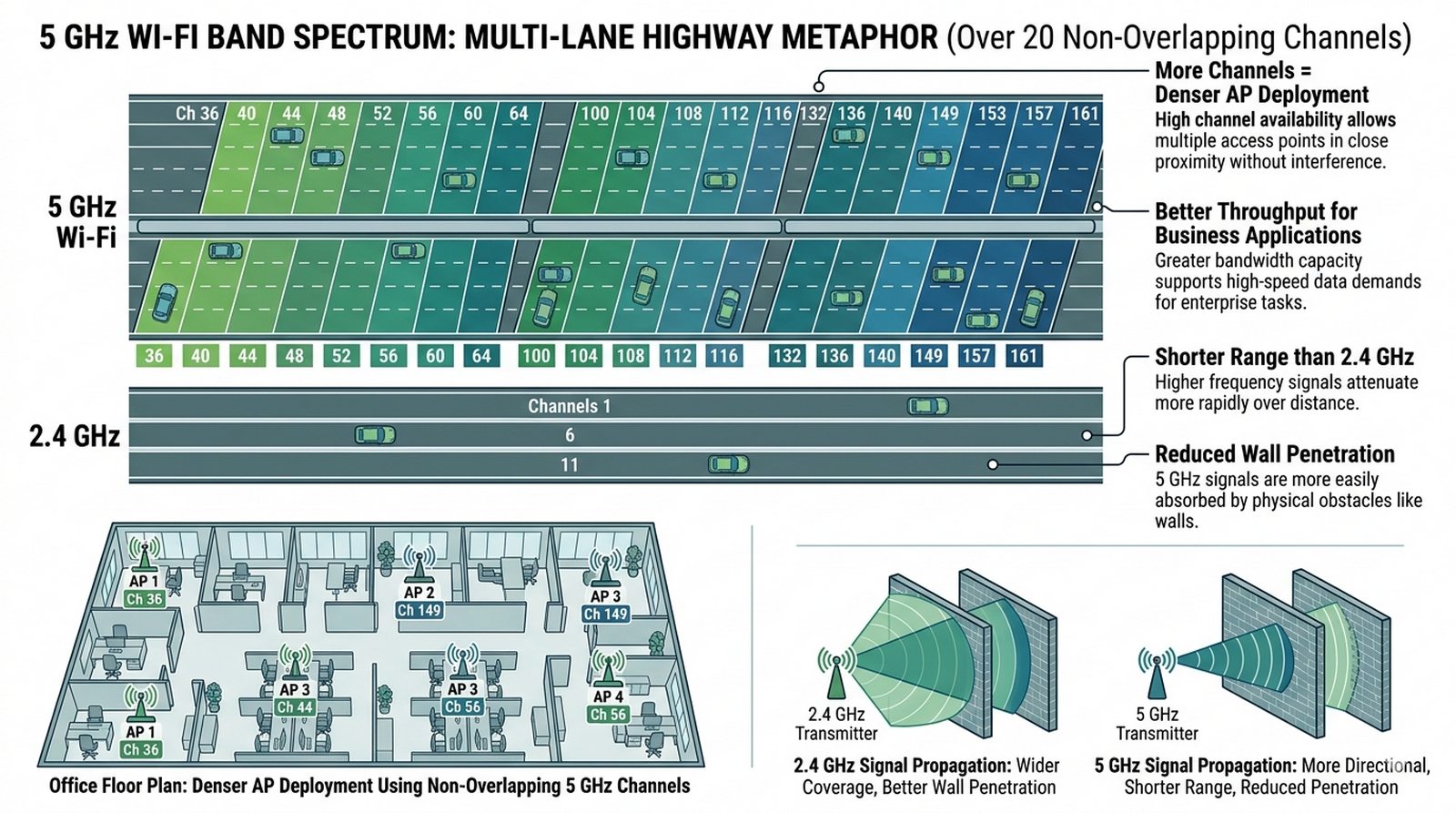

5 GHz to obecnie „koń roboczy” sieci biznesowych. Oferuje znacznie więcej kanałów (ponad 20), co pozwala na budowanie gęstych sieci bez wzajemnego zakłócania się punktów dostępowych. Ma jednak mniejszy zasięg niż 2.4 GHz i trudniej przenika przez betonowe ściany. Projektując sieć, musimy założyć, że urządzenia będą łączyć się głównie tutaj, co wymaga gęstszego rozmieszczenia access pointów.

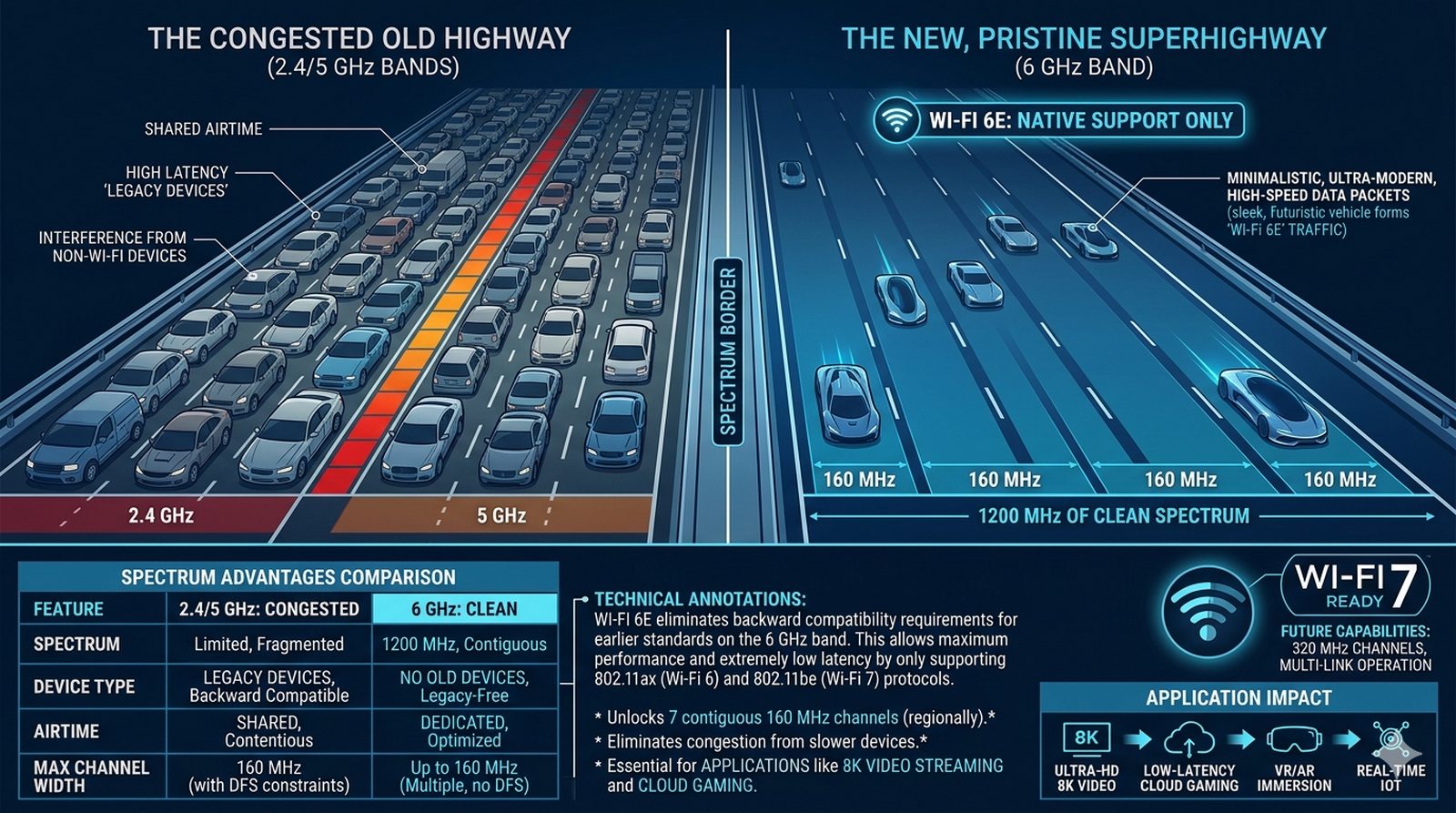

Rewolucją jest wprowadzenie pasma 6 GHz (standard Wi-Fi 6E i nadchodzący Wi-Fi 7). Otrzymujemy do dyspozycji gigantyczny, zupełnie pusty obszar spektrum. To tak, jakbyśmy do zatłoczonego miasta (2.4/5 GHz) dobudowali nowoczesną, pustą autostradę. W paśmie 6 GHz nie ma starych urządzeń, co eliminuje konieczność wstecznej kompatybilności i pozwala na osiągnięcie niespotykanych dotąd prędkości i niskich opóźnień.

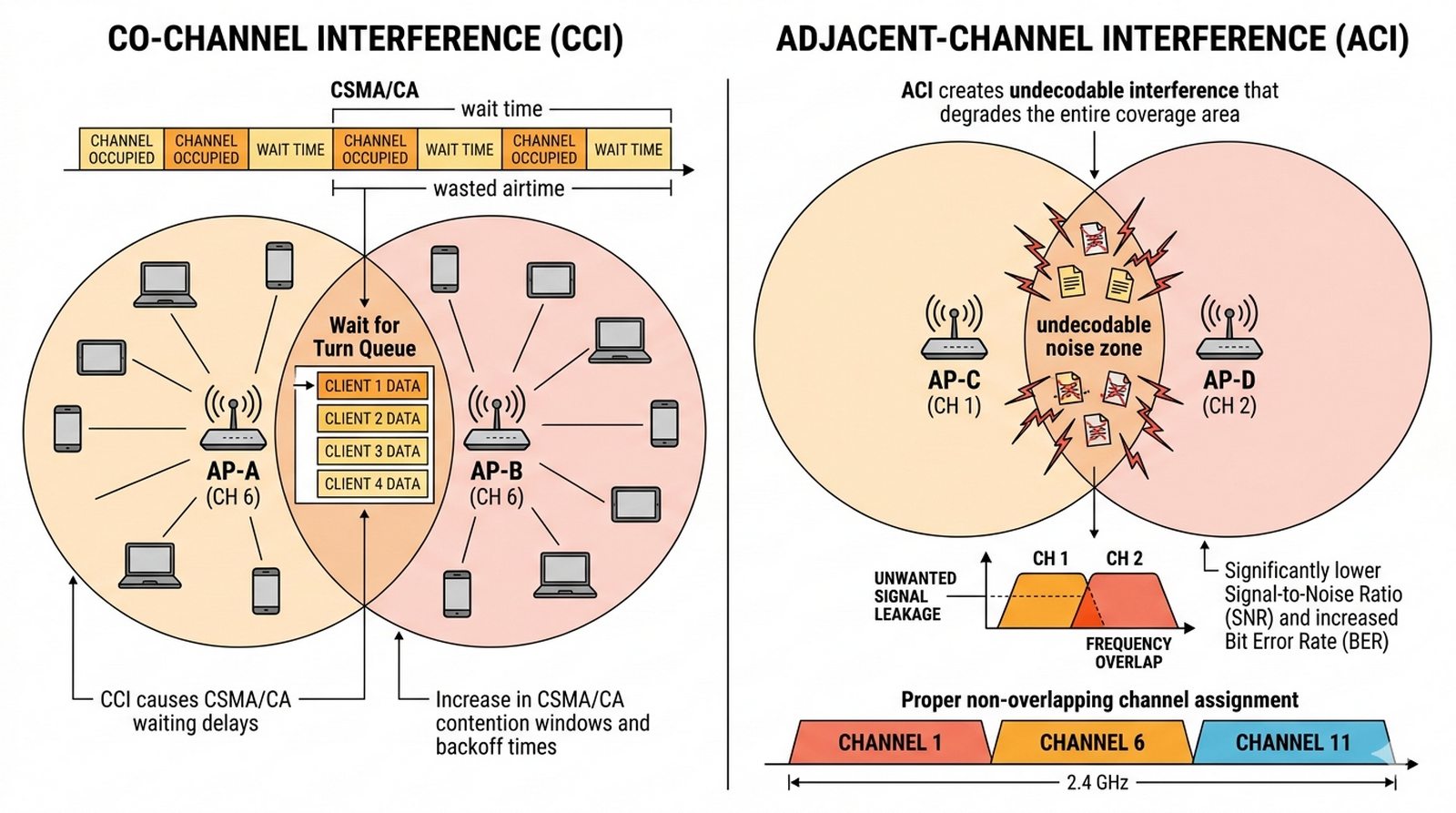

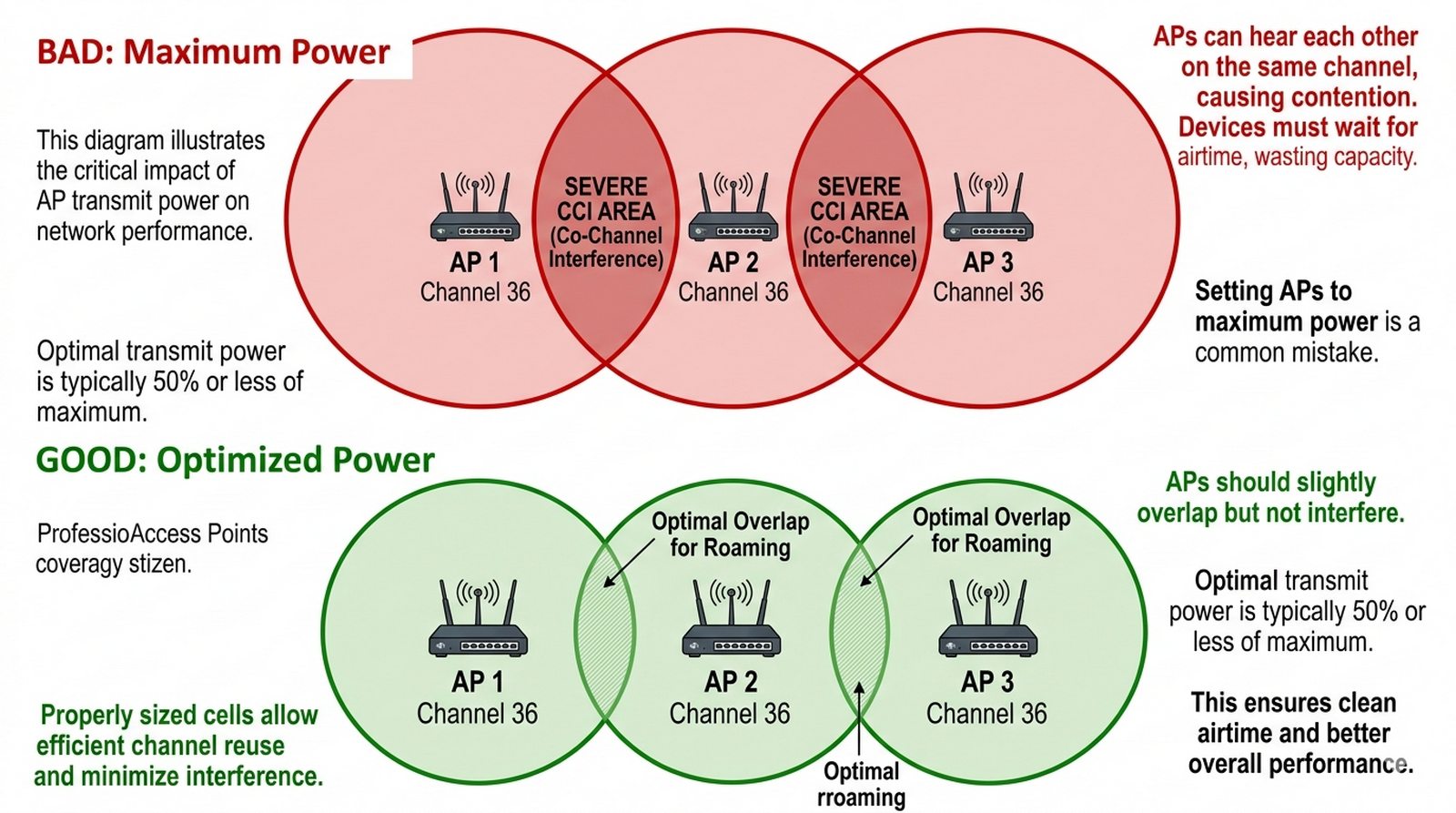

Nasz największy wróg w WLAN to interferencje. Dzielimy je na dwa główne typy. CCI (Co-Channel Interference) występuje, gdy dwa AP pracują na tym samym kanale – muszą wtedy bez przerwy na siebie czekać, co marnuje „czas antenowy” (airtime). ACI (Adjacent-Channel Interference) jest groźniejsze – występuje, gdy kanały na siebie „zachodzą”, tworząc szum, którego urządzenia nie potrafią zdekodować. Dobry plan kanałów to fundament stabilnej sieci.

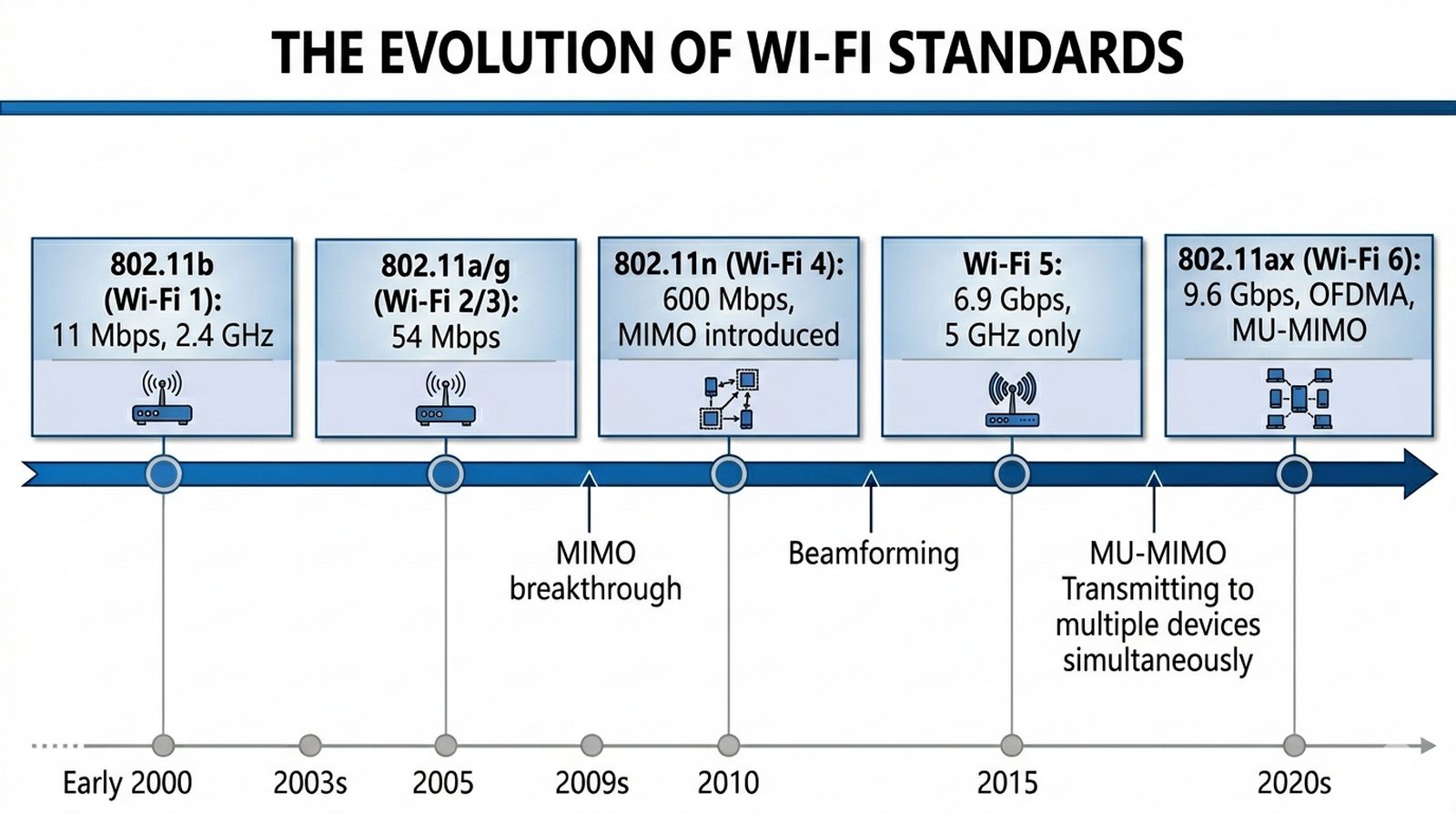

Przez lata standardy IEEE 802.11 ewoluowały, aby sprostać rosnącym potrzebom. Aby ułatwić życie użytkownikom, wprowadzono nazewnictwo Wi-Fi 4, 5 i 6. Kamieniem milowym był standard 802.11n (Wi-Fi 4) wprowadzający technologię MIMO (wiele anten). Kolejny, 802.11ac (Wi-Fi 5), skupił się na gęstym upakowaniu danych w paśmie 5 GHz. Dzisiejszy standard 802.11ax (Wi-Fi 6) nie szuka już tylko surowej prędkości, ale przede wszystkim efektywności w bardzo gęstych środowiskach.

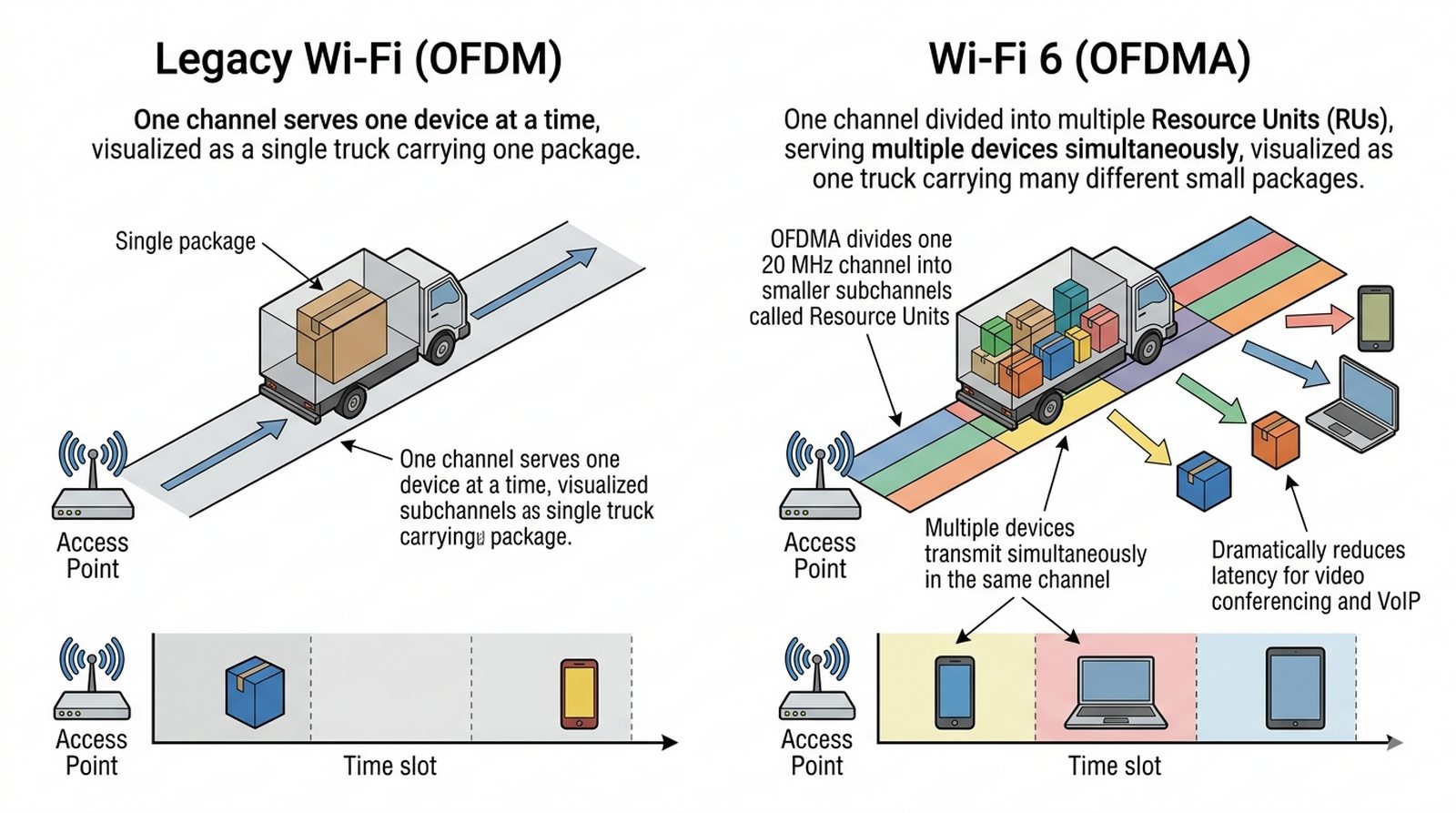

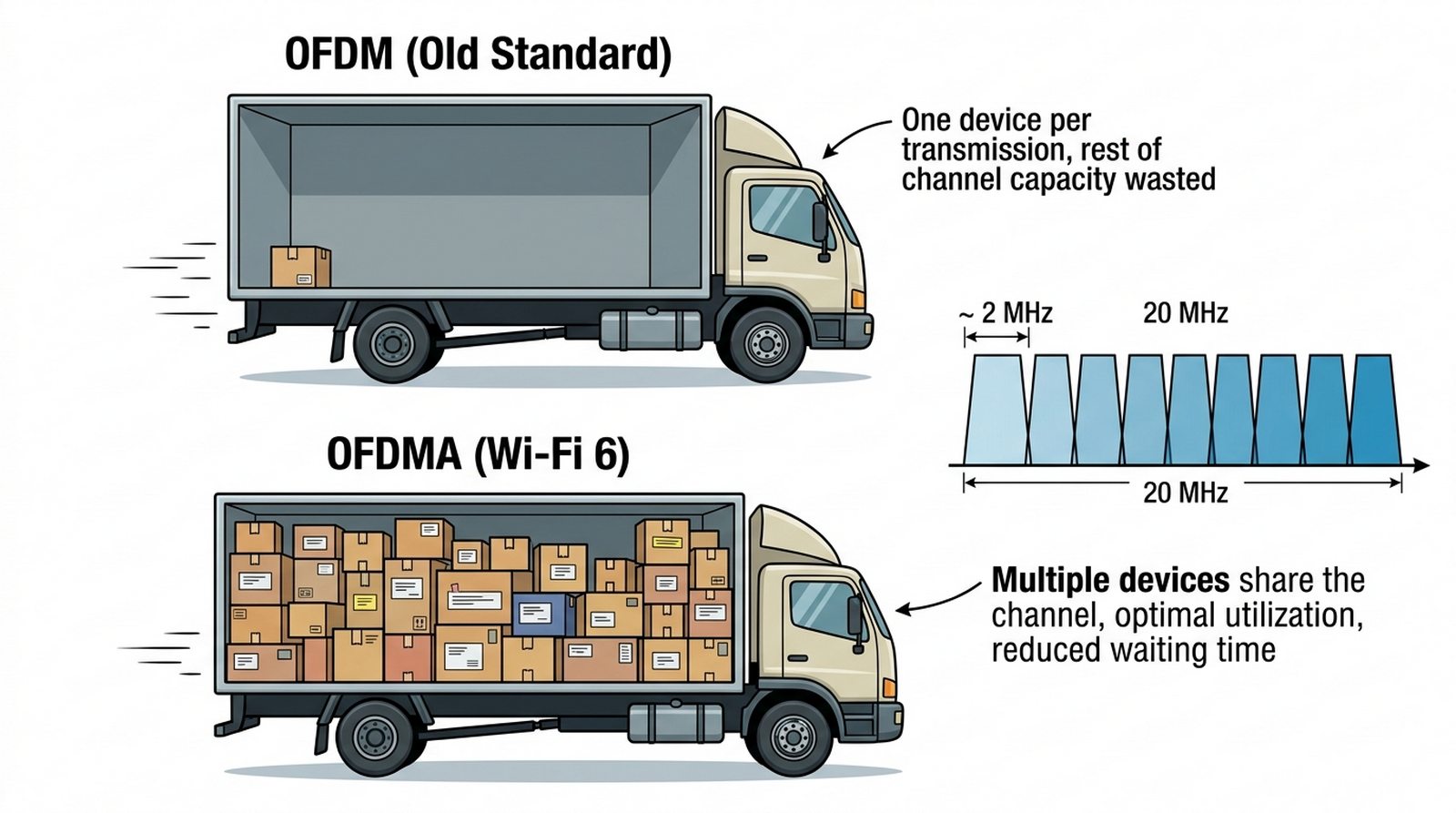

Głównym problemem poprzednich standardów była praca serialna: w danej chwili AP mógł rozmawiać tylko z jednym klientem. W biurze z setką laptopów tworzyła się długa kolejka. Wi-Fi 6 wprowadziło mechanizm OFDMA, który pozwala na podzielenie jednego kanału na mniejsze „podkanały” i obsługę wielu urządzeń jednocześnie w tym samym czasie. To drastycznie zmniejsza opóźnienia, co jest kluczowe dla wideokonferencji i telefonii VoIP.

Wyobraźmy sobie ciężarówkę dostawczą (kanał radiowy). W starszych standardach (OFDM), nawet jeśli musieliśmy dostarczyć małą paczkę, ciężarówka wyjeżdżała tylko z tą jedną paczką, a reszta przestrzeni była pusta. W OFDMA (Wi-Fi 6), możemy zapakować wiele małych paczek od różnych nadawców do jednej ciężarówki i dostarczyć je wszystkie naraz. To optymalizuje wykorzystanie „powietrza” i skraca czas oczekiwania na dostawę danych.

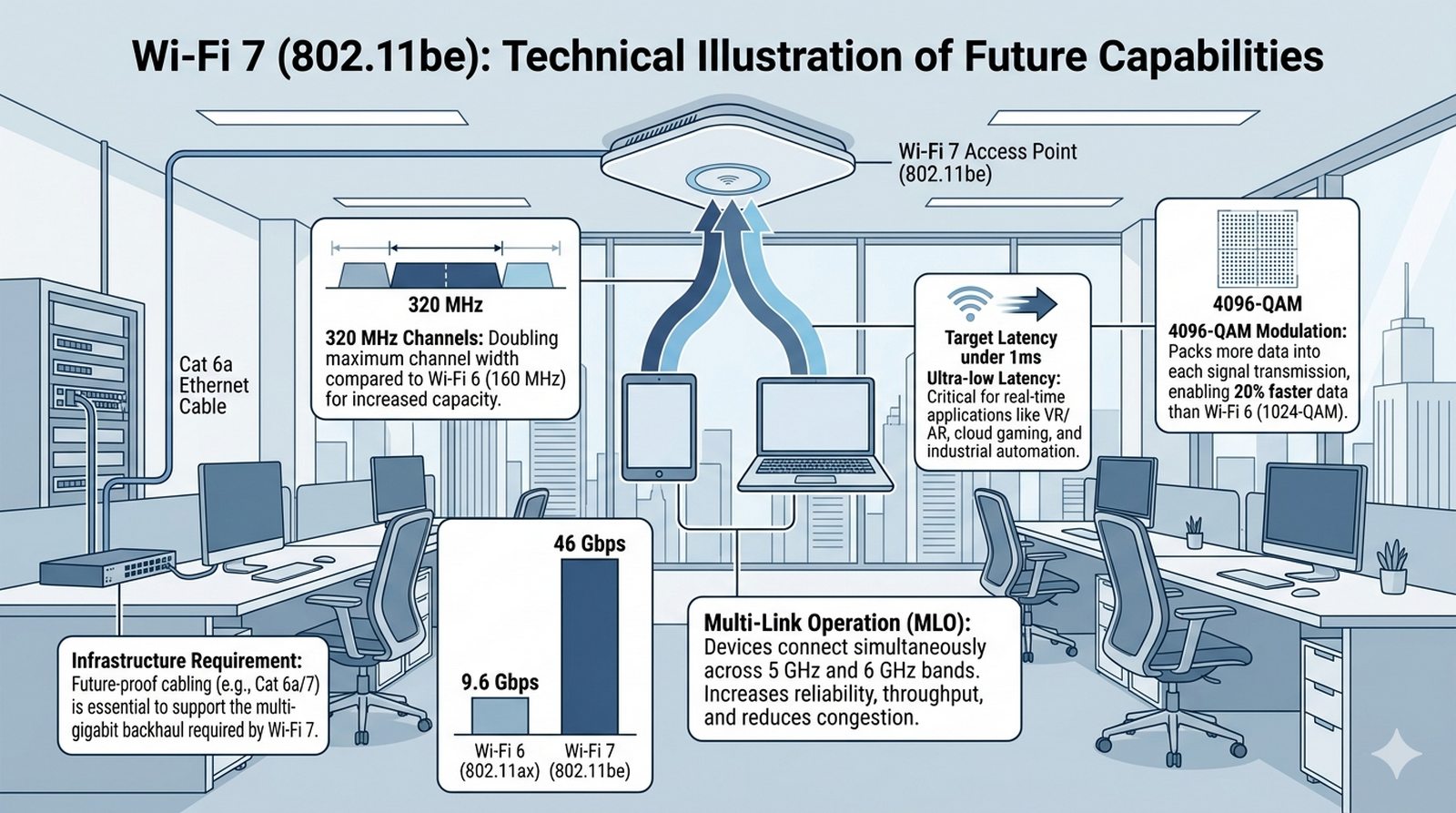

Wi-Fi 7 to nadchodzący standard, który ma przynieść przepustowości rzędu dziesiątek gigabitów na sekundę. Wprowadza on technologię Multi-Link Operation (MLO), która pozwala urządzeniom łączyć się jednocześnie przez wiele pasm (np. 5 i 6 GHz naraz) dla zwiększenia niezawodności i prędkości. Choć to przyszłość, projektując nową sieć dzisiaj, musimy brać pod uwagę te trendy i stosować okablowanie Cat 6a, które udźwignie te gigabitowe prędkości między switchami a AP.

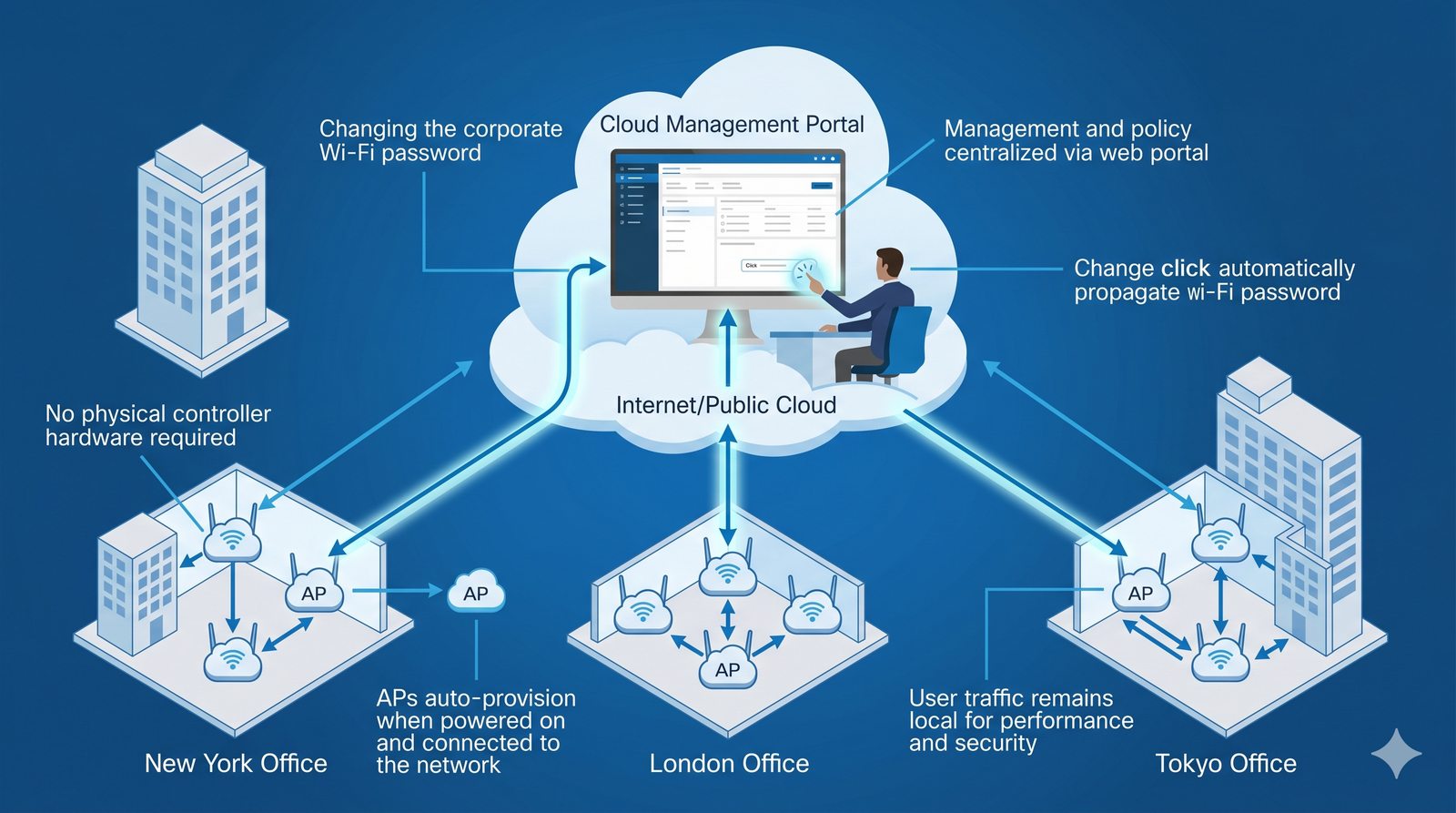

Jak zarządzać stoma punktami dostępowymi w budynku? Możemy to robić na trzy sposoby. Najstarszy to urządzenia autonomiczne (Fat AP), gdzie każde musimy konfigurować osobno. Standardem enterprise jest system scentralizowany (WLC), gdzie mamy jeden mózg zarządzający wszystkimi AP. Coraz popularniejsze są też rozwiązania chmurowe (Cloud-managed), gdzie zarządzanie odbywa się przez internetowy portal producenta.

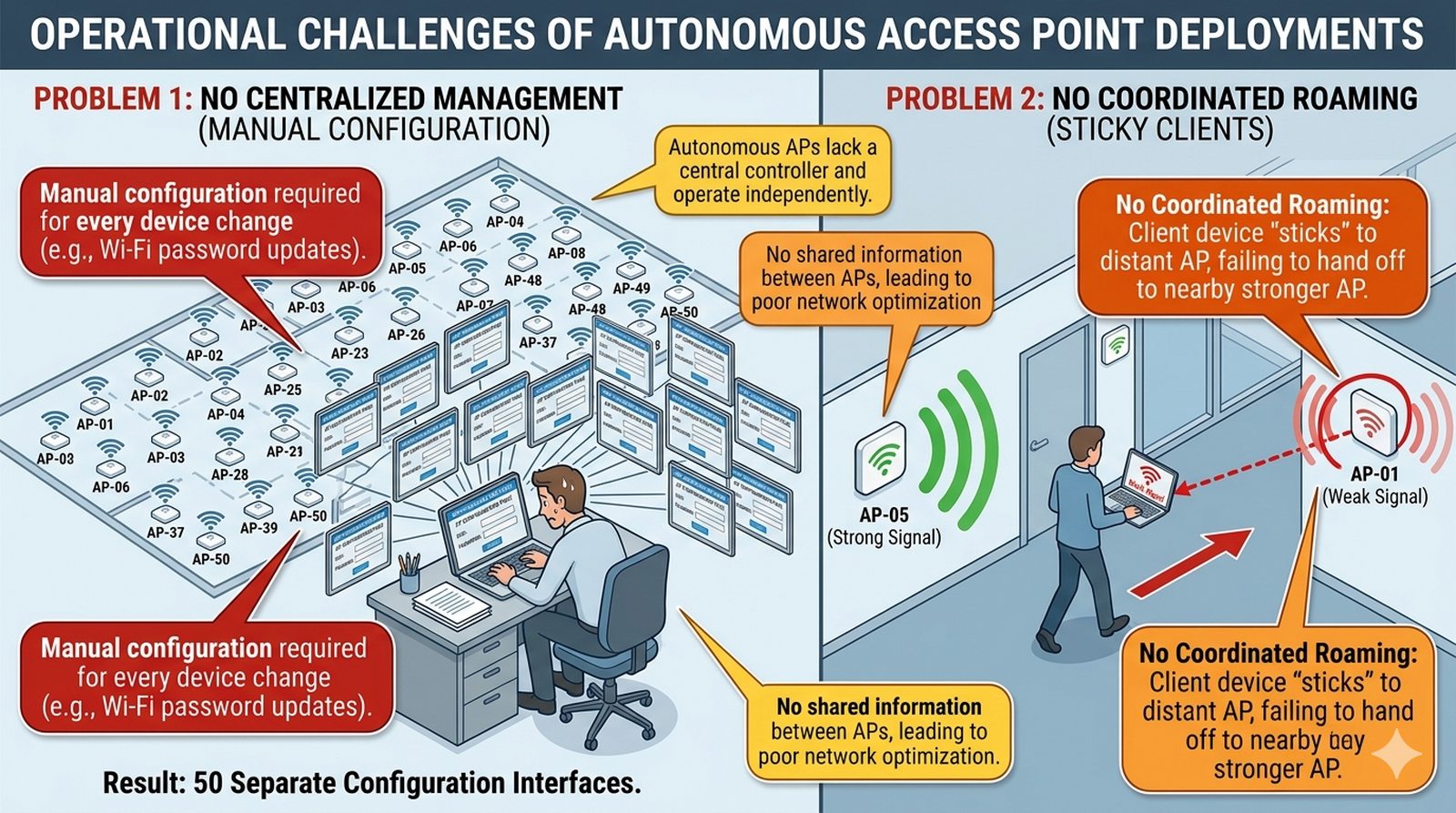

Wyobraźmy sobie zmianę hasła Wi-Fi w sieci z 50 autonomicznymi AP. Administrator musiałby zalogować się do każdego z osobna. Ale monitoring i roaming to jeszcze większy problem – bez centralnego mózgu urządzenia nie wiedzą o swoim istnieniu i nie potrafią płynnie przekazywać sobie użytkowników. To prowadzi do sytuacji, gdzie laptop „trzyma się” dalekiego, słabego AP, mimo że tuż obok ma mocny sygnał, ponieważ te dwa AP ze sobą nie współpracują.

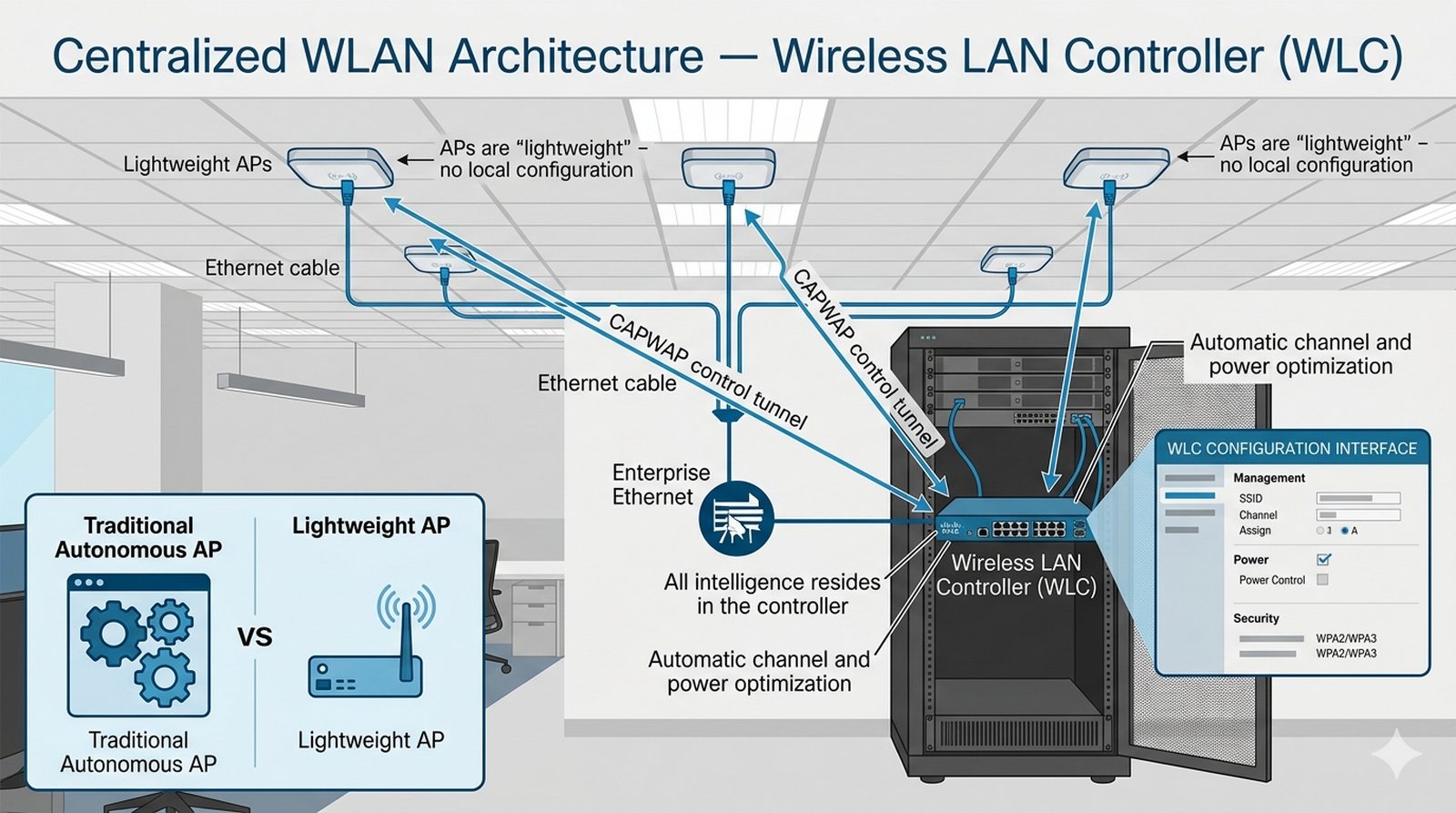

W architekturze scentralizowanej używamy tzw. „lekkich” punktów dostępowych (Lightweight AP). Nie mają one własnej inteligencji konfiguracyjnej. Ich jedynym zadaniem jest nadawanie sygnału i przesyłanie ruchu do Kontrolera (WLC). Kontroler to centrum dowodzenia: tam ustalamy nazwy sieci (SSID), zabezpieczenia i tam kontroler automatycznie przydziela kanały radiowe punktom dostępowym, dbając by na siebie nie nachodziły.

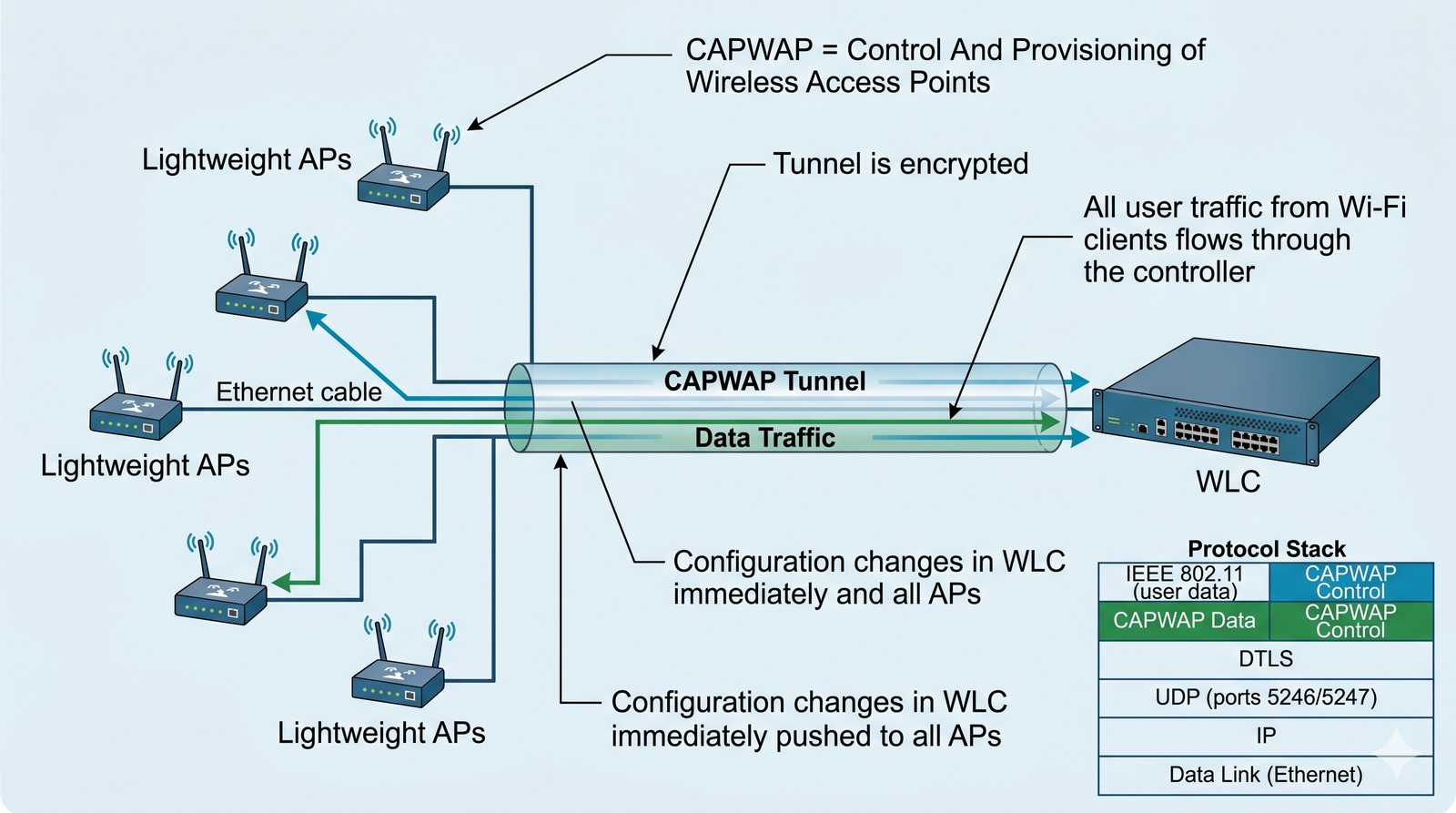

Jak AP komunikuje się z Kontrolerem? Robi to za pomocą tunelu CAPWAP. Wyobraźmy sobie to jako niewidzialną rurę biegnącą przez naszą sieć przewodową. Wszystko, co użytkownik wysyła przez Wi-Fi, wpada do tej rury i wychodzi dopiero w kontrolerze. Dzięki temu kontroler ma pełną władzę nad ruchem. Co ważne, tunelem tym płyną też dane konfiguracyjne – jeśli zmienimy coś w WLC, informacja natychmiast płynie CAPWAP-em do wszystkich AP.

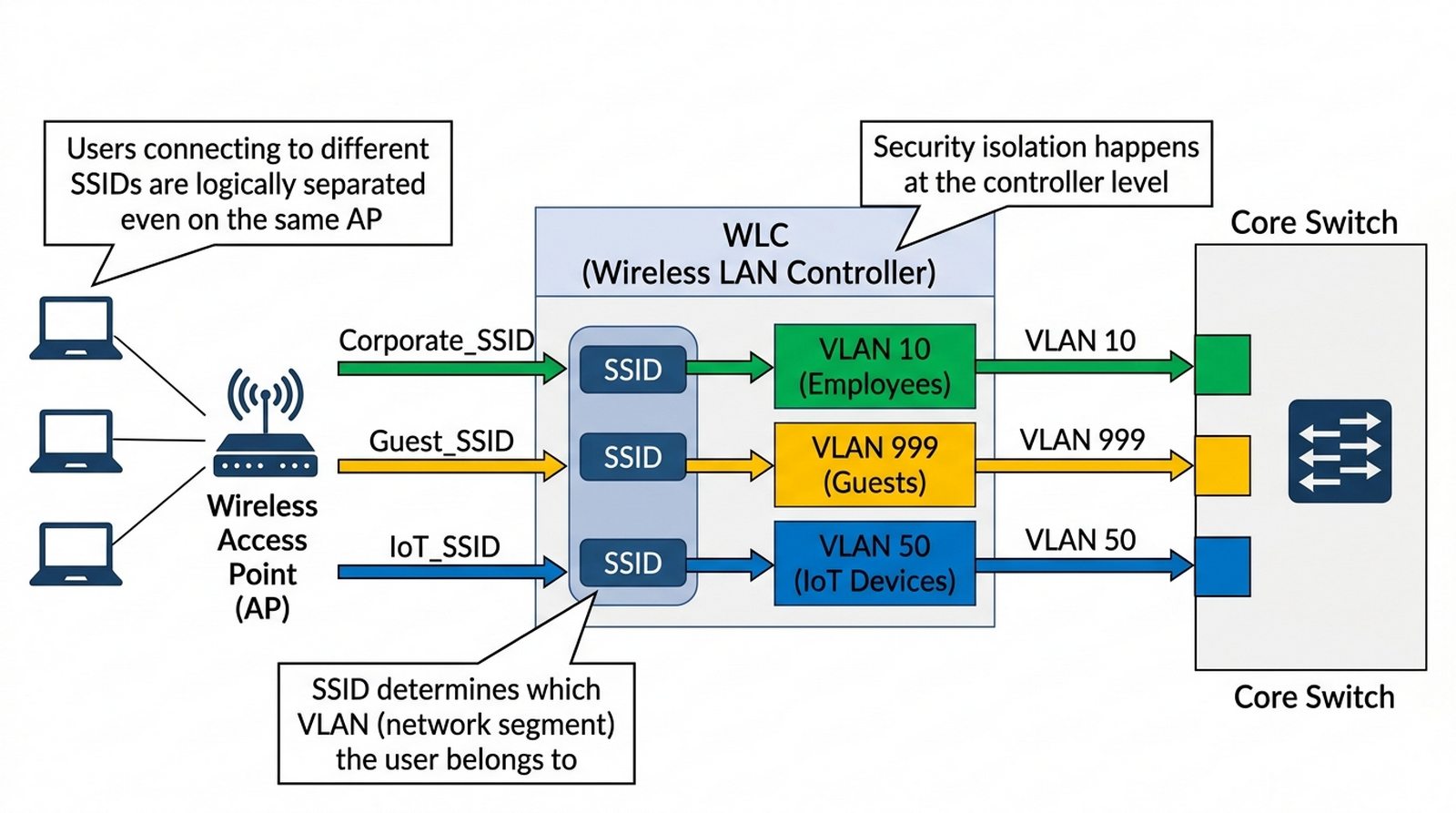

To tutaj łączy się świat bezprzewodowy z naszym logicznym projektem sieci z Modułu 4. Każda sieć Wi-Fi, którą widzimy (SSID), musi zostać zamapowana na konkretny VLAN w naszej sieci przewodowej. Na przykład: SSID „MojaFirma_Biuro” ląduje w VLAN 10, a „MojaFirma_Goscie” w izolowanym VLAN 999. Wszystko to dzieje się w kontrolerze, który rozdziela ruch z tuneli CAPWAP do odpowiednich gniazd w core switchu.

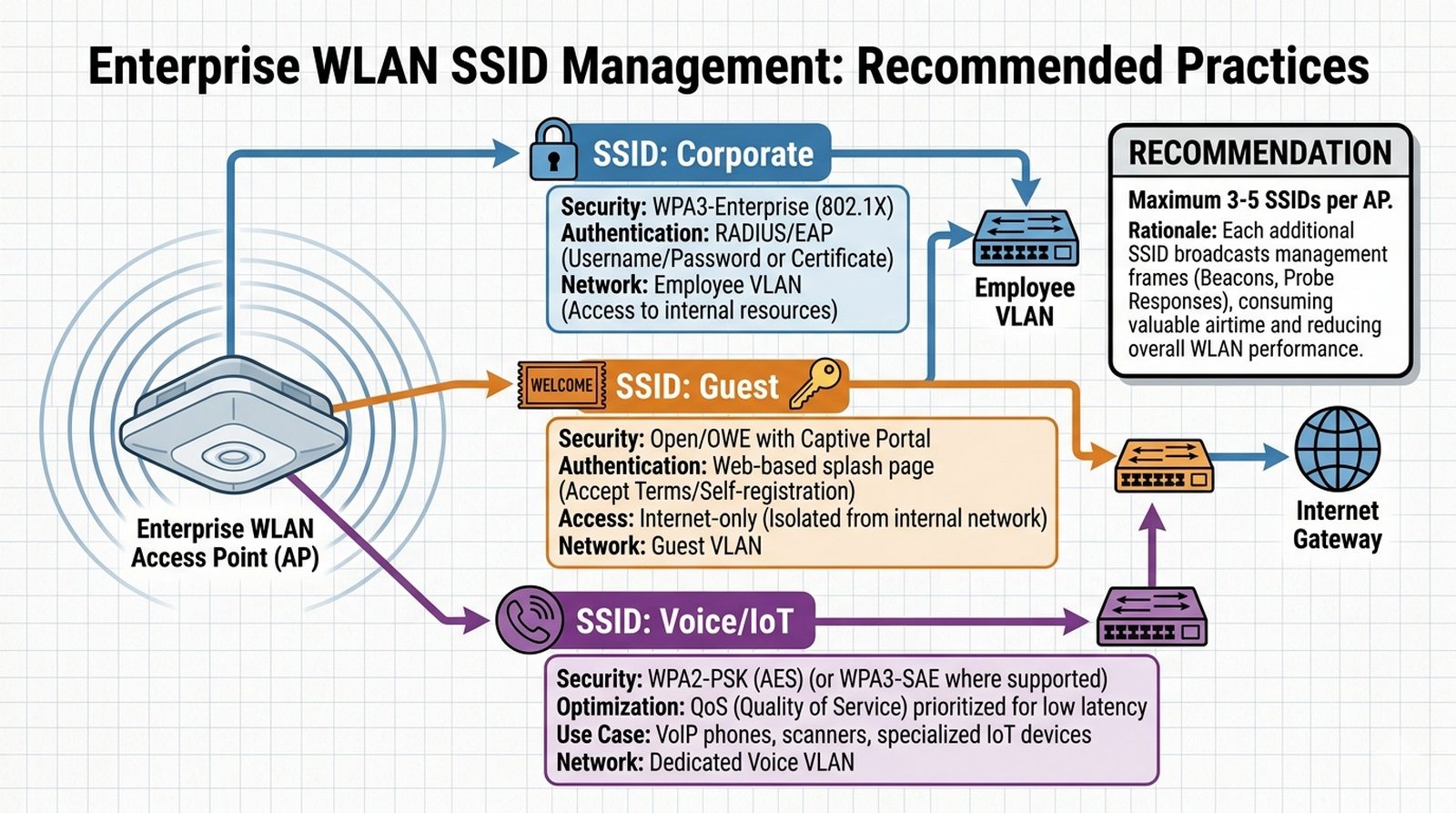

Projektując sieć, nie powinniśmy tworzyć zbyt wielu SSID (zaleca się max 3-5 na jeden AP). Każdy SSID emituje ramki zarządzające, które marnują airtime. Typowy, zdrowy plan to:

- Corporate: (WPA3-Enterprise / 802.1X) – dla pracowników, wgląd do VLAN biurowego.

- Guest: (Captive Portal) – dla gości, tylko internet, izolacja klientów.

- Voice/IoT: Specjalne SSID dla telefonii lub urządzeń o niskiej mocy.

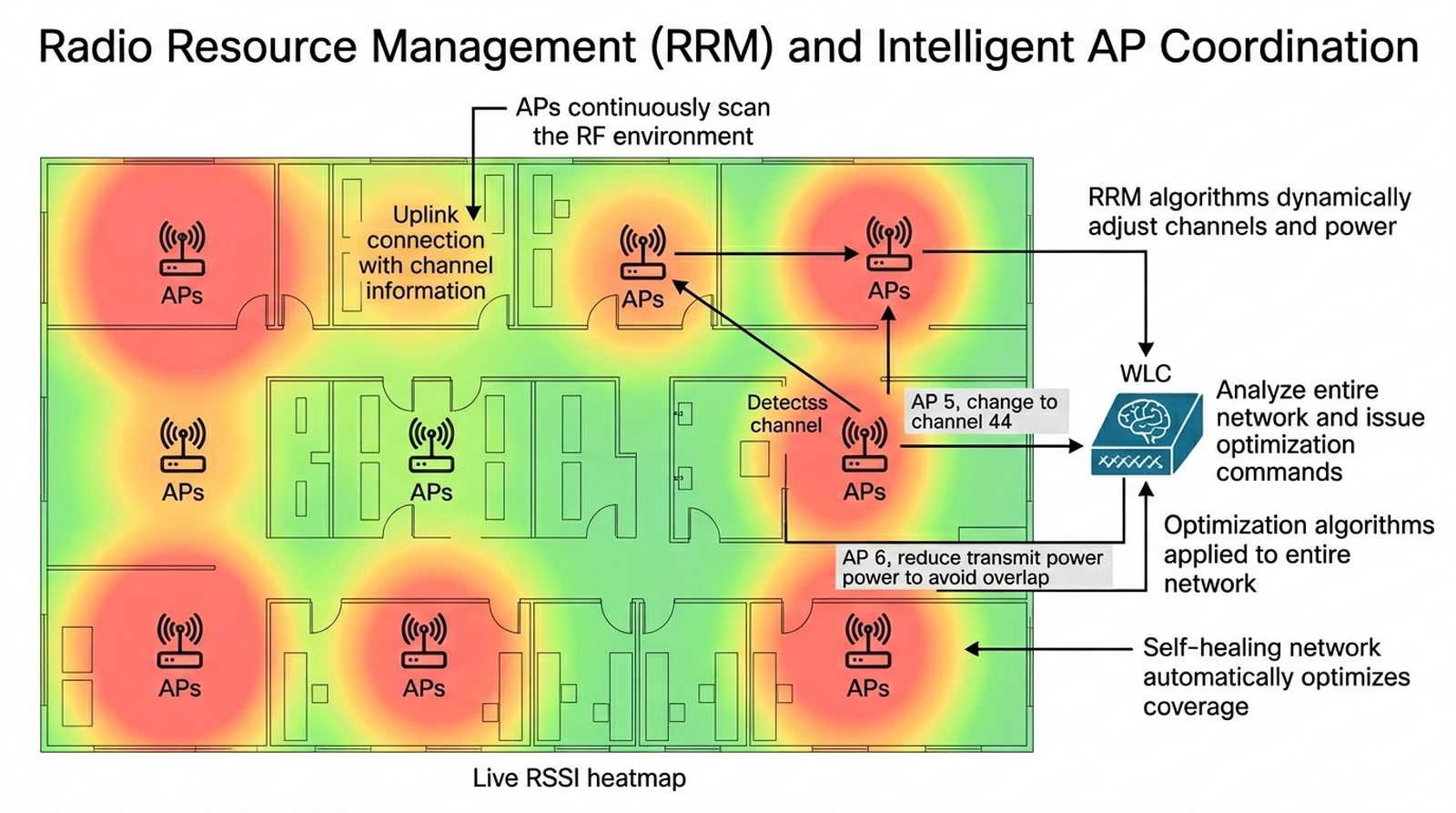

Jedną z największych zalet kontrolera jest Radio Resource Management (RRM). AP co chwilę podsłuchują otoczenie. Jeśli jeden z nich wykryje silne zakłócenia na swoim kanale, melduje to do kontrolera. Kontroler „widzi” całą sieć i decyduje: „AP nr 5, zmień kanał na 44, a AP nr 6 zmniejsz moc nadawania, bo nakładasz się na sąsiada”. To dynamiczny ekosystem, który sam się optymalizuje, by zapewnić najlepsze warunki pracy.

Ostatnio najszybciej rosnącym trendem są rozwiązania chmurowe (np. Cisco Meraki). Tu nie kupujemy fizycznego kontrolera do szafy. Zamiast tego kupujemy AP, które po podłączeniu do prądu same łączą się z internetową chmurą producenta. To idealne rozwiązanie dla firm z wieloma rozproszonymi oddziałami – administrator siedząc w centrali może jednym kliknięciem zmienić hasło Wi-Fi w biurach na całym świecie. Chmura zarządza polityką, a ruch użytkowników pozostaje lokalny i bezpieczny.

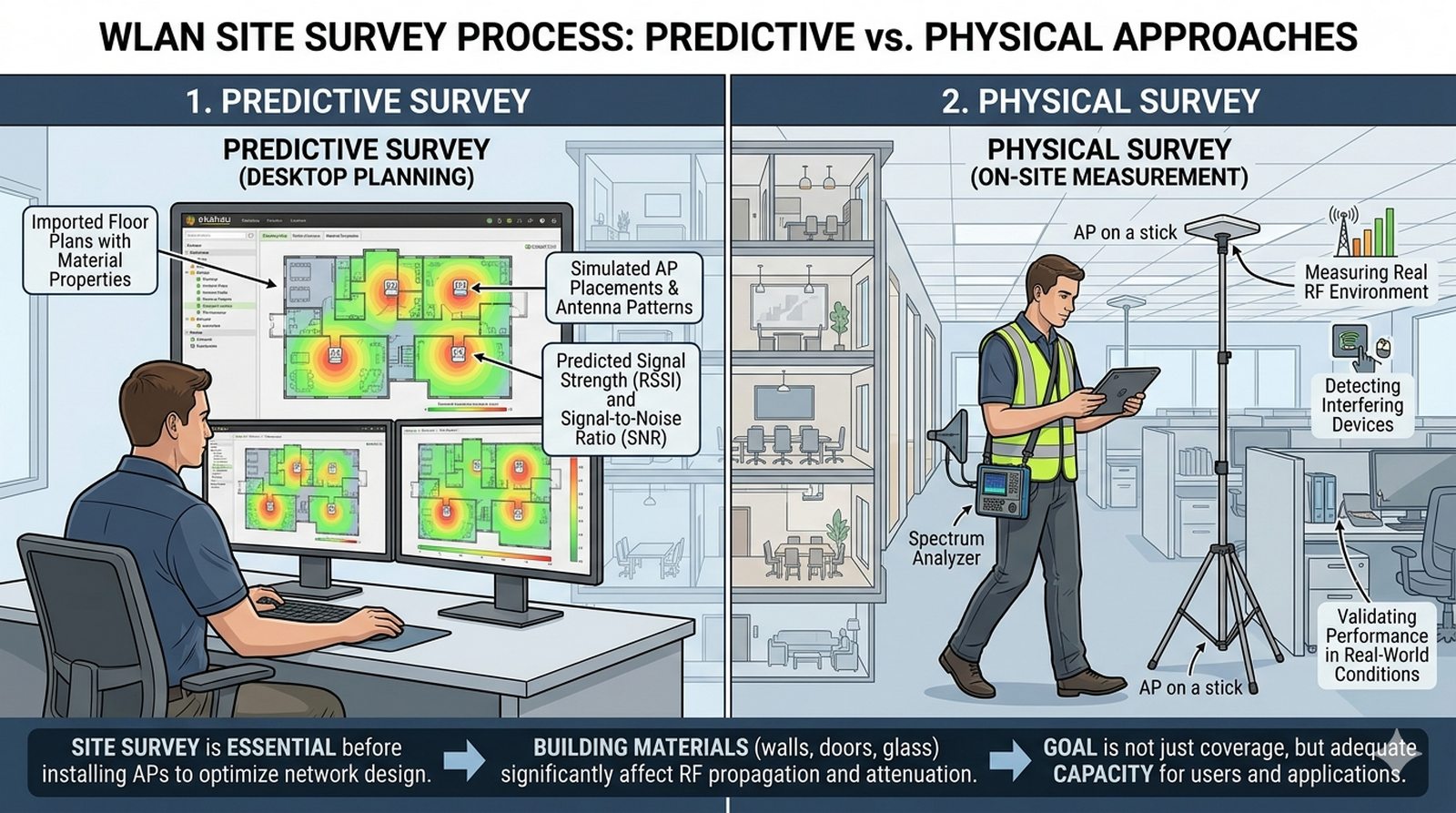

Najgorszym błędem projektowym jest rozmieszczanie AP „na oko”. Każdy budynek jest inny – metalowe regały, ściany z karton-gipsu czy windy drastycznie wpływają na fale radiowe. Profesjonalne projektowanie zaczynamy od tzw. Site Survey. Dzielimy je na predykcyjne (komputerowe modelowanie budynku) oraz fizyczne (wizja lokalna z profesjonalnym sprzętem pomiarowym). Naszym celem nie jest tylko „mieć zasięg”, ale zapewnić odpowiednią pojemność sieci.

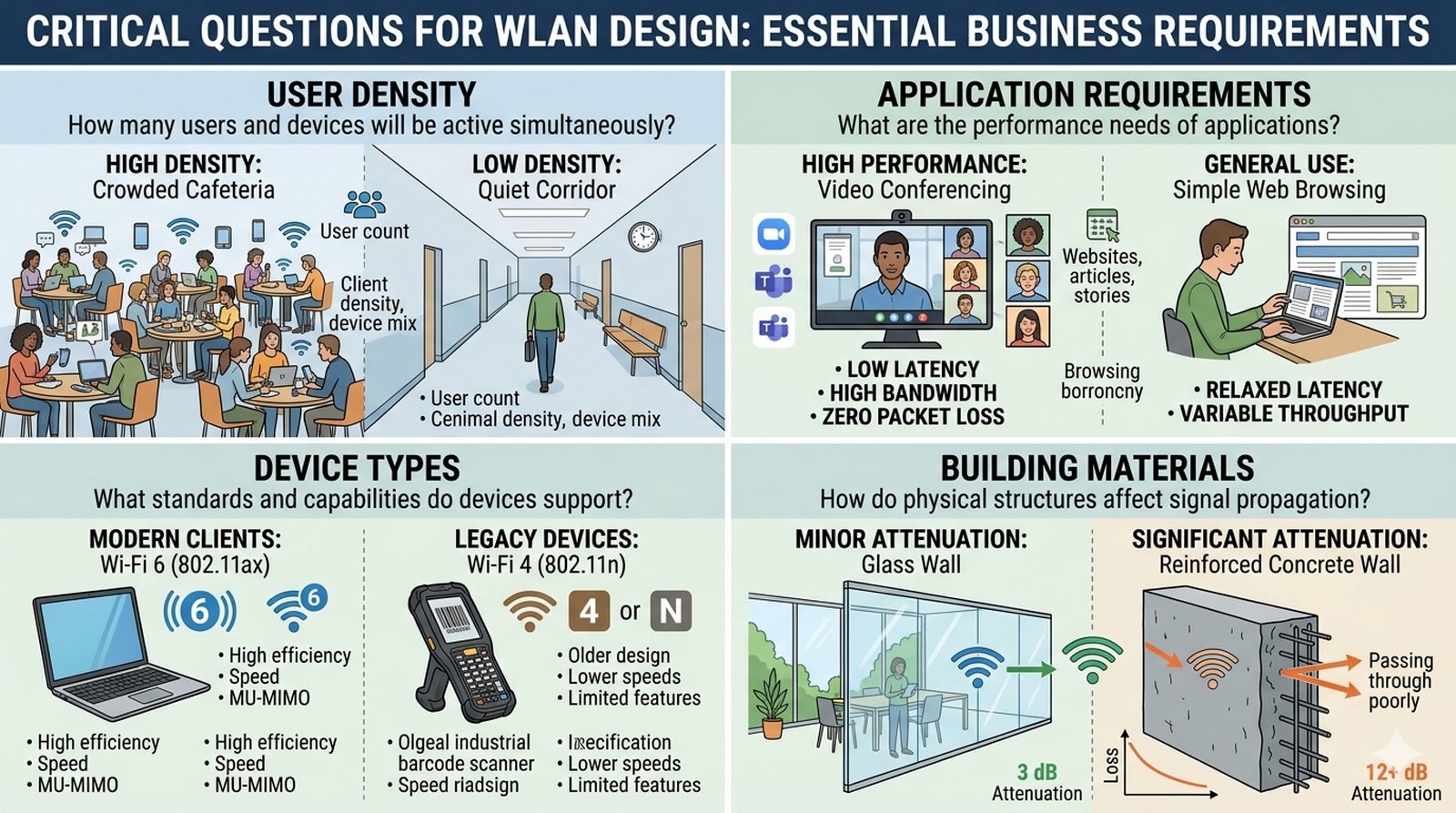

Zanim postawimy kropkę na planie, musimy zadać pytania biznesowe:

- Ilu użytkowników w jednym miejscu? Stołówka czy sala konferencyjna wymagają innych rozwiązań niż korytarz.

- Z jakich aplikacji korzystają? Głos i wideo (Teams/Zoom) wymagają braku strat pakietów przy roamingu.

- Jakie urządzenia? Nowoczesne laptopy (Wi-Fi 6) vs stare terminale logistyczne (Wi-Fi 4).

- Jakie są ściany? Tłumienie sygnału przez szkło (3 dB) jest inne niż przez żelbet (12+ dB).

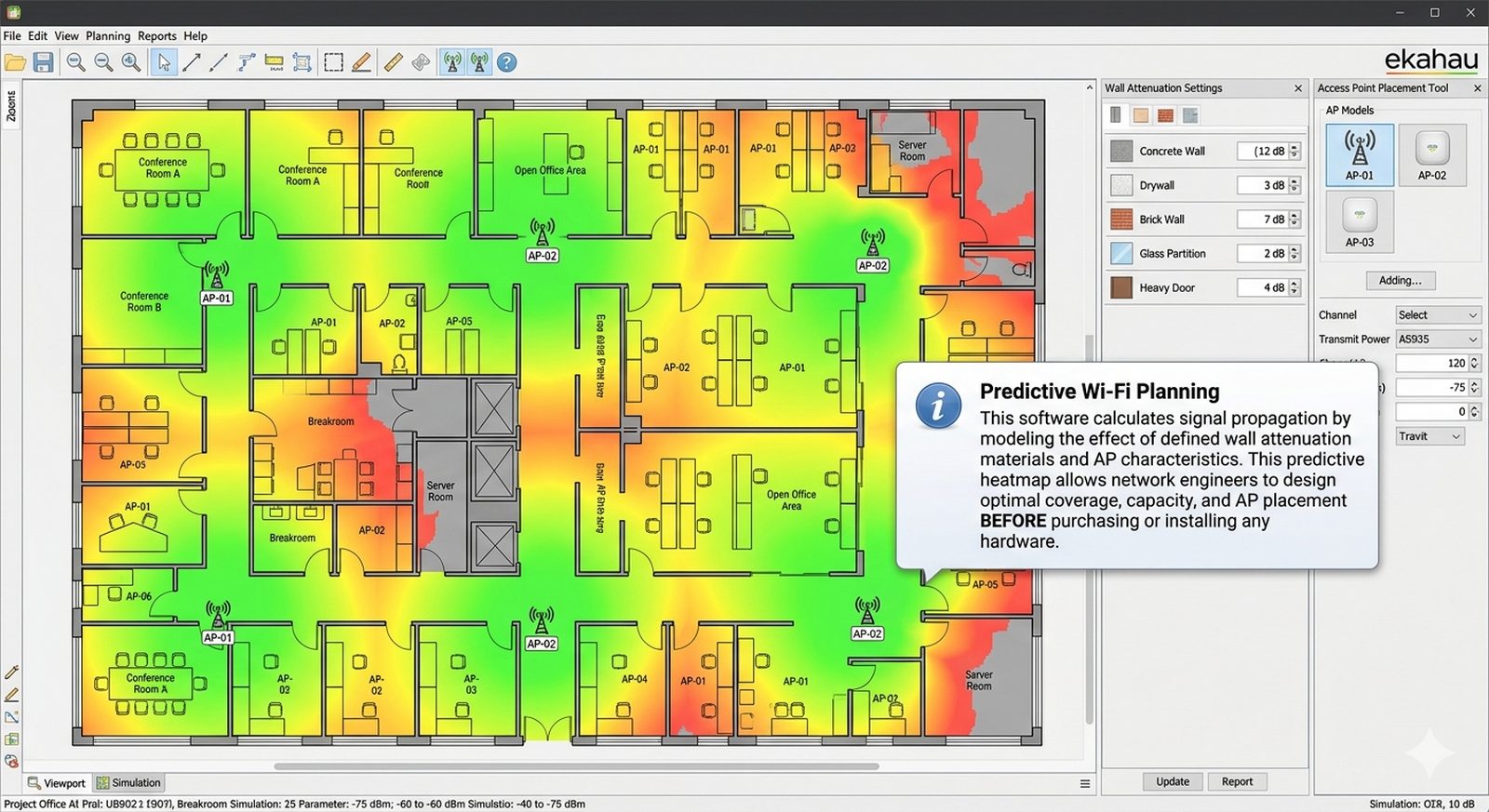

To tutaj zaczyna się magia inżynierska. Używając profesjonalnego oprogramowania (np. Ekahau), wgrywamy rzuty budynku. Musimy „narysować” na nich ściany, definiując ich materiał (beton, szkło, cegła). Program oblicza tłumienie i pozwala nam wirtualnie ustawiać access pointy. Widzimy wtedy te słynne „heat mapy” (mapy ciepła), które pokazują nam, gdzie sygnał będzie idealny, a gdzie mogą pojawić się martwe strefy. To pozwala nam oszacować liczbę potrzebnych urządzeń przed wydaniem złotówki na sprzęt.

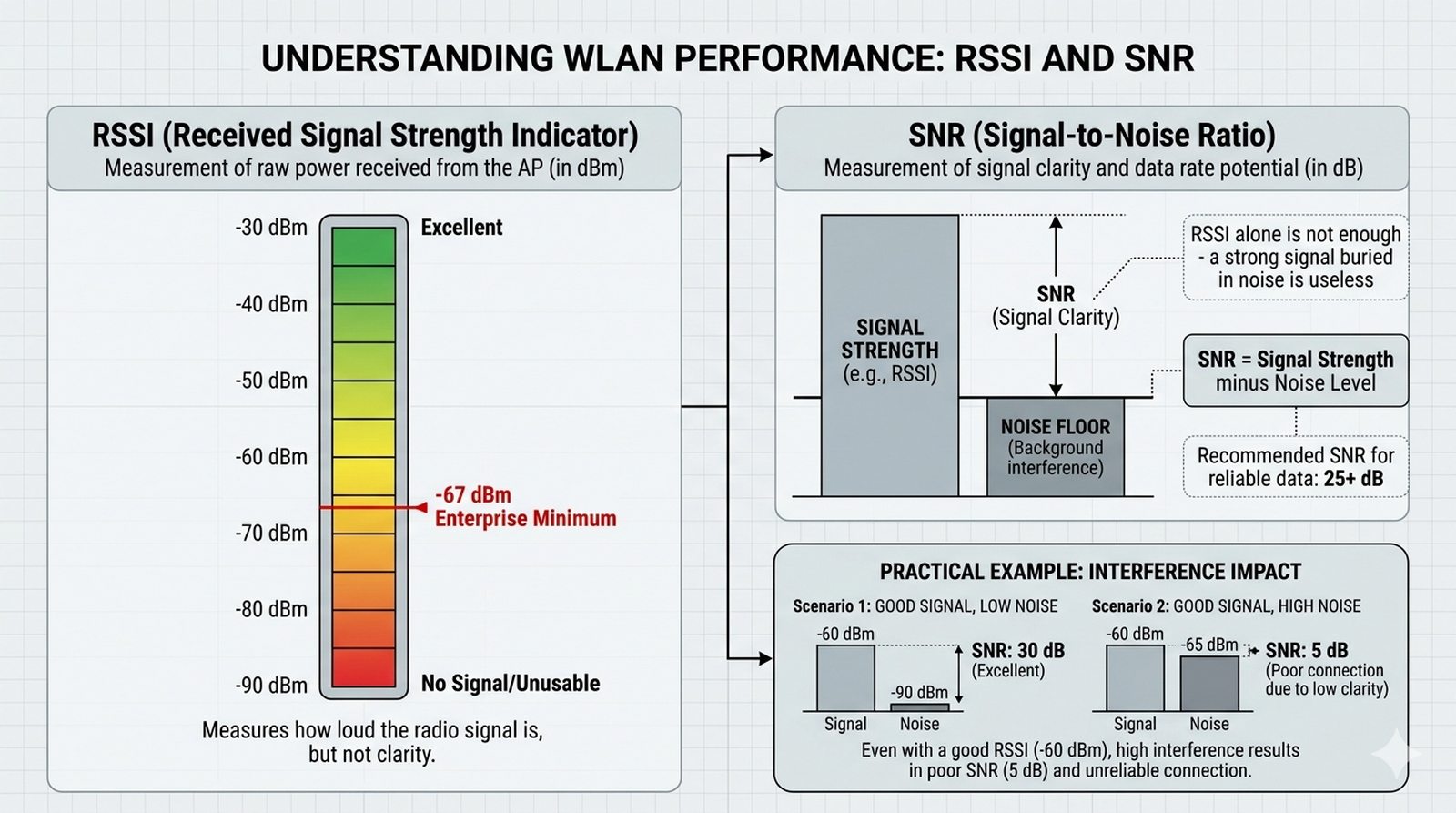

Podstawowym wskaźnikiem jest RSSI (moc sygnału). W sieciach biznesowych dążymy do tego, by w każdym miejscu pracy sygnał nie był słabszy niż -67 dBm (im bliżej zera, tym lepiej, więc -50 jest świetne, -80 jest fatalne). Ale sama moc to nie wszystko. Kluczowy jest SNR (Signal-to-Noise Ratio) – sygnał musi być wyraźnie głośniejszy od szumu tła (zakłóceń). Bez dobrego SNR urządzenie nie będzie w stanie poprawnie odebrać danych, nawet jeśli „ma wszystkie kreski”.

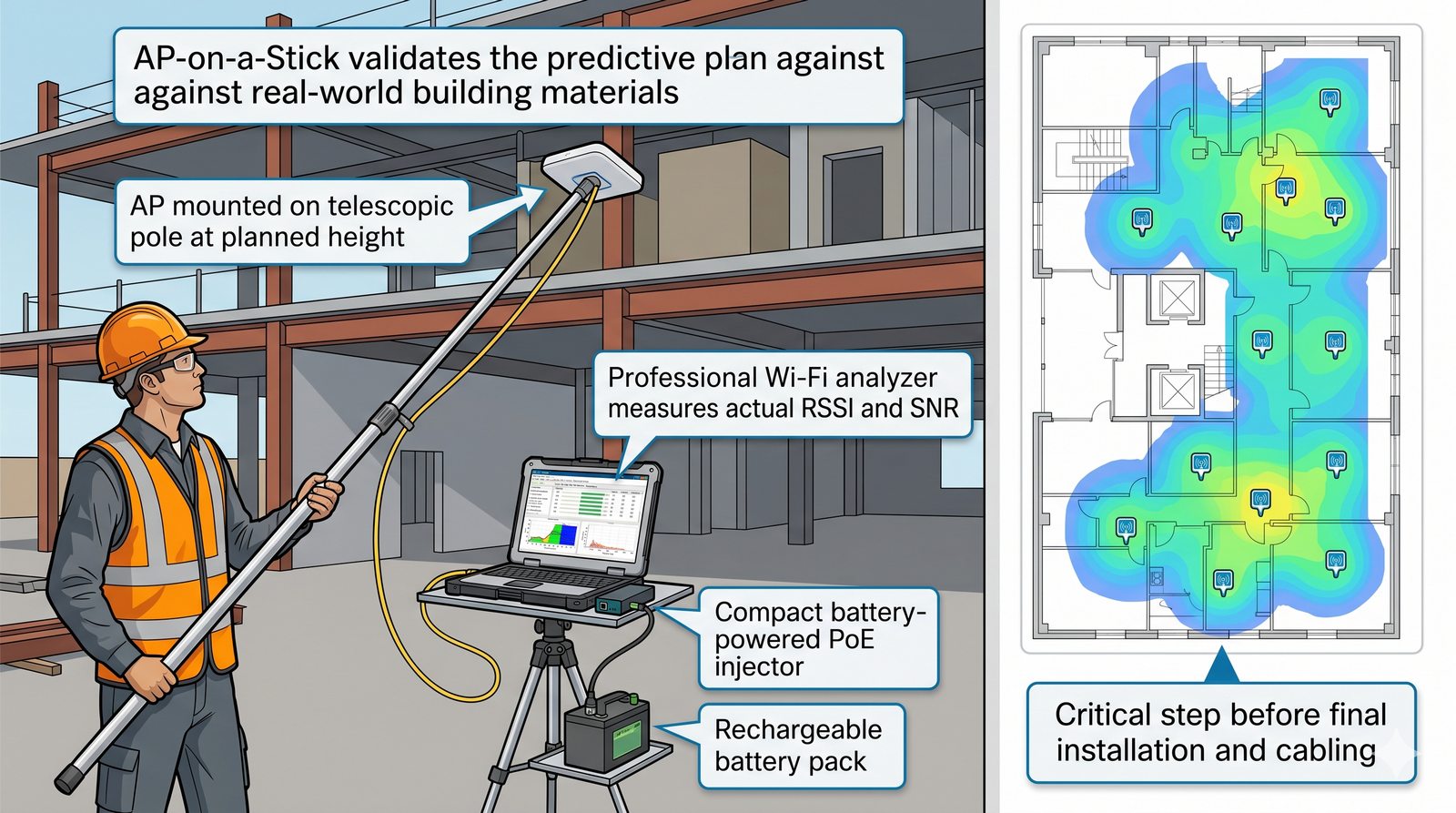

Nawet najlepszy symulator komputerowy nie zastąpi rzeczywistości. W krytycznych projektach stosujemy metodę „AP-on-a-Stick”. Inżynier idzie do budynku z access pointem zamontowanym na długim teleskopowym statywie (zasilanym z baterii). Ustawia go w planowanym miejscu i profesjonalnym miernikiem sprawdza, jak realnie rozchodzi się sygnał przez specyficzne ściany tego budynku. To ostateczny test potwierdzający poprawność naszego planu przed montażem na stałe.

Wielu administratorów popełnia błąd: ustawia AP na maksymalną moc, myśląc „im więcej tym lepiej”. To prosta droga do katastrofy. Zbyt silny sygnał powoduje, że AP widzą się nawzajem i na siebie czekają (wspomniane CCI). W WLAN projektujemy sieć tak, by punkty dostępowe lekko na siebie nachodziły, ale nie „krzyczały” na całe piętro. Idealna moc nadawania to zazwyczaj połowa lub mniej możliwości urządzenia – to zapewnia czysty i wydajny airtime.

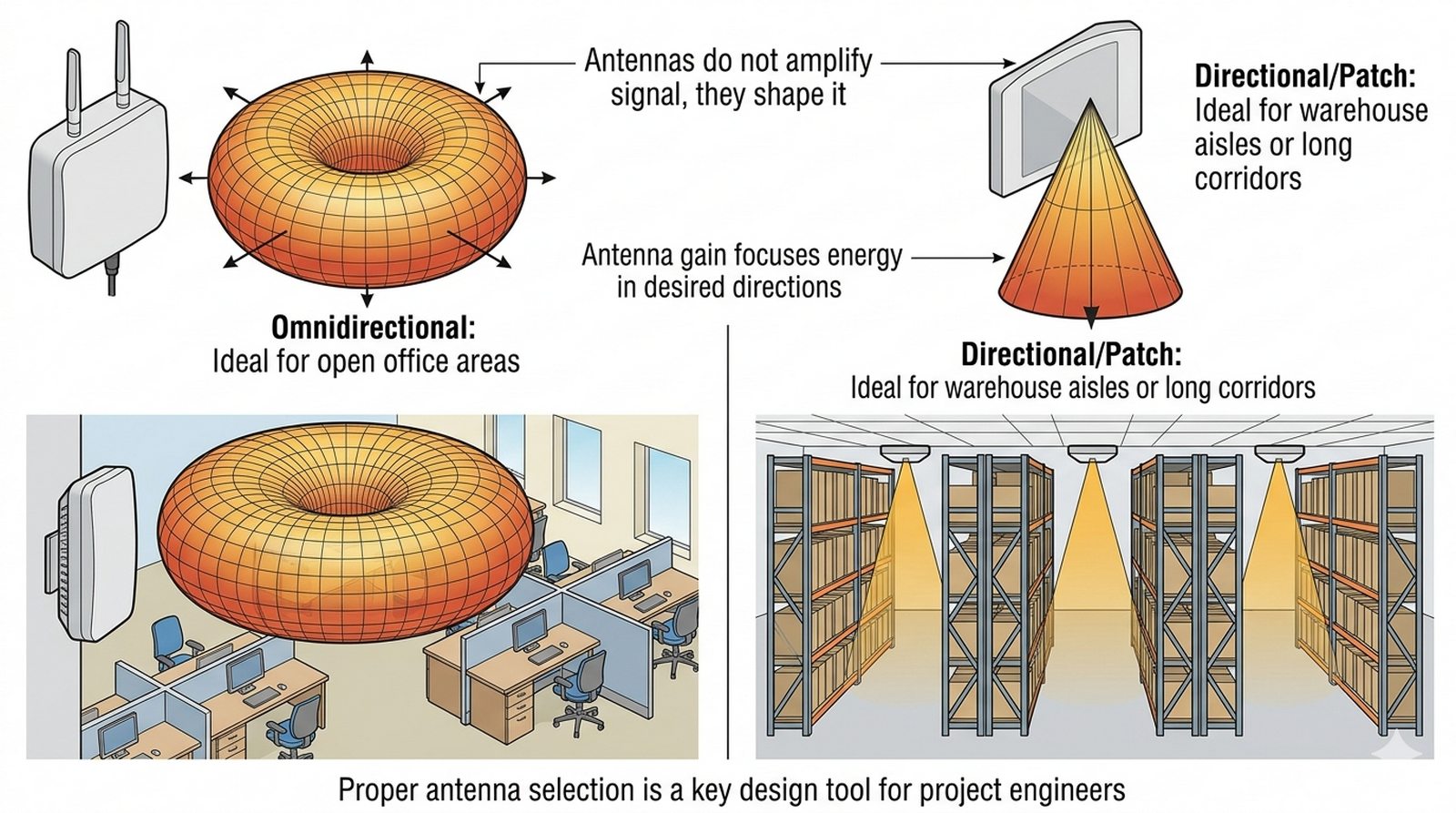

Anteny nie wzmacniają sygnału w sensie elektrycznym – one go „skupiają”. Standardowy AP ma anteny wszechkierunkowe (omnidirectional), które sieją sygnał wokół siebie w kształcie pączka (donuta). Są idealne do biur. Jeśli jednak mamy wysoki magazyn, musimy użyć anten kierunkowych (patch), które skupiają wiązkę pionowo w dół, na alejki z towarami. Wybór anteny to kluczowe narzędzie w rękach projektanta, pozwalające „wstrzyknąć” sygnał dokładnie tam, gdzie jest potrzebny, ograniczając go tam, gdzie przeszkadza.

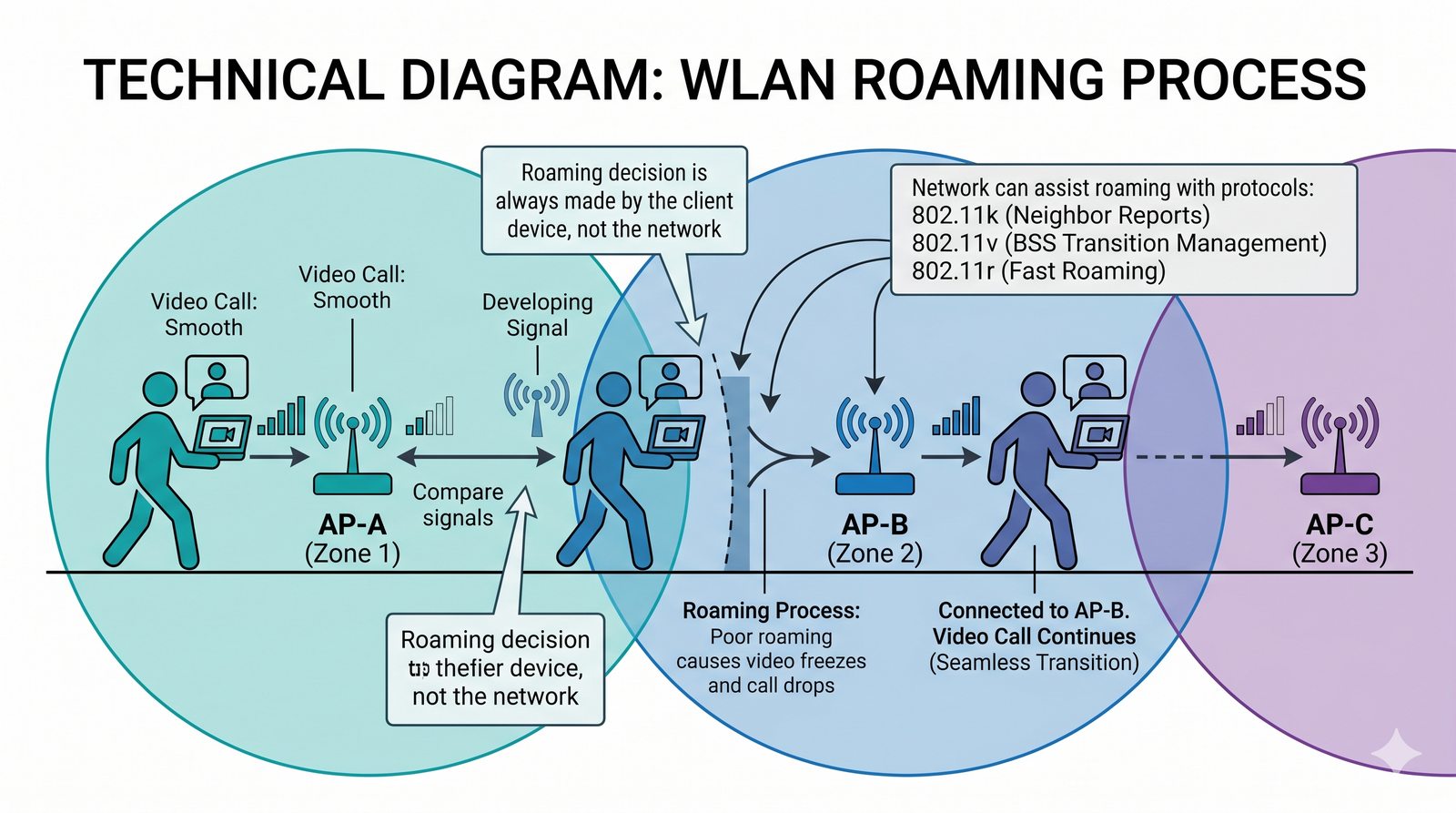

Roaming to proces, w którym Twoje urządzenie przełącza się z jednego AP na drugi podczas chodzenia po biurze. Pamiętajmy: o roamingu decyduje zawsze klient (Twój telefon), a nie sieć. Zadaniem sieci jest jedynie „pomagać” mu w tej decyzji. Jeśli roaming działa źle, Twoje połączenie wideo zostanie przerwane na kilka sekund w momencie przejścia przez korytarz. Aby temu zapobiec, musimy wdrożyć nowoczesne protokoły wspomagające roaming.

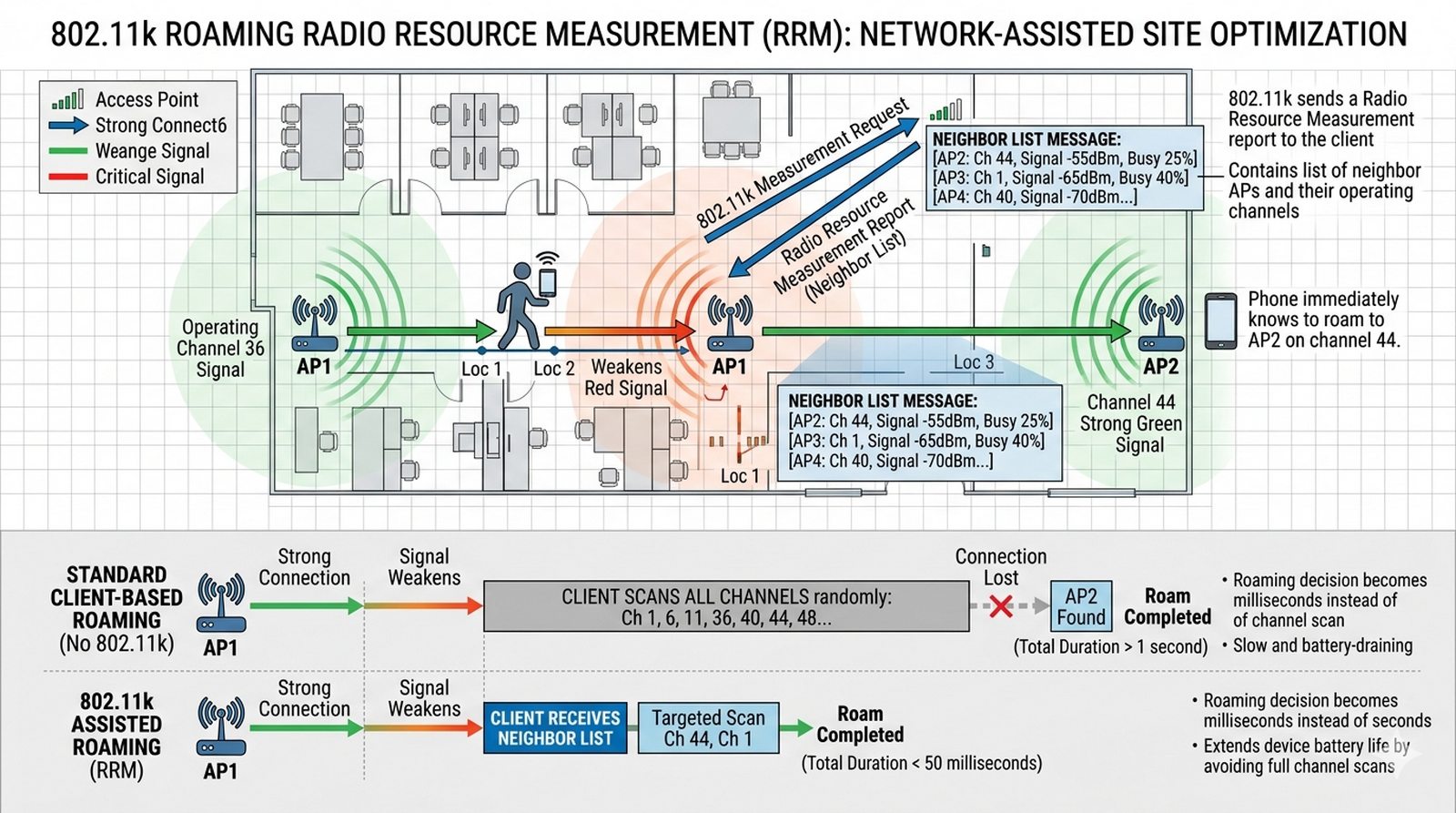

Gdy idziesz korytarzem i sygnał obecnego AP słabnie, Twój telefon musi przeskanować wszystkie kanały, by znaleźć nowy punkt dostępowy. To trwa sekundy i marnuje baterię. Protokół 802.11k pozwala sieci wysłać do Twojego urządzenia „listę sąsiadów”. Telefon wie wtedy dokładnie: „Skacz na kanał 44, tam jest najbliższy AP”. To sprawia, że szukanie nowego punktu przesiadkowego trwa milisekundy, a nie sekundy.

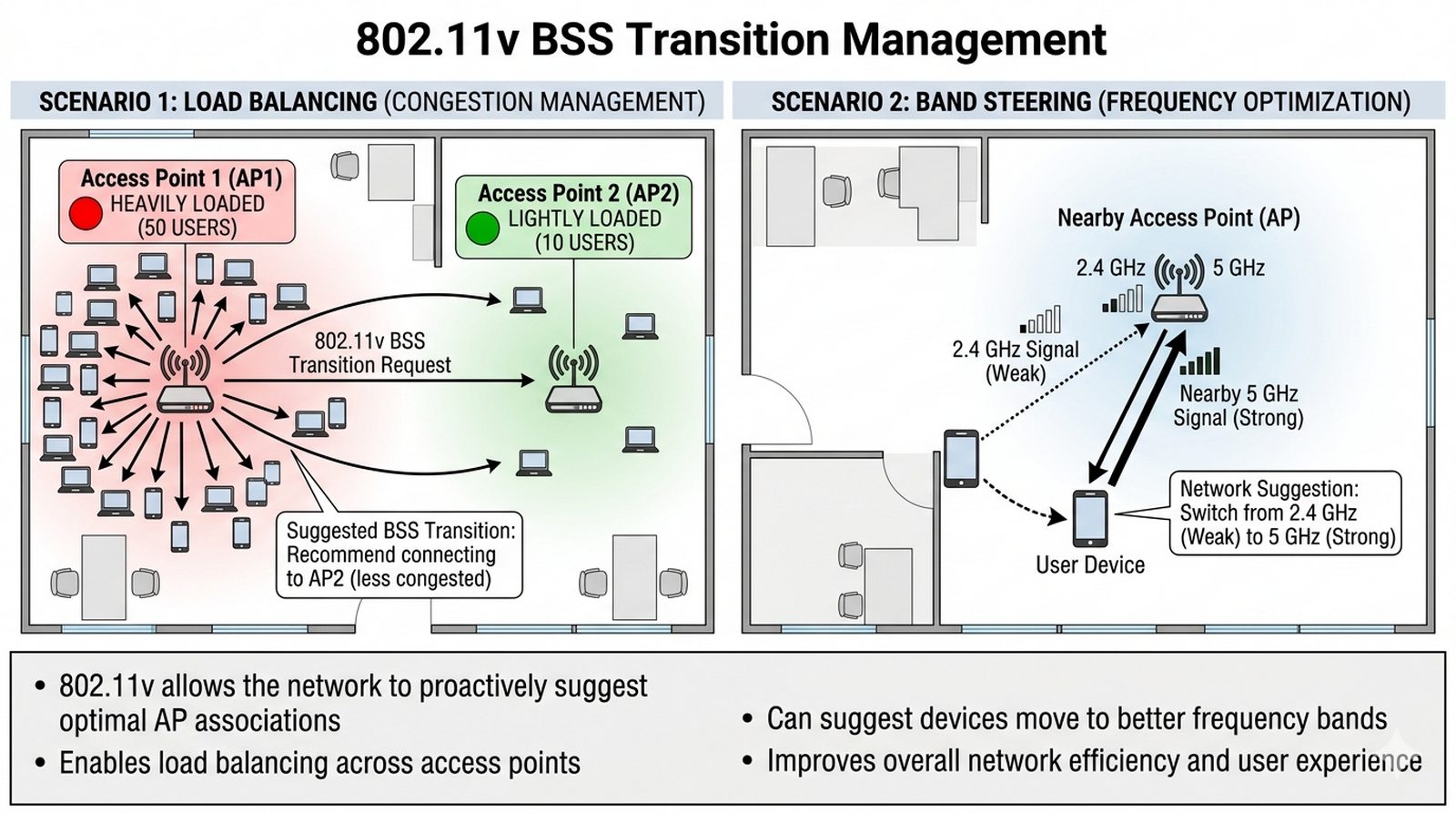

Nazywamy go protokołem „uprzejmego szeptu”. Pozwala on sieci wysłać polecenie do urządzenia: „Widzę, że męczysz się na 2.4 GHz, ale masz tuż obok świetny sygnał na 5 GHz, sugeruję zmianę”. 802.11v pozwala też sieci balansować obciążenie: jeśli jeden AP obsługuje już 50 osób, może on „zasugerować” nowym osobom, by połączyły się z sąsiednim, mniej obciążonym AP. To narzędzie do aktywnego zarządzenia tłumem w sieci.

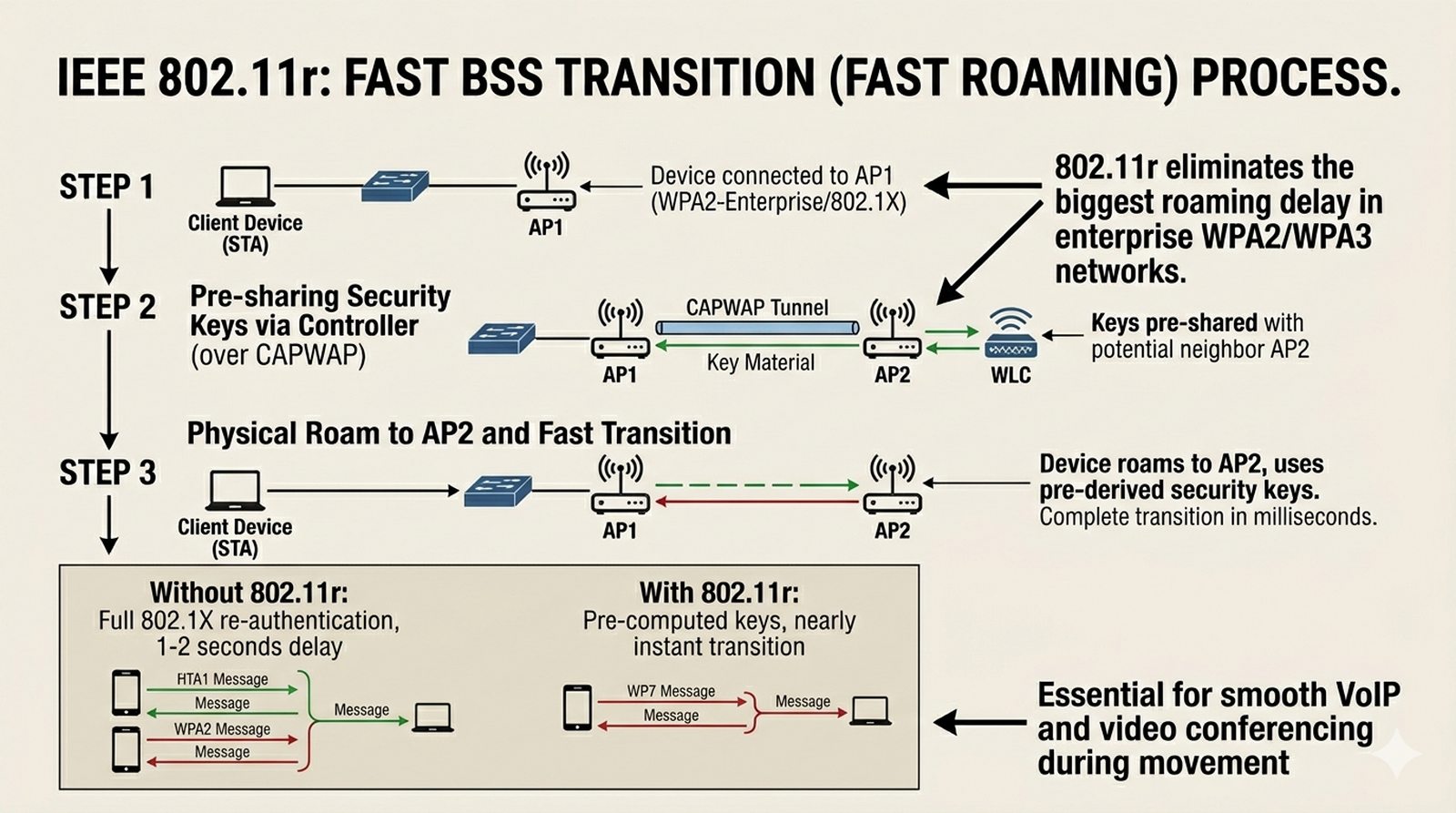

Największym problemem roamingu w sieciach bezpiecznych (802.1X) jest czas ponownego wpisywania się do sieci. Normalnie proces wymiany kluczy z serwerem trwa zbyt długo dla rozmowy głosowej. Protokół 802.11r pozwala urządzeniu „przerzucić” swoje klucze bezpieczeństwa do sąsiedniego AP, zanim jeszcze do niego przeskoczy. Dzięki temu samo przełączenie jest niemal natychmiastowe. Wdrożenie „r, k i v” to trio, które odróżnia amatorskie Wi-Fi od profesjonalnego WLAN enterprise.

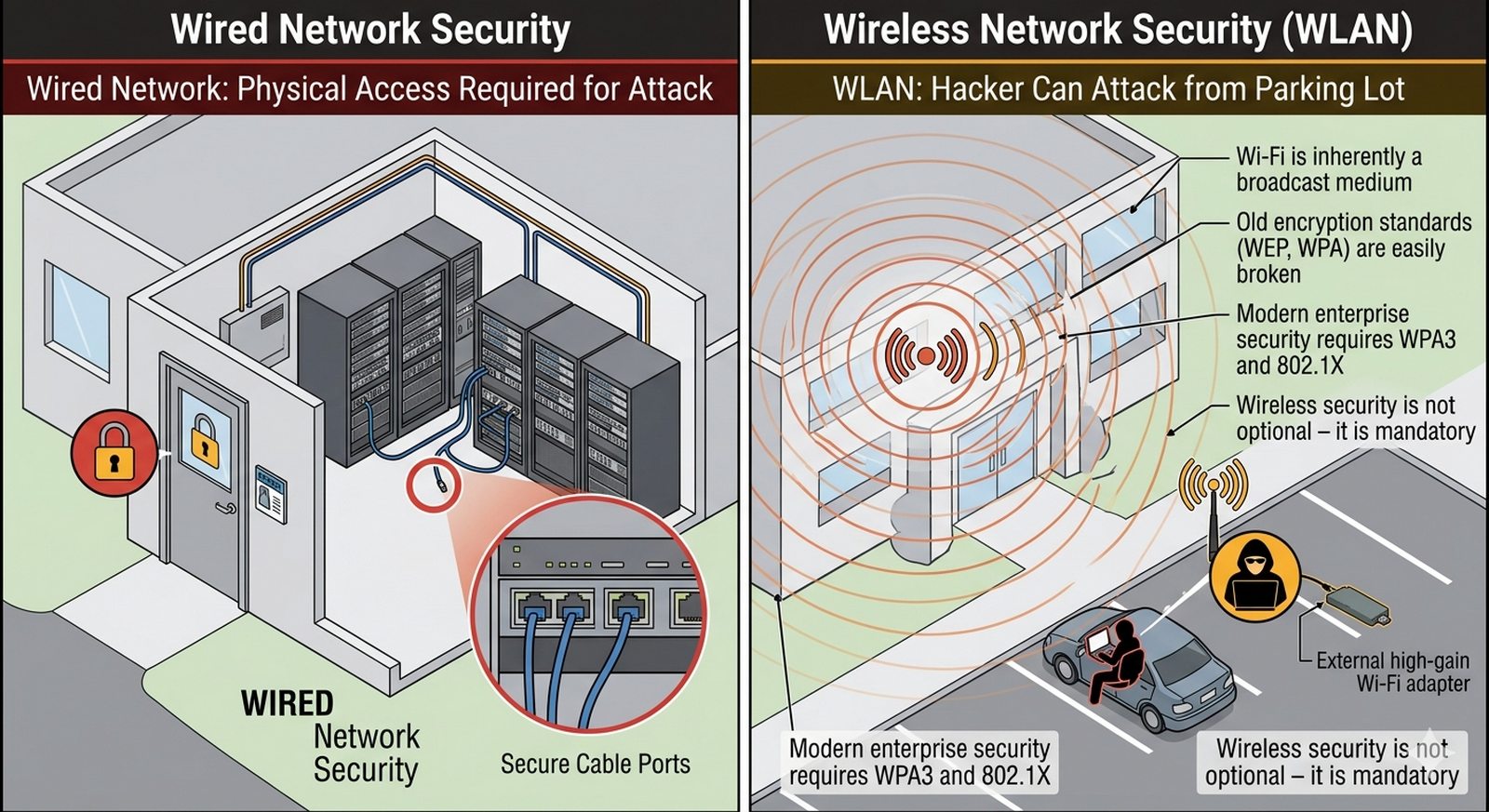

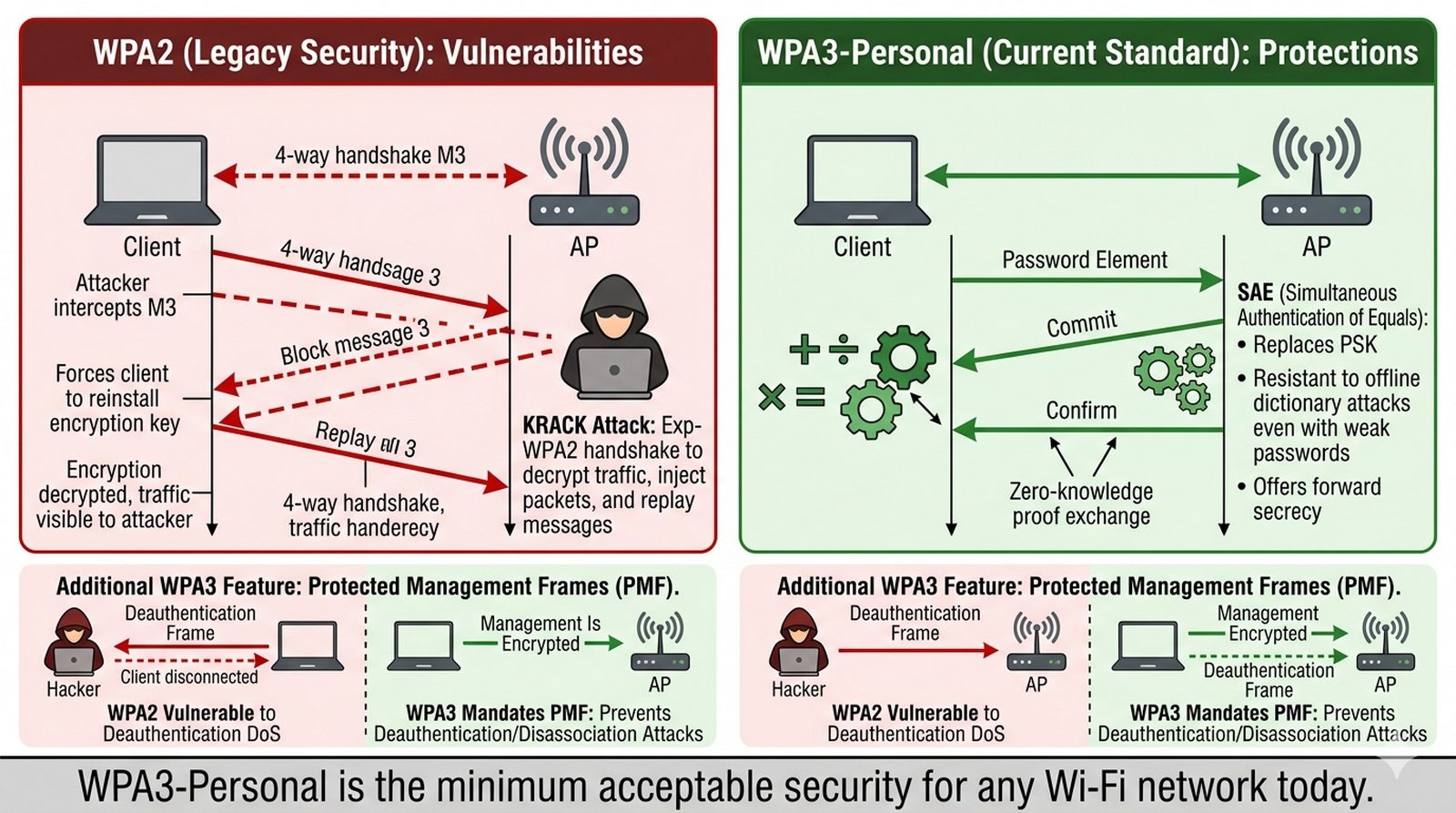

W sieci kablowej haker musi fizycznie wejść do biura i wpiąć się do gniazdka. W Wi-Fi haker może siedzieć w aucie na parkingu przed budynkiem. Dlatego bezpieczny projekt WLAN to fundament. Musimy zrozumieć, że szyfrowanie to nie wszystko – musimy wiedzieć, kto się łączy i czy na pewno ma do tego prawo. Zapominamy o starych standardach typu WEP czy WPA – dzisiaj standardem bezpieczeństwa biznesowego jest WPA3 oraz ekosystem 802.1X.

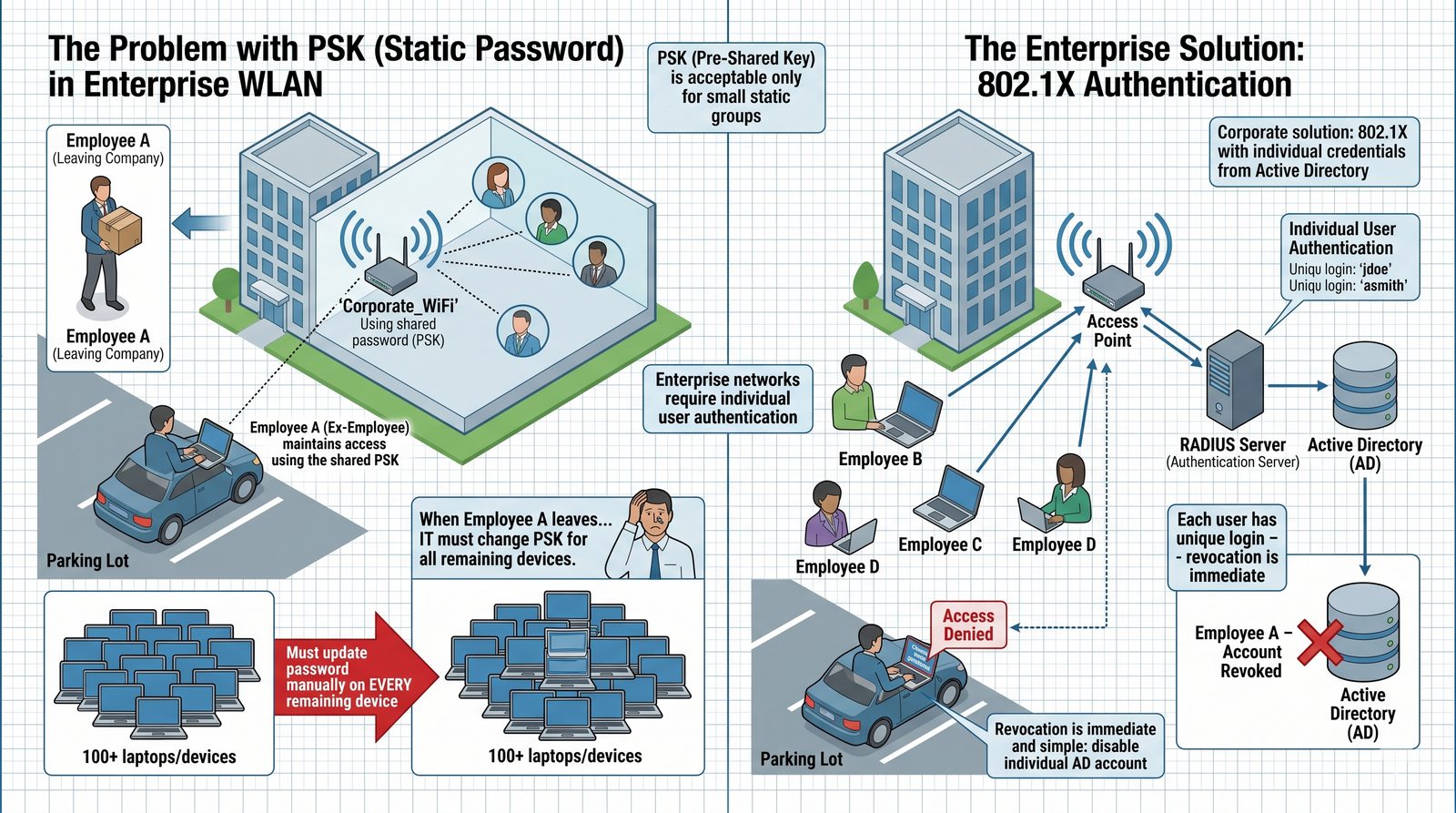

Tradycyjne hasło (PSK - Pre-Shared Key), które wpisujemy w domu („hasło na naklejce pod routerem”), jest niedopuszczalne w dużym biurze. Dlaczego? Bo jeśli jeden pracownik odejdzie z pracy, zna hasło do sieci i może z niego korzystać z parkingu. Musielibyśmy zmienić hasło stu pozostałym osobom i ich stu laptopom. W projektach enterprise stosujemy indywidualną autoryzację każdego użytkownika jego własnym loginem i hasłem z firmowej bazy (Active Directory).

WPA3 to ogromny skok jakościowy nawet w wersji domowej (Personal). Wprowadza on mechanizm SAE (Simultaneous Authentication of Equals), który uniemożliwia hakerom łamanie haseł metodą off-line (przechwycenie ruchu i zgadywanie hasła na mocnym komputerze). Dodatkowo WPA3 wymusza tzw. PMF (Protected Management Frames), co uniemożliwia hakerom proste „wywalanie” Twoich urządzeń z sieci za pomocą fałszywych ramek rozłączających.

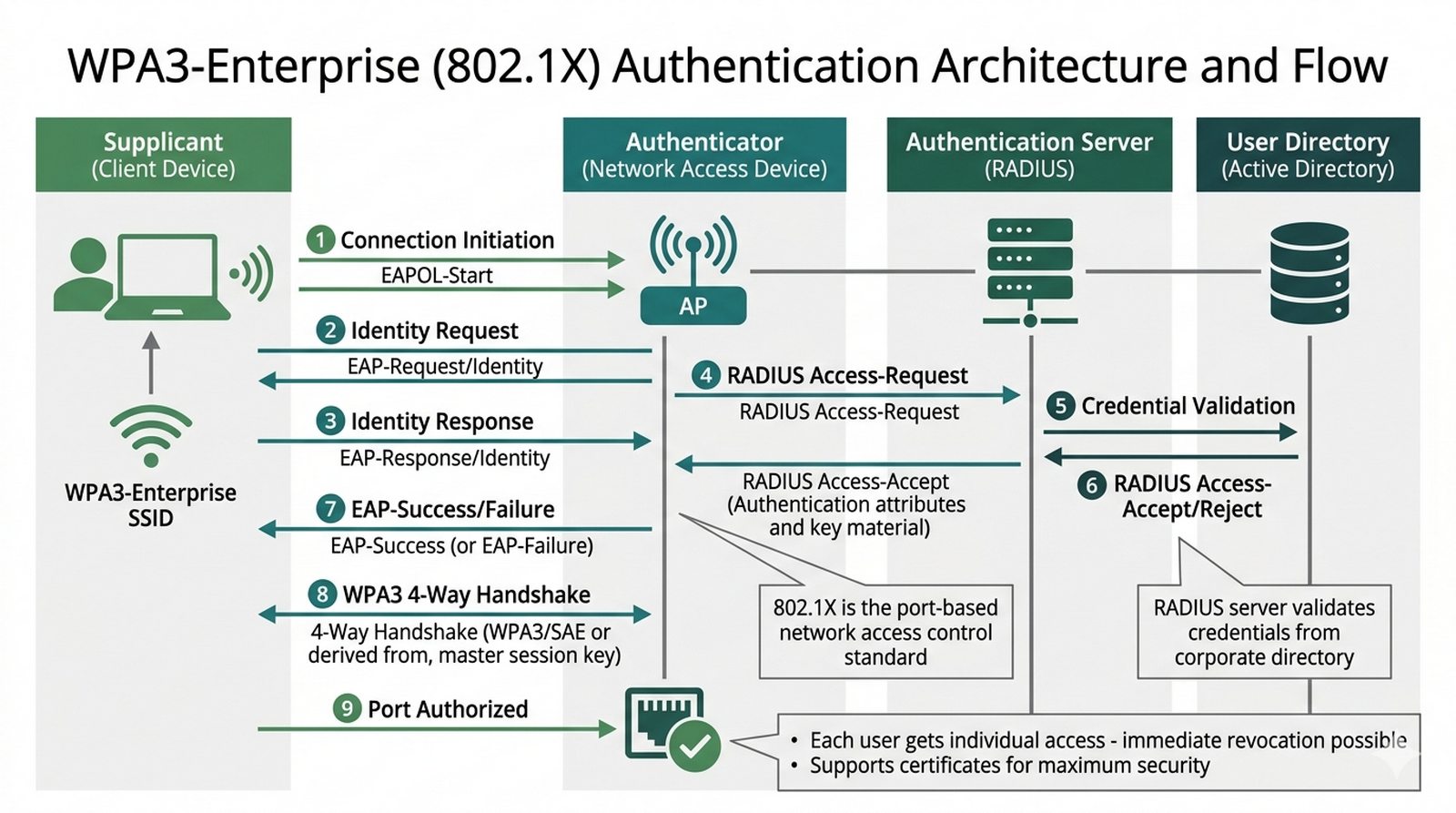

To jest „święty Graal” bezpieczeństwa sieciowego. W standardzie 802.1X każde urządzenie, aby dostać się do Wi-Fi, musi przejść przez proces weryfikacji tożsamości. Nie ma jednego wspólnego hasła. Zamiast tego urządzenie rozmawia z serwerem autoryzacji (np. Cisco ISE lub Windows NPS). Dopiero gdy serwer powie „Tak, to jest Jan Kowalski, ma ważne konto”, AP otwiera wirtualne „drzwiczki” i wpuszcza Jana do sieci.

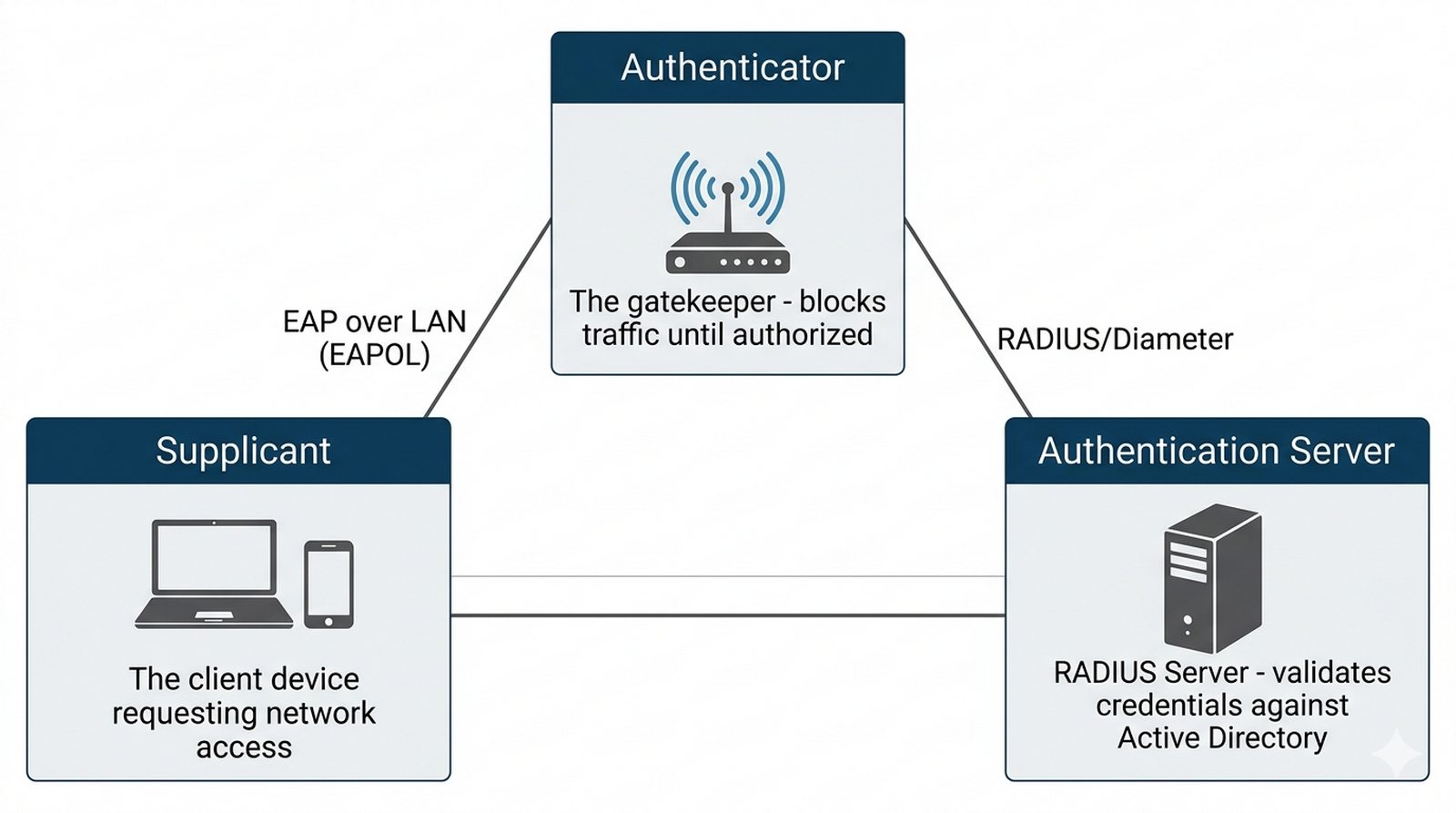

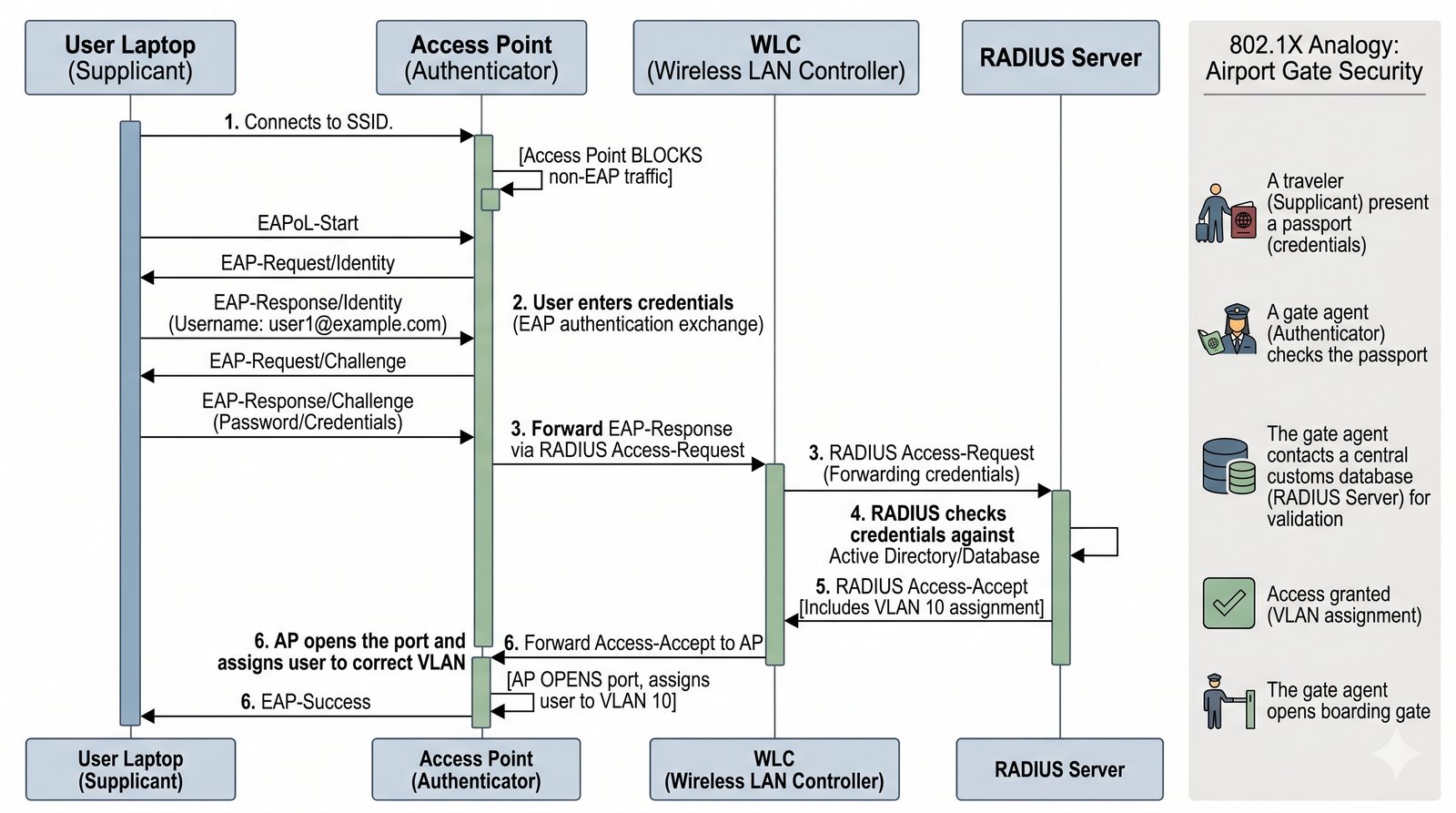

W procesie 802.1X biorą udział trzy strony:

- Supplicant: Twoje urządzenie (laptop, telefon) proszące o wstęp.

- Authenticator: Punkt dostępowy lub Kontroler – on jest „strażnikiem”, który blokuje ruch, dopóki nie dostanie zgody.

- Authentication Server: Mózg operacji (RADIUS), który sprawdza w bazie danych czy Twoje poświadczenia (login/hasło/certyfikat) są poprawne.

Wyobraźmy sobie to jako odprawę na lotnisku. AP to bramka, która jest zamknięta. Ty (Supplicant) podchodzisz i pokazujesz paszport (loginy). AP nie wie, czy paszport jest prawdziwy, więc przesyła jego zdjęcie do centrali (Server RADIUS). Centrala sprawdza w rejestrach i wysyła sygnał: „Wszystko OK, otwórz bramkę”. AP otwiera przejście. Cała ta skomplikowana rozmowa trwa ułamek sekundy i dzieje się za każdym razem, gdy Twoje urządzenie łączy się z Wi-Fi.

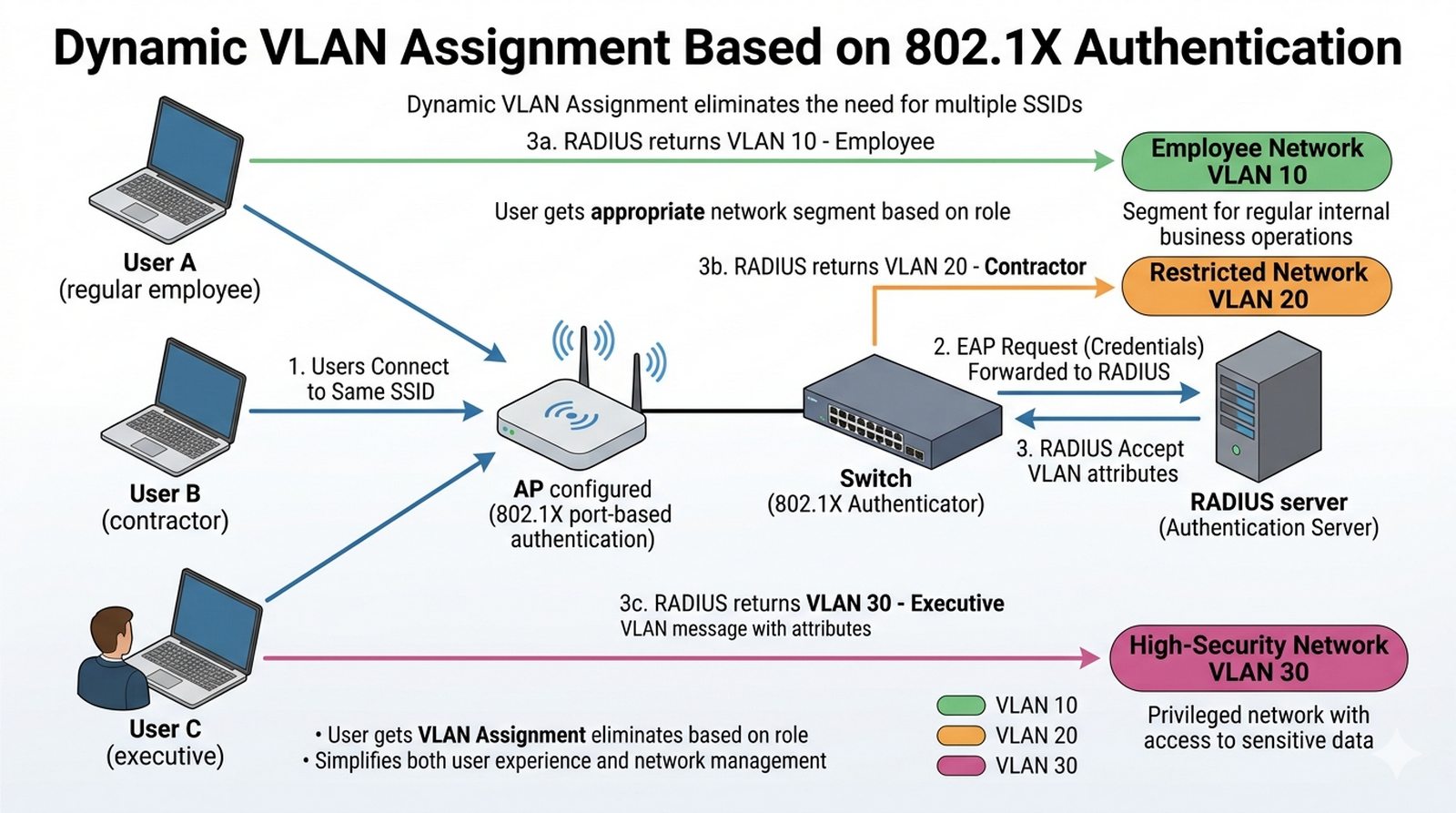

Bardzo potężna funkcja: w 802.1X serwer może nie tylko powiedzieć „Wpuść go”, ale dodać: „...i wsadź go do VLAN-u nr 50”. Dzięki temu wszyscy pracownicy mogą łączyć się z tym samym, jednym SSID (np. „MojaFirma”), ale dyrektor trafi do innego, bezpieczniejszego segmentu sieci niż stażysta, mimo że obaj kliknęli w tę samą nazwę sieci bezprzewodowej. To ekstremalnie upraszcza zarządzanie urządzeniami i dba o porządek w infrastrukturze.

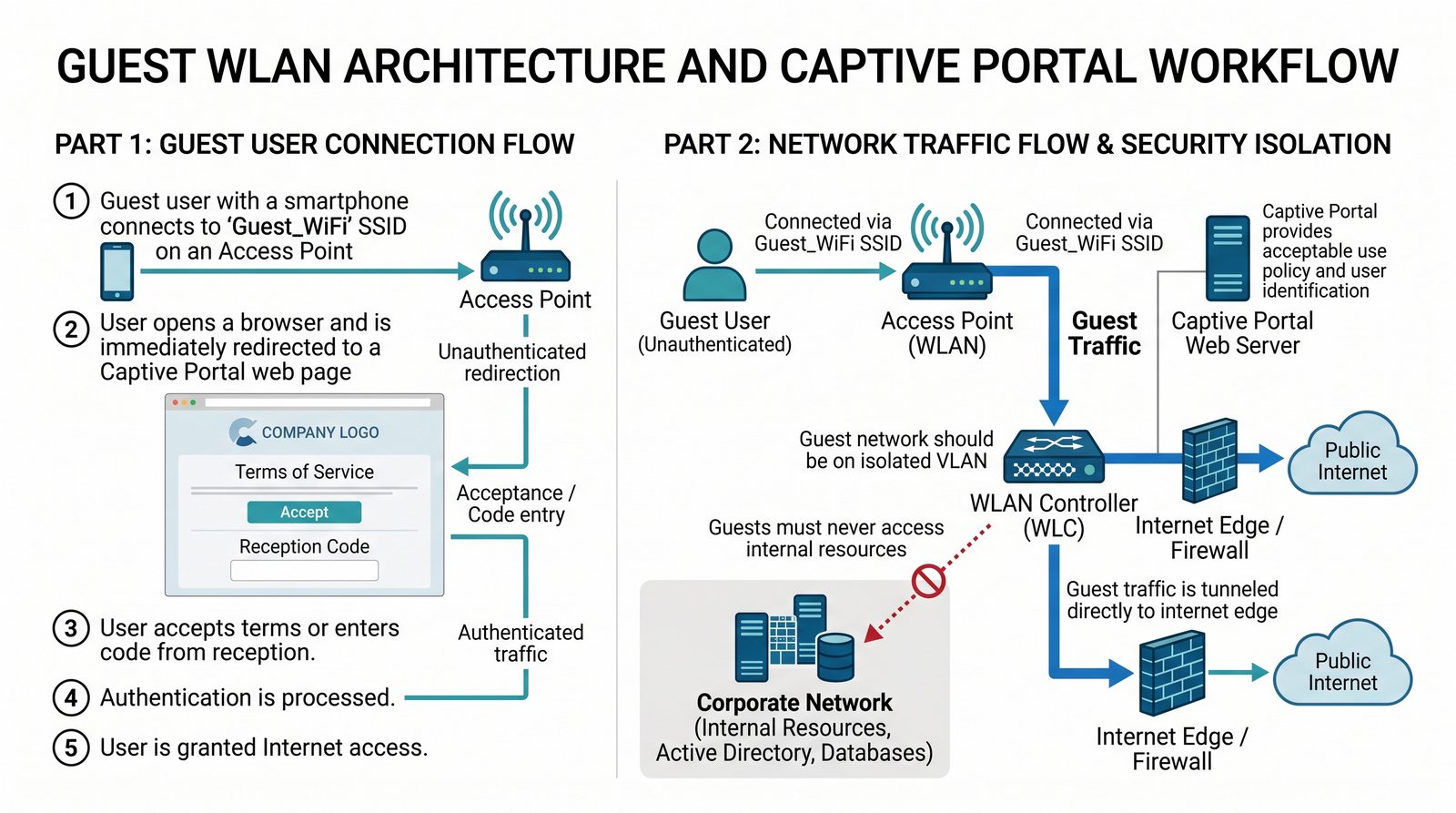

Sieć gościnna to kluczowy element bezpieczeństwa – gość nigdy nie powinien mieć dostępu do Twojej drukarki czy serwera plików. Projektujemy ją tak, by ruch „gościnny” był od razu tunelowany prosto do internetu, z całkowitym pominięciem Twojej sieci lokalnej. Często stosujemy tu tzw. Captive Portal (stronę powitalną), gdzie gość musi zaakceptować regulamin lub wpisać kod z recepcji, co pozwala nam kontrolować kto i jak długo u nas surfuje.

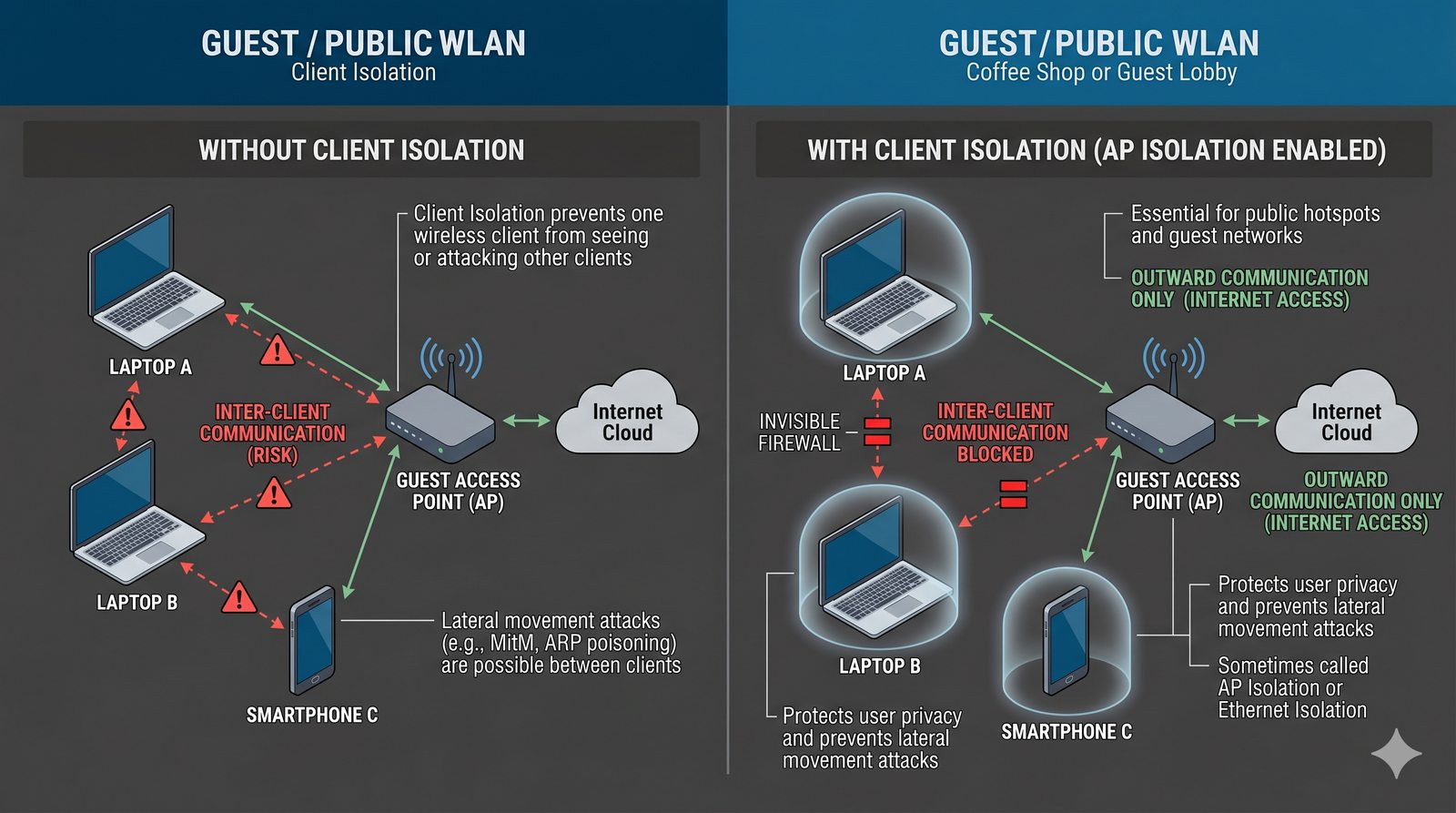

W sieciach gościnnych lub publicznych musimy włączyć funkcję izolacji. Zapobiega ona sytuacji, w której jeden laptop podłączony do tego samego Wi-Fi może „zobaczyć” lub zaatakować laptopa osoby siedzącej obok w kawiarni czy poczekalni. Dzięki izolacji urządzenia mogą rozmawiać tylko z internetem, a nie ze sobą nawzajem. To prosta, ale krytyczna funkcja dla bezpieczeństwa prywatnych danych Twoich klientów i gości.

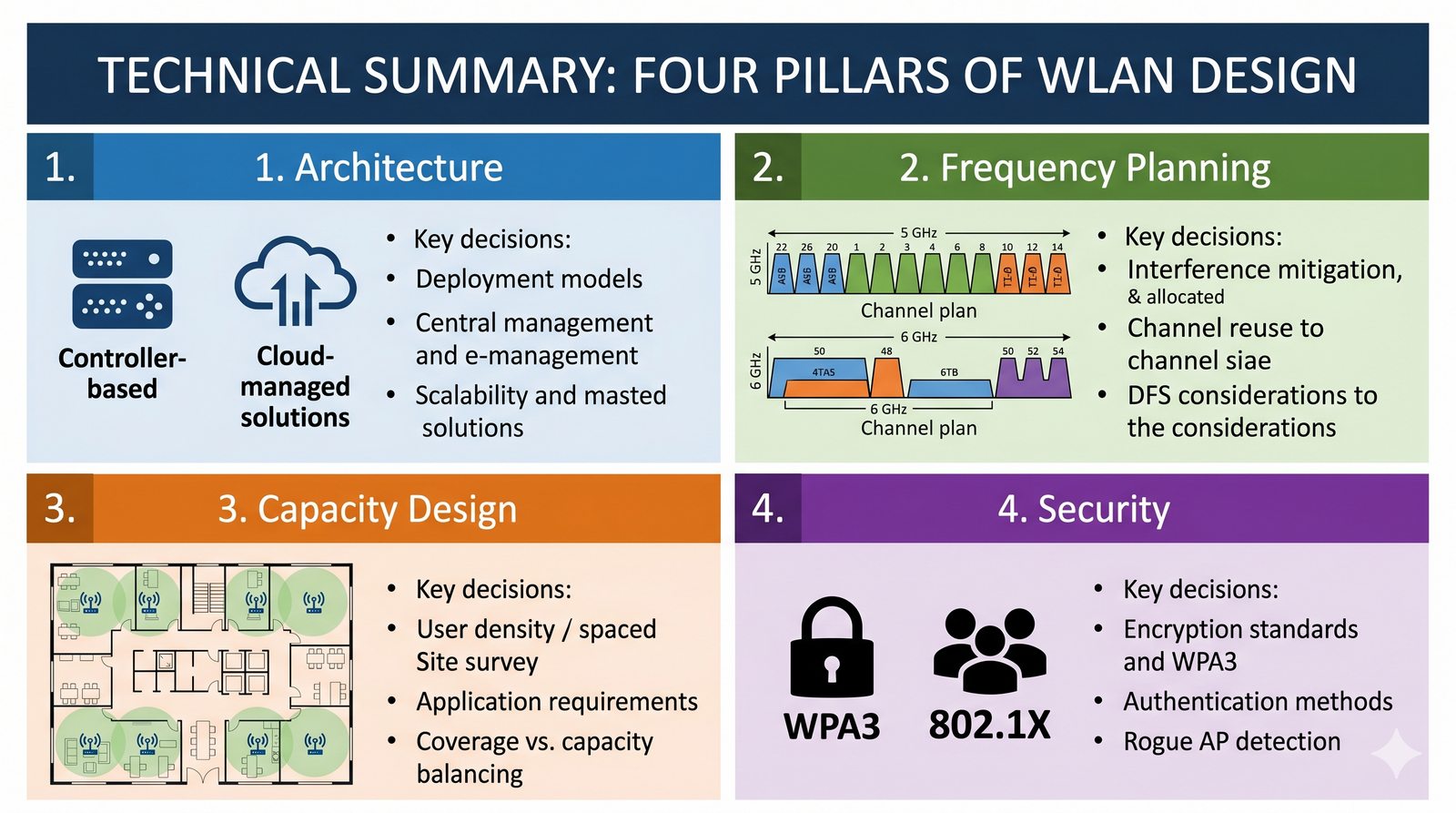

Na koniec modułu powinniśmy mieć jasność co do czterech filarów naszego projektu:

- Architektura: Wybór kontrolera (lokalny czy chmura).

- Pasma i kanały: Plan wykorzystania 5/6 GHz i unikanie CCI.

- Topografia: Gęste rozmieszczenie AP na podstawie Site Survey, a nie „na oko”.

- Bezpieczeństwo: Standard 802.1X i ścisłe mapowanie SSID do VLAN.

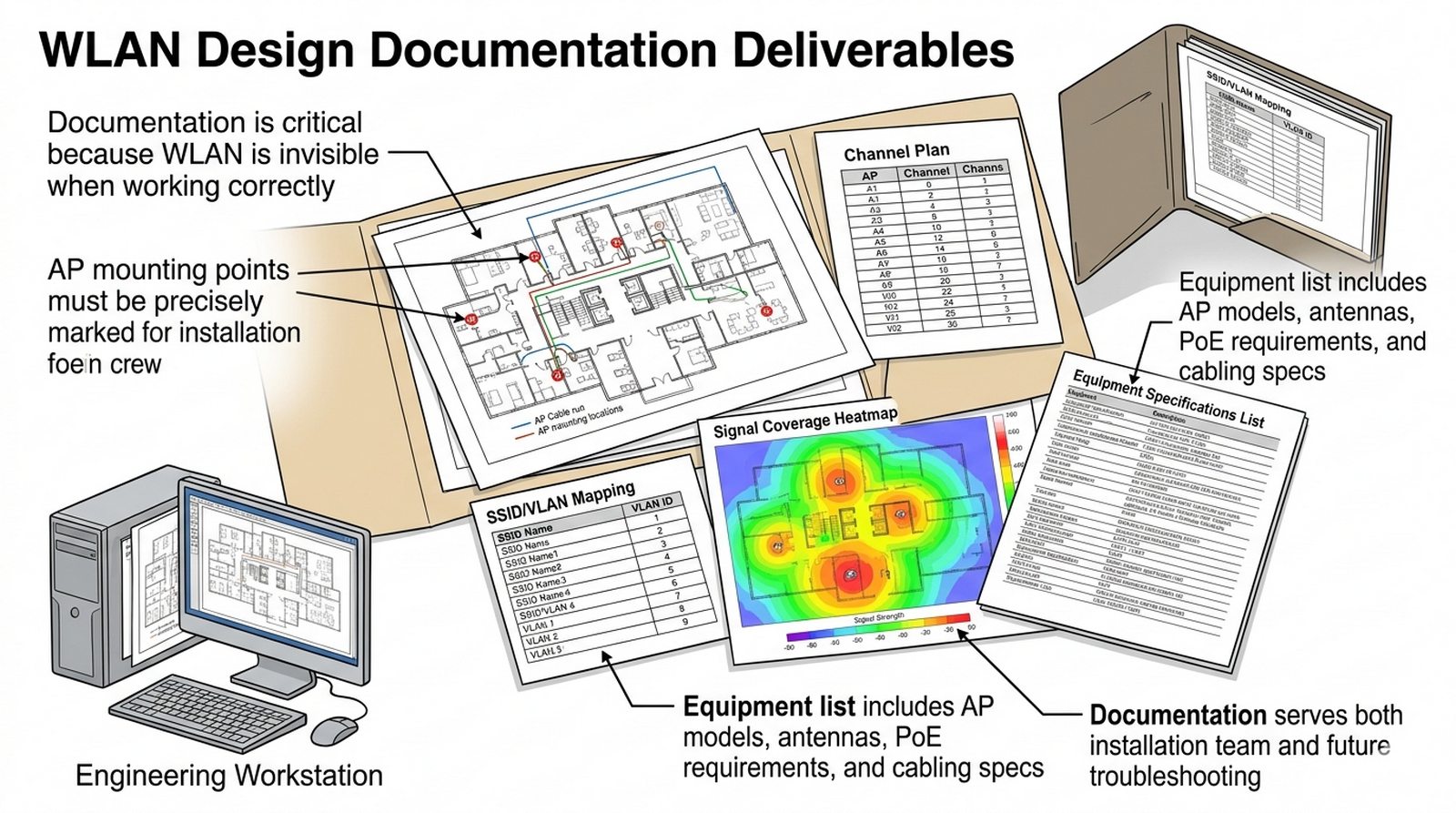

Efektem Twojej pracy projektowej powinna być mapa z dokładnymi punktami montażu AP, tabelą SSID oraz wynikami symulacji zasięgu. Dokumentacja ta posłuży ekipie montażowej (gdzie powiesić AP i jak dociągnąć kabel Cat 6a) oraz administratorom do konfiguracji kontrolera. Pamiętaj: w WLAN to, co niewidoczne, musi być najlepiej udokumentowane, by w razie problemów wiedzieć, jak „szukać wiatru w polu”.

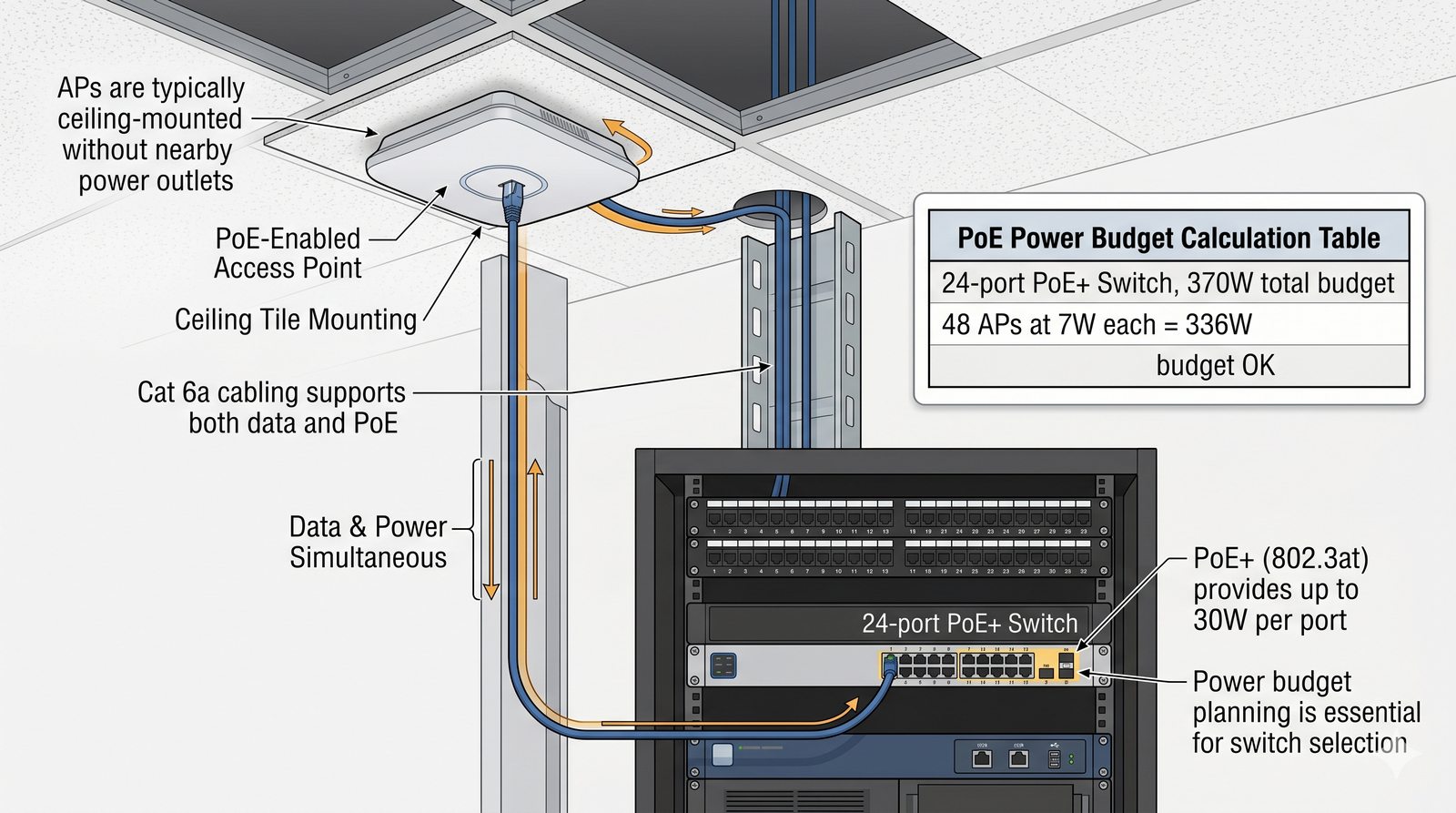

Ostatni techniczny detal, ale o ogromnym znaczeniu: Power over Ethernet (PoE). Punkty dostępowe montujemy zazwyczaj na suficie, gdzie nie ma gniazdek elektrycznych. Dlatego nasza sieć przewodowa (switche z Modułu 5) musi obsługiwać standard PoE+, by dostarczyć zasilanie tym samym kablem co dane. Projektując szafy IDF, musimy policzyć „budżet mocy” – czy nasze przełączniki dadzą radę zasilić np. 48 nowoczesnych AP o dużej mocy jednocześnie?

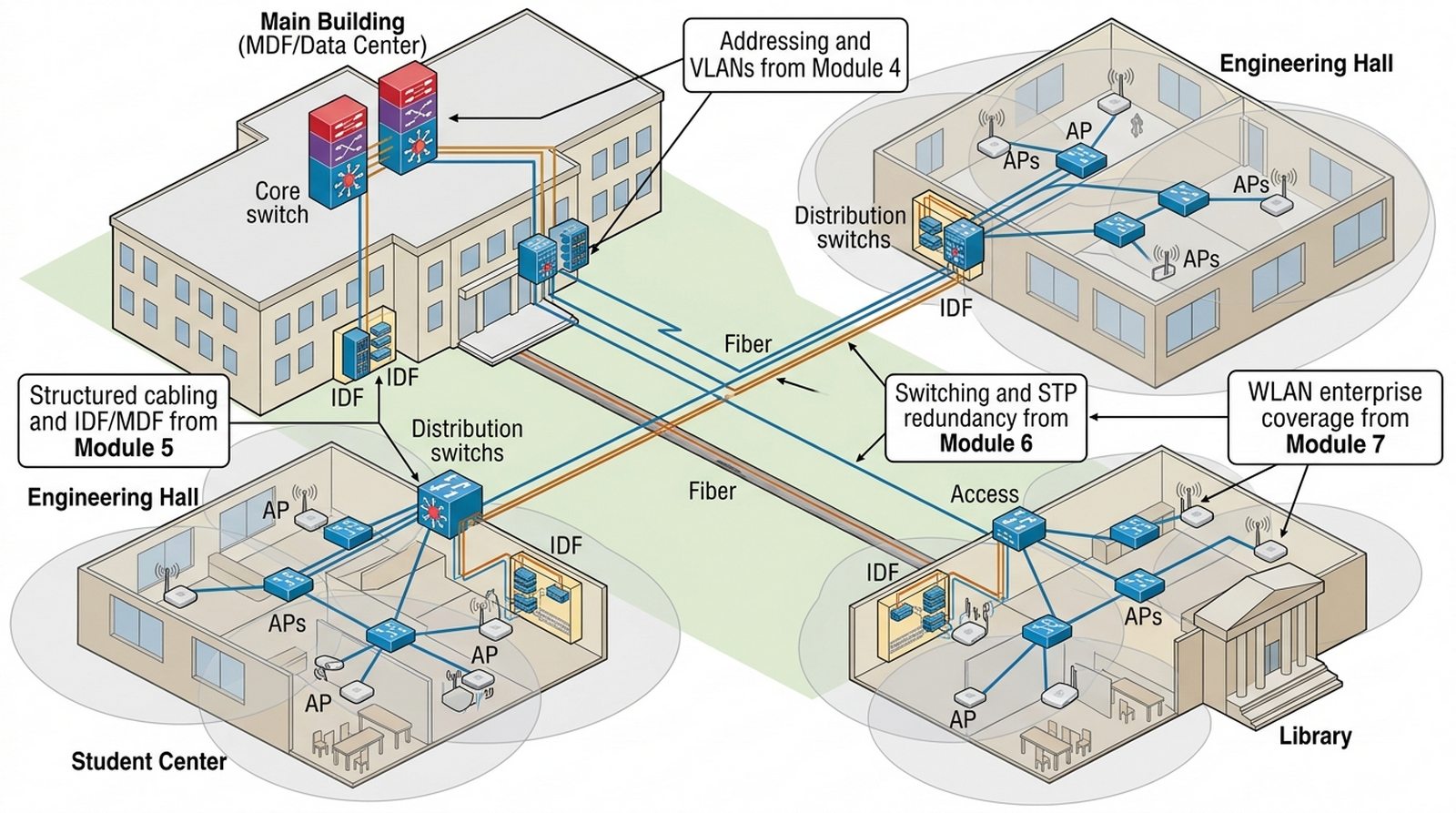

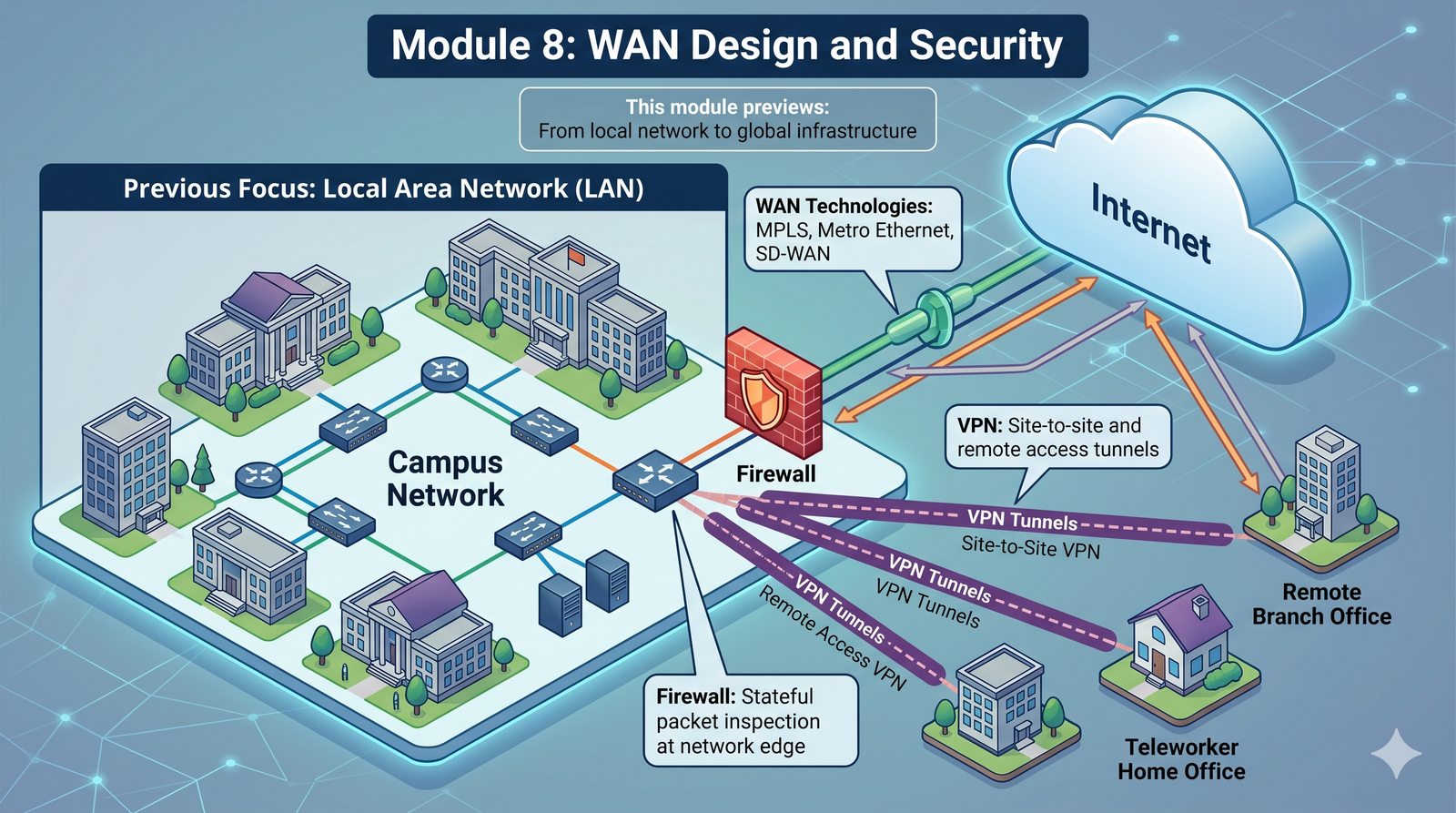

Gratulacje! Po 7 modułach mamy zaprojektowaną kompletną sieć wewnątrzbudynkową (Campus LAN). Mamy adresację, kable, szafy, przełączniki core i access, redundantne linki STP, segmentację VLAN i teraz nowoczesną, bezpieczną sieć bezprzewodową WLAN. Nasz „technologiczny fundament” jest gotowy, by obsługiwać każdą nowoczesną firmę. Jesteśmy gotowi, by wyjść poza budynek i stworzyć bezpieczne połączenia z całym światem.

Nasz budynek jest świetny, ale jest samotną wyspą. W następnym module nauczymy się łączyć go bezpiecznie z internetem i innymi oddziałami firmy. Poznamy świat sieci rozległych (WAN), dowiemy się, jak budować „bezpieczne tunele” (VPN) przez publiczny internet oraz jak chronić styk naszej sieci z otoczeniem za pomocą zapór ogniowych (Firewall). Przejdziemy od projektowania sieci lokalnej do projektowania globalnej infrastruktury.