Nowoczesny budynek to skomplikowany organizm, w którym dziesiątki systemów muszą ze sobą współpracować. W tym module odejdziemy od tradycyjnego postrzegania sieci jako medium tylko dla komputerów. Zobaczymy, jak sieć IP stała się uniwersalną platformą dla systemów bezpieczeństwa, automatyki budynkowej i Internetu Rzeczy, oraz jak profesjonalnie i bezpiecznie projektować taką zintegrowaną, konwergentną infrastrukturę.

- Koncepcja sieci konwergentnej: jedno medium, wiele systemów.

- Fundamenty integracji: VLAN, QoS, PoE.

- Integracja systemów CCTV over IP.

- Integracja systemów kontroli dostępu (KD) i alarmowych (SSWiN).

- Specyfika systemów alarmu pożarowego (SAP).

- Sieć jako platforma dla IoT i BMS.

- Najlepsze praktyki projektowe i bezpieczeństwo.

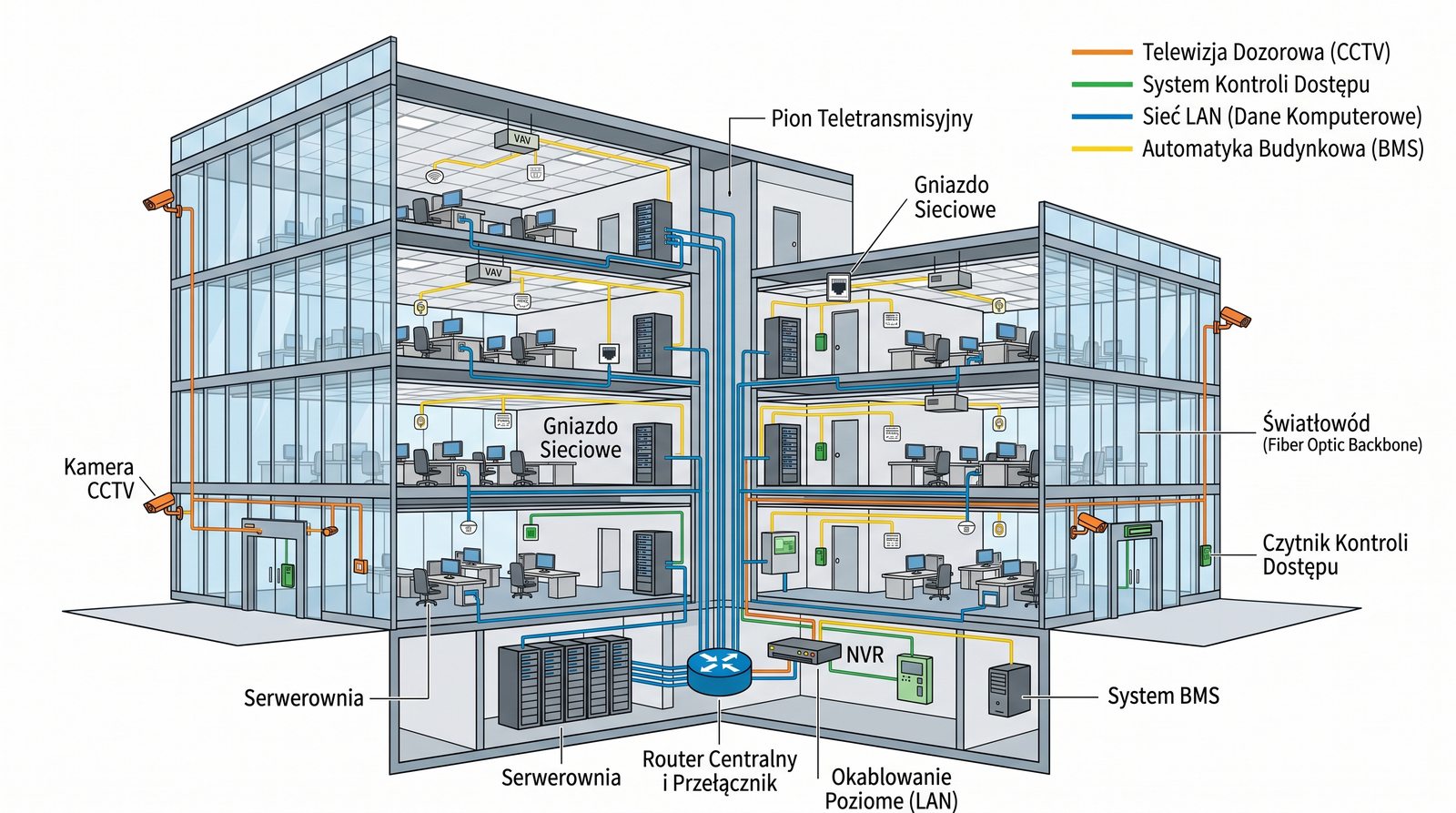

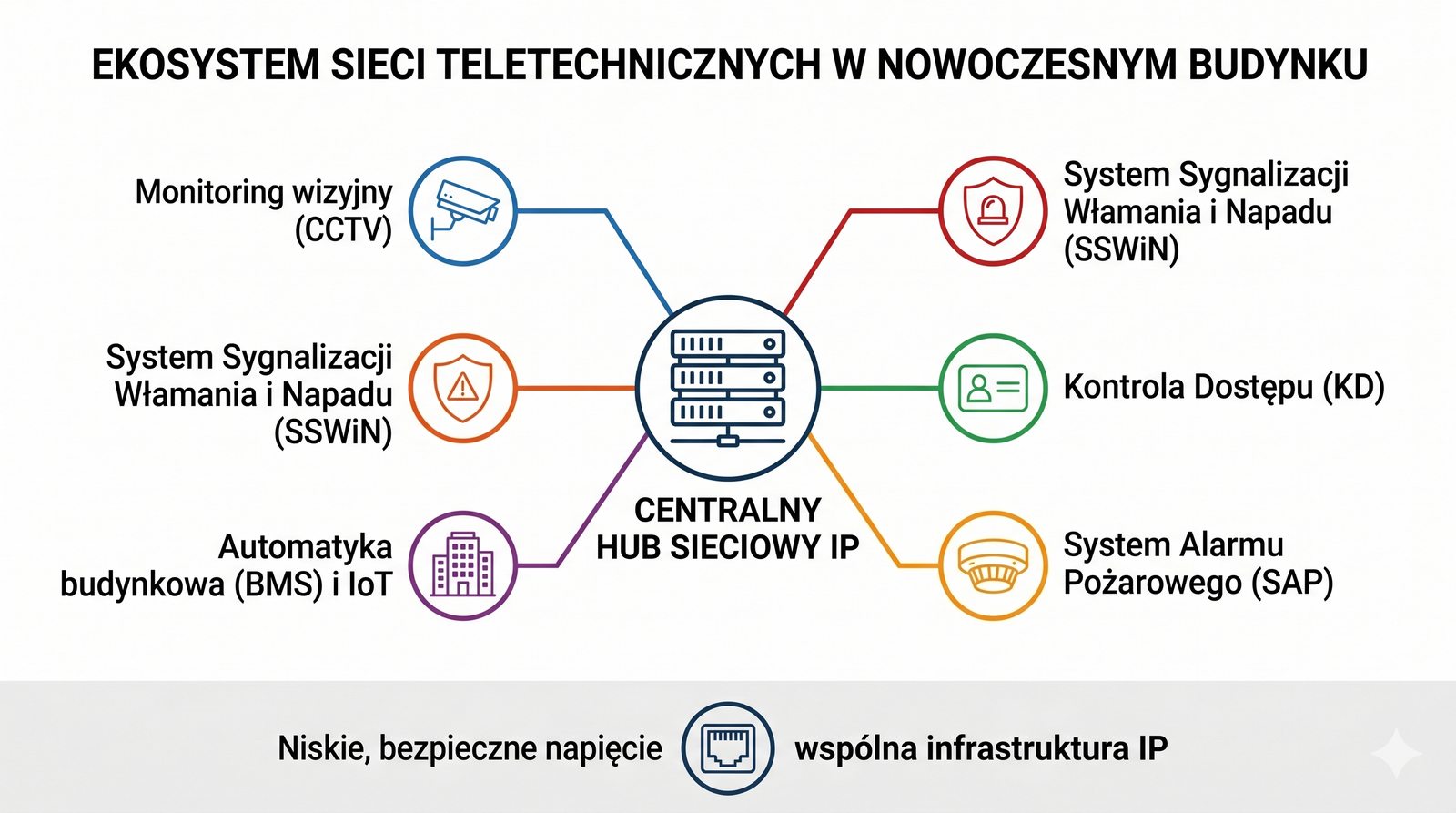

Sieci teletechniczne, zwane też instalacjami niskoprądowymi, to wszystkie systemy w budynku, które działają na niskim, bezpiecznym napięciu. Tradycyjnie, każdy z tych systemów posiadał własne, dedykowane okablowanie. Dziś, dzięki cyfryzacji i standaryzacji, niemal wszystkie te systemy mogą działać w oparciu o wspólną infrastrukturę sieci IP.

- Monitoring wizyjny (CCTV)

- System Sygnalizacji Włamania i Napadu (SSWiN)

- Kontrola Dostępu (KD)

- System Alarmu Pożarowego (SAP)

- Automatyka budynkowa (BMS) i Internet Rzeczy (IoT)

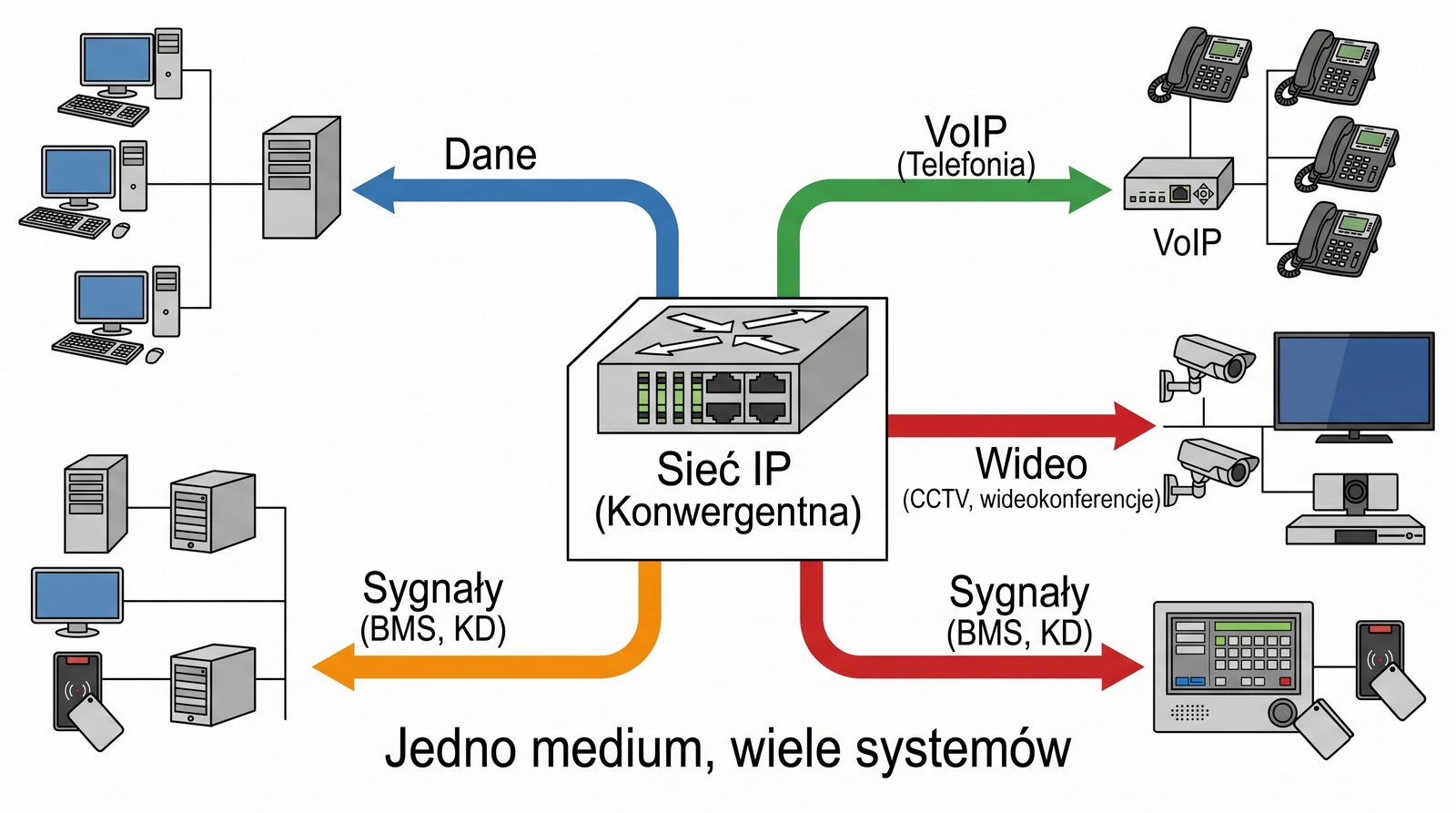

Sieć konwergentna to podejście architektoniczne, w którym jedna, wspólna infrastruktura sieciowa oparta na protokole IP służy do przesyłania wszystkich typów komunikacji: danych, głosu (VoIP), wideo (CCTV, wideokonferencje) oraz sygnałów sterujących (BMS, KD). Zamiast budować i utrzymywać wiele oddzielnych, często niekompatybilnych sieci, tworzymy jedną, uniwersalną i zarządzaną centralnie platformę.

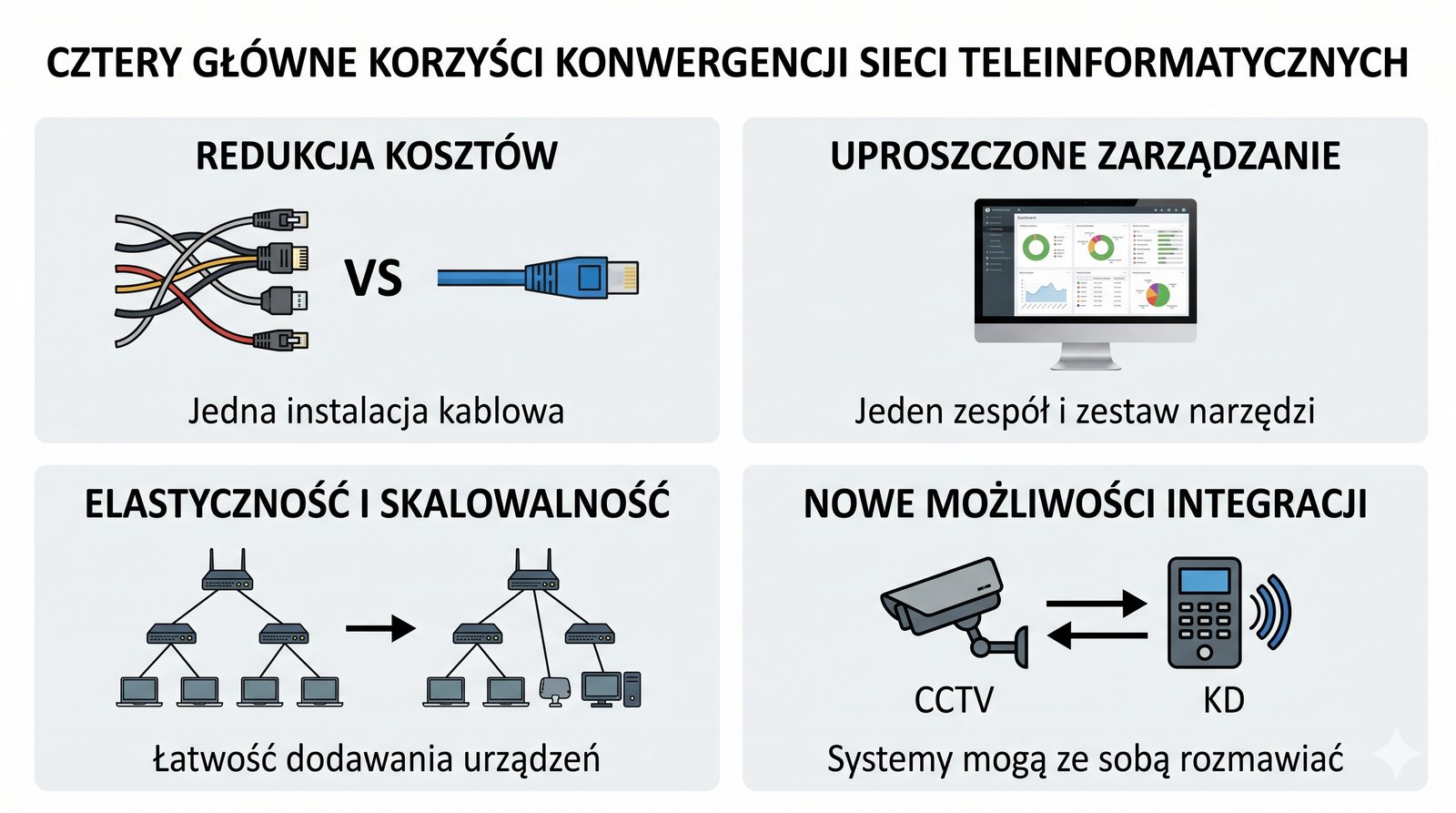

- Redukcja kosztów: Jedna instalacja kablowa zamiast kilku. Mniej urządzeń do zarządzania.

- Uproszczone zarządzanie: Jeden zespół i jeden zestaw narzędzi do monitorowania całej infrastruktury.

- Elastyczność i skalowalność: Łatwość dodawania nowych urządzeń i systemów bez konieczności prowadzenia nowego okablowania.

- Nowe możliwości integracji: Systemy mogą ze sobą "rozmawiać". Np. zdarzenie z systemu kontroli dostępu (próba otwarcia drzwi) może automatycznie wywołać nagrywanie z pobliskiej kamery CCTV.

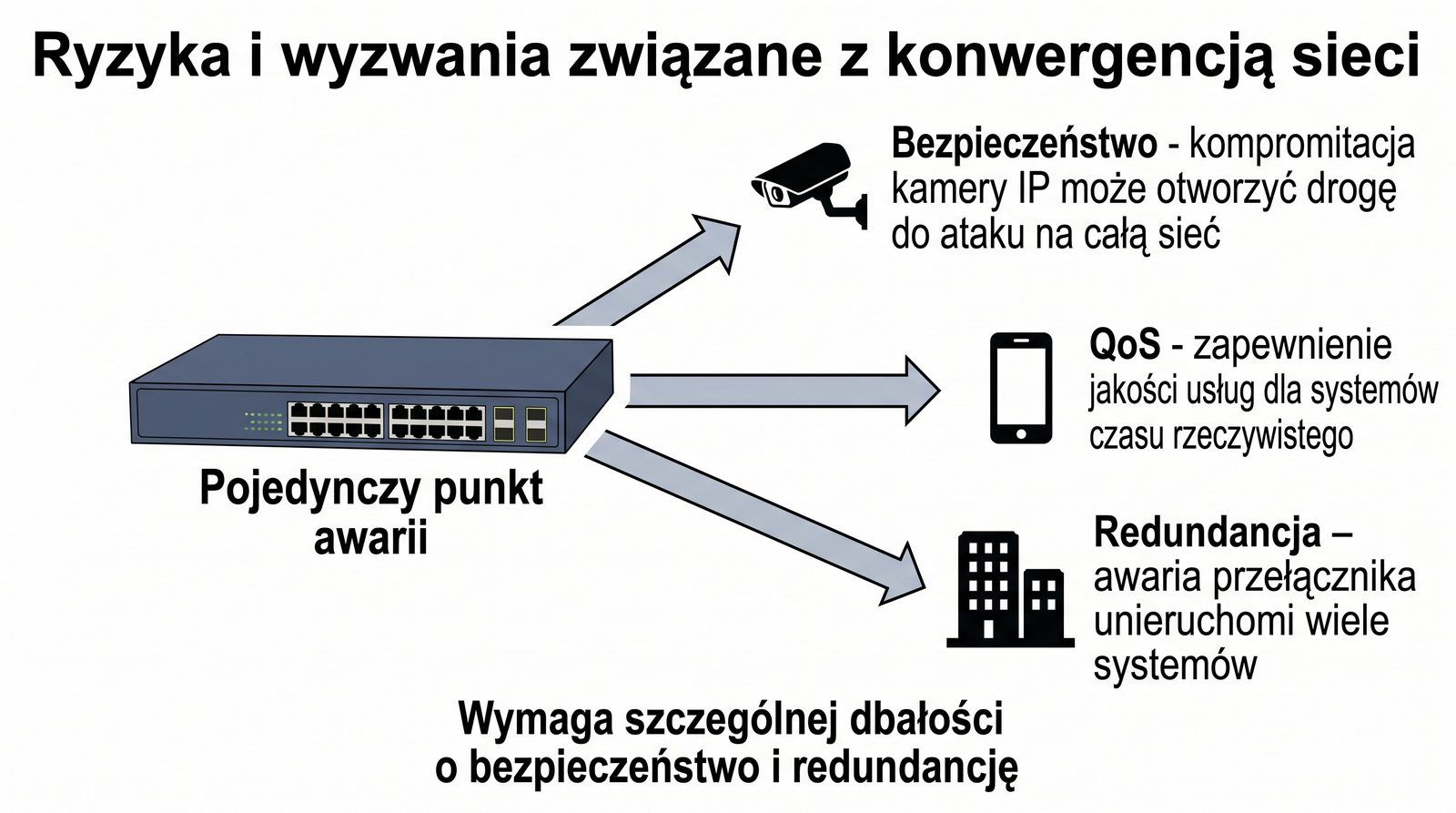

Konwergencja niesie ze sobą również wyzwania. Głównym ryzykiem jest bezpieczeństwo – kompromitacja jednego, słabo zabezpieczonego elementu (np. kamery IP) może potencjalnie otworzyć drogę do ataku na całą sieć korporacyjną. Kolejnym wyzwaniem jest zapewnienie odpowiedniej jakości usług (QoS) dla systemów czasu rzeczywistego. Awaria centralnego przełącznika może unieruchomić nie tylko komputery, ale także telefony, kamery i system kontroli dostępu. Dlatego projektowanie sieci konwergentnej wymaga szczególnej dbałości o bezpieczeństwo i redundancję.

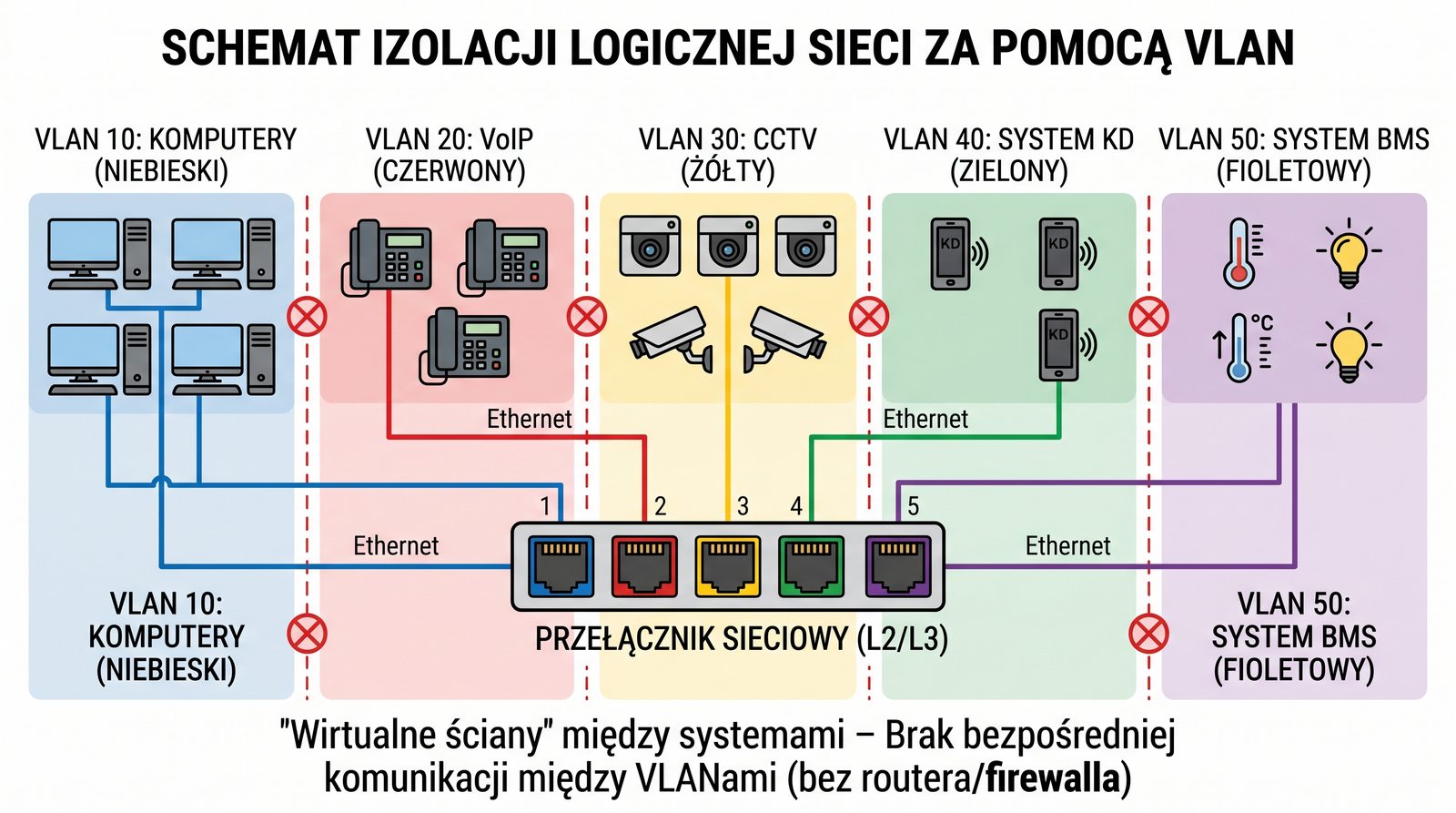

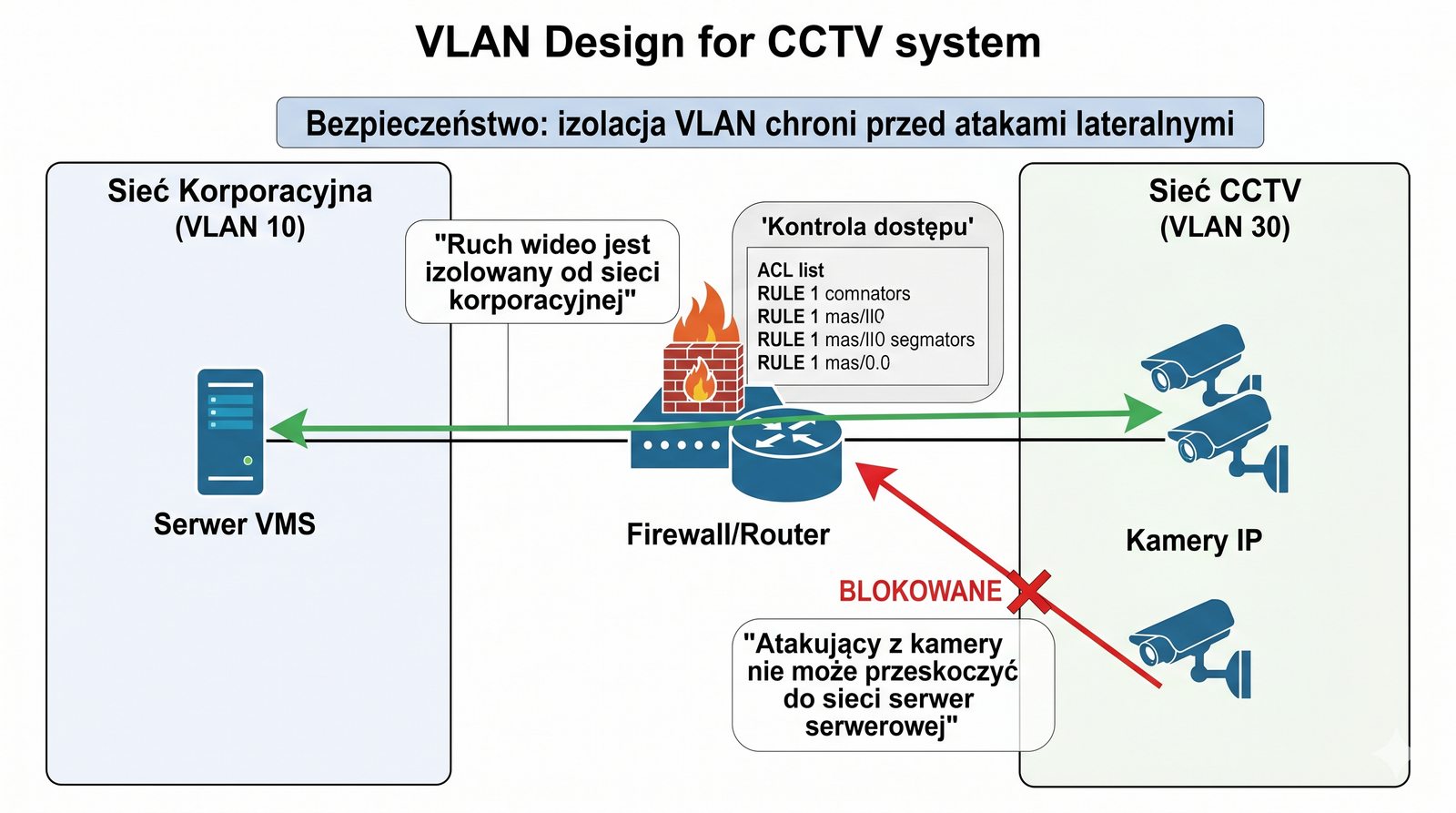

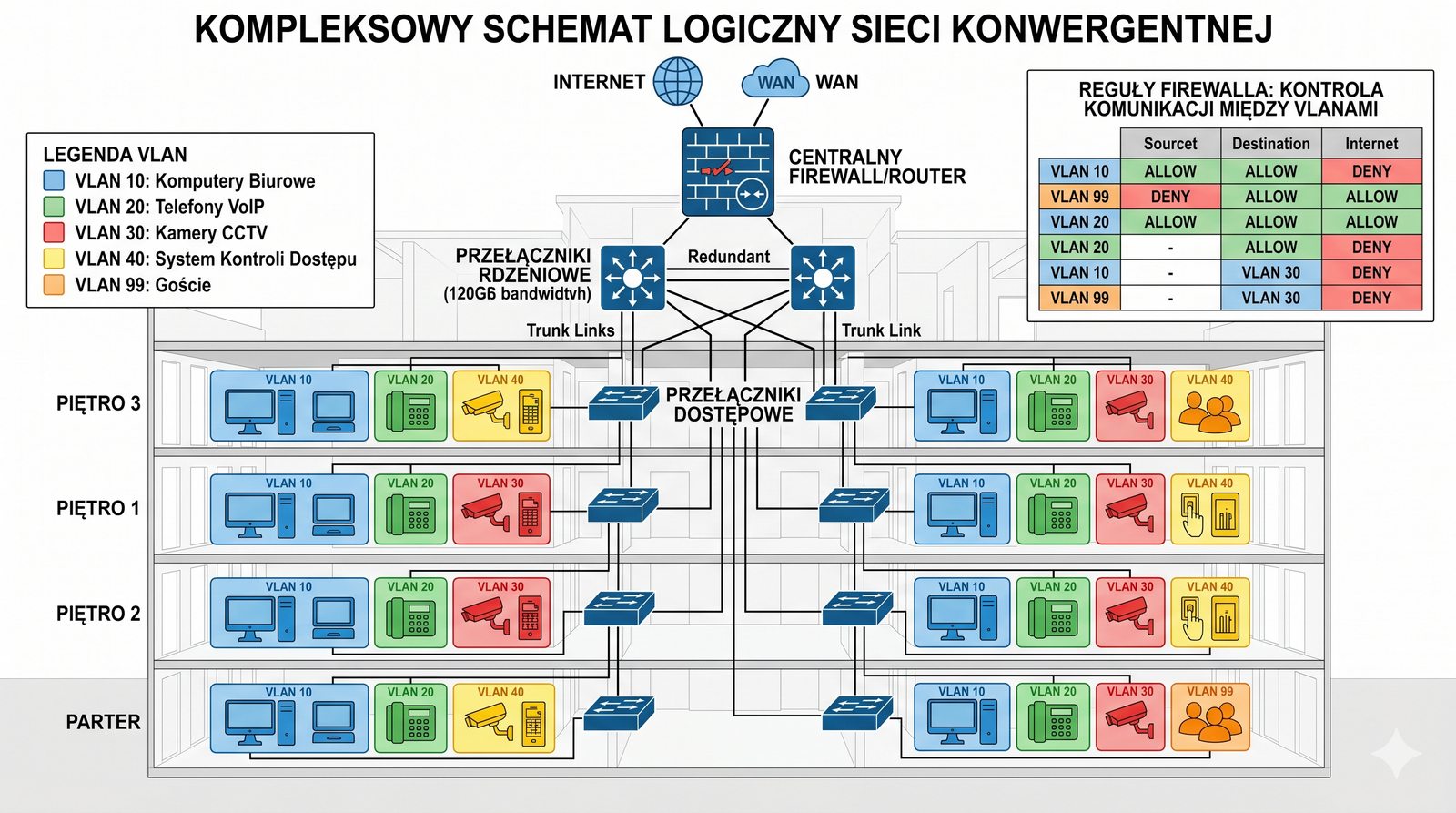

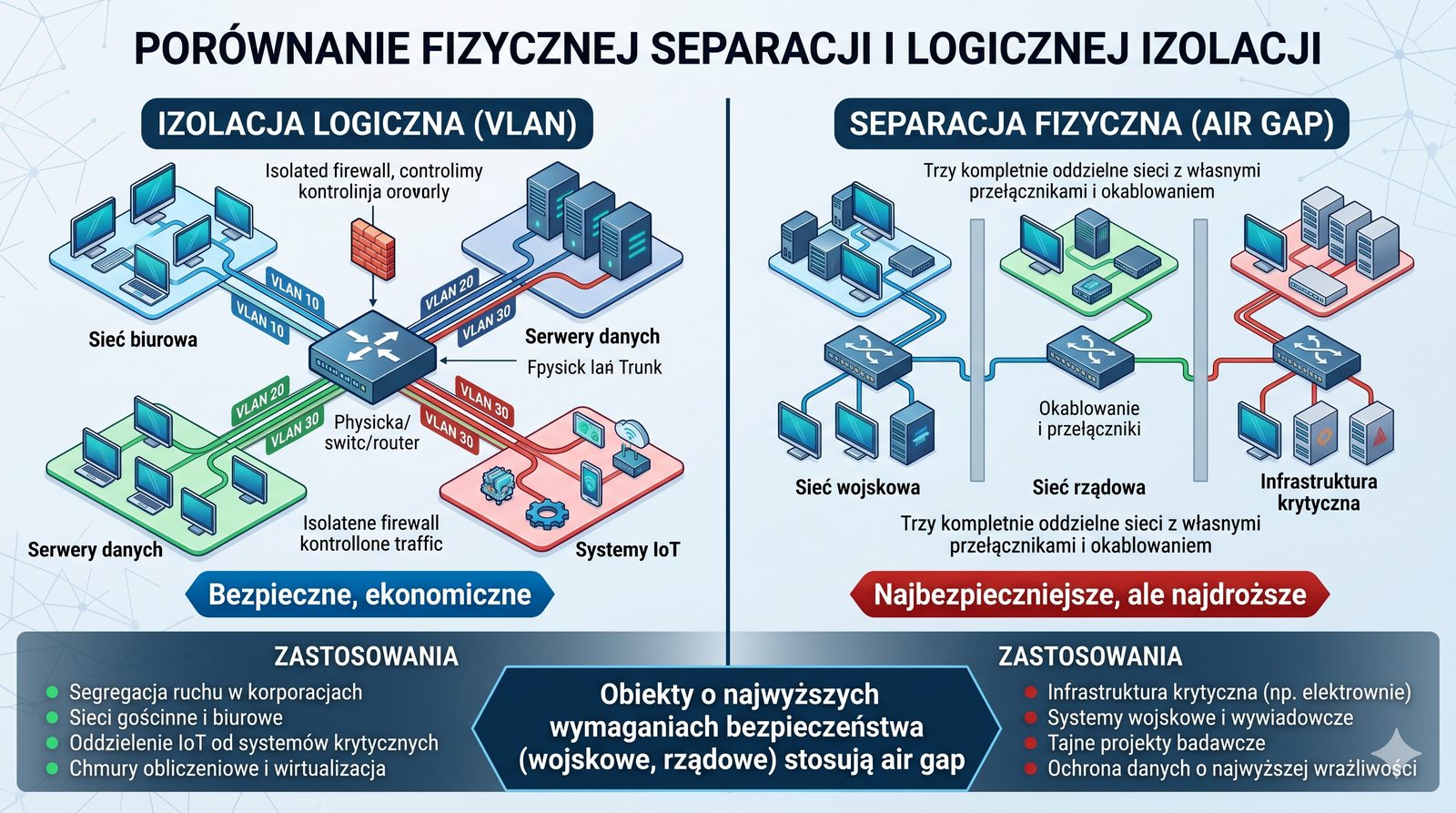

To absolutnie najważniejsza zasada bezpiecznej konwergencji. Mimo że wszystkie systemy działają na tej samej infrastrukturze fizycznej (te same przełączniki i kable), muszą być od siebie logicznie odseparowane. Służą do tego Wirtualne Sieci Lokalne (VLAN). Każdy system teletechniczny powinien działać we własnym, dedykowanym VLANie. Urządzenia w różnych VLANach nie mogą komunikować się ze sobą bezpośrednio, co tworzy wirtualne "ściany" między systemami.

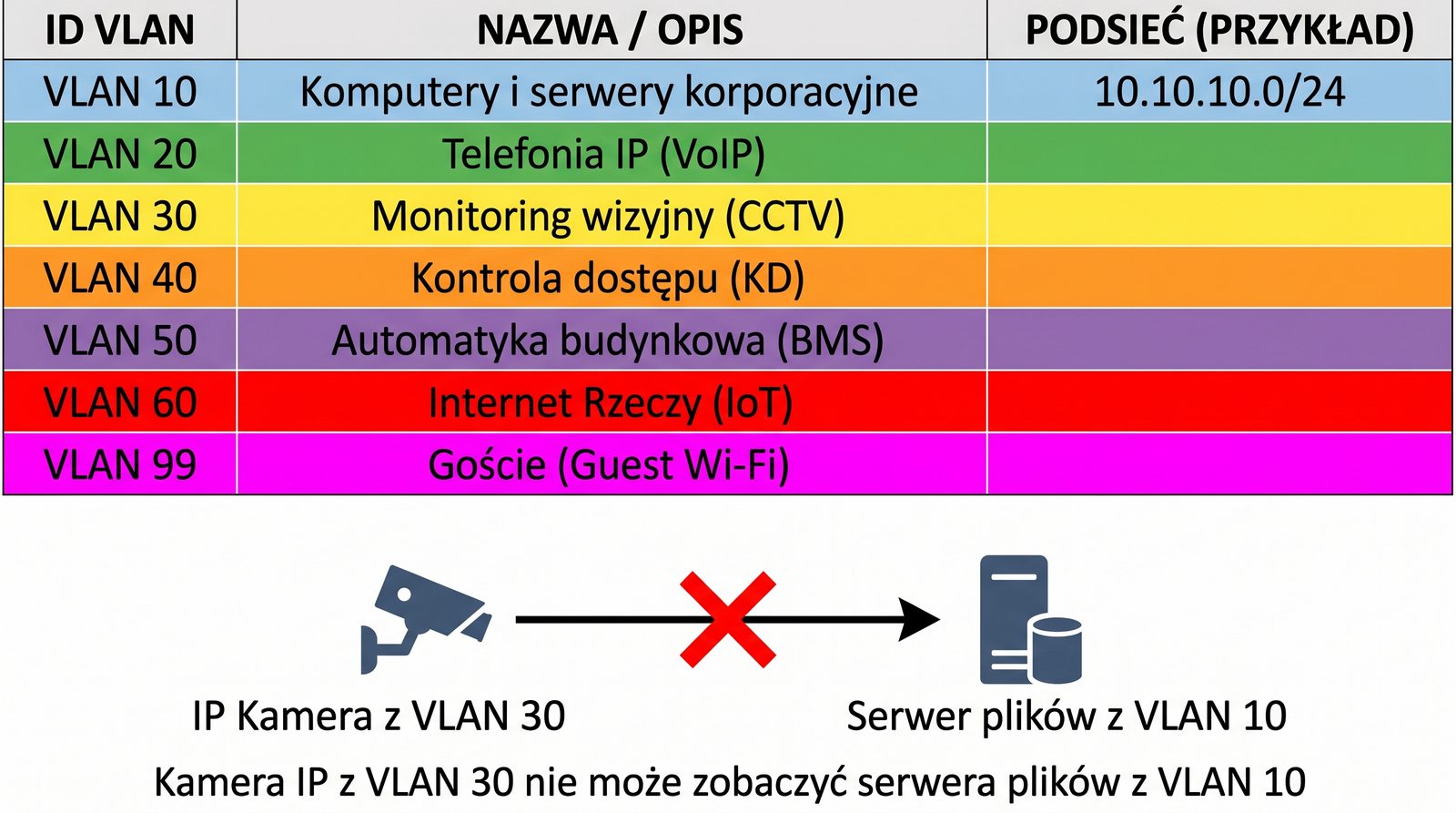

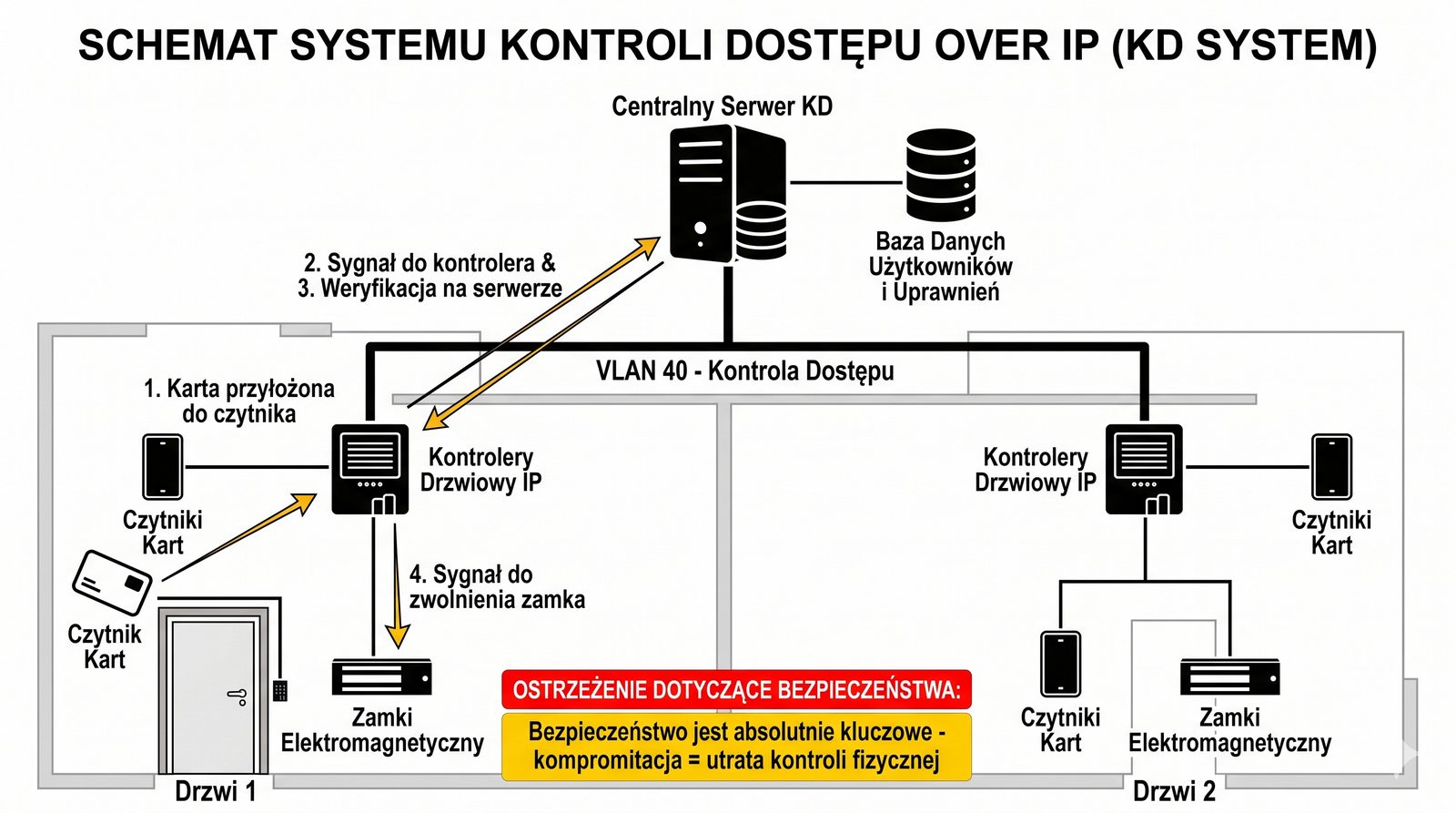

- VLAN 10: Komputery i serwery korporacyjne

- VLAN 20: Telefonia IP (VoIP)

- VLAN 30: Monitoring wizyjny (CCTV)

- VLAN 40: Kontrola dostępu (KD)

- VLAN 50: Automatyka budynkowa (BMS)

- VLAN 60: Internet Rzeczy (IoT)

- VLAN 99: Sieć dla gości (Guest Wi-Fi)

Taki podział zapewnia, że np. kamera IP z VLAN 30 nie może "zobaczyć" serwera plików z VLAN 10.

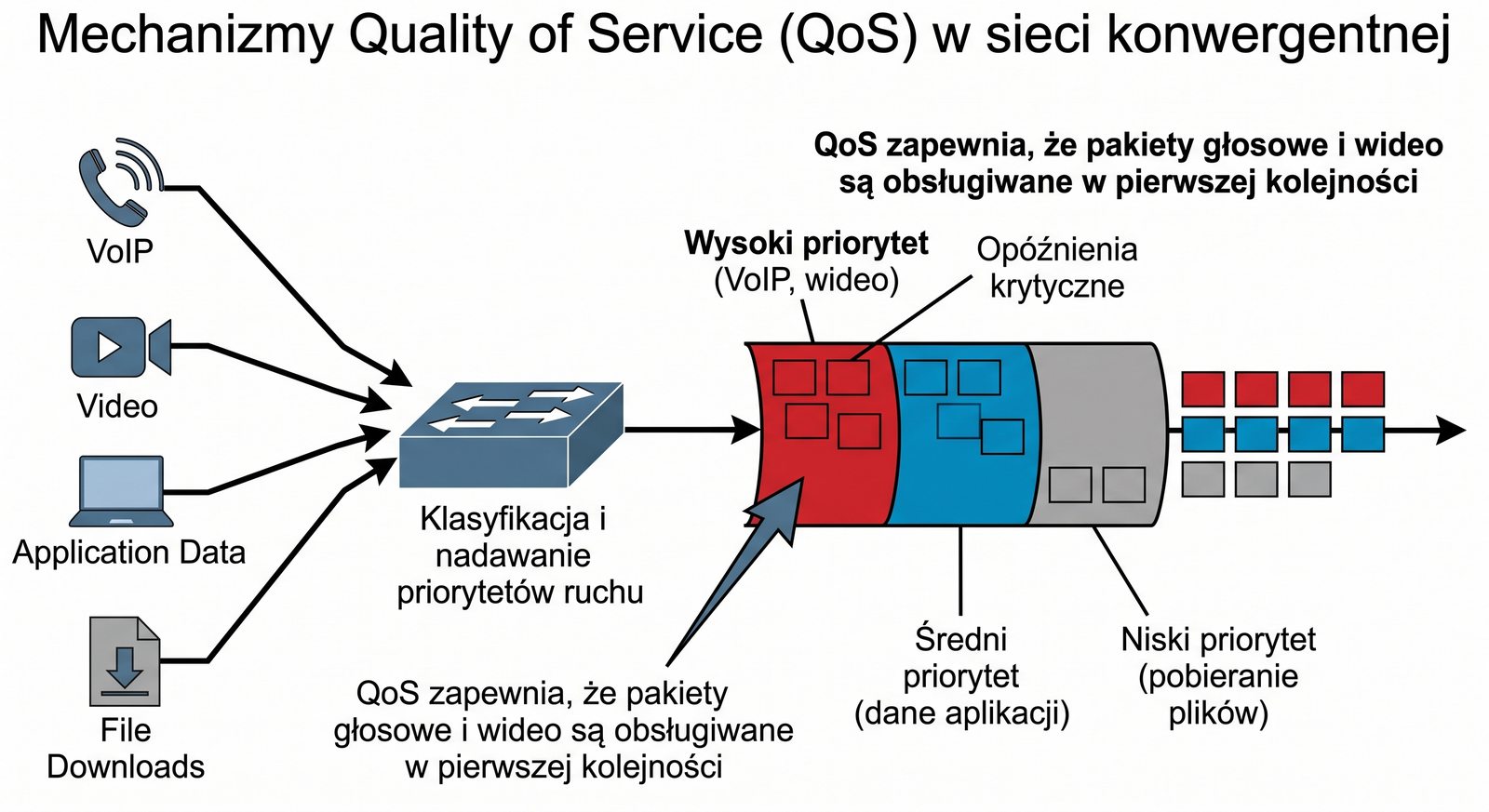

W sieci konwergentnej różne typy ruchu konkurują o to samo pasmo. Niektóre systemy, jak telefonia IP czy streaming wideo z kamer, są bardzo wrażliwe na opóźnienia i utratę pakietów. Mechanizmy QoS pozwalają na klasyfikację ruchu i nadawanie priorytetów. Dzięki QoS możemy skonfigurować przełączniki i routery tak, aby zawsze w pierwszej kolejności obsługiwały pakiety głosowe i wideo, nawet kosztem mniej wrażliwego ruchu, jak pobieranie plików. Jest to kluczowe dla zapewnienia jakości działania systemów czasu rzeczywistego.

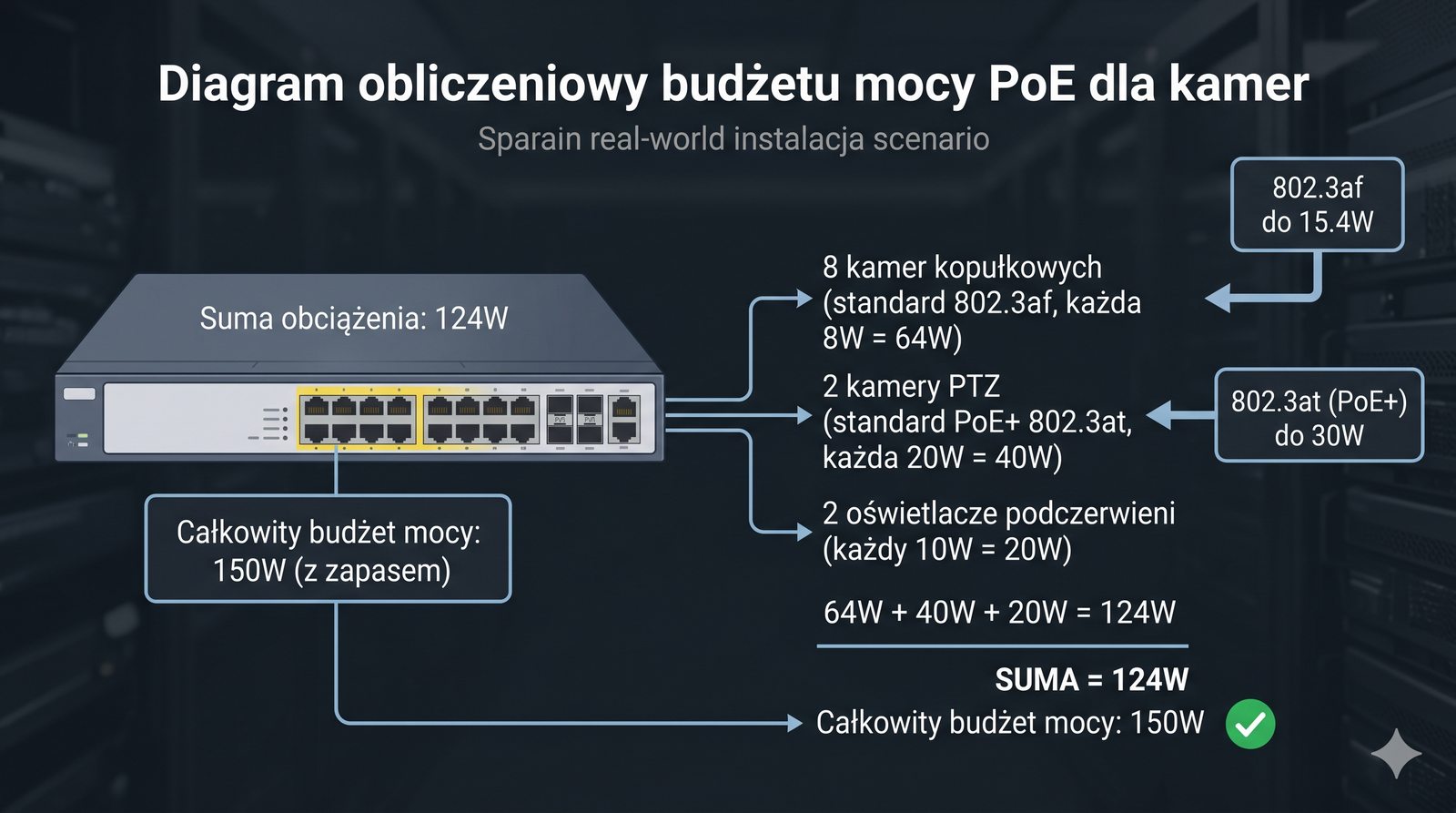

PoE to technologia, która zrewolucjonizowała instalacje teletechniczne. Umożliwia ona zasilanie urządzeń końcowych (kamer IP, czytników KD, telefonów VoIP, czujników IoT) bezpośrednio przez kabel sieciowy. Eliminuje to potrzebę prowadzenia oddzielnego zasilania do każdego urządzenia, co drastycznie upraszcza instalację, obniża koszty i zwiększa elastyczność. Przy projektowaniu należy dobrać przełączniki z odpowiednim budżetem mocy PoE, aby mogły zasilić wszystkie podłączone urządzenia.

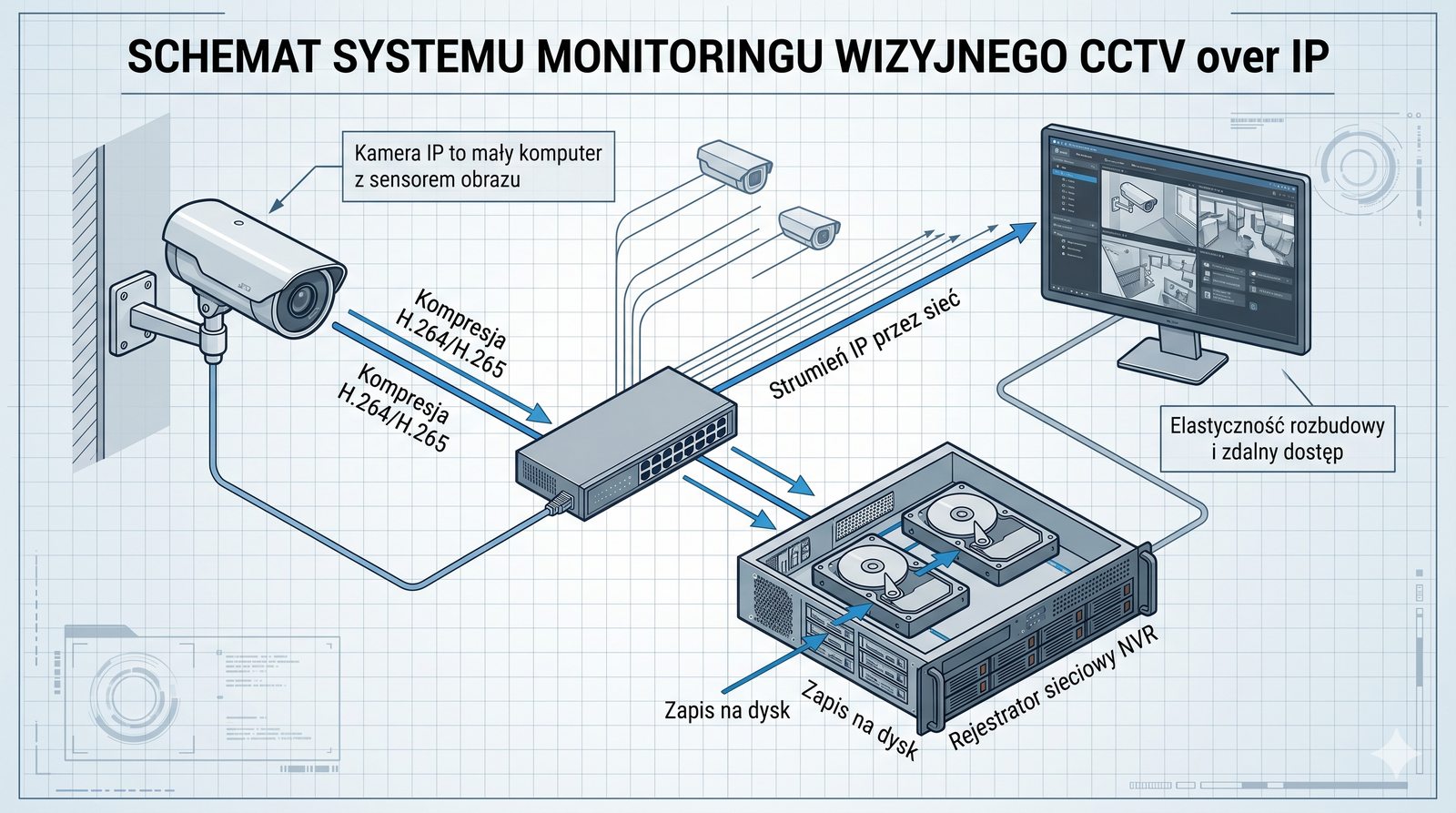

Nowoczesne systemy CCTV są w pełni oparte na technologii IP. Kamery IP to w zasadzie małe komputery z sensorem obrazu, które kompresują wideo i wysyłają je w postaci strumienia danych przez sieć. Obraz jest odbierany i zapisywany przez rejestrator sieciowy (NVR) lub oprogramowanie do zarządzania wideo (VMS) zainstalowane na serwerze. Integracja z siecią IP oferuje ogromne korzyści: wyższą jakość obrazu, elastyczność w rozbudowie i możliwość zdalnego dostępu.

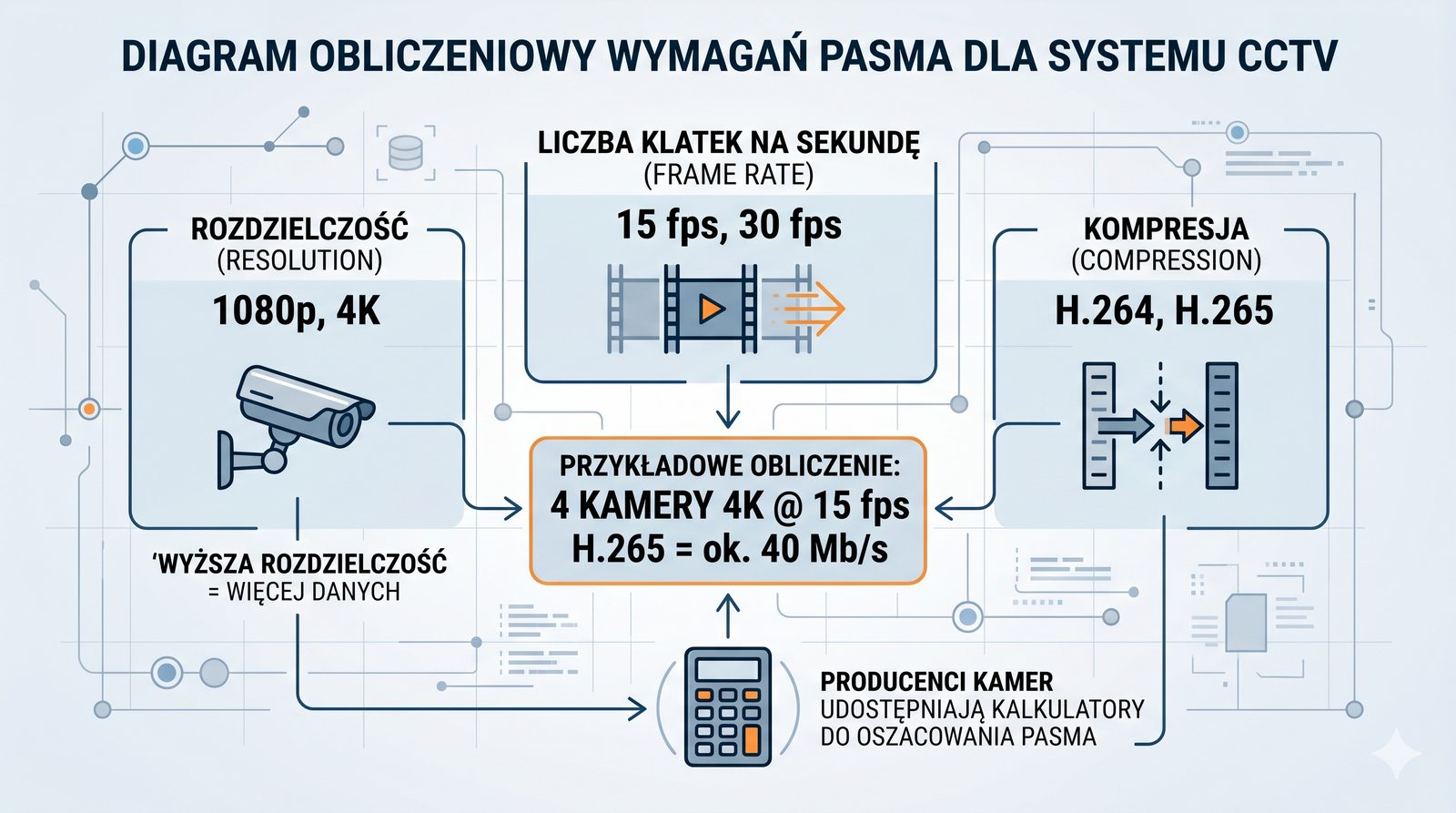

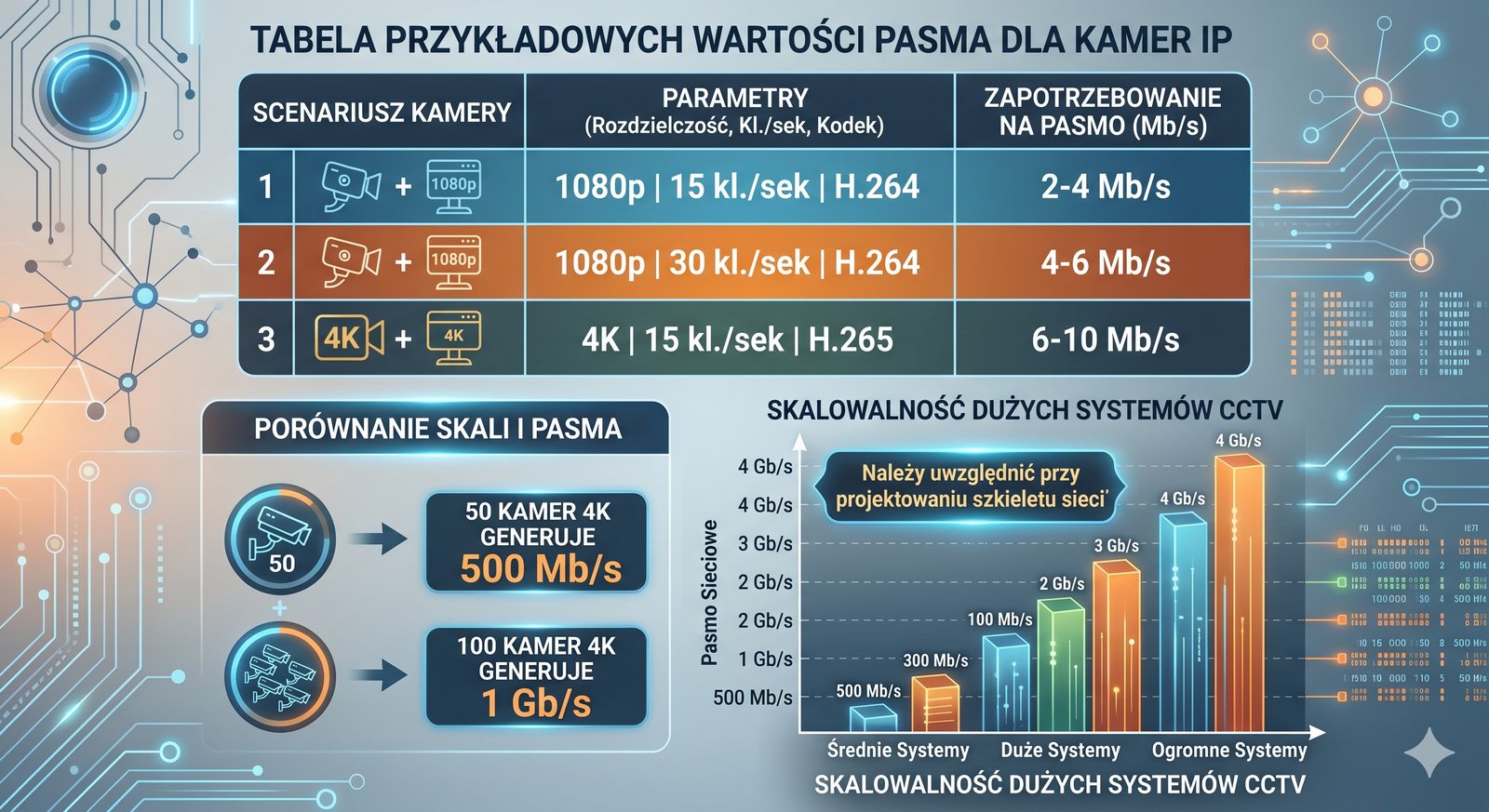

Strumienie wideo, zwłaszcza w wysokiej rozdzielczości, mogą generować znaczne obciążenie sieci. Przy projektowaniu należy dokładnie obliczyć wymagane pasmo. Zależy ono od trzech głównych czynników:

- Rozdzielczość: (np. 1080p, 4K)

- Liczba klatek na sekundę (FPS): (np. 15 fps, 30 fps)

- Kompresja: (np. H.264, H.265)

Producenci kamer udostępniają kalkulatory, które pomagają oszacować zapotrzebowanie na pasmo dla danego scenariusza.

Sieć CCTV musi być umieszczona w osobnym, dedykowanym VLANie. Ma to dwa cele. Po pierwsze, izoluje intensywny ruch wideo od reszty sieci korporacyjnej, zapobiegając jej spowolnieniu. Po drugie, i co ważniejsze, jest to kluczowy element bezpieczeństwa. Nawet jeśli atakujący uzyska dostęp do kamery, izolacja VLAN uniemożliwi mu "przeskoczenie" z niej do sieci serwerowej czy biurowej. Dostęp do VLANu CCTV powinien być ściśle kontrolowany za pomocą list ACL na routerze.

Każda kamera IP zasilana przez PoE ma określony pobór mocy. Proste kamery stacjonarne mieszczą się w standardzie 802.3af (do 15.4W). Kamery obrotowe (PTZ) lub z mocnym oświetlaczem podczerwieni często wymagają standardu PoE+ (802.3at, do 30W). Przy doborze przełącznika należy zsumować maksymalny pobór mocy wszystkich planowanych kamer i upewnić się, że całkowity budżet mocy PoE przełącznika jest wystarczający, z uwzględnieniem zapasu.

Systemy kontroli dostępu również przeszły ewolucję w kierunku IP. Nowoczesne kontrolery, zarządzające czytnikami kart i zamkami elektromagnetycznymi, są urządzeniami sieciowymi. Komunikują się one z centralnym serwerem zarządzania, który przechowuje bazę danych użytkowników i uprawnień. Podobnie jak CCTV, system KD musi działać w swoim własnym, odizolowanym VLANie. Bezpieczeństwo jest tu absolutnie kluczowe – kompromitacja tego systemu oznacza utratę fizycznej kontroli nad obiektem.

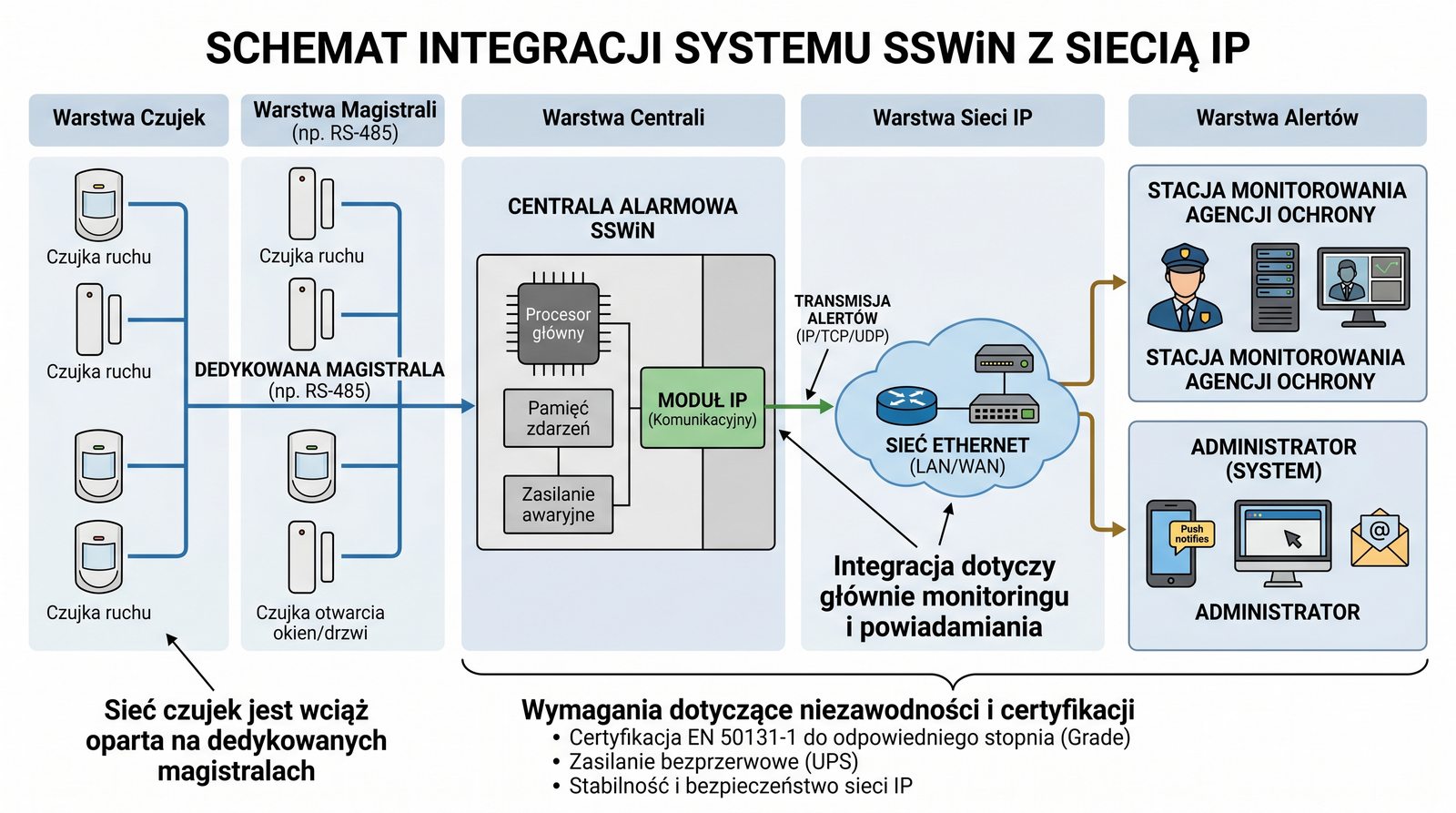

Integracja systemów alarmowych z siecią IP dotyczy głównie warstwy monitoringu i powiadamiania. Centrala alarmowa, zbierająca sygnały z czujek, może być wyposażona w moduł IP, który umożliwia jej wysyłanie alertów przez sieć do stacji monitorowania agencji ochrony lub do administratora. Pozwala to również na zdalną diagnostykę i konfigurację systemu. Sama sieć czujek i manipulatorów jest zazwyczaj wciąż oparta na dedykowanych magistralach, ze względu na wymagania dotyczące niezawodności i certyfikacji.

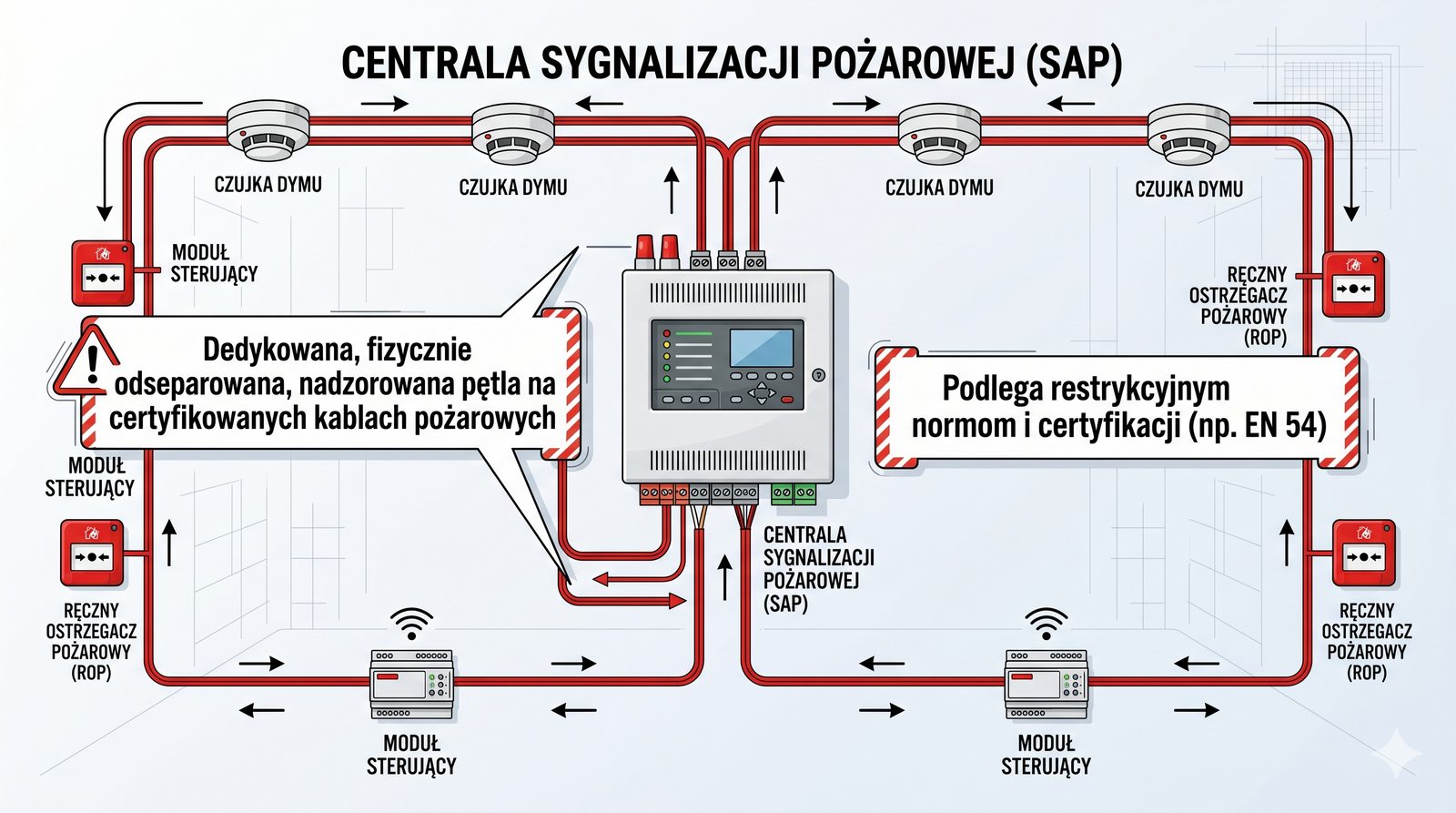

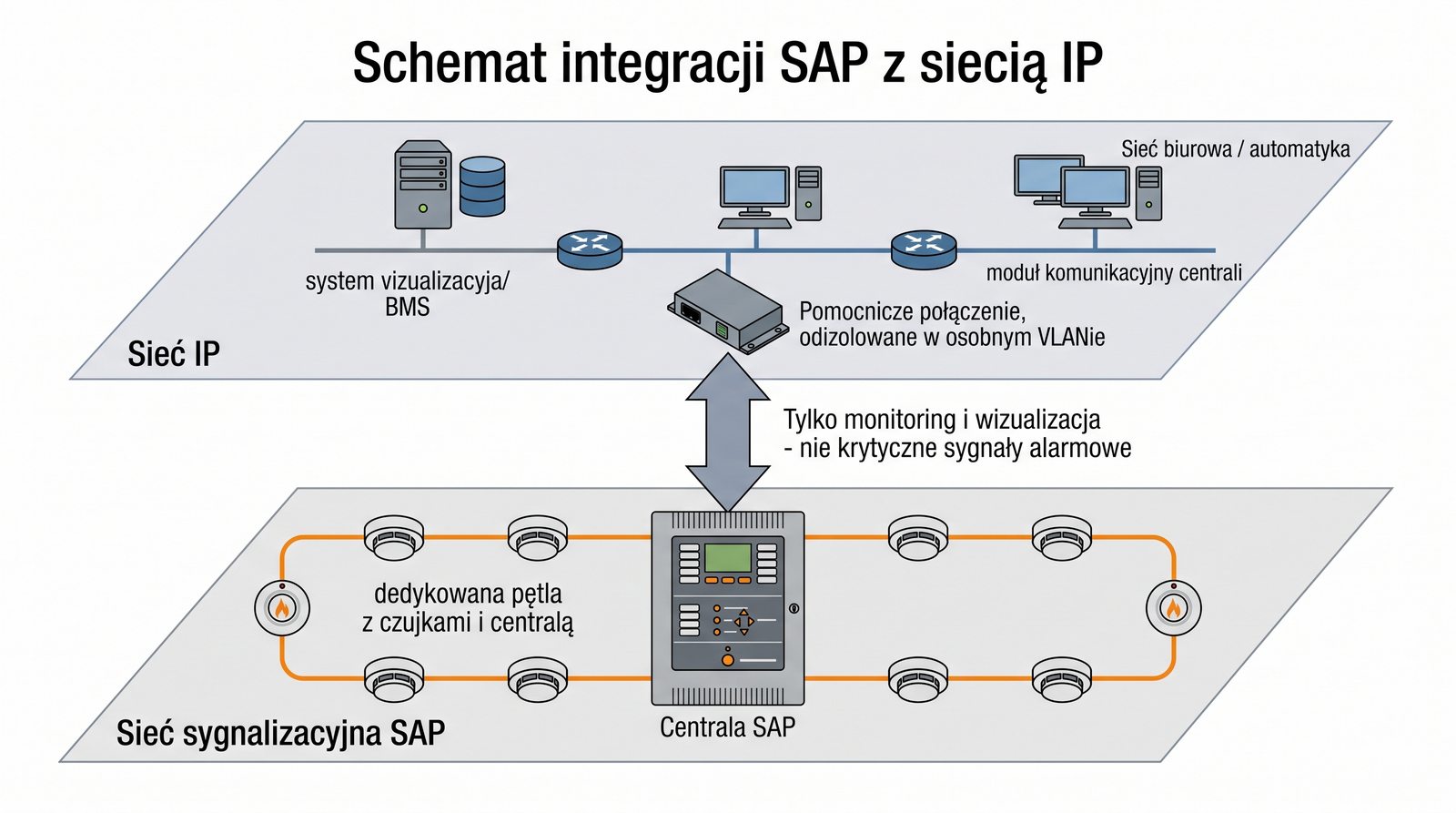

Systemy Alarmu Pożarowego (SAP, lub SSP) to systemy o najwyższym priorytecie, ponieważ od ich niezawodnego działania zależy ludzkie życie. Podlegają one niezwykle restrykcyjnym normom i procesom certyfikacji. Z tego powodu, podstawowa sieć sygnalizacyjna w systemie SAP (łącząca czujki, ręczne ostrzegacze i moduły sterujące z centralą) jest ZAWSZE realizowana jako dedykowana, fizycznie odseparowana i nadzorowana pętla, wykonana na certyfikowanych kablach pożarowych.

Sieć IP nie może być używana do przesyłania krytycznych sygnałów alarmowych w SAP. Integracja z siecią IP odbywa się wyłącznie na poziomie monitoringu i wizualizacji. Centrala SAP może być wyposażona w moduł IP, który wysyła do dedykowanego systemu wizualizacji (lub BMS) informacje o stanie systemu (np. alarm, uszkodzenie, lokalizacja czujki). To połączenie musi być traktowane jako pomocnicze i musi być również odpowiednio zabezpieczone i odizolowane w osobnym VLANie.

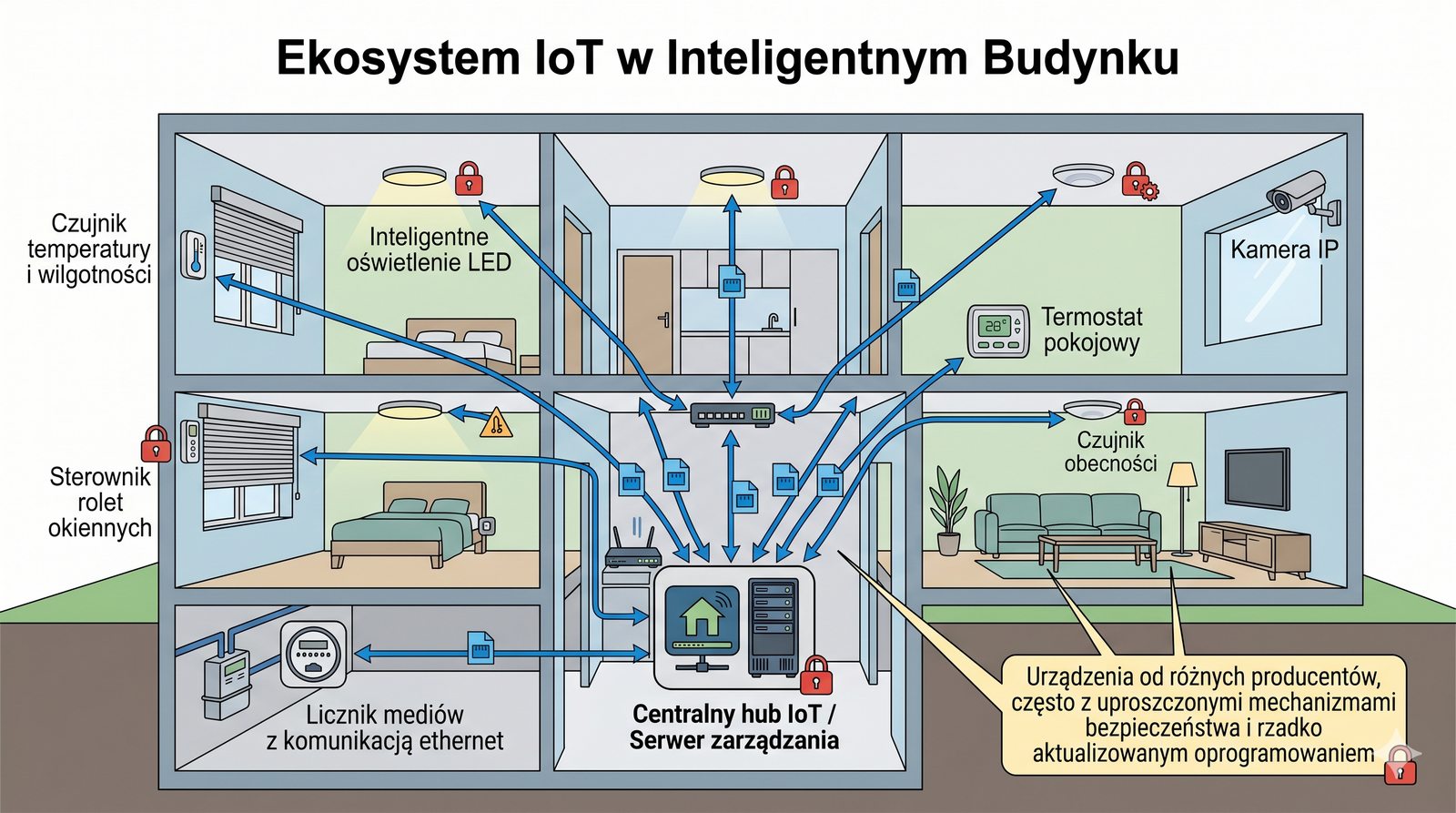

IoT to ogromna i zróżnicowana grupa urządzeń – od prostych czujników temperatury i wilgotności, przez inteligentne oświetlenie, sterowniki rolet, aż po liczniki mediów. Coraz więcej z tych urządzeń komunikuje się za pomocą Wi-Fi lub Ethernetu. Stanowią one ogromne wyzwanie dla bezpieczeństwa sieci, ponieważ często są to proste urządzenia od różnych producentów, z uproszczonymi mechanizmami bezpieczeństwa i rzadko aktualizowanym oprogramowaniem.

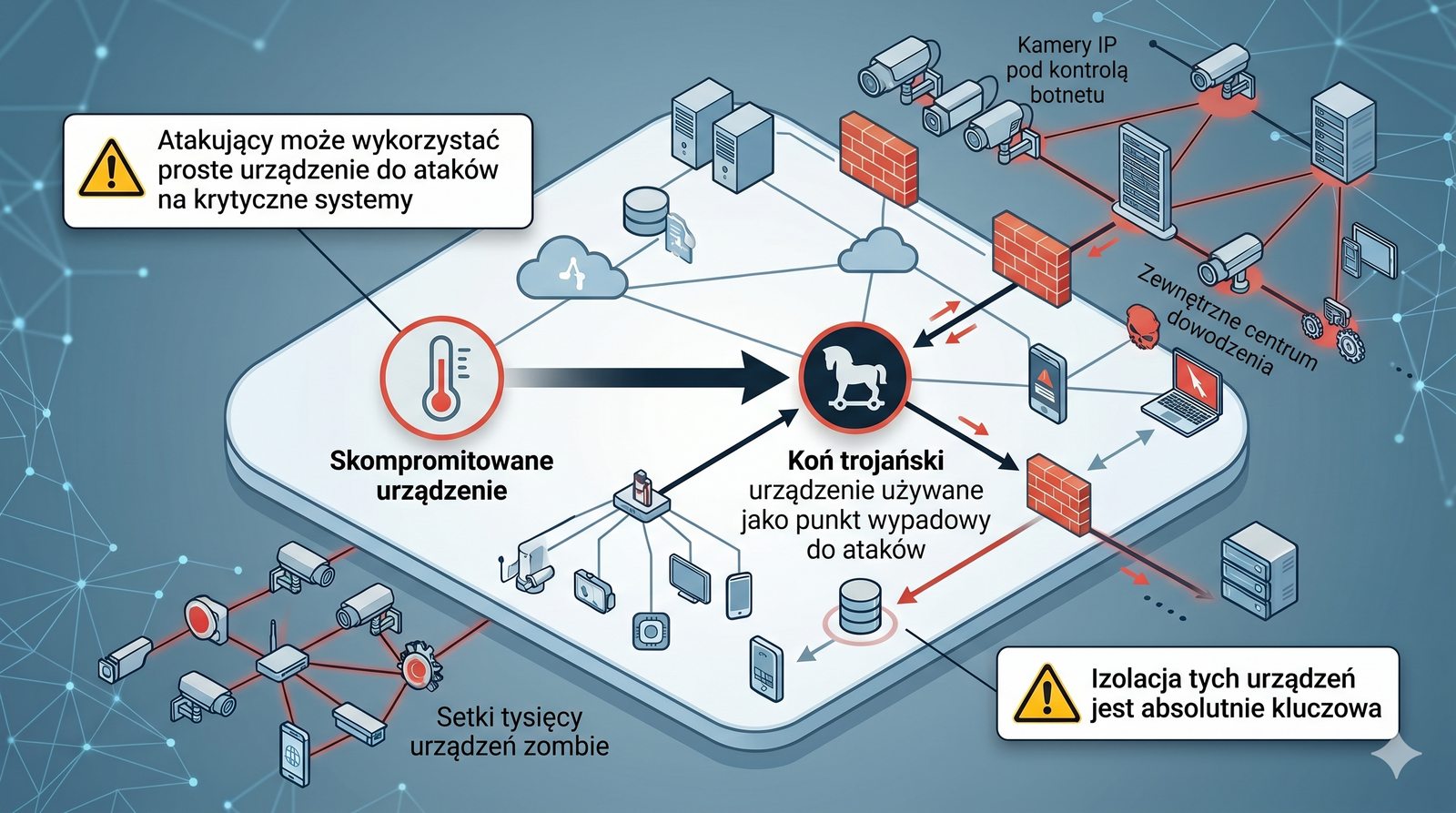

Niezabezpieczone urządzenie IoT może stać się "koniem trojańskim" w naszej sieci. Atakujący, po przejęciu kontroli nad prostym czujnikiem, może próbować wykorzystać go jako punkt wypadowy do ataków na inne, bardziej krytyczne systemy w sieci korporacyjnej. Historia zna przypadki botnetów złożonych z setek tysięcy przejętych kamer IP i innych urządzeń IoT. Dlatego izolacja tych urządzeń jest absolutnie kluczowa.

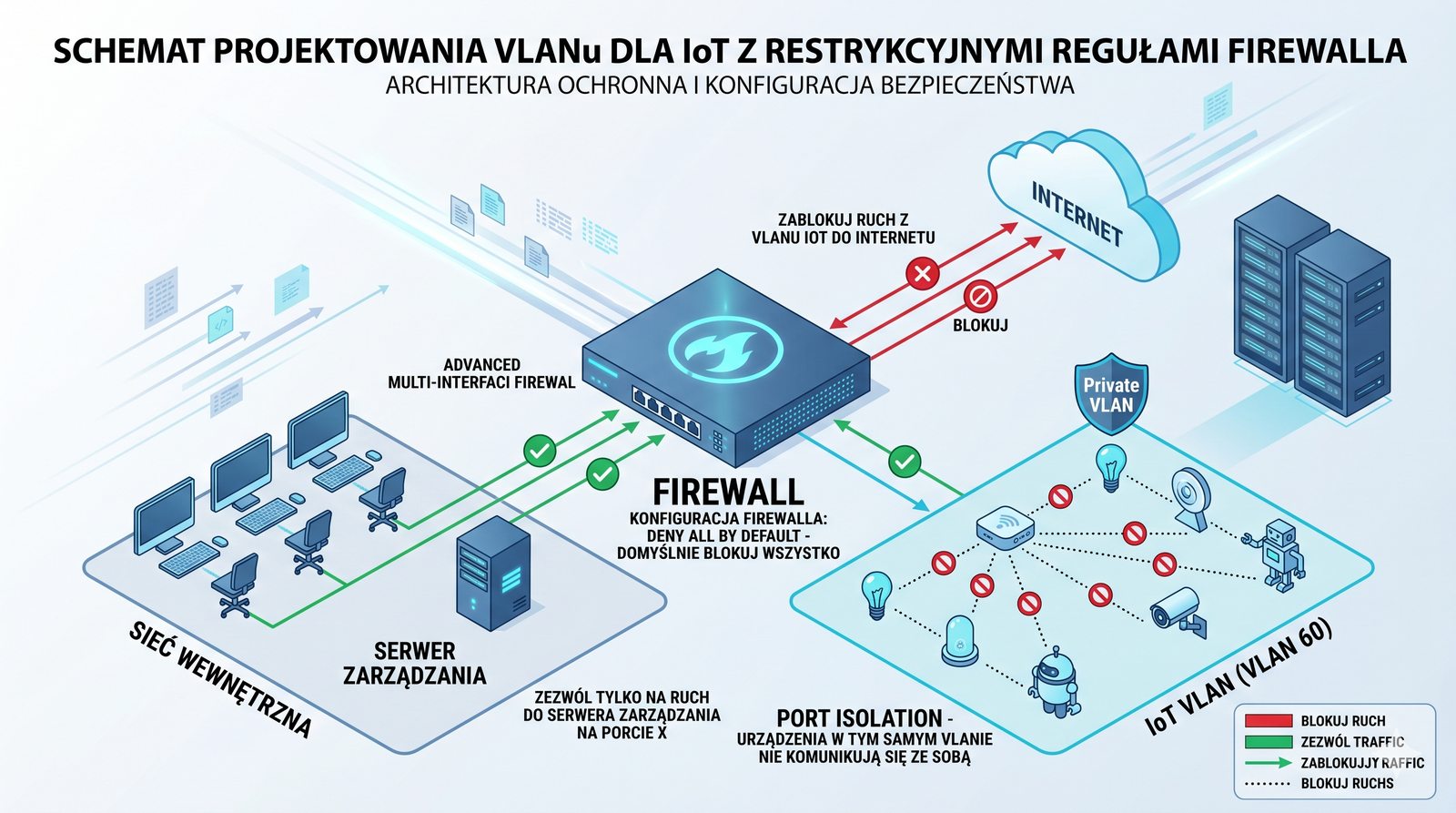

Wszystkie urządzenia IoT muszą być umieszczone w jednym lub kilku dedykowanych, ściśle kontrolowanych VLANach. Reguły na firewallu dla takiego VLANu powinny być bardzo restrykcyjne: domyślnie blokować cały ruch, a zezwalać jedynie na absolutnie niezbędną komunikację, np. z konkretnym serwerem zarządzania na określonym porcie. Ruch z VLANu IoT do internetu powinien być zablokowany lub ściśle filtrowany. W miarę możliwości, urządzenia w tym samym VLANie również nie powinny móc się ze sobą komunikować (funkcja Private VLAN lub Port Isolation na przełącznikach).

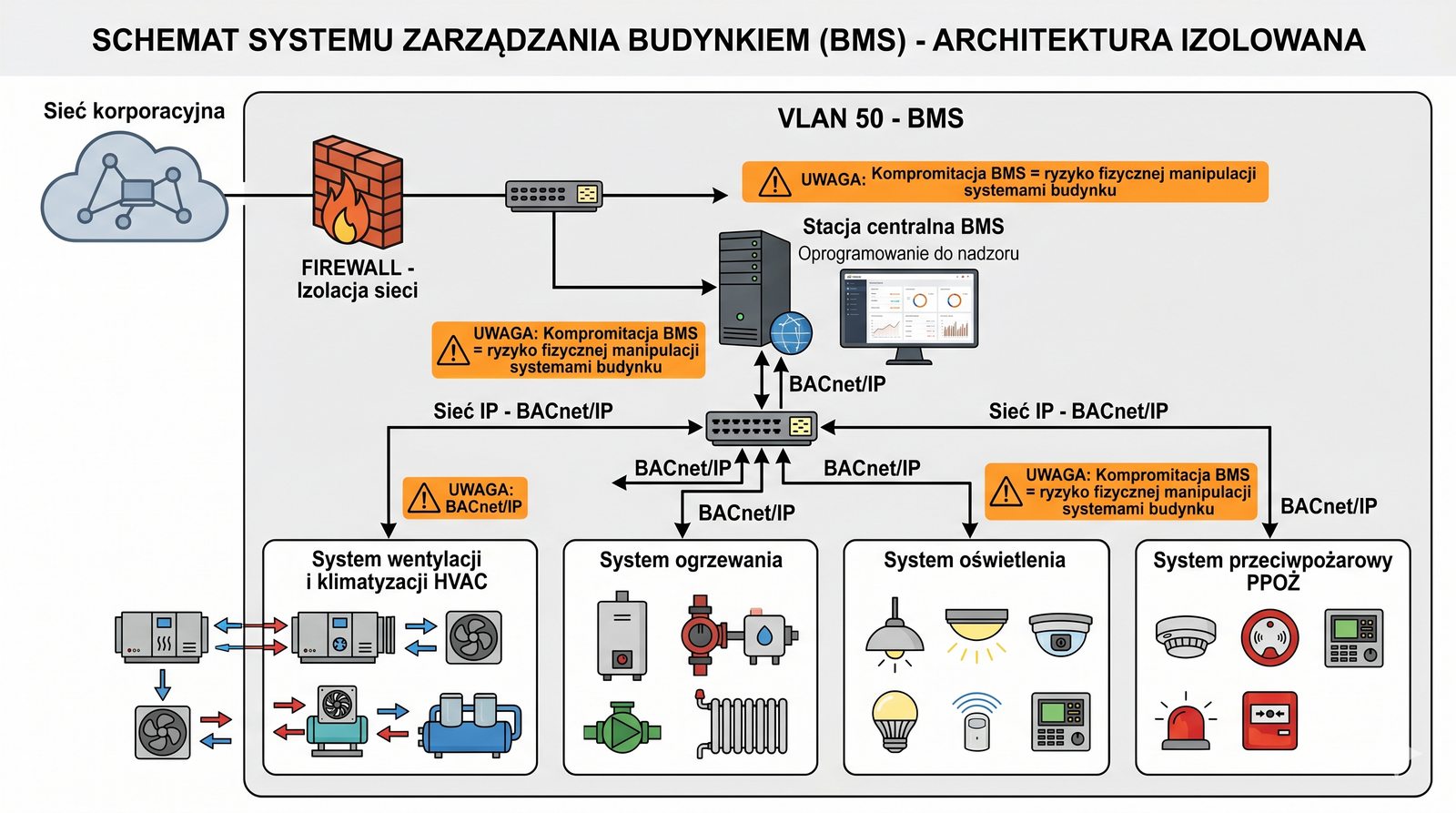

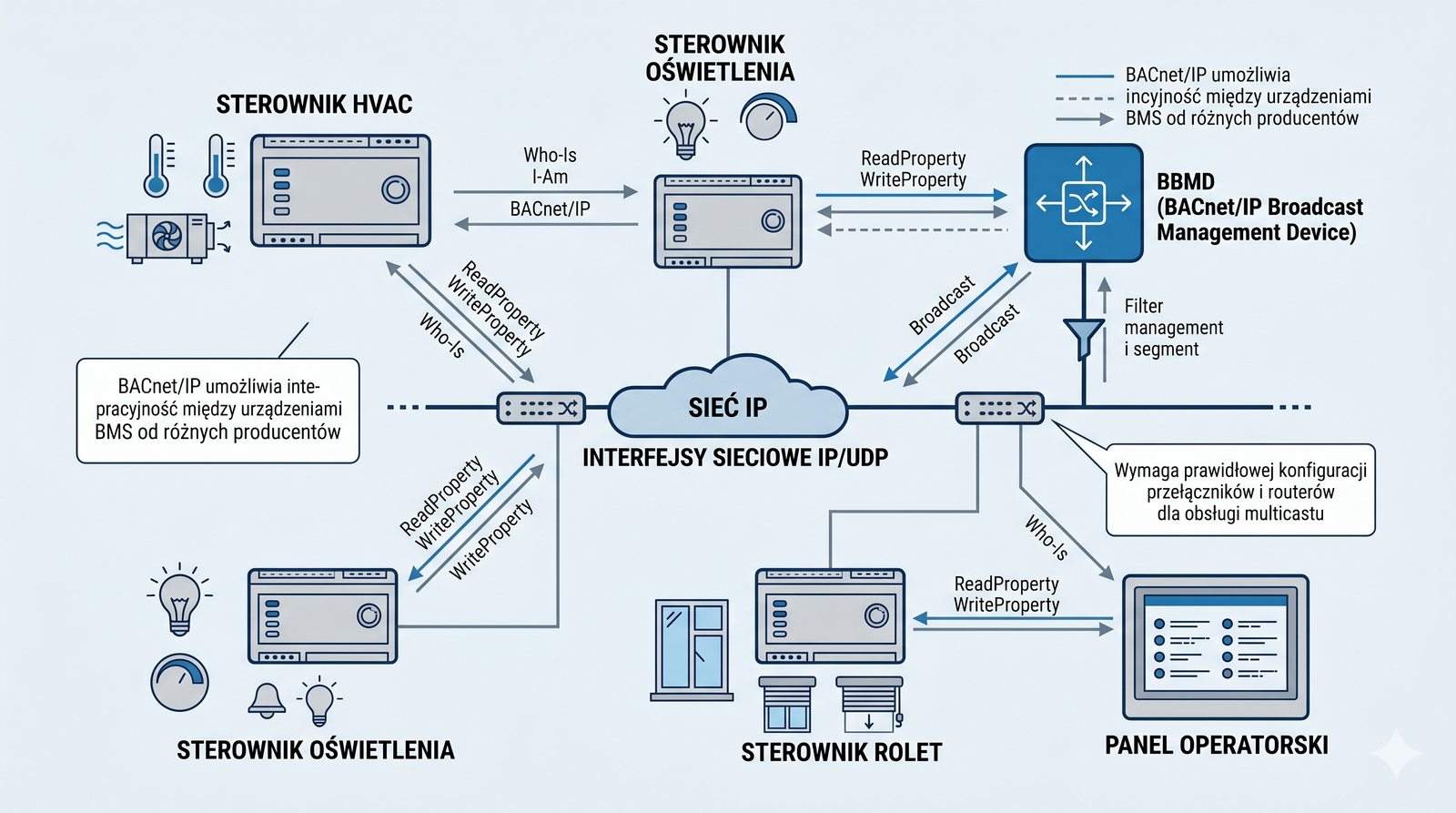

BMS (Building Management System) to centralny system komputerowy, który nadzoruje i steruje instalacjami technicznymi w budynku, takimi jak wentylacja, klimatyzacja (HVAC), ogrzewanie, oświetlenie czy systemy PPOŻ. Nowoczesne systemy BMS komunikują się za pomocą protokołów opartych na IP (np. BACnet/IP). Sieć BMS, podobnie jak inne systemy teletechniczne, musi być odizolowana w dedykowanym VLANie, ponieważ jej kompromitacja mogłaby pozwolić atakującemu na fizyczną manipulację systemami budynku.

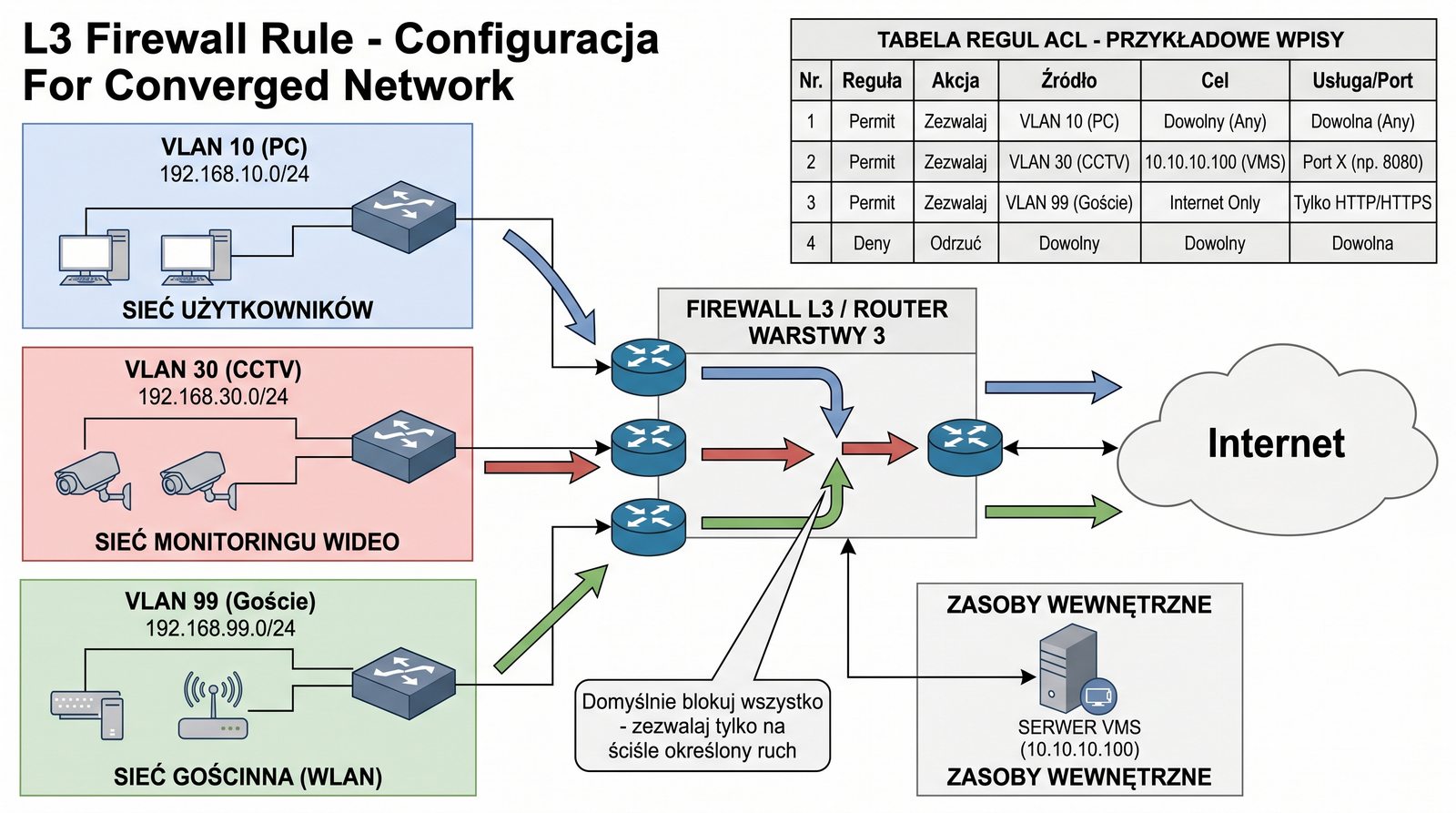

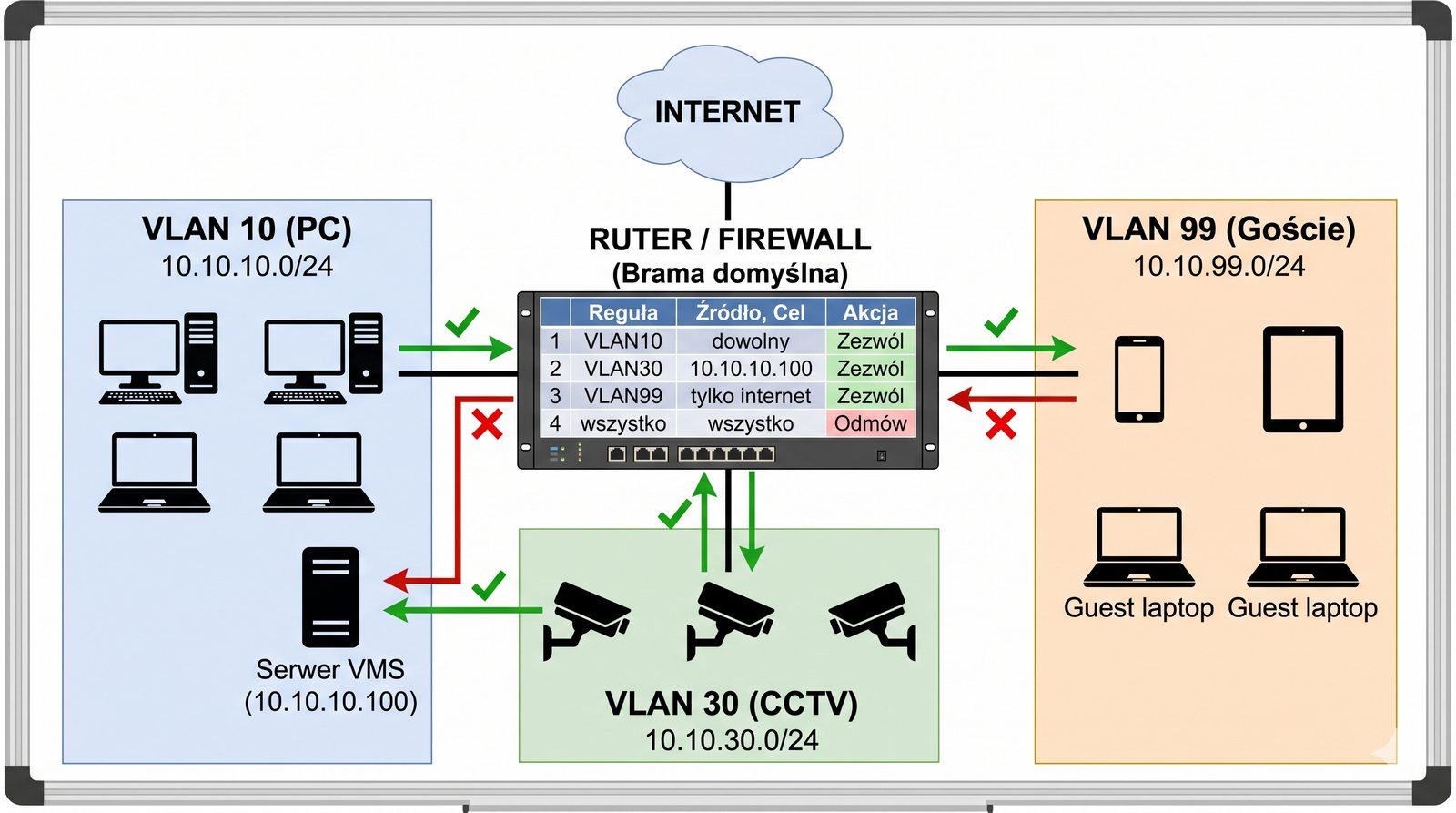

Po stworzeniu planu VLAN, następnym krokiem jest zdefiniowanie polityki komunikacji między nimi. Odbywa się to na routerze lub firewallu warstwy 3. Zasadą powinno być "deny all by default" (domyślnie blokuj wszystko). Następnie tworzymy reguły zezwalające tylko na ściśle określony ruch. Na przykład:

- Zezwól na ruch z VLANu CCTV (kamery) tylko do serwera VMS na porcie X.

- Zezwól na ruch z VLANu korporacyjnego (PC admina) do interfejsów zarządzania przełącznikami.

- Zablokuj wszelką komunikację z VLANu gościnnego do jakiejkolwiek sieci wewnętrznej.

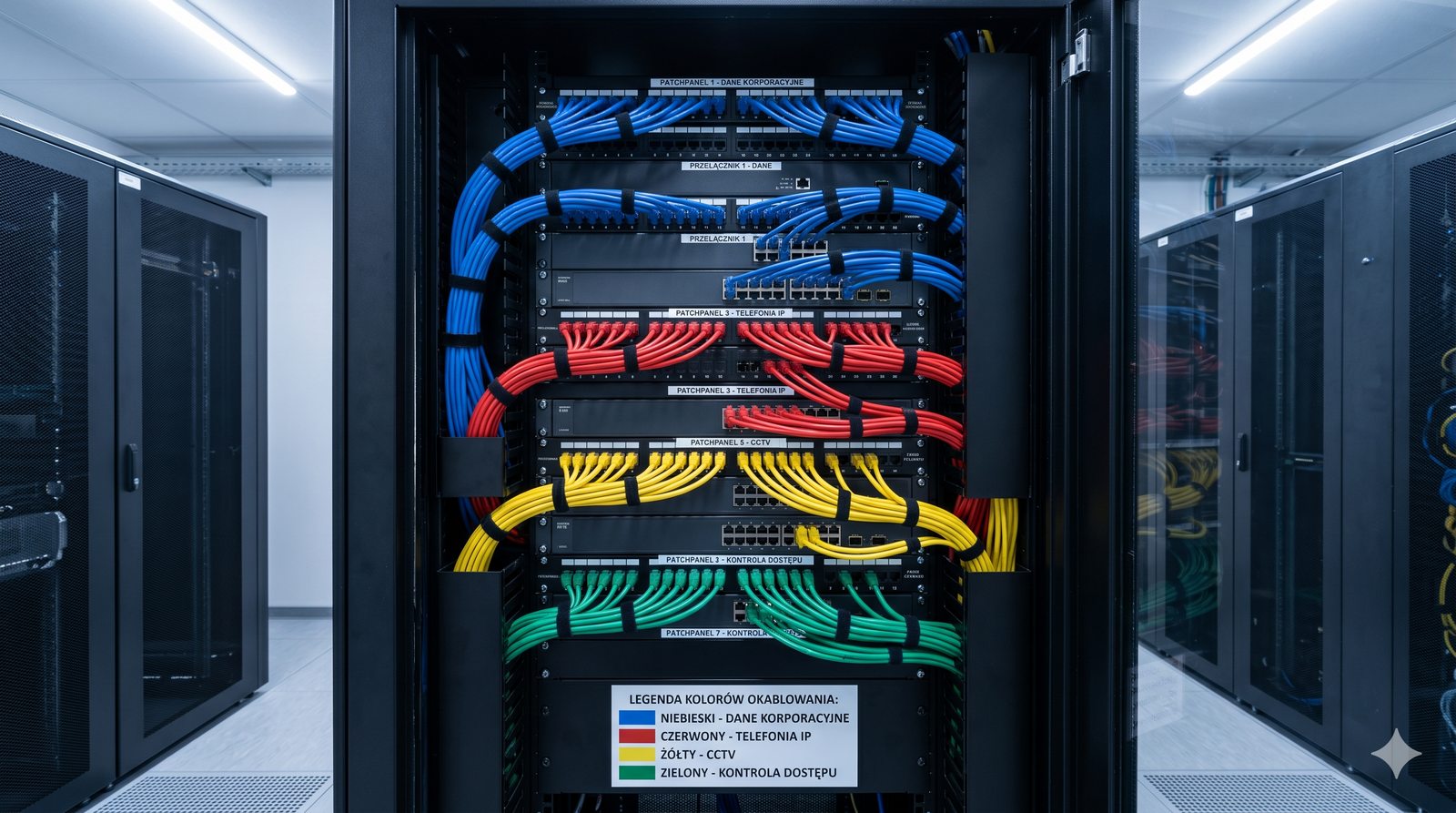

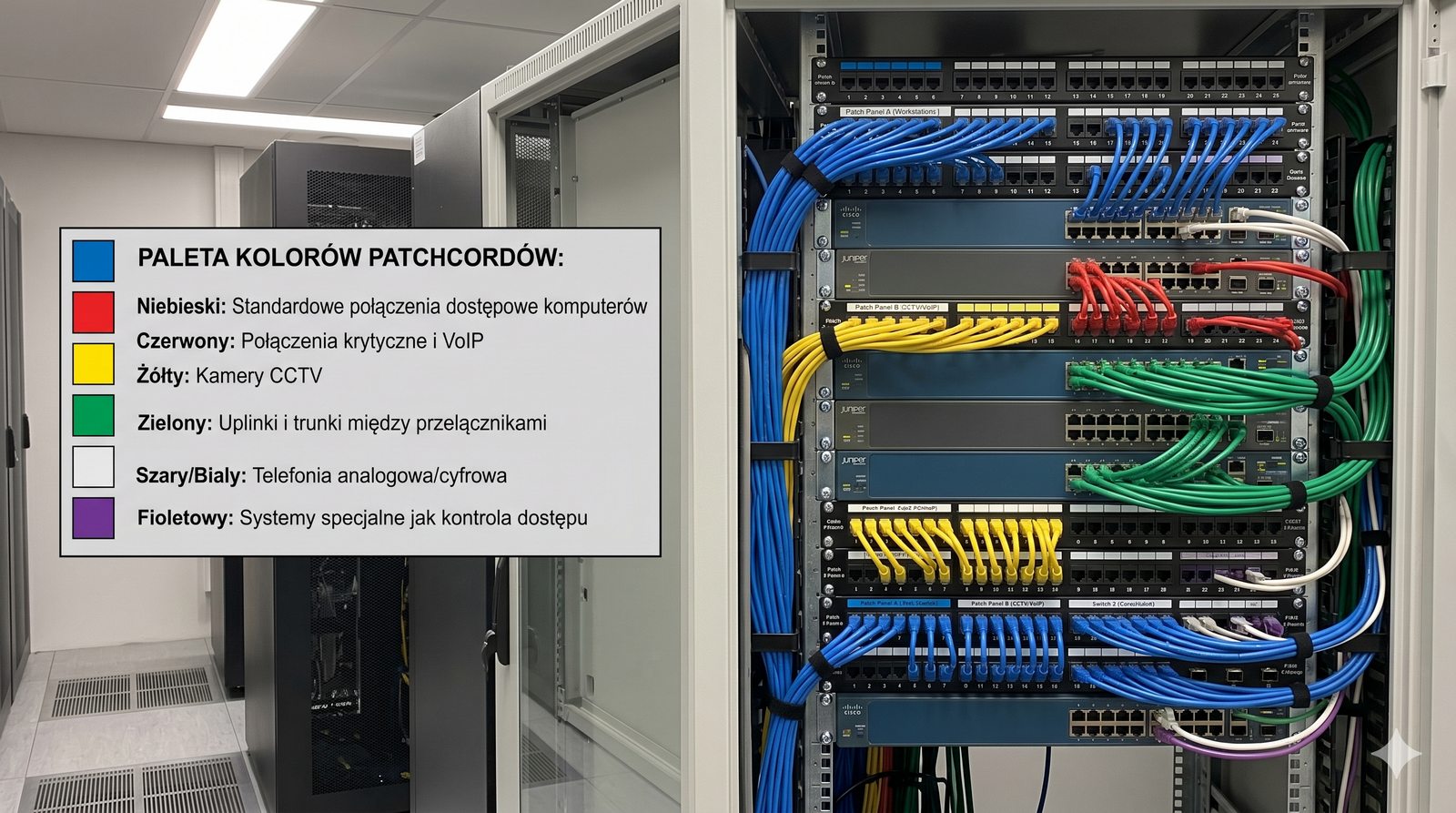

Dobrą praktyką jest wizualne rozróżnienie różnych systemów w szafie RACK. Można to osiągnąć poprzez stosowanie patchcordów w różnych kolorach dla poszczególnych VLANów, na przykład:

- Niebieski: Dane korporacyjne

- Czerwony: Telefonia IP

- Żółty: Monitoring CCTV

- Zielony: Kontrola dostępu

Można również stosować dedykowane panele krosownicze dla każdego systemu. Upraszcza to znacznie zarządzanie i zmniejsza ryzyko pomyłki przy przepinaniu kabli.

Sieć konwergentna oferuje ogromne korzyści, ale wymaga profesjonalnego i świadomego podejścia do projektowania. Fundamentem bezpiecznej integracji jest rygorystyczna segmentacja logiczna za pomocą VLAN i ścisła kontrola ruchu między nimi za pomocą firewalla. Każdy system teletechniczny musi być traktowany jako potencjalnie niezaufany i umieszczony w swojej własnej, odizolowanej "klatce". Rola inżyniera sieciowego ewoluuje – staje się on centralnym architektem cyfrowego ekosystemu całego inteligentnego budynku.

Dziękuję za uwagę. Zapraszam do zadawania pytań dotyczących integracji systemów teletechnicznych w sieci IP.

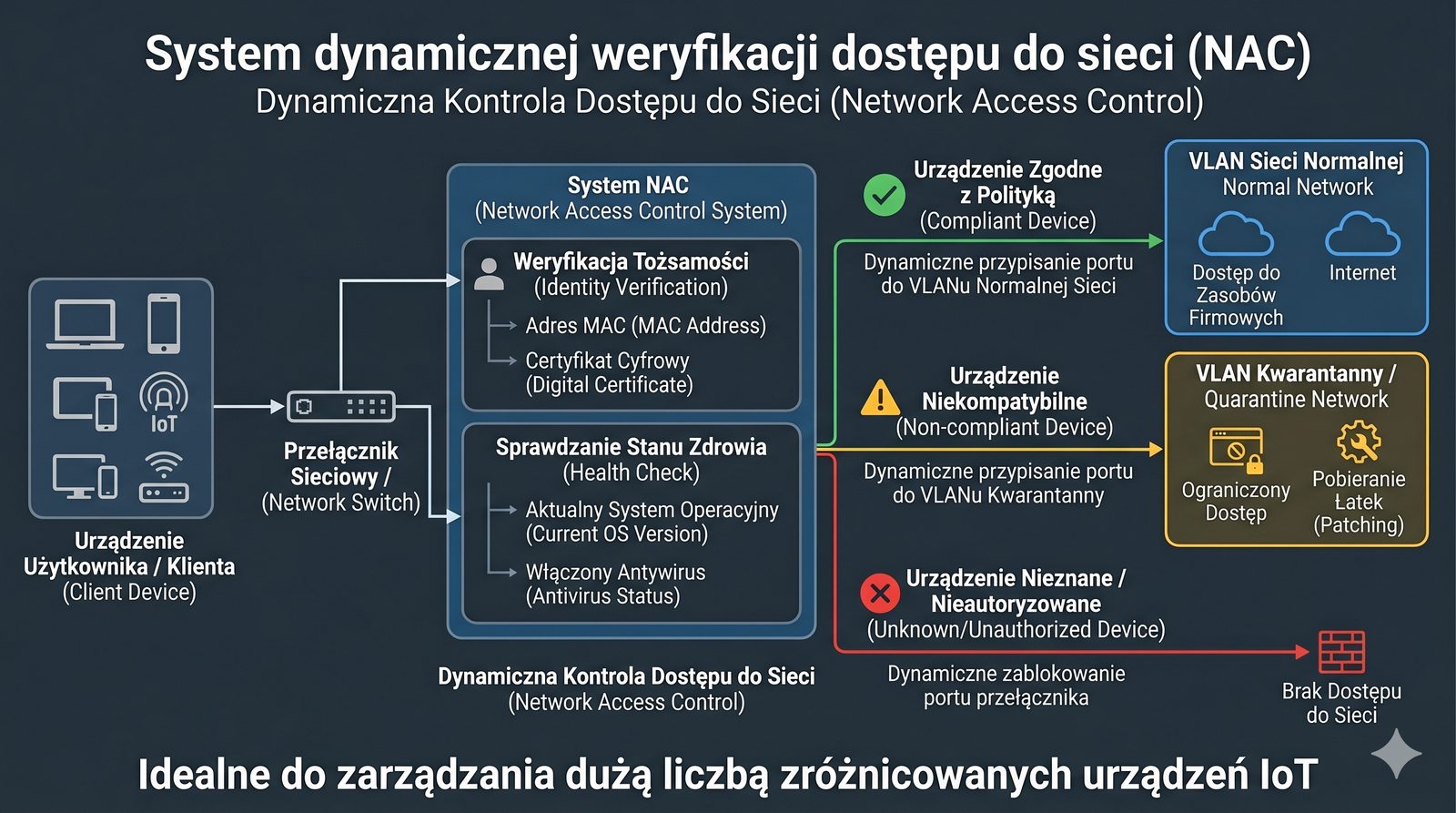

NAC to zaawansowane rozwiązanie bezpieczeństwa, które automatyzuje kontrolę dostępu do sieci. Zanim urządzenie zostanie dopuszczone do sieci, NAC może sprawdzić jego "tożsamość" (np. na podstawie adresu MAC lub certyfikatu) oraz "stan zdrowia" (czy ma aktualny system, włączonego antywirusa). Na podstawie tych informacji, NAC może dynamicznie przypisać port przełącznika do odpowiedniego VLANu. Jest to idealne rozwiązanie do zarządzania dużą liczbą zróżnicowanych urządzeń, takich jak w sieciach IoT.

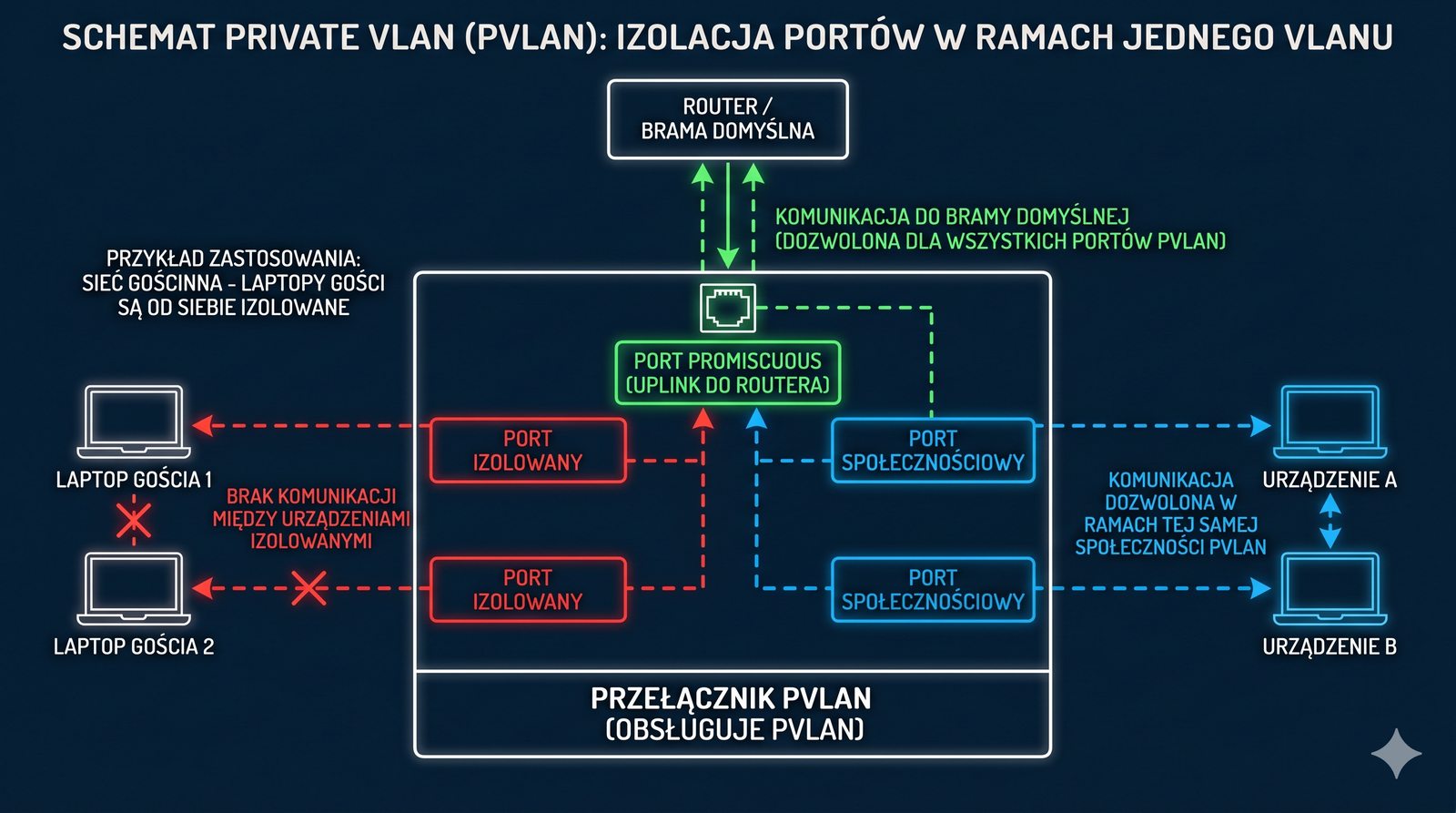

Standardowy VLAN izoluje ruch między różnymi VLANami, ale nie wewnątrz tego samego VLANu. Private VLAN to technika, która pozwala na dalszą izolację portów w ramach jednego VLANu. Możemy zdefiniować porty jako "izolowane", co oznacza, że podłączone do nich urządzenia mogą komunikować się tylko z routerem (bramą), ale nie mogą komunikować się ze sobą nawzajem. Jest to idealne rozwiązanie np. dla sieci gościnnej, gdzie nie chcemy, aby laptop jednego gościa mógł atakować laptop innego gościa.

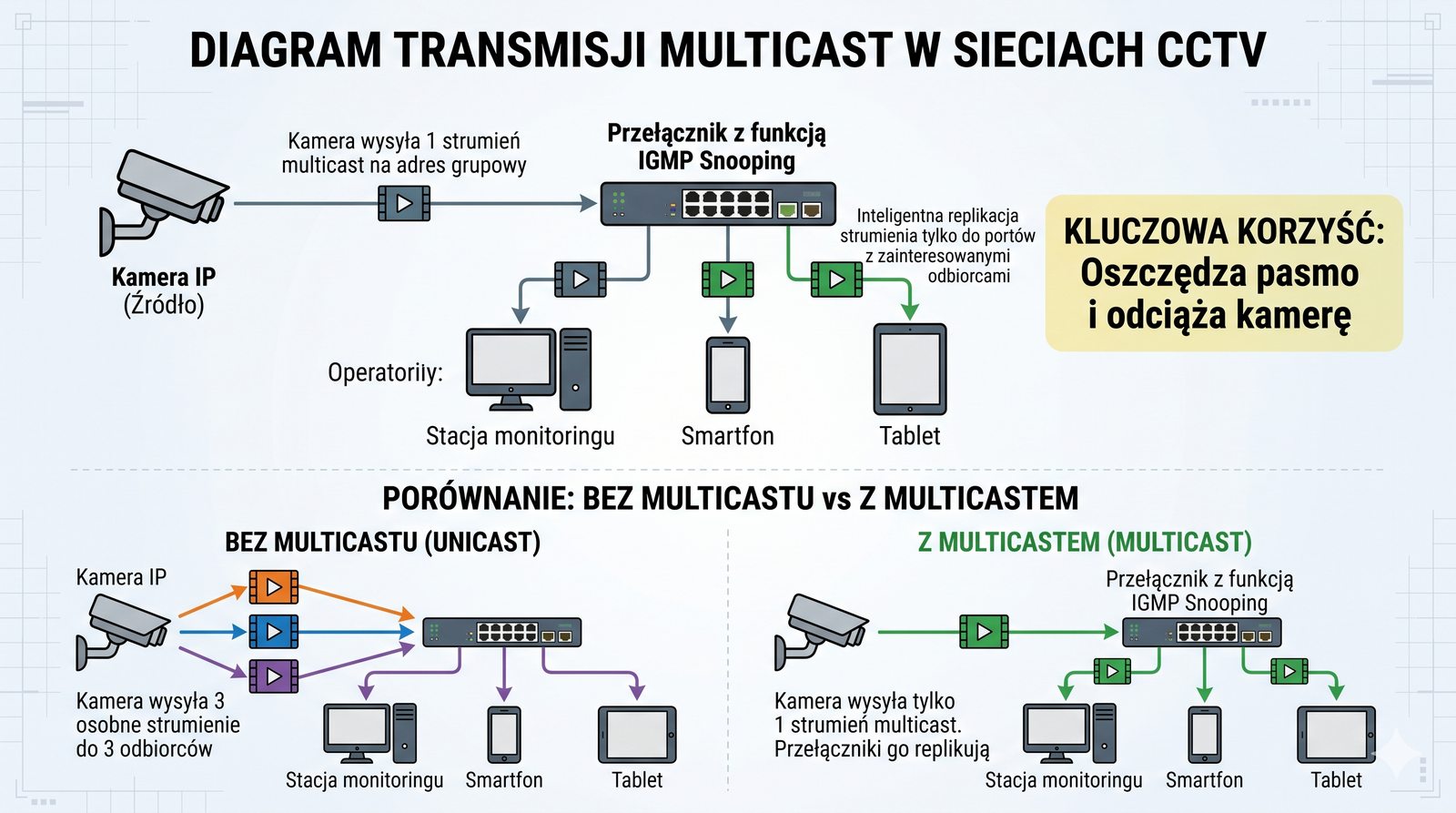

W dużych systemach CCTV, gdzie obraz z jednej kamery musi być oglądany na żywo przez wielu operatorów jednocześnie, stosowanie standardowej transmisji unicast jest nieefektywne (kamera musi wysyłać wiele identycznych kopii strumienia). Rozwiązaniem jest multicast. Kamera wysyła tylko jeden strumień na specjalny adres grupowy, a przełączniki sieciowe, obsługujące protokoły takie jak IGMP Snooping, inteligentnie replikują ten strumień tylko do tych portów, do których podłączeni są odbiorcy, którzy "zapisali się" do danej grupy. Oszczędza to pasmo i odciąża kamerę.

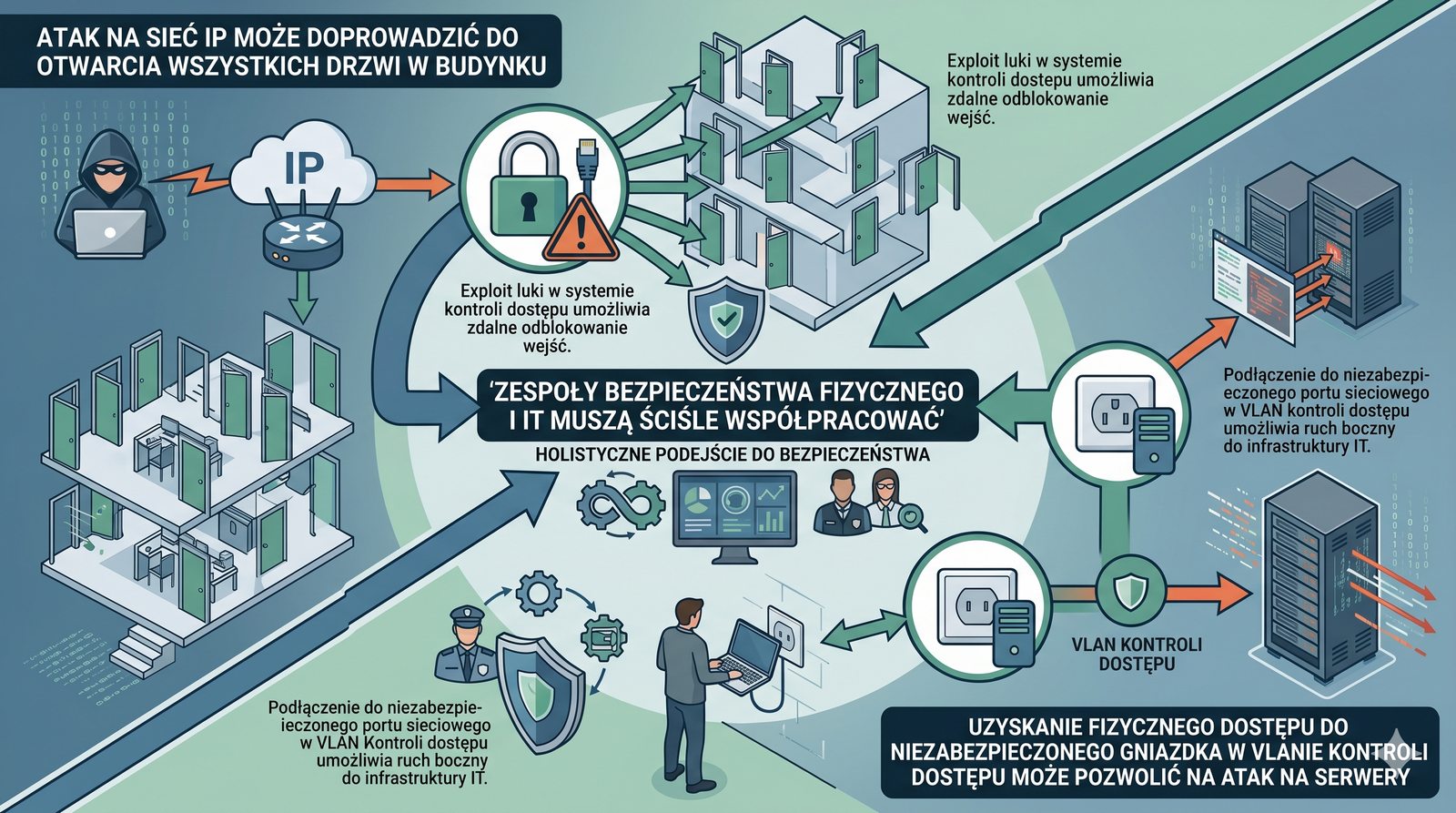

Konwergencja zaciera granice między bezpieczeństwem fizycznym a cyberbezpieczeństwem. Atak na sieć IP może doprowadzić do otwarcia wszystkich drzwi w budynku. Z drugiej strony, uzyskanie fizycznego dostępu do niezabezpieczonego gniazdka sieciowego w VLANie kontroli dostępu może pozwolić na atak na serwery. Dlatego zespoły odpowiedzialne za bezpieczeństwo fizyczne i IT muszą ze sobą ściśle współpracować, tworząc spójną, wielowarstwową strategię ochrony.

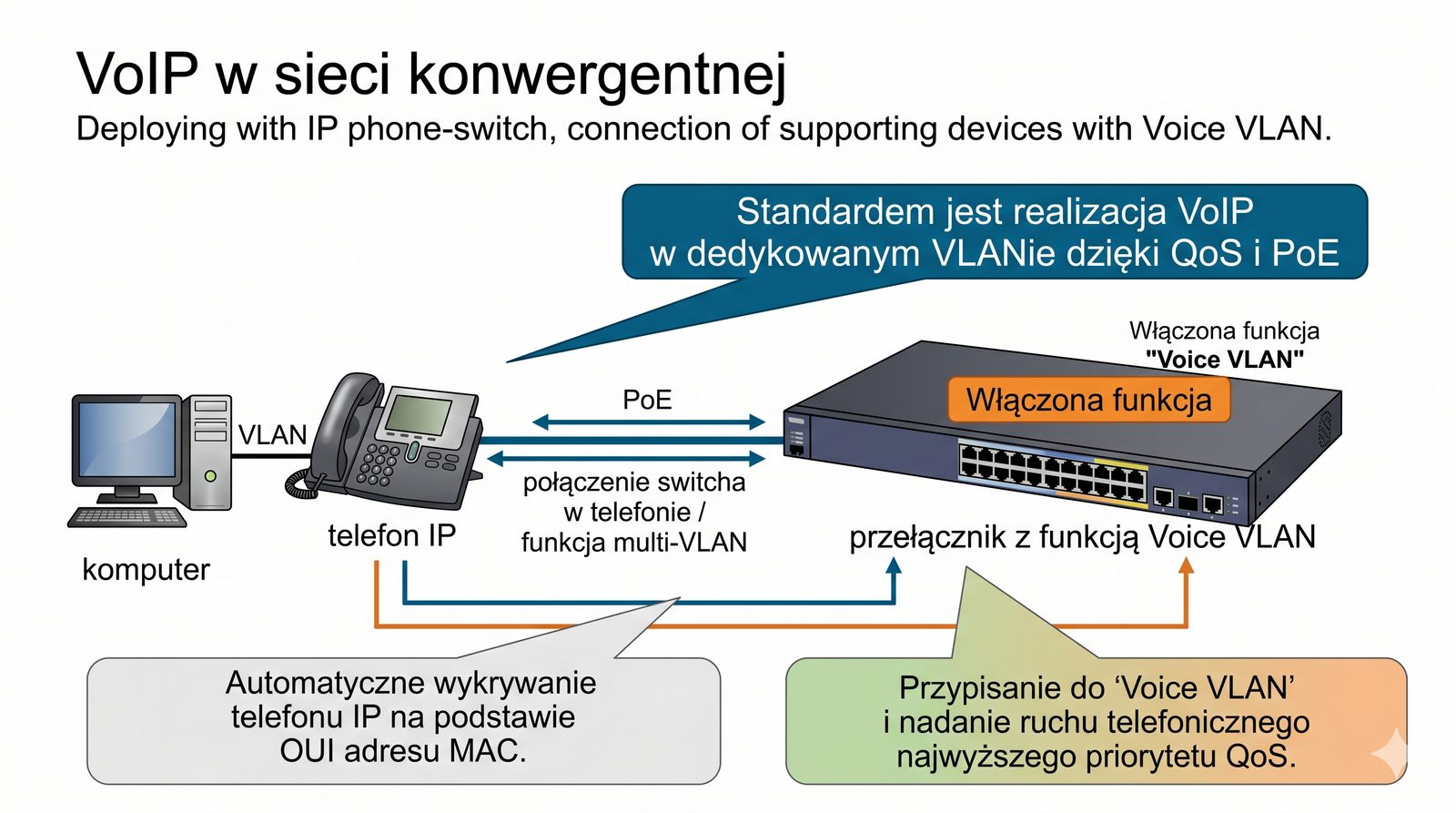

Historycznie, ze względu na wymagania jakościowe, telefonia IP była często budowana jako całkowicie oddzielna, fizyczna sieć. Dziś, dzięki mechanizmom QoS i PoE, standardem jest realizacja VoIP w dedykowanym VLANie w ramach tej samej, konwergentnej sieci co dane. Nowoczesne przełączniki posiadają funkcję "Voice VLAN", która automatycznie wykrywa podłączony telefon IP (np. na podstawie jego adresu MAC) i przypisuje port do odpowiedniego VLANu głosowego, jednocześnie nadając ruchowi głosowemu najwyższy priorytet QoS.

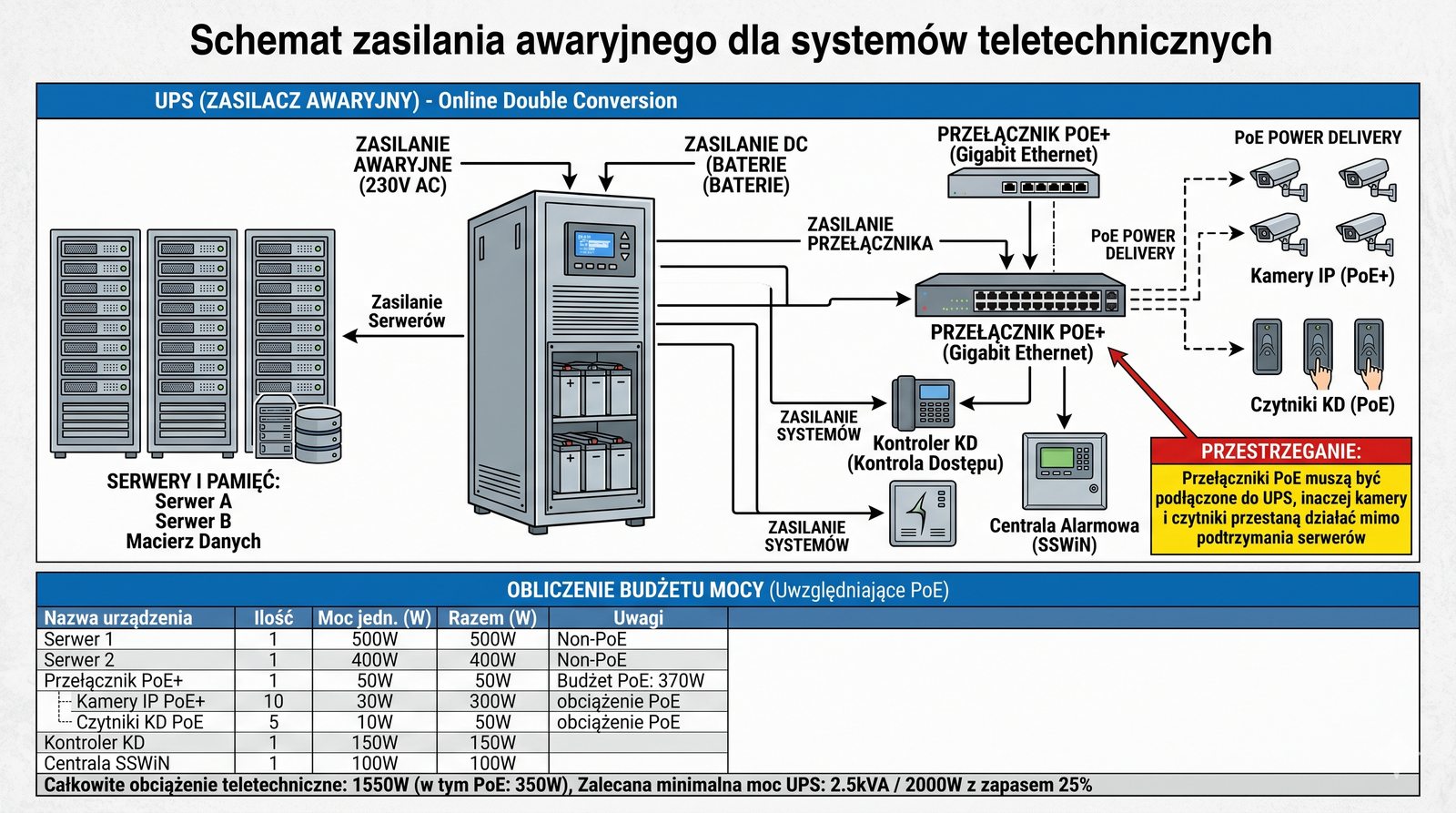

Planując zasilanie awaryjne (UPS), należy pamiętać, że podtrzymania wymagają nie tylko serwery, ale również cała infrastruktura sieciowa, od której zależą systemy teletechniczne. Przełączniki PoE zasilające kamery, czytniki KD i telefony IP muszą być podłączone do UPS. W przeciwnym razie, w momencie zaniku zasilania, wszystkie te systemy przestaną działać, nawet jeśli ich serwery centralne mają podtrzymanie. Należy dokładnie obliczyć budżet mocy, uwzględniając obciążenie generowane przez PoE.

Zadanie: Zaprojektuj podstawowe reguły ACL (listy kontroli dostępu) dla routera obsługującego następujące sieci VLAN:

- VLAN 10: PC (10.10.10.0/24)

- VLAN 30: CCTV (10.10.30.0/24)

- VLAN 99: Goście (10.10.99.0/24)

Serwer monitoringu VMS ma adres 10.10.10.100. Zdefiniuj reguły, które:

- Pozwolą VLANowi 10 na dostęp do wszystkiego.

- Pozwolą VLANowi 30 na komunikację tylko z serwerem VMS.

- Pozwolą VLANowi 99 na dostęp tylko do internetu (zakładając, że brama do internetu jest poza tymi sieciami).

- Zablokują cały pozostały ruch między VLANami.

- Izoluj: Każdy system w osobnym VLANie. To nie jest opcja, to obowiązek.

- Kontroluj: Domyślnie blokuj cały ruch między VLANami. Zezwalaj tylko na to, co jest absolutnie niezbędne.

- Priorytetyzuj: Używaj QoS, aby zagwarantować jakość dla systemów czasu rzeczywistego.

- Zasilaj: Zaplanuj odpowiedni budżet mocy PoE i zapewnij zasilanie awaryjne dla kluczowych przełączników.

- Współpracuj: Komunikuj się z instalatorami innych systemów, aby zrozumieć ich wymagania i zapewnić spójność projektu.

Dziękuję za uwagę. Zapraszam do zadawania pytań.

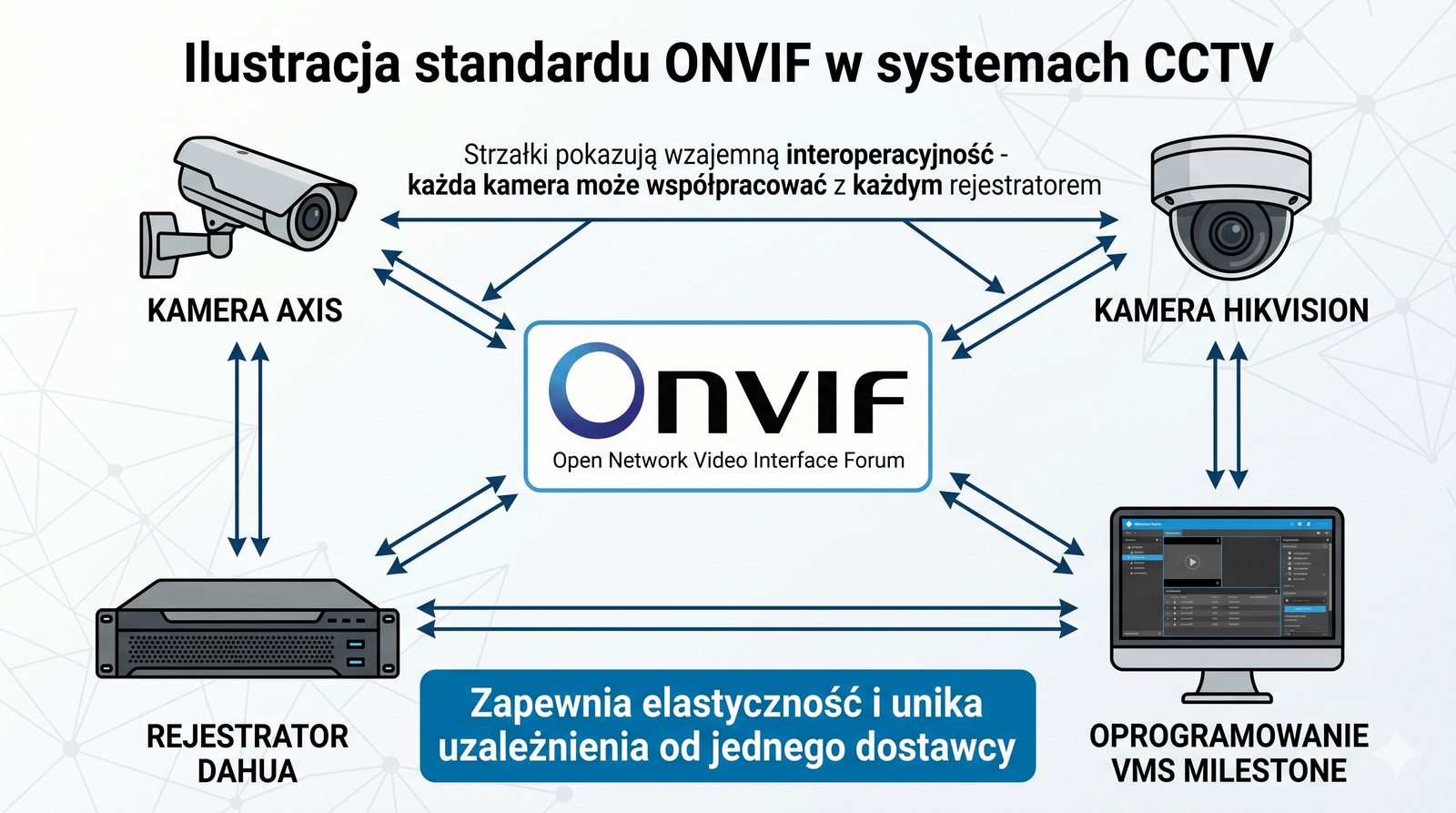

ONVIF (Open Network Video Interface Forum) to globalny standard, który ma na celu zapewnienie interoperacyjności między urządzeniami do nadzoru wideo IP, niezależnie od producenta. Dzięki zgodności z ONVIF, kamera jednego producenta może bez problemu współpracować z rejestratorem (NVR) lub oprogramowaniem (VMS) innego producenta. Przy wyborze komponentów systemu CCTV warto upewnić się, że są one zgodne z tym standardem, co zapewnia elastyczność i unika uzależnienia od jednego dostawcy.

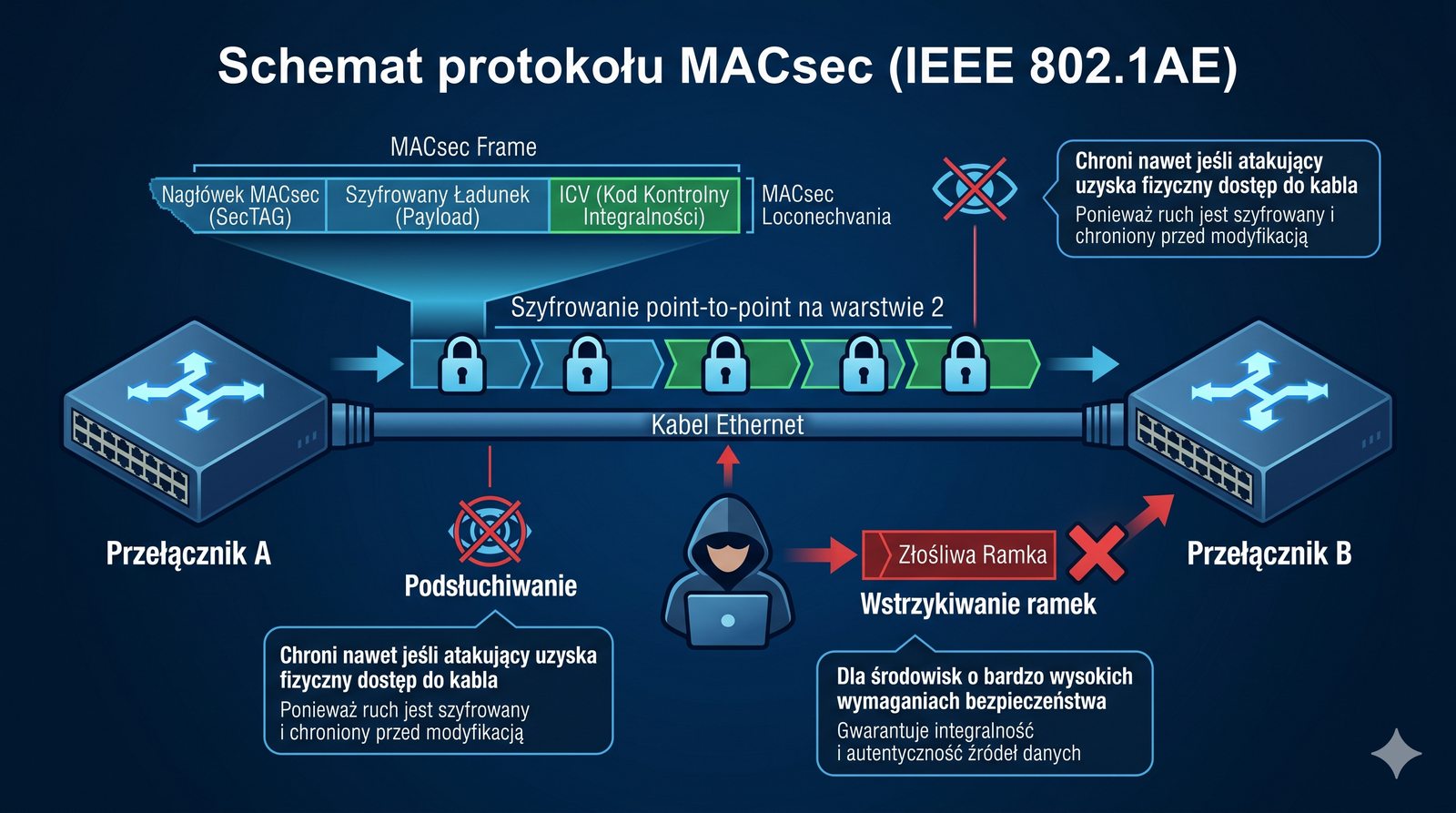

W środowiskach o bardzo wysokich wymaganiach bezpieczeństwa, sama izolacja VLAN może nie wystarczyć. MACsec (standard IEEE 802.1AE) to protokół, który zapewnia szyfrowanie komunikacji na poziomie warstwy 2, bezpośrednio między dwoma portami przełączników lub między portem przełącznika a urządzeniem końcowym. Zapewnia poufność i integralność danych wewnątrz segmentu LAN, chroniąc przed atakami takimi jak podsłuchiwanie czy wstrzykiwanie ramek, nawet jeśli atakujący uzyska fizyczny dostęp do kabla.

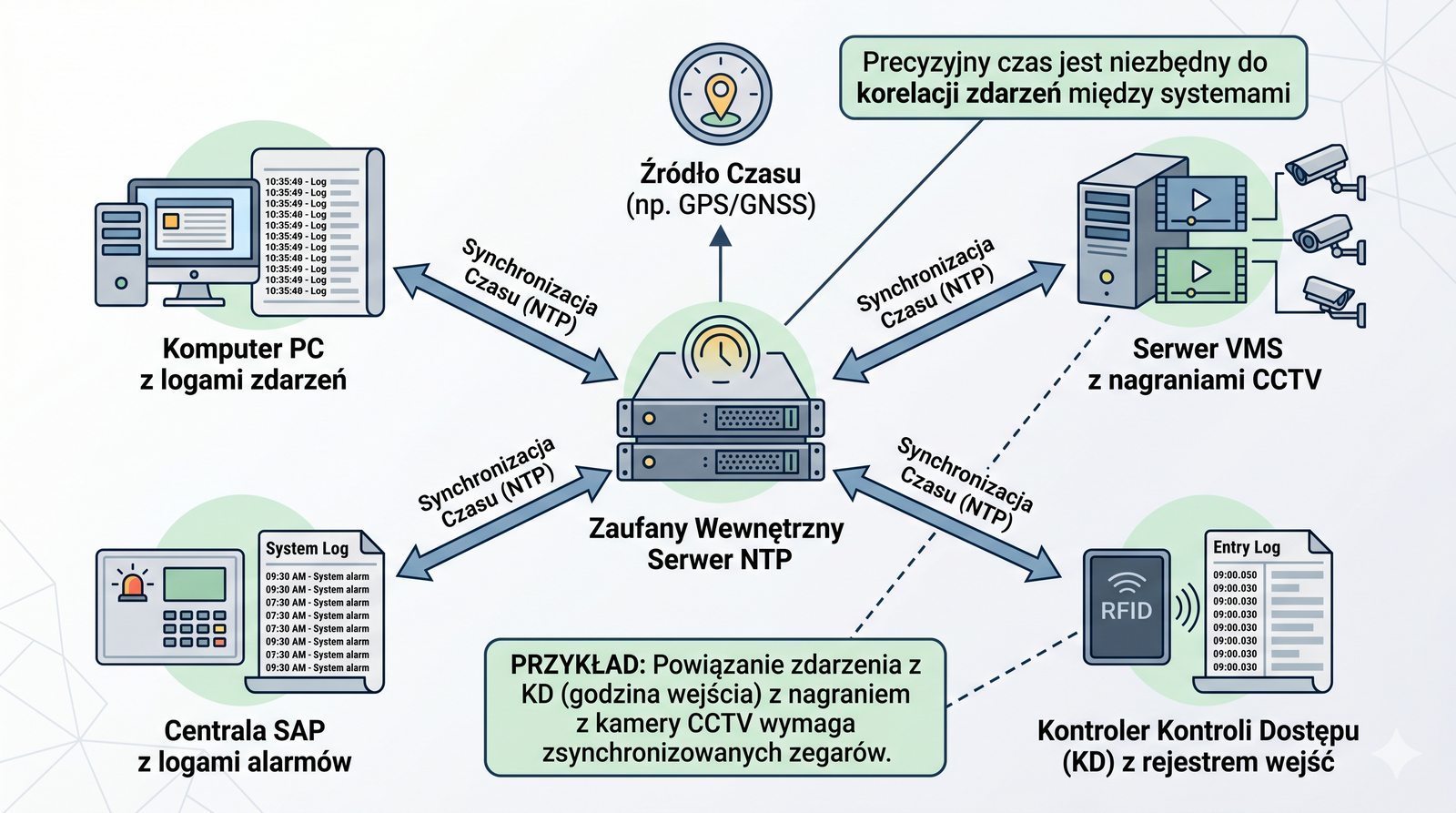

NTP (Network Time Protocol) to protokół służący do synchronizacji zegarów w urządzeniach komputerowych. W sieci konwergentnej jego rola jest krytyczna. Precyzyjna i spójna informacja o czasie jest niezbędna do korelacji zdarzeń między różnymi systemami. Na przykład, aby powiązać zdarzenie z systemu kontroli dostępu (godzina wejścia) z nagraniem z kamery CCTV, zegary w obu systemach muszą być idealnie zsynchronizowane. W sieci korporacyjnej powinien działać co najmniej jeden wewnętrzny, zaufany serwer NTP, z którym synchronizują się wszystkie urządzenia.

Integracja systemów, zwłaszcza CCTV i kontroli dostępu, wiąże się z przetwarzaniem danych osobowych (wizerunek, informacje o przemieszczaniu się). Projektując takie systemy, należy uwzględnić wymagania RODO (GDPR). Obejmuje to m.in. zapewnienie bezpieczeństwa przetwarzanych danych (do czego przyczynia się segmentacja sieci), określenie celu i czasu przechowywania nagrań, a także poinformowanie osób o fakcie bycia monitorowanym. Kwestie te należy zawsze konsultować z Inspektorem Ochrony Danych (IOD) w organizacji.

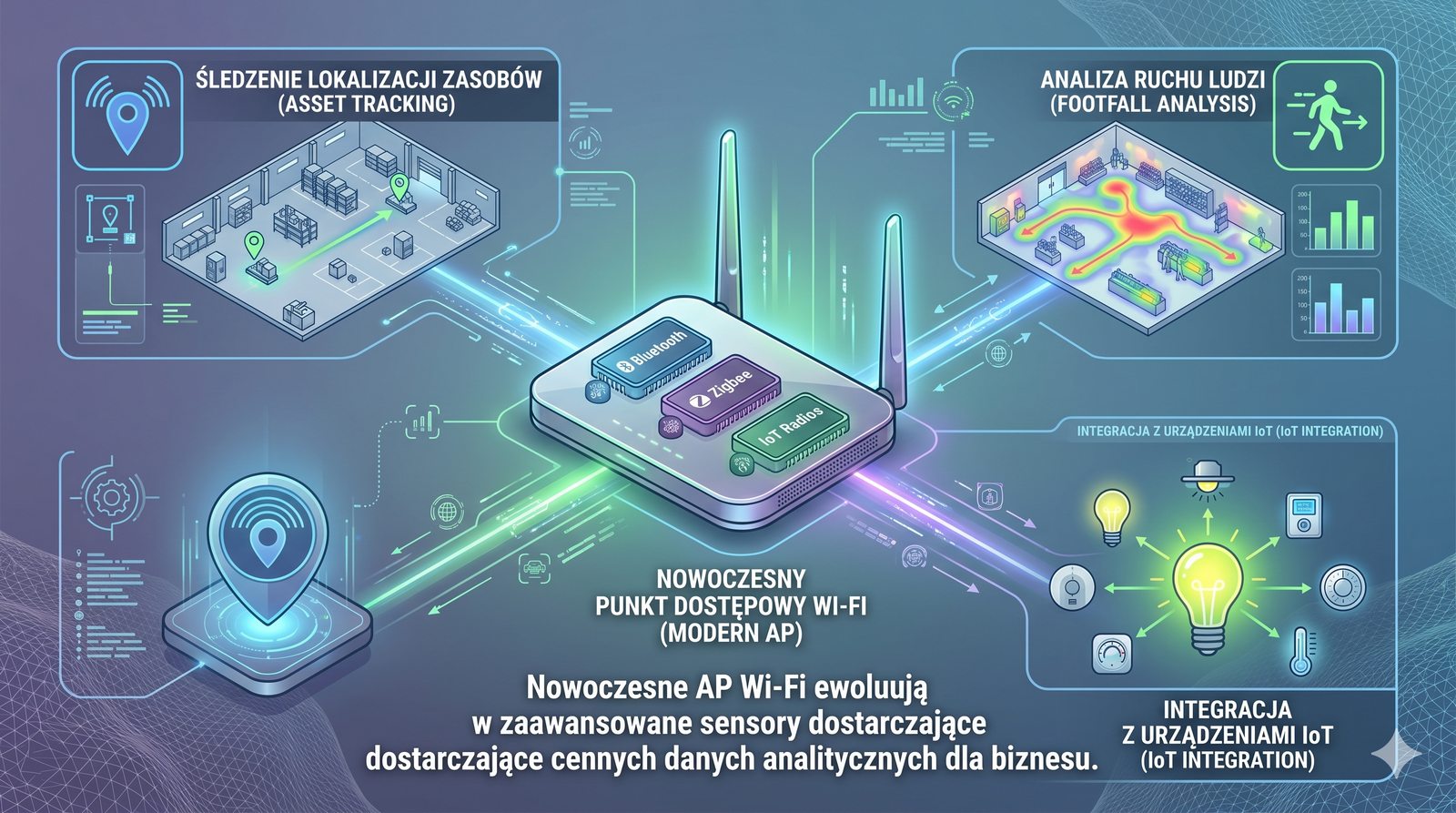

Nowoczesne punkty dostępowe Wi-Fi ewoluują z prostych urządzeń transmisyjnych w zaawansowane sensory. Dzięki wbudowanym modułom radiowym (np. Bluetooth, Zigbee) i analizie sygnału, potrafią one nie tylko świadczyć usługi Wi-Fi, ale także śledzić lokalizację zasobów (asset tracking), analizować ruch ludzi w obiekcie (footfall analysis) czy integrować się z urządzeniami IoT. Sieć bezprzewodowa staje się platformą dostarczającą cennych danych analitycznych dla biznesu.

Przeszliśmy drogę od prostych sieci komputerowych do złożonych, konwergentnych ekosystemów, które stanowią cyfrowy kręgosłup nowoczesnych budynków. Kluczem do sukcesu w tym nowym świecie jest holistyczne podejście, w którym bezpieczeństwo, wydajność i niezawodność są projektowane od podstaw, a izolacja logiczna jest fundamentem, na którym budujemy integrację funkcjonalną. Rola inżyniera sieciowego nigdy nie była tak ważna i tak interdyscyplinarna jak dziś.

Dziękuję za uwagę. Zapraszam do zadawania pytań.

Ten schemat pokazuje, jak poszczególne systemy są zintegrowane w ramach jednej infrastruktury. Widzimy centralny firewall/router, do którego podłączone są przełączniki rdzeniowe. Od nich odchodzą połączenia do przełączników dostępowych na piętrach. Każdy system (PC, VoIP, CCTV, KD, Goście) jest umieszczony w osobnym VLANie, a komunikacja między nimi jest ściśle kontrolowana przez reguły na firewallu.

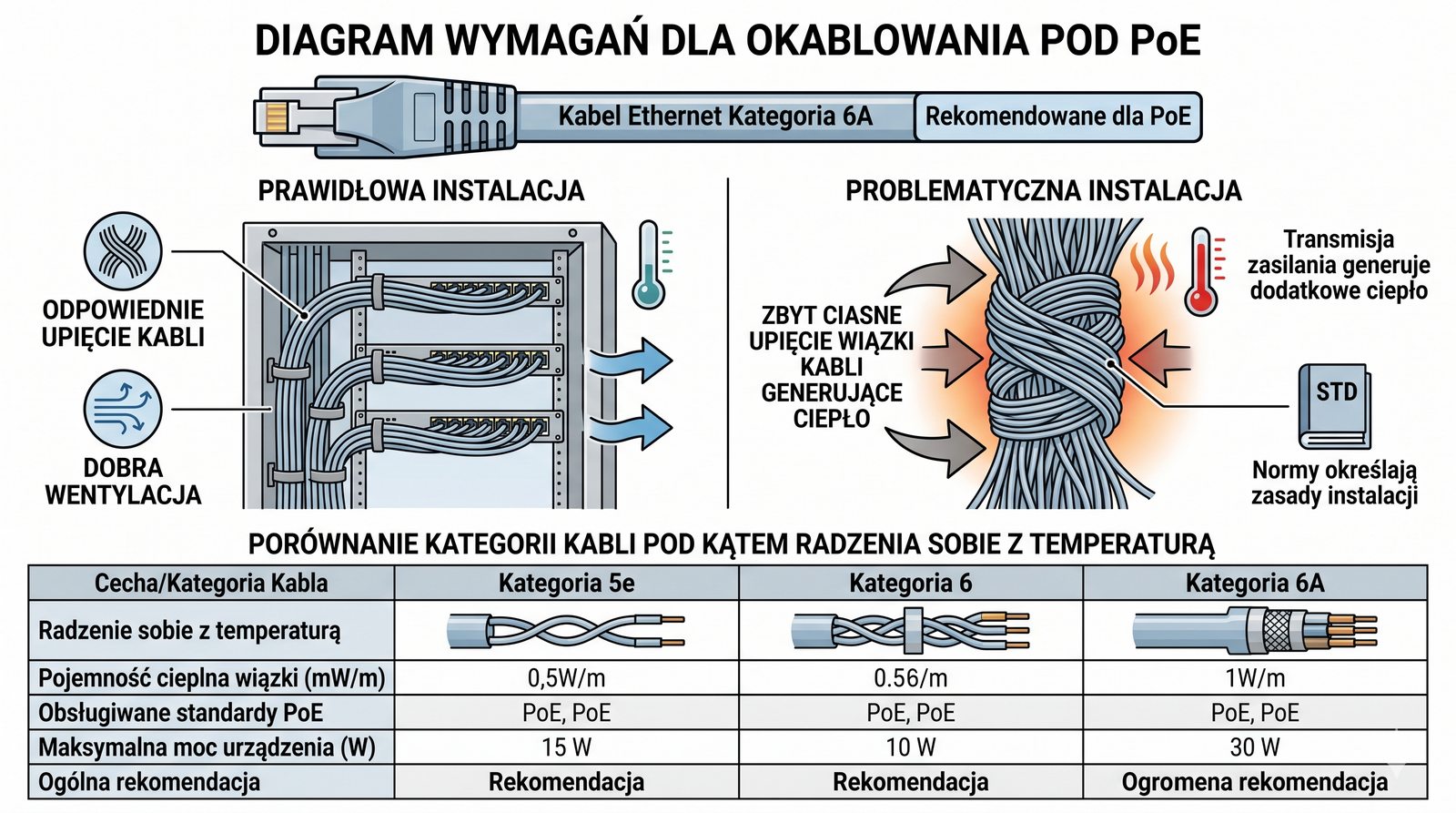

Transmisja zasilania przez kabel sieciowy generuje dodatkowe ciepło. W przypadku dużych wiązek kabli zasilających wiele urządzeń PoE, wzrost temperatury może być znaczący i może degradować parametry transmisyjne kabla. Dlatego dla instalacji PoE, zwłaszcza wyższych standardów (PoE++, 802.3bt), zaleca się stosowanie okablowania co najmniej kategorii 6A, które jest lepiej przystosowane do radzenia sobie z wyższą temperaturą. Normy określają również zasady instalacji, np. unikanie zbyt ciasnego upinania wiązek.

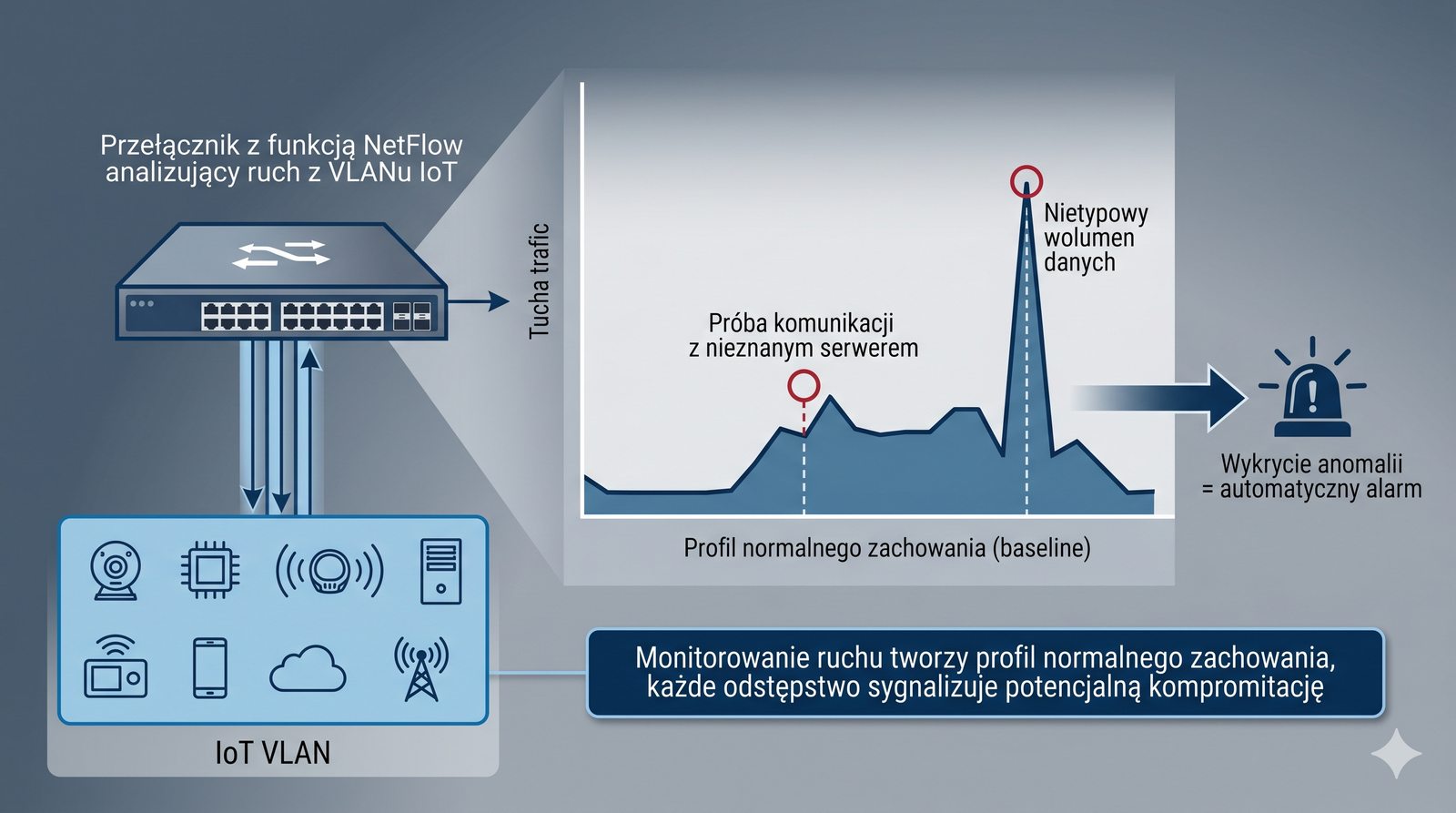

W sieci konwergentnej, analiza ruchu sieciowego (np. za pomocą NetFlow) staje się potężnym narzędziem bezpieczeństwa. Monitorując ruch w VLANie IoT, możemy stworzyć profil normalnego zachowania (baseline). Każde odstępstwo od tego profilu – np. próba komunikacji czujnika temperatury z serwerem w internecie, z którym nigdy wcześniej się nie łączył – może być sygnałem kompromitacji urządzenia i automatycznie wywołać alarm. Jest to podstawa nowoczesnych systemów detekcji anomalii.

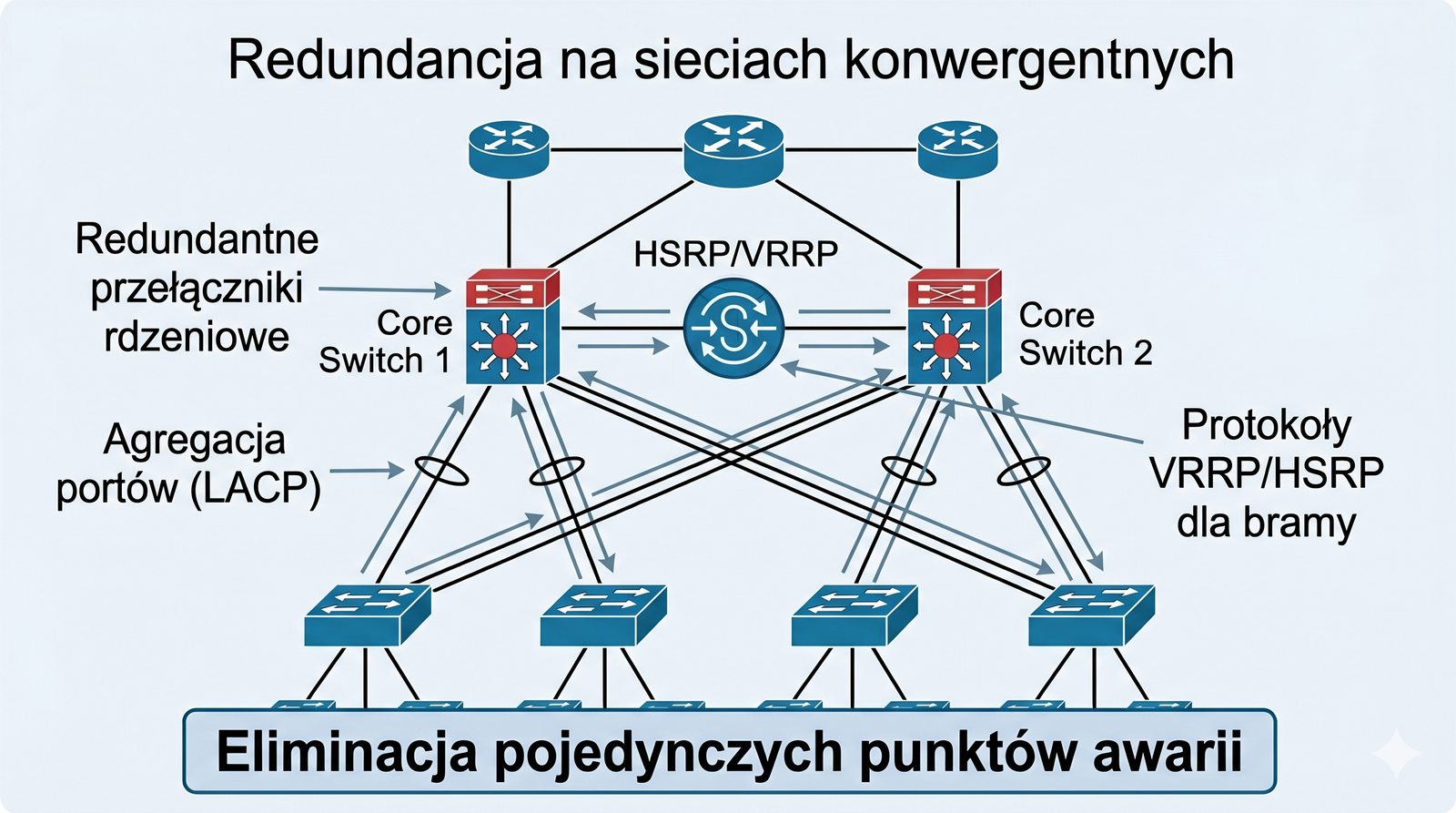

Ponieważ awaria sieci konwergentnej wpływa na wiele krytycznych systemów, zapewnienie redundancji jest kluczowe. Obejmuje to nie tylko redundantne zasilanie (omówione w poprzednim module), ale także redundancję na poziomie sieciowym. Stosuje się redundantne przełączniki rdzeniowe, redundantne połączenia między przełącznikami (agregacja portów, LACP) oraz protokoły redundancji bramy domyślnej (np. VRRP, HSRP), aby wyeliminować pojedyncze punkty awarii.

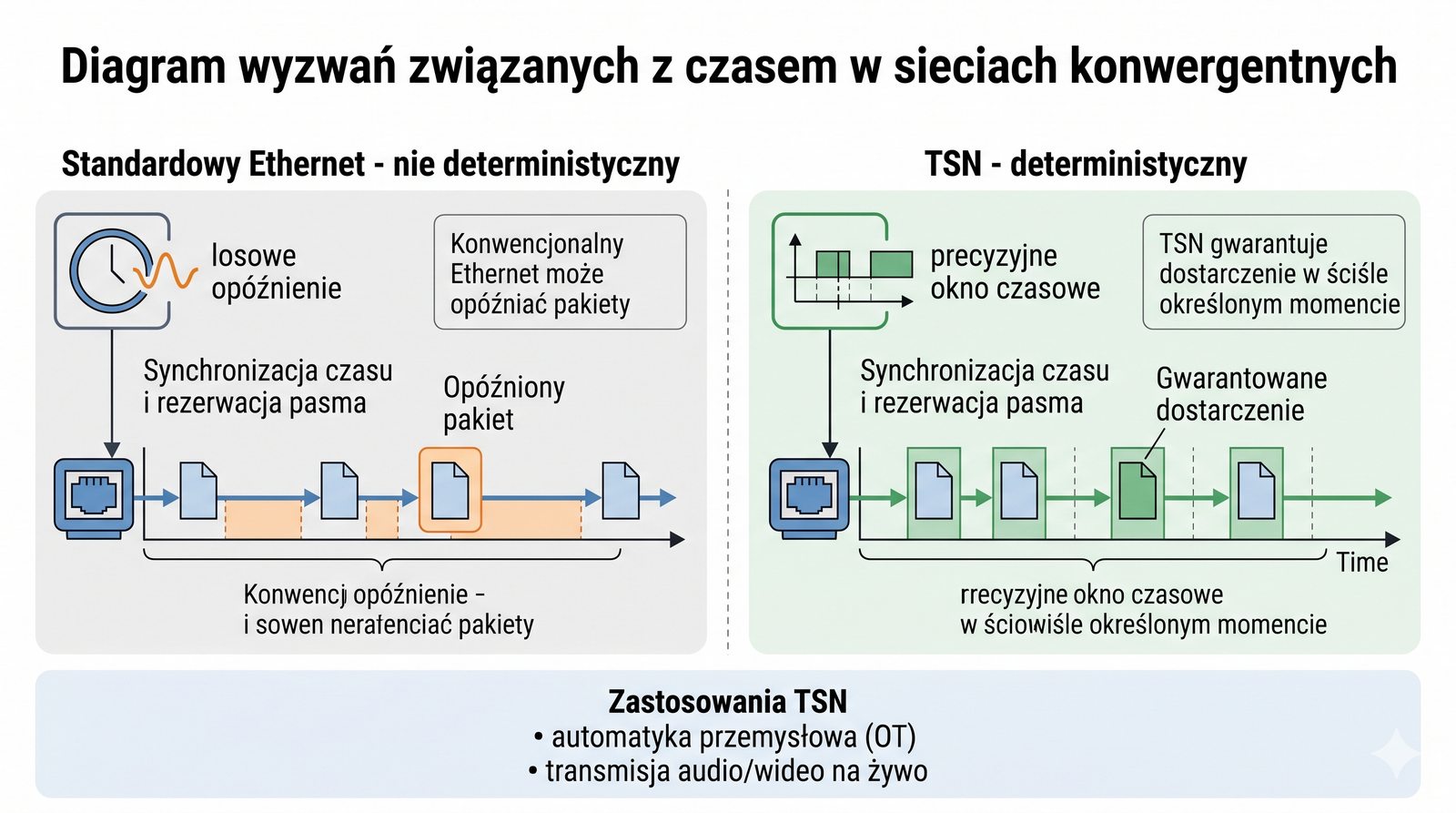

Wiele systemów teletechnicznych, zwłaszcza w automatyce przemysłowej (OT), ma bardzo rygorystyczne wymagania dotyczące opóźnień i determinizmu sieci. Standardowy Ethernet nie jest siecią deterministyczną. Dlatego w zastosowaniach przemysłowych i scenicznych (np. transmisja audio/wideo na żywo) stosuje się specjalne rozszerzenia standardu Ethernet, takie jak TSN (Time-Sensitive Networking), które wprowadzają mechanizmy synchronizacji czasu i rezerwacji pasma, gwarantując dostarczenie krytycznych pakietów w ściśle określonym oknie czasowym.

Zadanie grupowe: Wyobraźmy sobie sieć konwergentną w szpitalu, która obsługuje systemy informatyczne, telefonię IP, monitoring pacjentów i kontrolę dostępu. Zidentyfikujcie 5 największych zagrożeń (technicznych i bezpieczeństwa) wynikających z takiej konwergencji. Dla każdego zagrożenia zaproponujcie co najmniej jedno działanie mitygujące. Przygotujcie krótką prezentację wyników.

W erze konwergencji, rola inżyniera sieciowego wykracza daleko poza konfigurację przełączników i routerów. Staje się on kluczowym integratorem, który musi rozumieć nie tylko protokoły IP, ale także specyfikę i wymagania systemów CCTV, kontroli dostępu, BMS i wielu innych. Umiejętność prowadzenia dialogu z ekspertami z różnych dziedzin i tłumaczenia ich potrzeb na język architektury sieciowej jest dziś jedną z najważniejszych kompetencji w tym zawodzie.

Dziękuję za uwagę. Zapraszam do zadawania pytań.

Aby zobrazować zapotrzebowanie na pasmo, oto przykładowe wartości dla jednej kamery IP:

- Rozdzielczość 1080p (Full HD), 15 FPS, kompresja H.264: ok. 2-4 Mb/s

- Rozdzielczość 1080p (Full HD), 30 FPS, kompresja H.264: ok. 4-6 Mb/s

- Rozdzielczość 4K (Ultra HD), 15 FPS, kompresja H.265: ok. 6-10 Mb/s

Mnożąc te wartości przez liczbę kamer, szybko dochodzimy do wniosku, że duży system CCTV może z łatwością generować ruch rzędu setek Mb/s lub nawet kilku Gb/s, co należy uwzględnić przy projektowaniu szkieletu sieci.

W obiektach o najwyższych wymaganiach bezpieczeństwa (np. wojskowych, rządowych), sama izolacja logiczna za pomocą VLAN może być uznana za niewystarczającą. W takich scenariuszach stosuje się całkowitą separację fizyczną (air gap). Systemy o różnej klauzuli tajności działają na zupełnie oddzielnych, fizycznie niepołączonych ze sobą sieciach (osobne przełączniki, osobne okablowanie). Jest to najbezpieczniejsze, ale i najdroższe rozwiązanie.

BACnet (Building Automation and Control Networks) to standardowy protokół komunikacyjny dla systemów automatyki budynkowej. BACnet/IP to wersja tego protokołu, która wykorzystuje sieć IP jako medium transportowe. Umożliwia on interoperacyjność między urządzeniami BMS od różnych producentów. Projektując sieć dla BMS, należy upewnić się, że przełączniki i routery prawidłowo obsługują specyficzny dla BACnet/IP mechanizm komunikacji rozgłoszeniowej (BBMD - BACnet/IP Broadcast Management Device).

Oprócz izolacji na poziomie VLAN, bezpieczeństwo można zwiększyć, konfigurując poszczególne porty przełącznika. Funkcja "Port Security" pozwala na ograniczenie liczby adresów MAC, które mogą być używane na danym porcie (np. tylko jeden). Można również na stałe przypisać konkretny adres MAC do portu. Każda próba podłączenia nieautoryzowanego urządzenia spowoduje zablokowanie portu i wysłanie alertu do administratora. Jest to skuteczna ochrona przed "wpinaniem się na dziko" do sieci.

Chociaż nie ma jednego, globalnego standardu, wiele organizacji przyjmuje własną politykę kolorystyczną dla kabli krosowych, aby wizualnie identyfikować przeznaczenie połączeń. Przykładowy schemat:

- Niebieski: Standardowe połączenie dostępowe dla komputerów.

- Czerwony: Połączenia krytyczne, np. do serwerów, lub ruch VoIP.

- Żółty: Połączenia dla kamer CCTV (często z PoE).

- Zielony: Połączenia krosowe między przełącznikami (uplinki, trunki).

- Szary/Biały: Połączenia dla telefonii analogowej/cyfrowej.

- Fioletowy: Połączenia dla systemów specjalnych, np. kontroli dostępu.

Po wdrożeniu sieci konwergentnej i skonfigurowaniu wszystkich zabezpieczeń, dobrą praktyką jest przeprowadzenie testów penetracyjnych. Polega to na zatrudnieniu etycznych hakerów, którzy próbują złamać zabezpieczenia i uzyskać nieautoryzowany dostęp, symulując działania prawdziwych atakujących. Celem jest weryfikacja skuteczności zastosowanych środków (segmentacji VLAN, reguł firewalla, bezpieczeństwa Wi-Fi) i zidentyfikowanie ewentualnych luk, zanim zrobią to cyberprzestępcy.

Integracja sieci teletechnicznych w ramach jednej, konwergentnej infrastruktury IP to teraźniejszość i przyszłość inteligentnych budynków. Proces ten, choć oferuje ogromne korzyści, wymaga od projektantów sieci szerokiej, interdyscyplinarnej wiedzy i bezkompromisowego podejścia do kwestii bezpieczeństwa. Pamiętajmy: w sieci konwergentnej każdy podłączony element, od kamery po czujnik temperatury, jest potencjalnym celem ataku i musi być traktowany z należytą uwagą.

Dziękuję za uwagę. Zapraszam do zadawania pytań.

- Białe księgi i poradniki projektowe wiodących producentów (Cisco, Axis, etc.).

- Normy i standardy branżowe (TIA, ISO/IEC).

- Publikacje dotyczące bezpieczeństwa systemów SCADA i IoT.

- Materiały szkoleniowe dotyczące Network Access Control (NAC).

Dziękuję za udział w module.