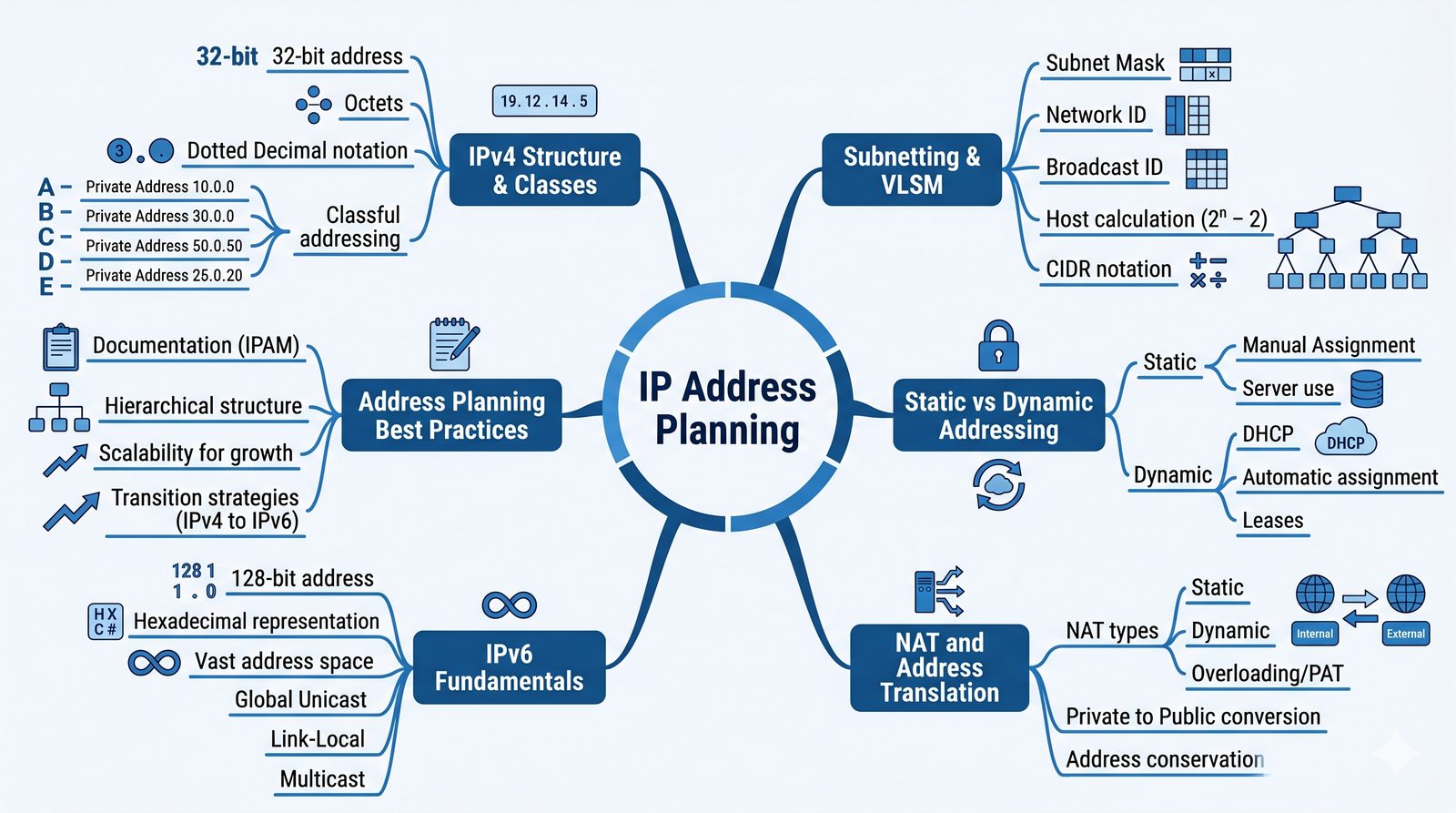

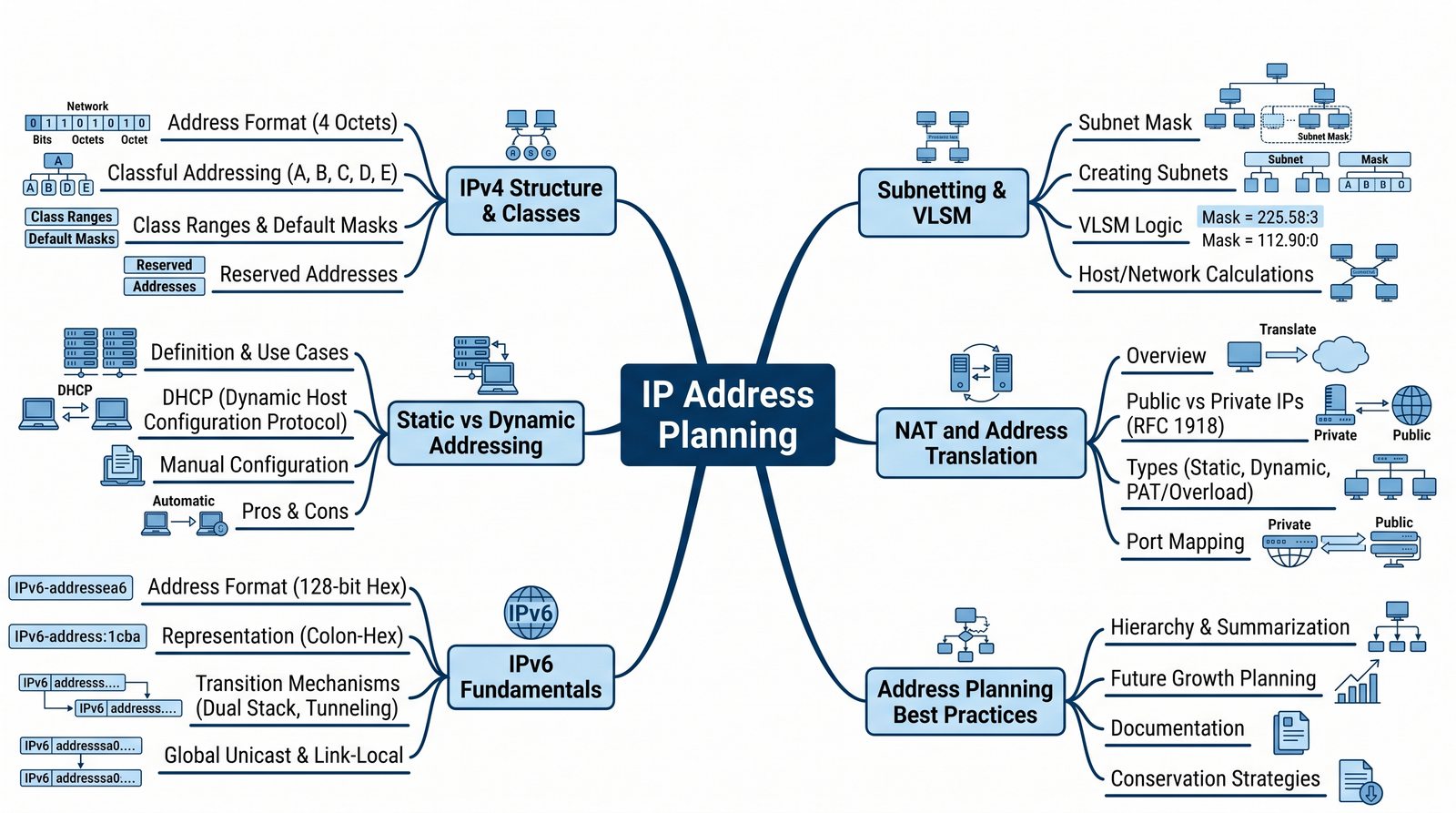

Wchodzimy w świat logiki sieciowej. Adresacja IP to system nerwowy każdej sieci, decydujący o tym, jak urządzenia się komunikują. W tym module nauczymy się, jak tworzyć przemyślane, skalowalne i łatwe w zarządzaniu schematy adresacji. Skupimy się na dominującym protokole IPv4, omawiając podział na podsieci i metody przydzielania adresów, a także spojrzymy w przyszłość, wprowadzając podstawy protokołu IPv6.

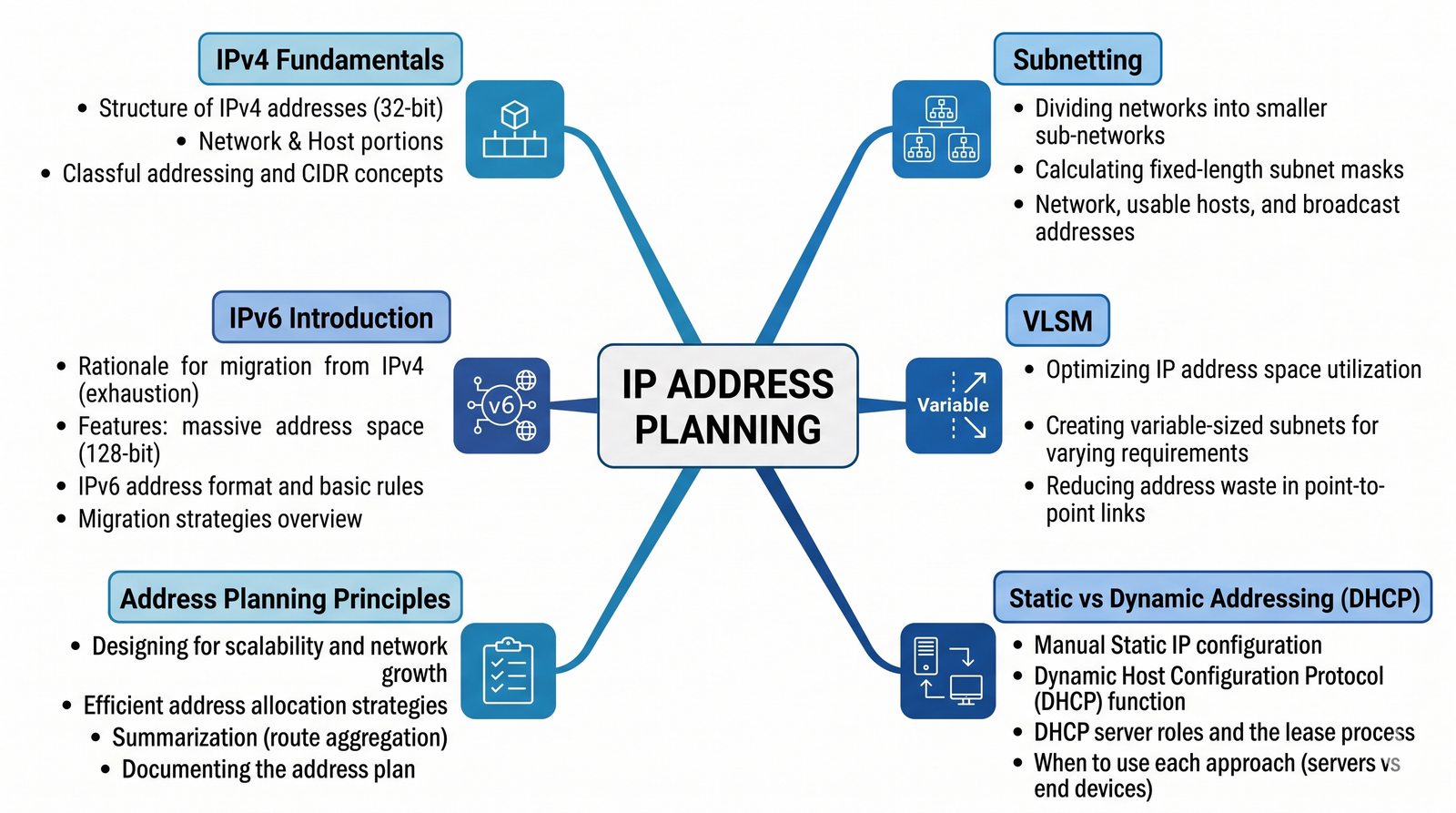

- Fundamenty IPv4: Budowa adresu, klasy, adresy publiczne i prywatne.

- Subnetting: Podział sieci na mniejsze, logiczne segmenty.

- VLSM: Efektywne zarządzanie przestrzenią adresową.

- Adresacja statyczna vs dynamiczna (DHCP): Wady i zalety obu podejść.

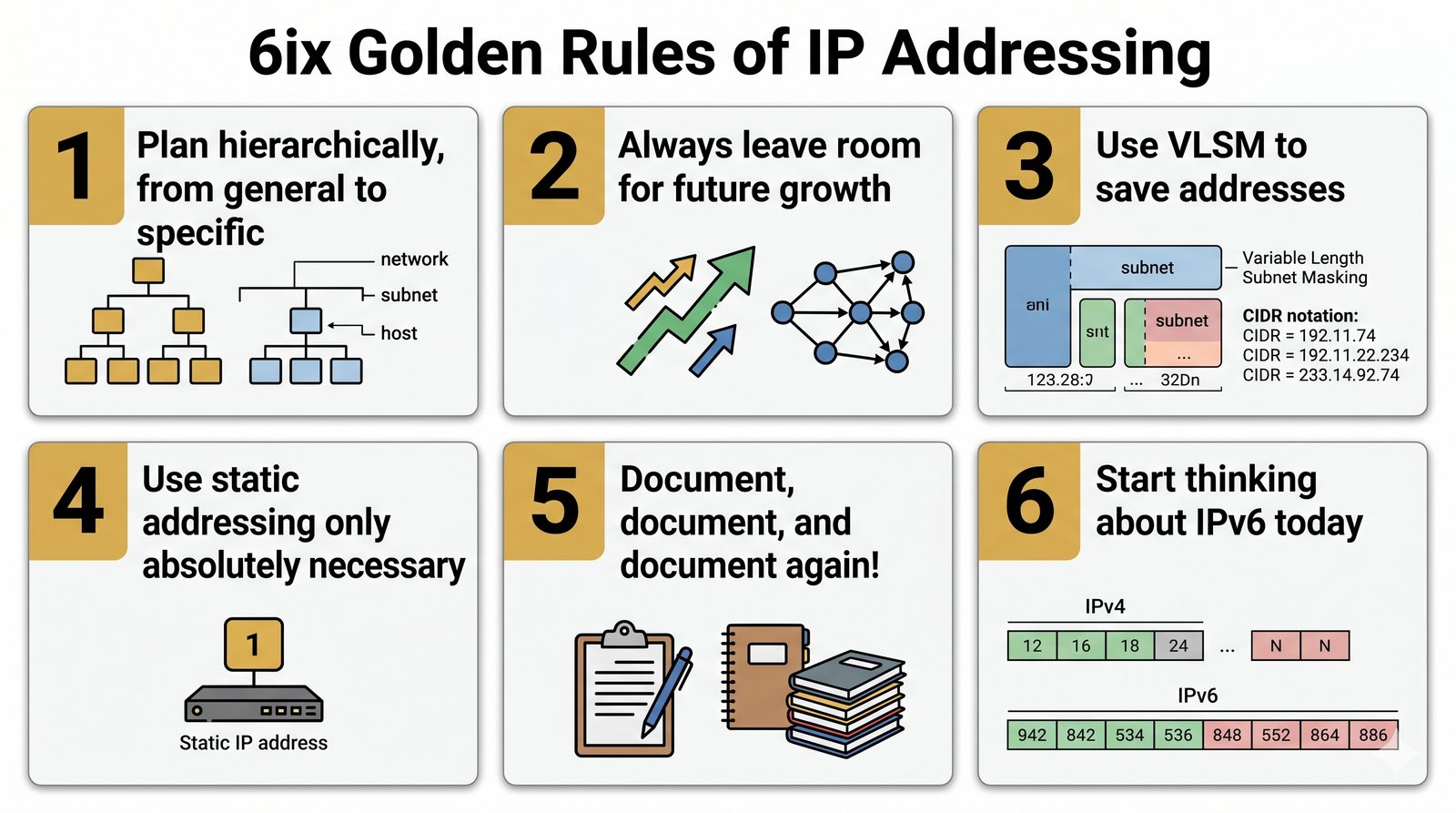

- Zasady projektowania schematów adresacji.

- Wprowadzenie do IPv6: Dlaczego powstał i jak działa.

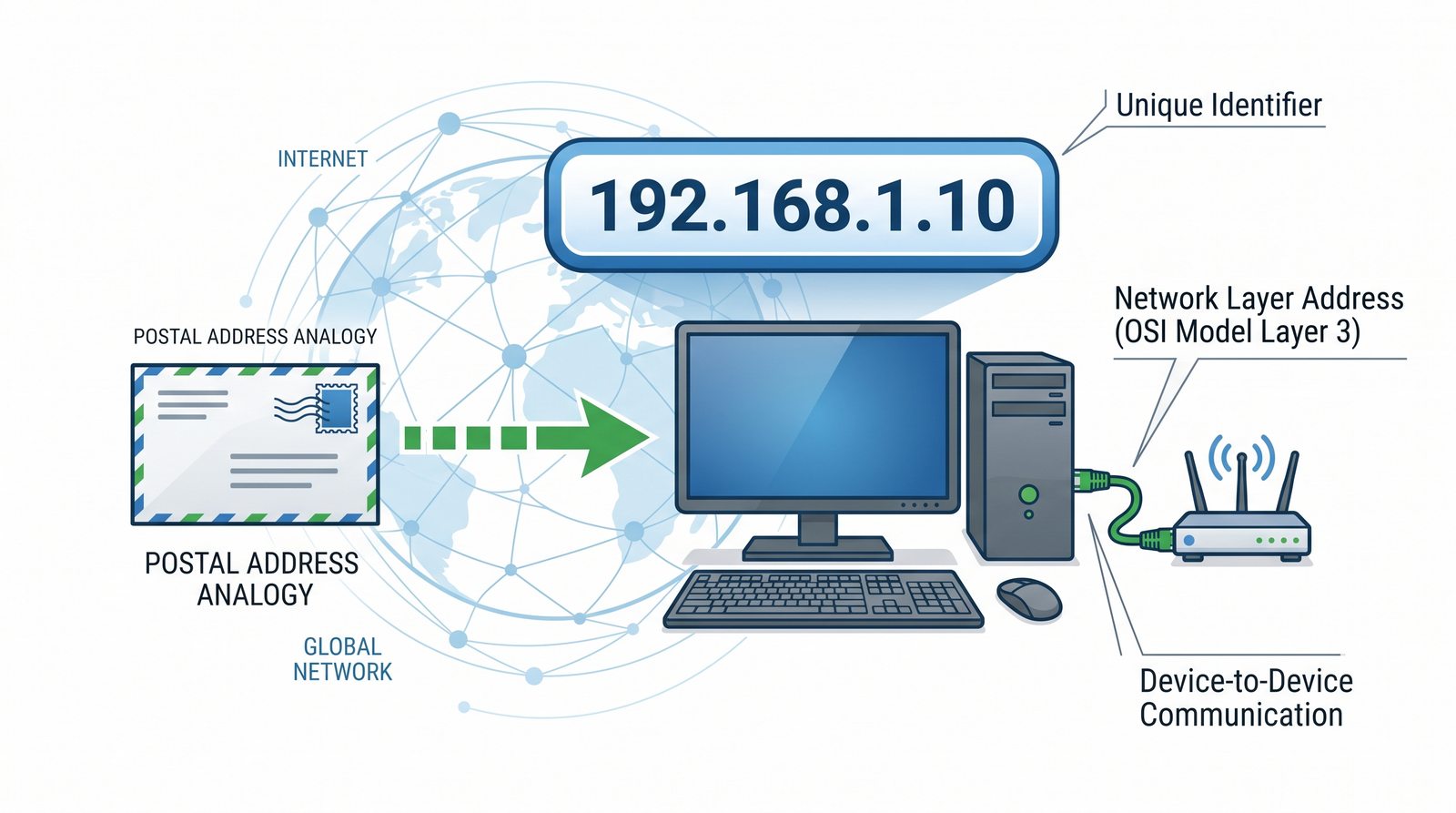

Adres IP (Internet Protocol) to unikalny numer identyfikujący urządzenie w sieci komputerowej. Można go porównać do adresu pocztowego – pozwala on na precyzyjne zaadresowanie i dostarczenie pakietu danych do właściwego odbiorcy, niezależnie od tego, gdzie na świecie się on znajduje. Bez systemu adresacji IP, globalna komunikacja w internecie byłaby niemożliwa.

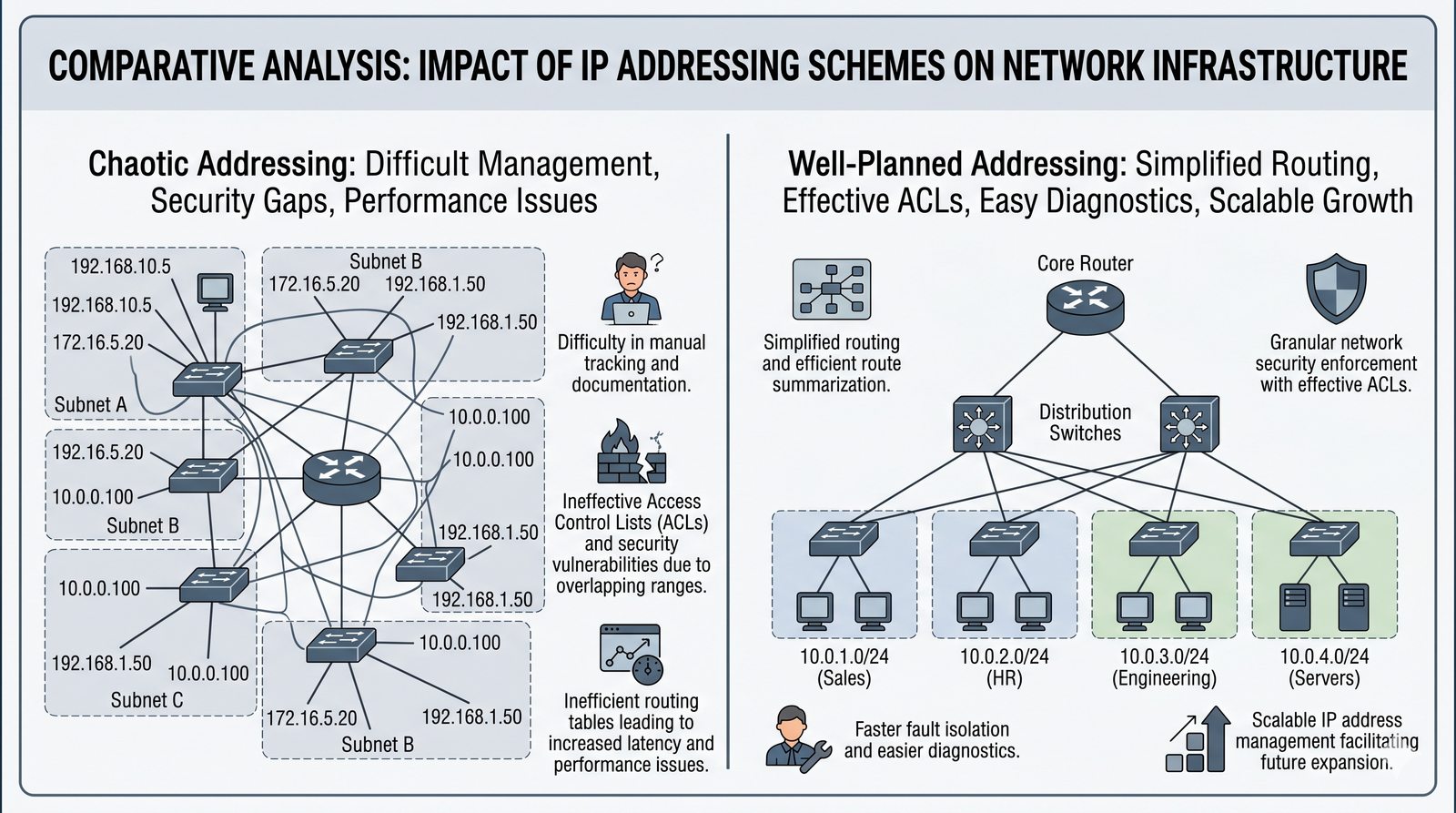

Chaotyczny, nieprzemyślany schemat adresacji prowadzi do chaosu. Utrudnia zarządzanie, generuje problemy z wydajnością i stwarza luki w bezpieczeństwie. Dobrze zaplanowana adresacja jest hierarchiczna i logiczna. Upraszcza konfigurację routingu, umożliwia efektywne stosowanie list kontroli dostępu (ACL), ułatwia diagnostykę problemów i, co najważniejsze, pozwala na łatwą rozbudowę sieci w przyszłości bez konieczności bolesnej i kosztownej re-numeracji.

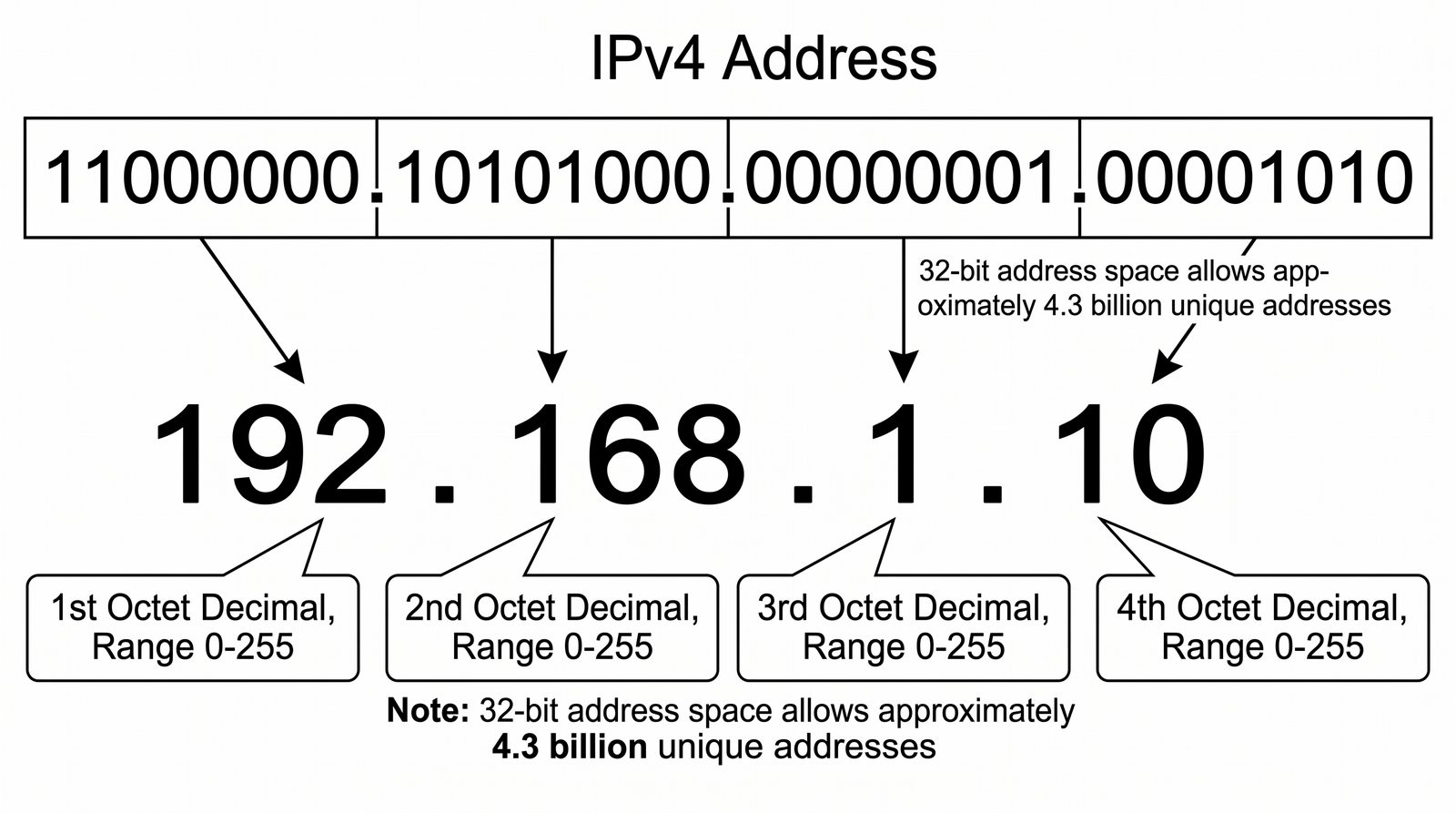

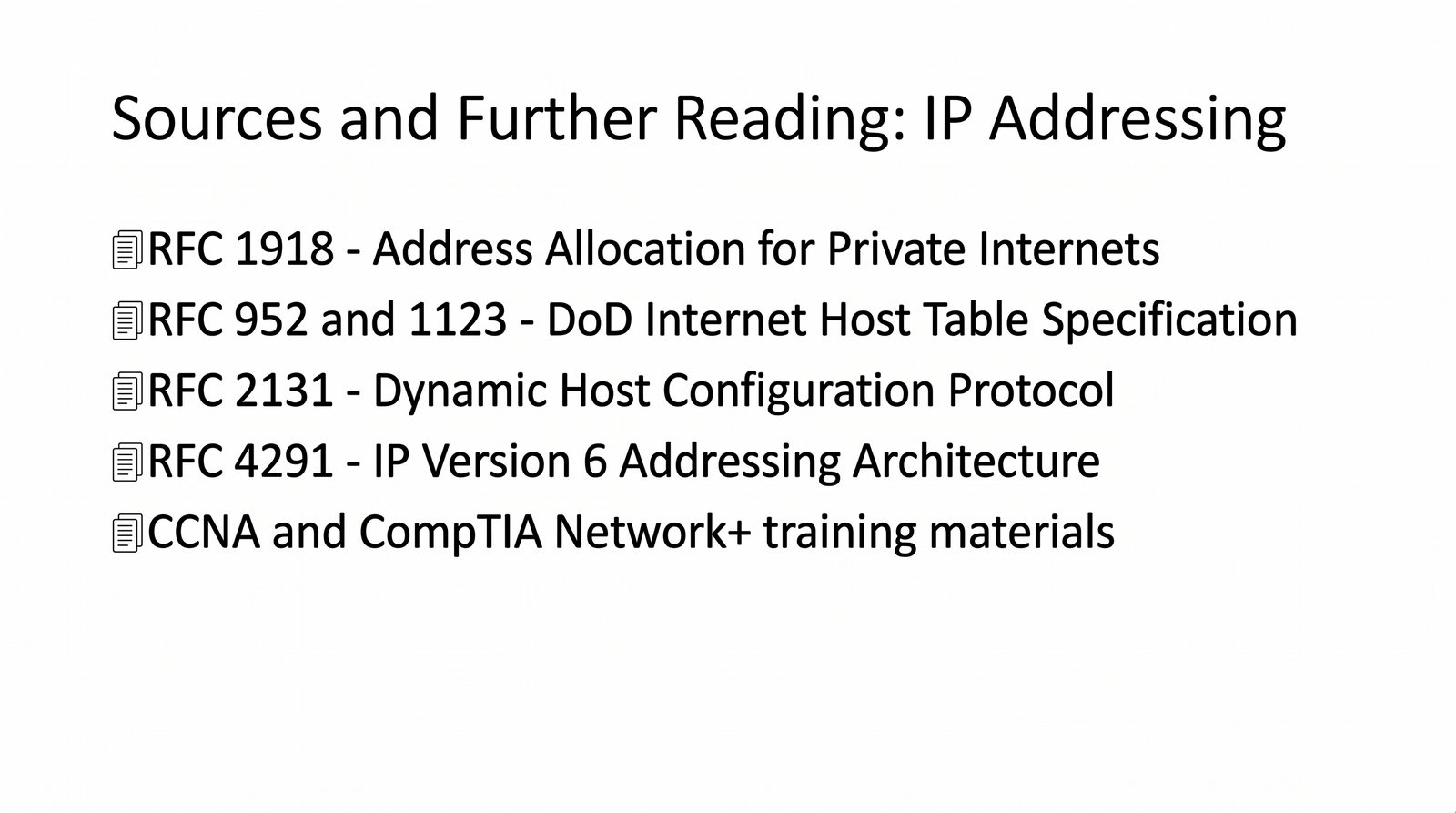

Adres IPv4 to 32-bitowa liczba. Dla czytelności dla człowieka, zapisuje się ją w postaci czterech 8-bitowych liczb (oktetów) oddzielonych kropkami. Każdy oktet reprezentuje liczbę dziesiętną z zakresu od 0 do 255.

Przykład: 11000000.10101000.00000001.00001010 w postaci binarnej to

192.168.1.10 w notacji dziesiętnej.

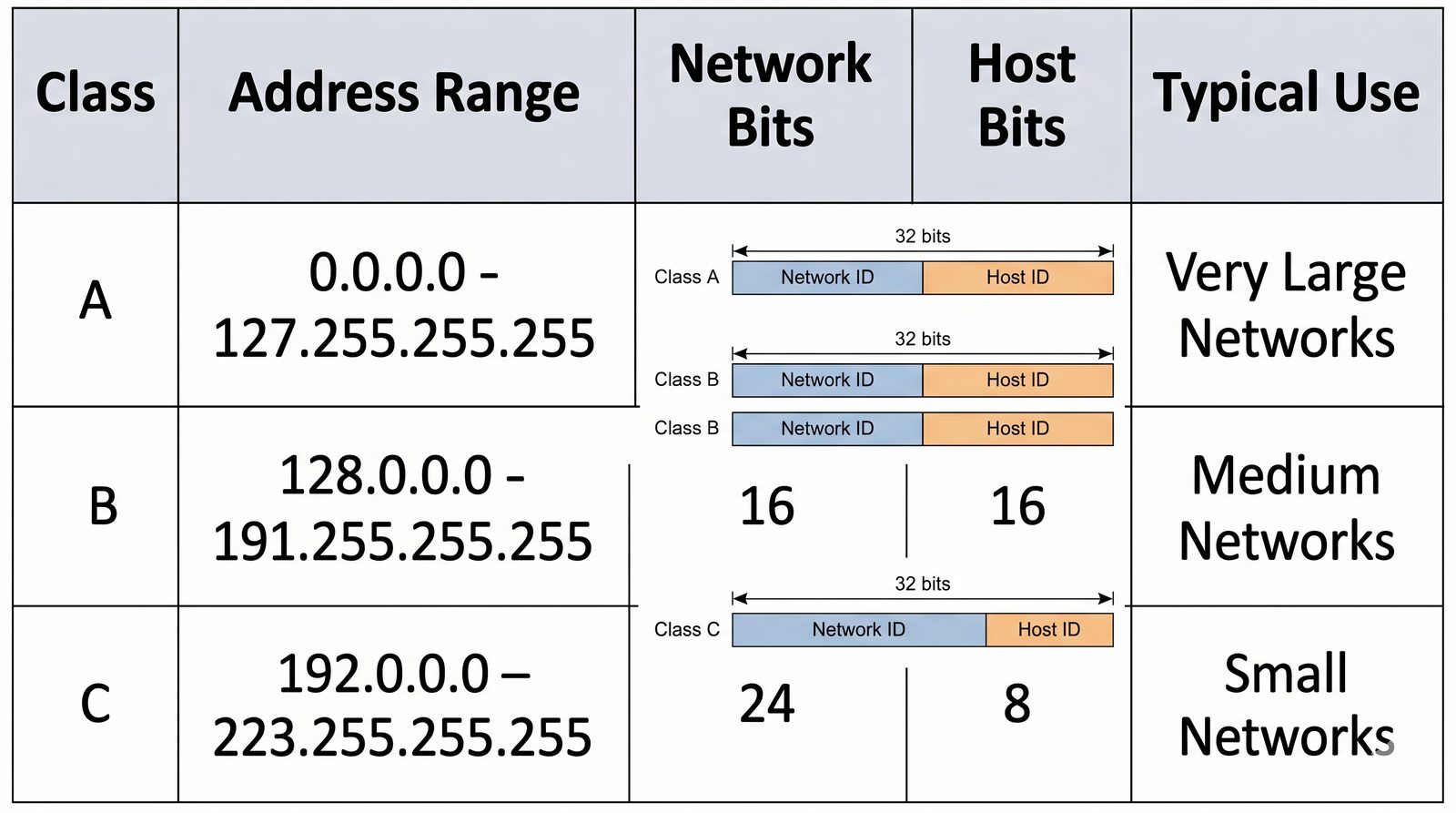

Początkowo, przestrzeń adresowa IPv4 była podzielona na klasy, które definiowały domyślny podział na część sieciową i hosta:

- Klasa A (0.0.0.0 - 127.255.255.255): 8 bitów na sieć, 24 bity na hosty. Dla bardzo dużych sieci.

- Klasa B (128.0.0.0 - 191.255.255.255): 16 bitów na sieć, 16 bitów na hosty. Dla sieci średniej wielkości.

- Klasa C (192.0.0.0 - 223.255.255.255): 24 bity na sieć, 8 bitów na hosty. Dla małych sieci.

System ten był bardzo nieefektywny i został zastąpiony przez CIDR, ale znajomość klas jest wciąż przydatna do zrozumienia historycznego kontekstu.

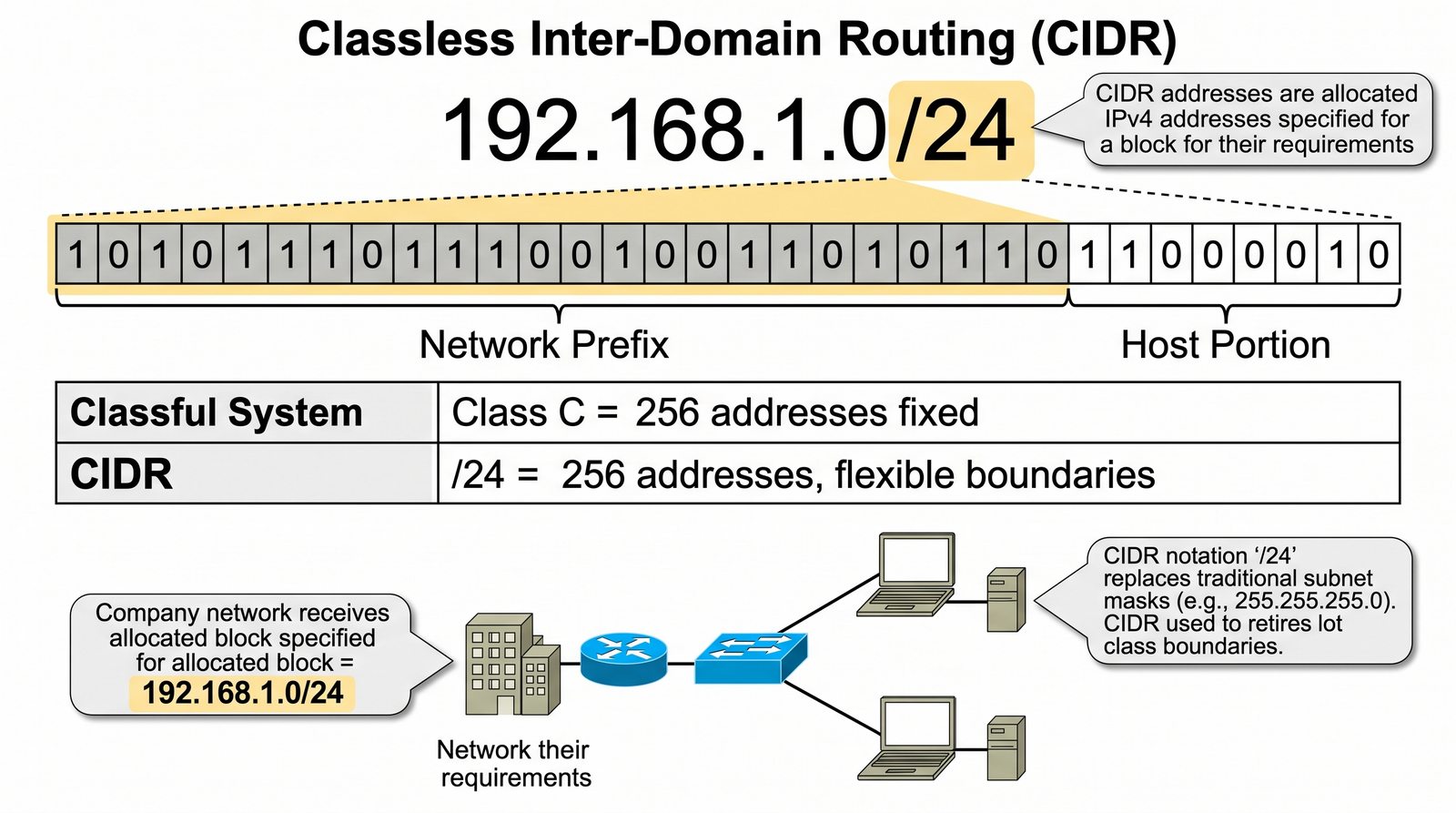

CIDR, czyli bezklasowe trasowanie międzydomenowe, zrewolucjonizowało adresację IP. Zamiast

sztywnych klas, wprowadziło elastyczną maskę podsieci, zapisywaną jako długość prefiksu (np.

/24). Prefiks określa, ile początkowych bitów adresu stanowi część sieciową. Na przykład, adres

192.168.1.0/24 oznacza, że pierwsze 24 bity to adres sieci, a pozostałe 8 bitów

jest dostępne dla hostów. CIDR pozwolił na znacznie bardziej elastyczne i oszczędne

gospodarowanie pulą adresów IPv4.

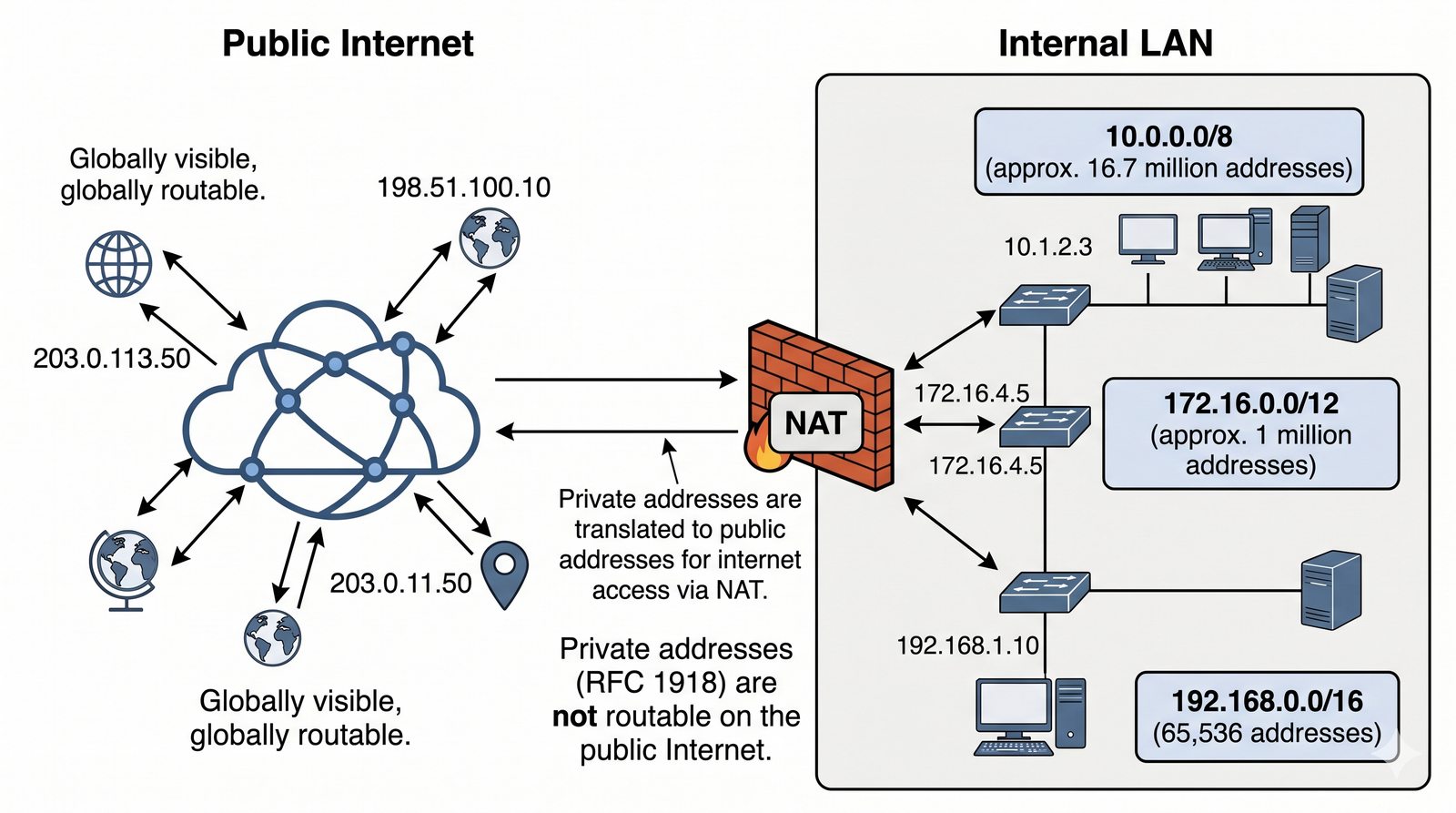

Adresy publiczne są unikalne w skali całego internetu i są przydzielane przez organizacje takie jak IANA/RIPE. Są niezbędne do bezpośredniej komunikacji w globalnej sieci. Adresy prywatne są zarezerwowane do użytku w sieciach lokalnych (LAN) i nie są routowalne w internecie. Każda organizacja może swobodnie używać tych samych adresów prywatnych w swojej wewnętrznej sieci.

10.0.0.0-10.255.255.255(10.0.0.0/8)172.16.0.0-172.31.255.255(172.16.0.0/12)192.168.0.0-192.168.255.255(192.168.0.0/16)

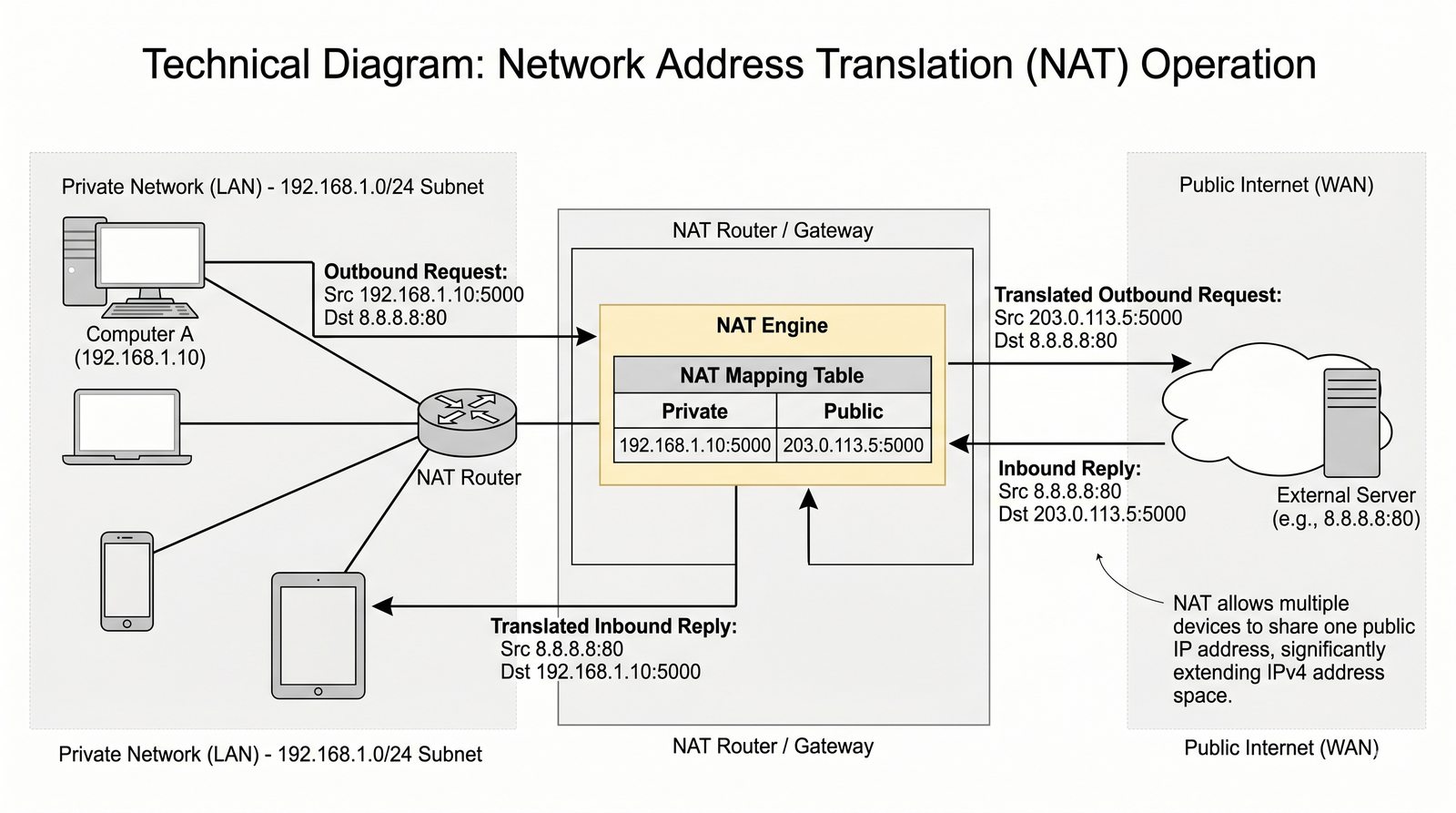

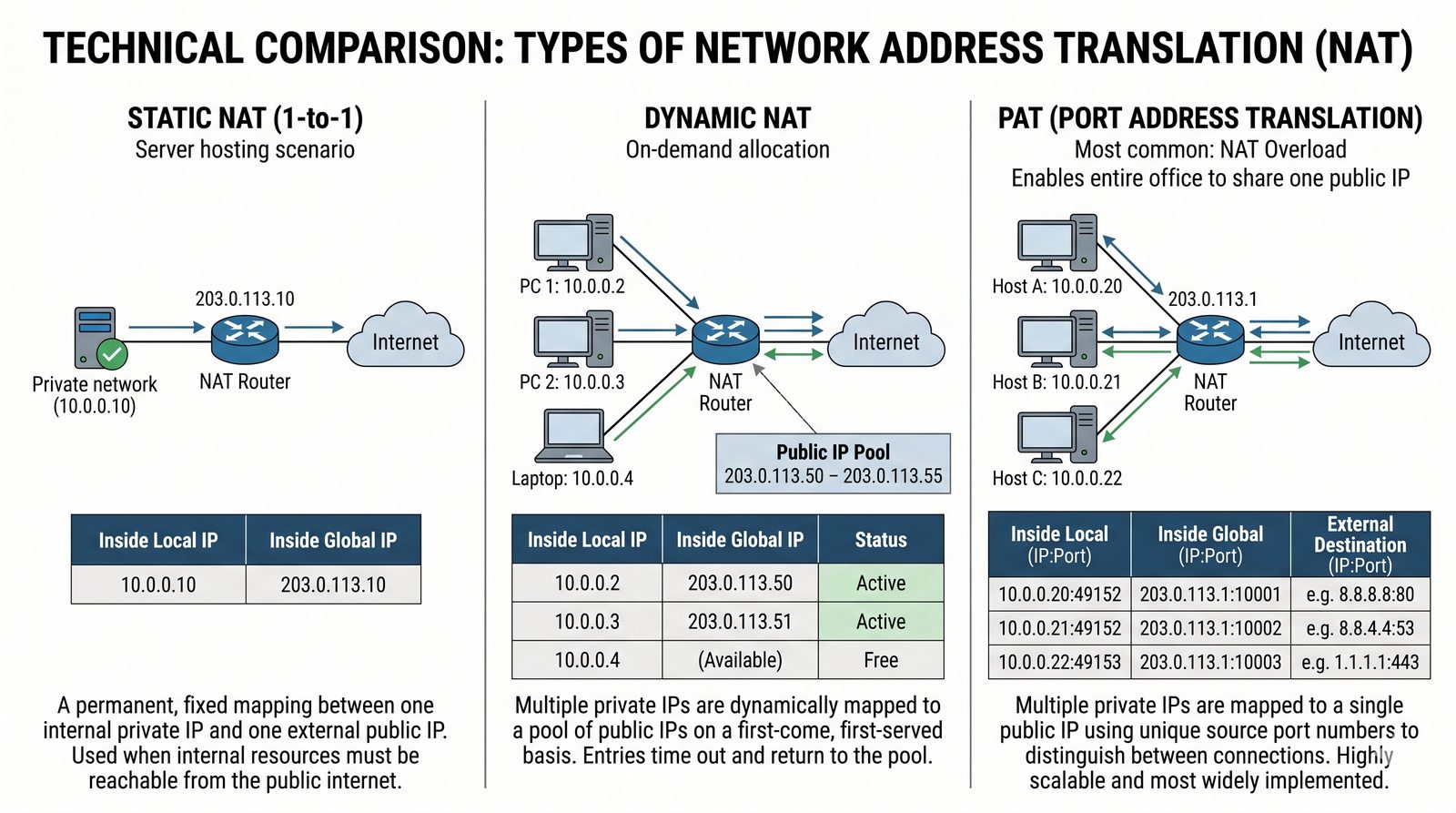

NAT to mechanizm, który pozwala wielu urządzeniom z sieci prywatnej na korzystanie z internetu za pośrednictwem jednego (lub kilku) publicznych adresów IP. Router brzegowy, pełniący funkcję translatora NAT, "tłumaczy" prywatne adresy źródłowe z pakietów wychodzących na swój publiczny adres IP. Gdy przychodzi odpowiedź z internetu, router wykonuje operację odwrotną, kierując pakiet do właściwego urządzenia w sieci lokalnej. NAT był kluczowym mechanizmem, który spowolnił wyczerpywanie się puli adresów IPv4.

- NAT statyczny (1-do-1): Jeden adres prywatny jest na stałe mapowany na jeden adres publiczny. Używany, gdy serwer w sieci wewnętrznej musi być dostępny z internetu pod stałym adresem.

- NAT dynamiczny: Grupa adresów prywatnych jest mapowana na pulę dostępnych adresów publicznych. Adresy są przydzielane dynamicznie, na zasadzie "kto pierwszy, ten lepszy".

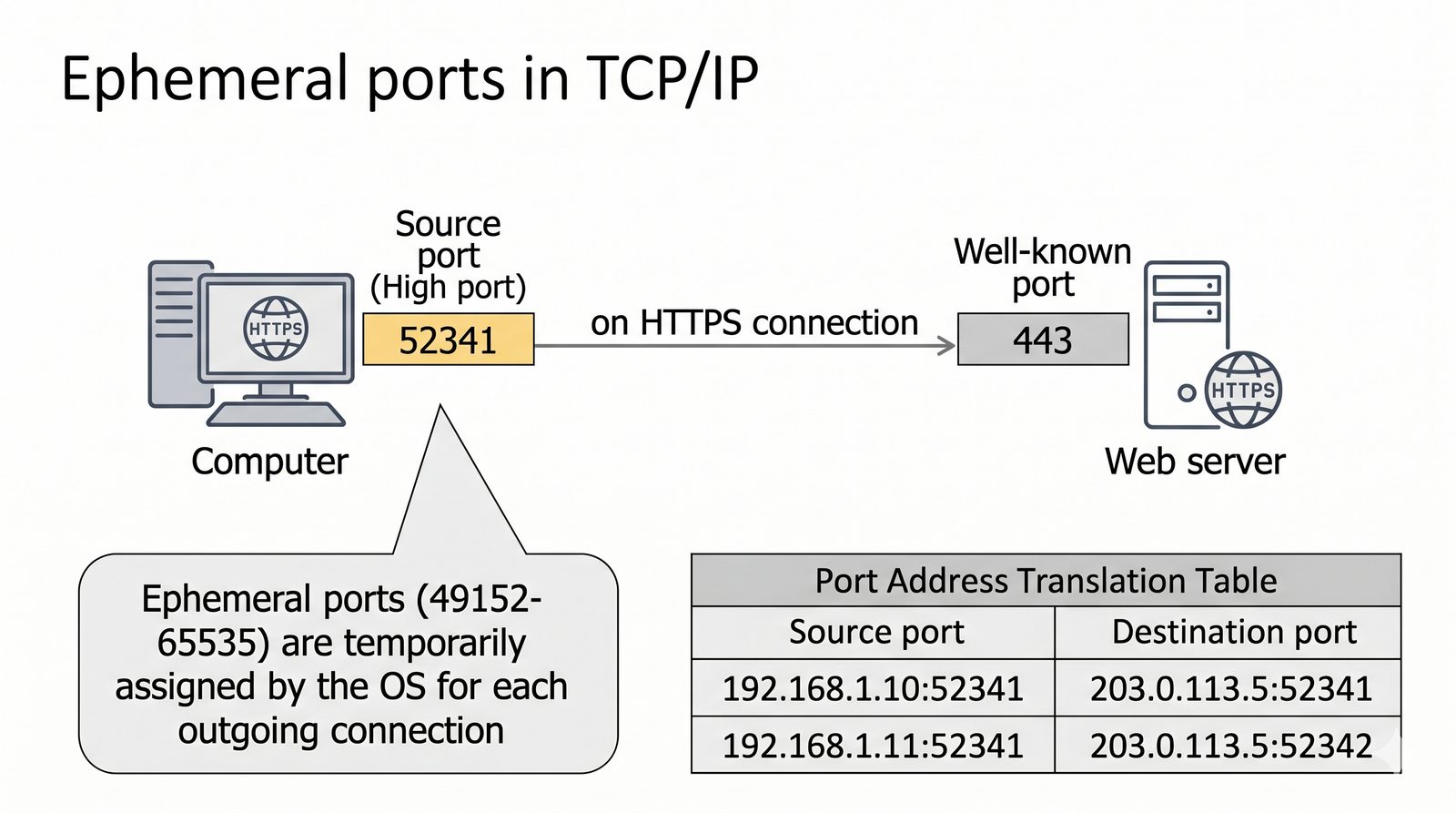

- PAT (Port Address Translation / NAT Overload): Najpopularniejsza forma. Wiele adresów prywatnych jest mapowanych na jeden adres publiczny, ale z rozróżnieniem na podstawie numerów portów. To właśnie PAT pozwala całemu biuru na pracę z jednym publicznym adresem IP.

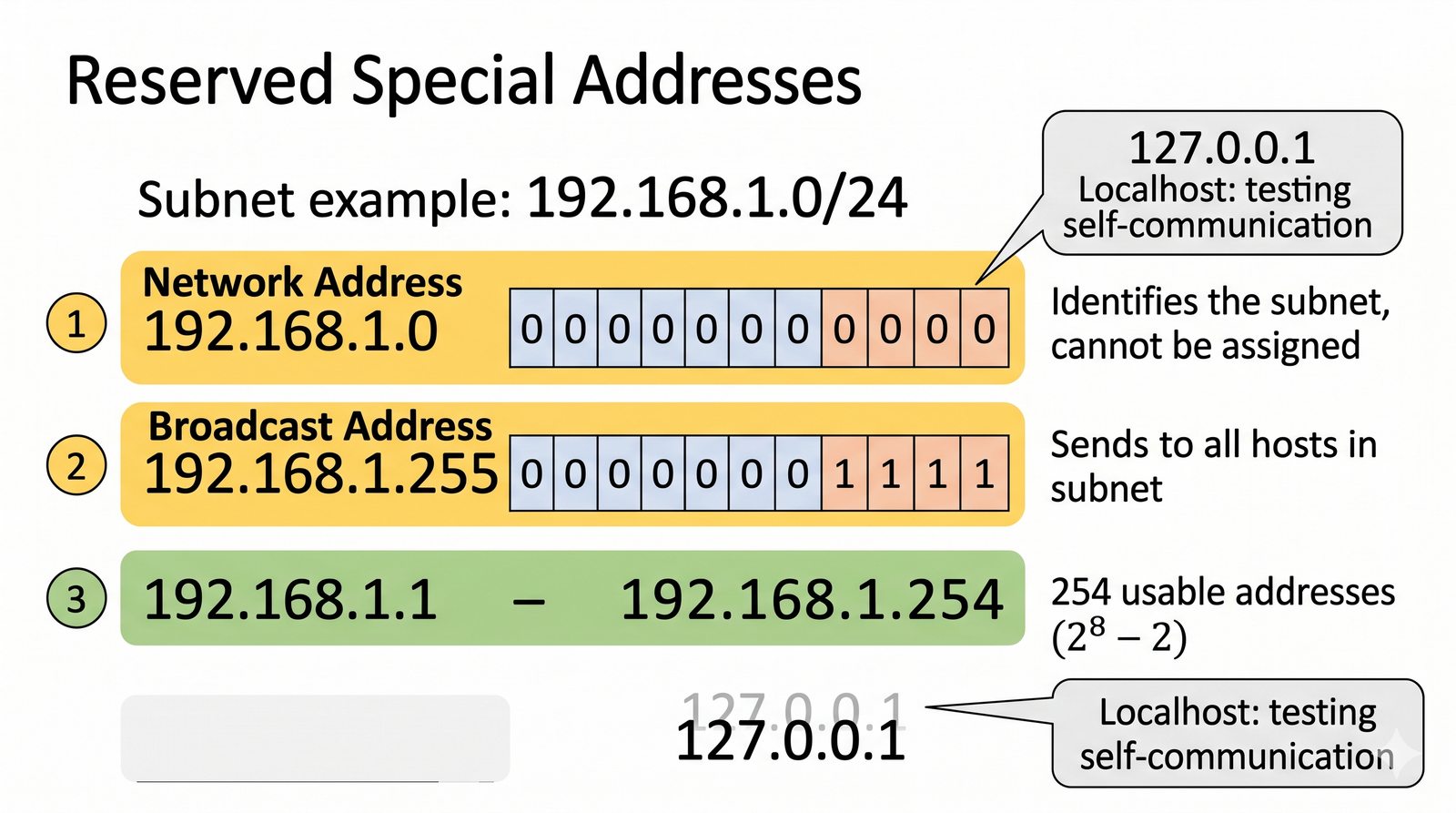

W każdej podsieci dwa adresy są zarezerwowane i nie mogą być przypisane do urządzeń:

- Adres sieci: Adres, w którym wszystkie bity części hosta są ustawione na 0.

Identyfikuje całą podsieć (np.

192.168.1.0/24). - Adres rozgłoszeniowy (broadcast): Adres, w którym wszystkie bity części hosta są

ustawione na 1. Służy do wysyłania pakietów do wszystkich urządzeń w danej podsieci (np.

192.168.1.255/24).

Adres pętli zwrotnej (127.0.0.1) jest również specjalny i służy do testowania

komunikacji z samym sobą.

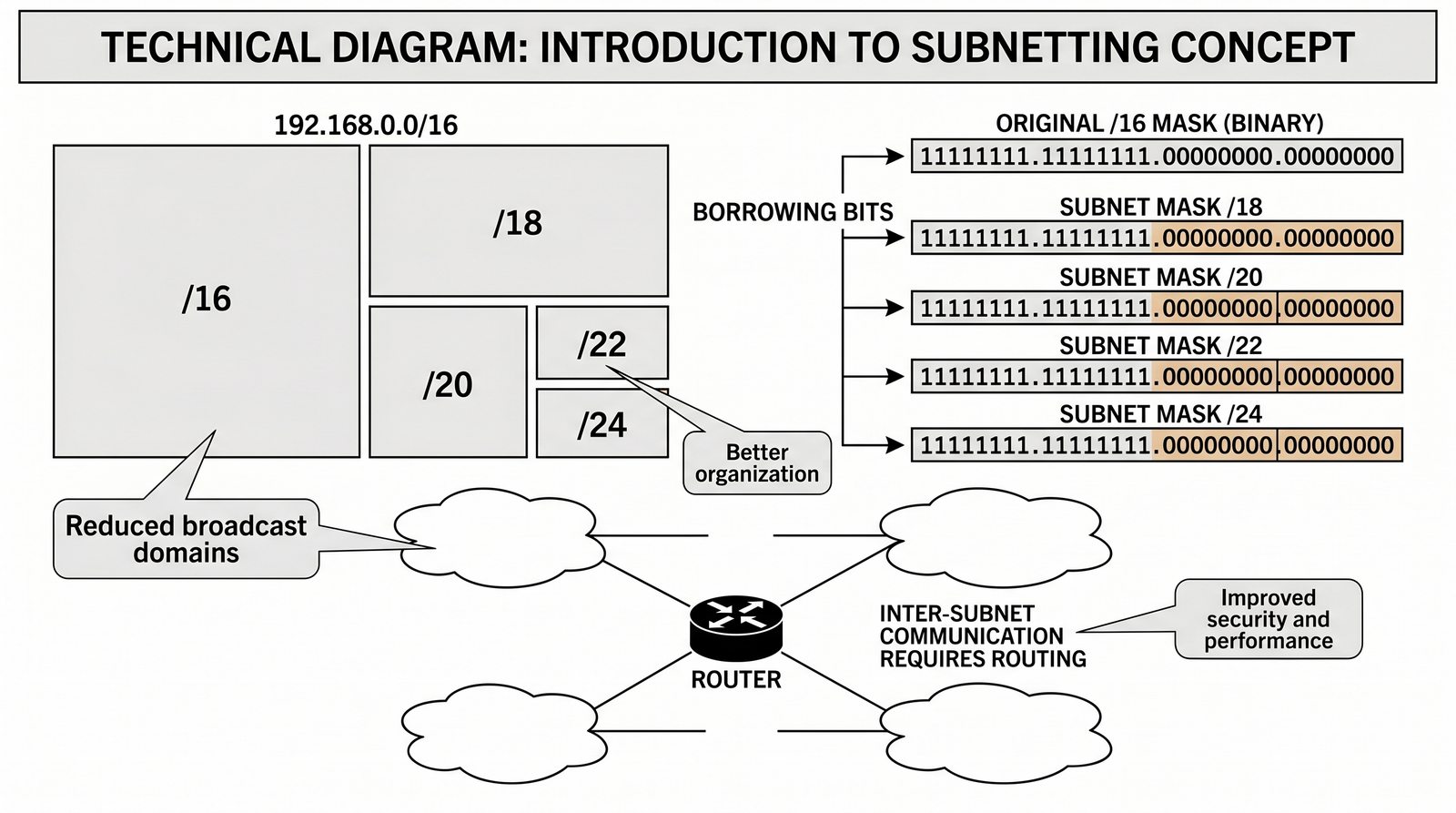

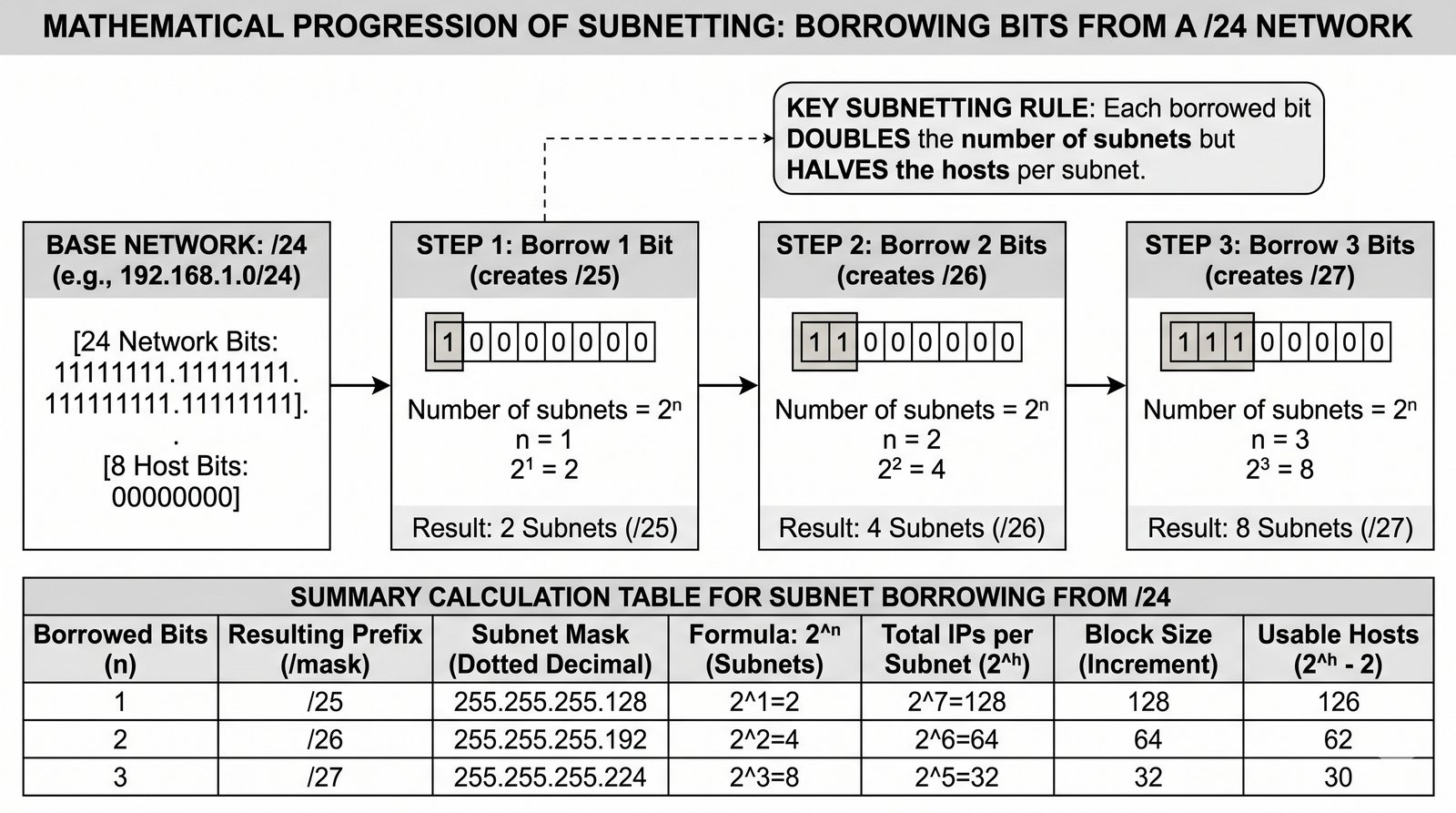

Subnetting to technika, która pozwala na logiczny podział jednej dużej sieci na wiele mniejszych podsieci. Polega ona na "pożyczeniu" kilku bitów z części hosta adresu IP i przeznaczeniu ich na identyfikację podsieci. Dzięki temu, zamiast jednej dużej domeny rozgłoszeniowej, tworzymy wiele mniejszych, co poprawia wydajność i bezpieczeństwo. Ruch między podsieciami musi być obsługiwany przez router.

Proces polega na wydłużeniu maski podsieci. Jeśli mamy sieć klasy C, np.

192.168.1.0/24, i chcemy ją podzielić, możemy "pożyczyć" bity od lewej strony z

części hosta. Pożyczenie jednego bitu (maska /25) dzieli sieć na 2 podsieci. Pożyczenie dwóch

bitów (maska /26) dzieli sieć na 4 podsieci, i tak dalej. Każdy pożyczony bit podwaja liczbę

możliwych do utworzenia podsieci, ale jednocześnie zmniejsza liczbę dostępnych adresów dla

hostów w każdej z nich.

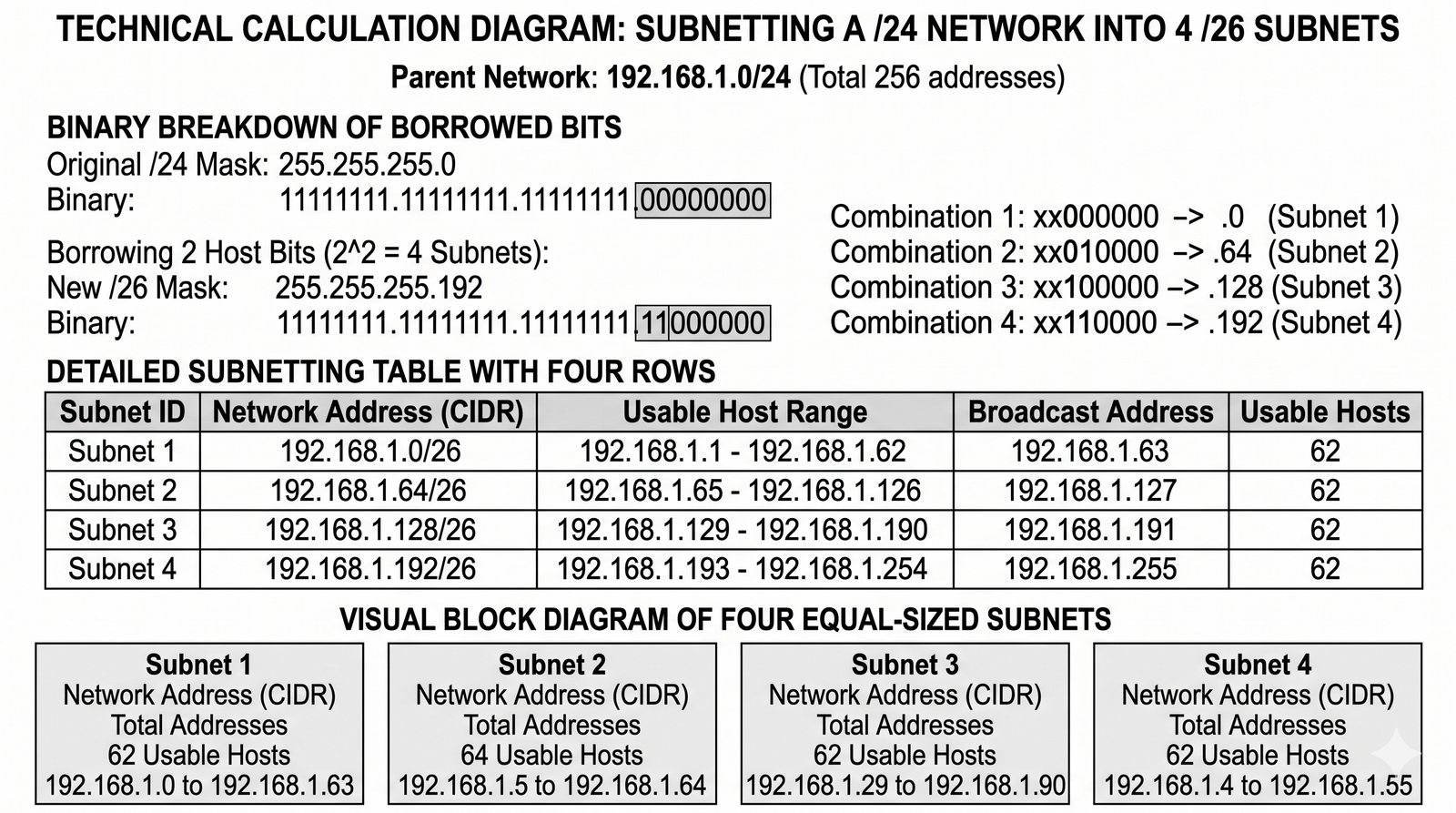

Mamy sieć 192.168.1.0/24. Aby uzyskać 4 podsieci, musimy pożyczyć 2 bity (2^2 = 4).

Nowa maska będzie więc miała 24 + 2 = 26 bitów, czyli 255.255.255.192. Otrzymamy

następujące podsieci:

- Podsieć 1:

192.168.1.0/26(Hosty: 1-62, Broadcast: 63) - Podsieć 2:

192.168.1.64/26(Hosty: 65-126, Broadcast: 127) - Podsieć 3:

192.168.1.128/26(Hosty: 129-190, Broadcast: 191) - Podsieć 4:

192.168.1.192/26(Hosty: 193-254, Broadcast: 255)

Każda podsieć ma 62 dostępne adresy dla hostów (2^6 - 2).

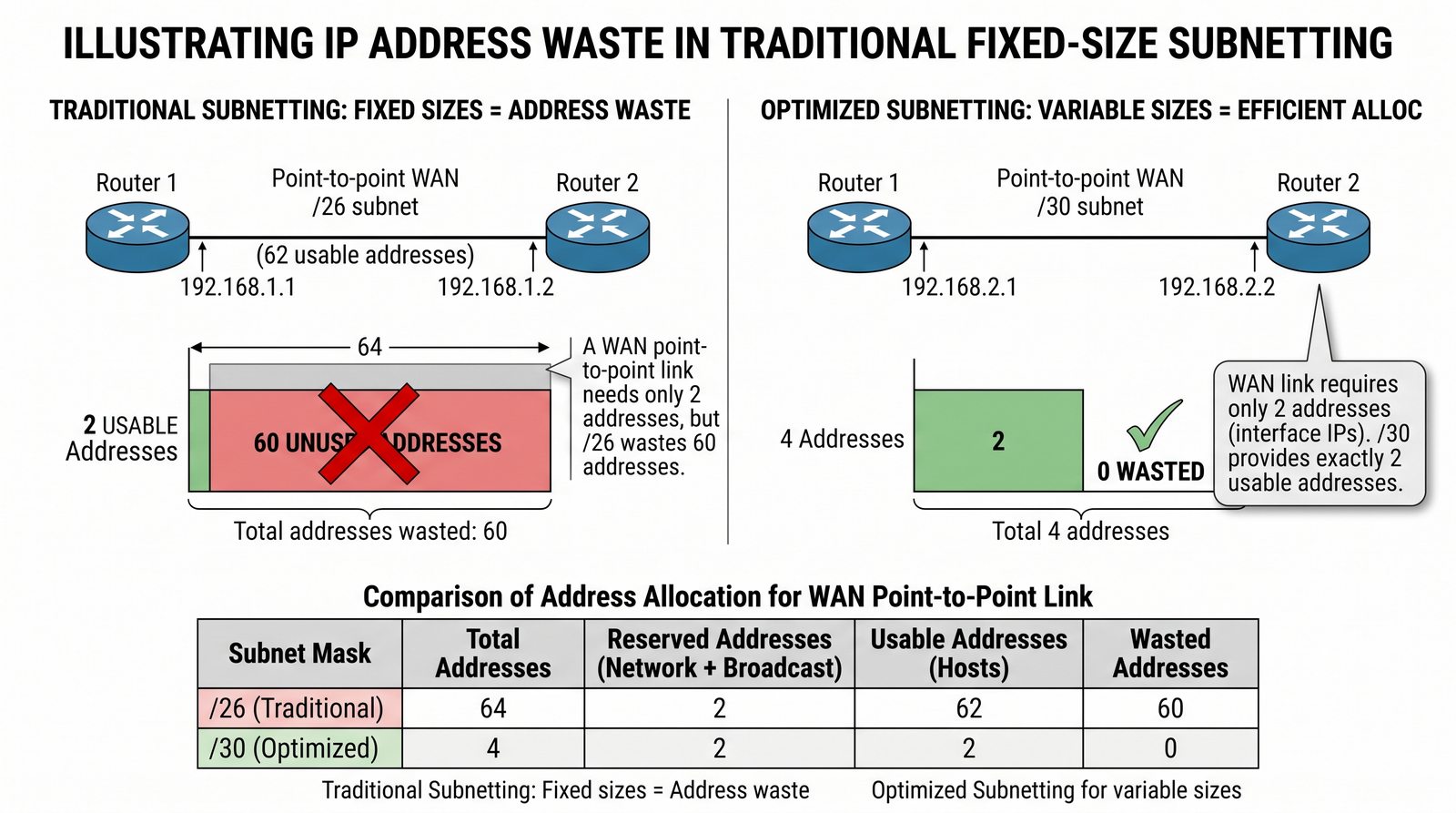

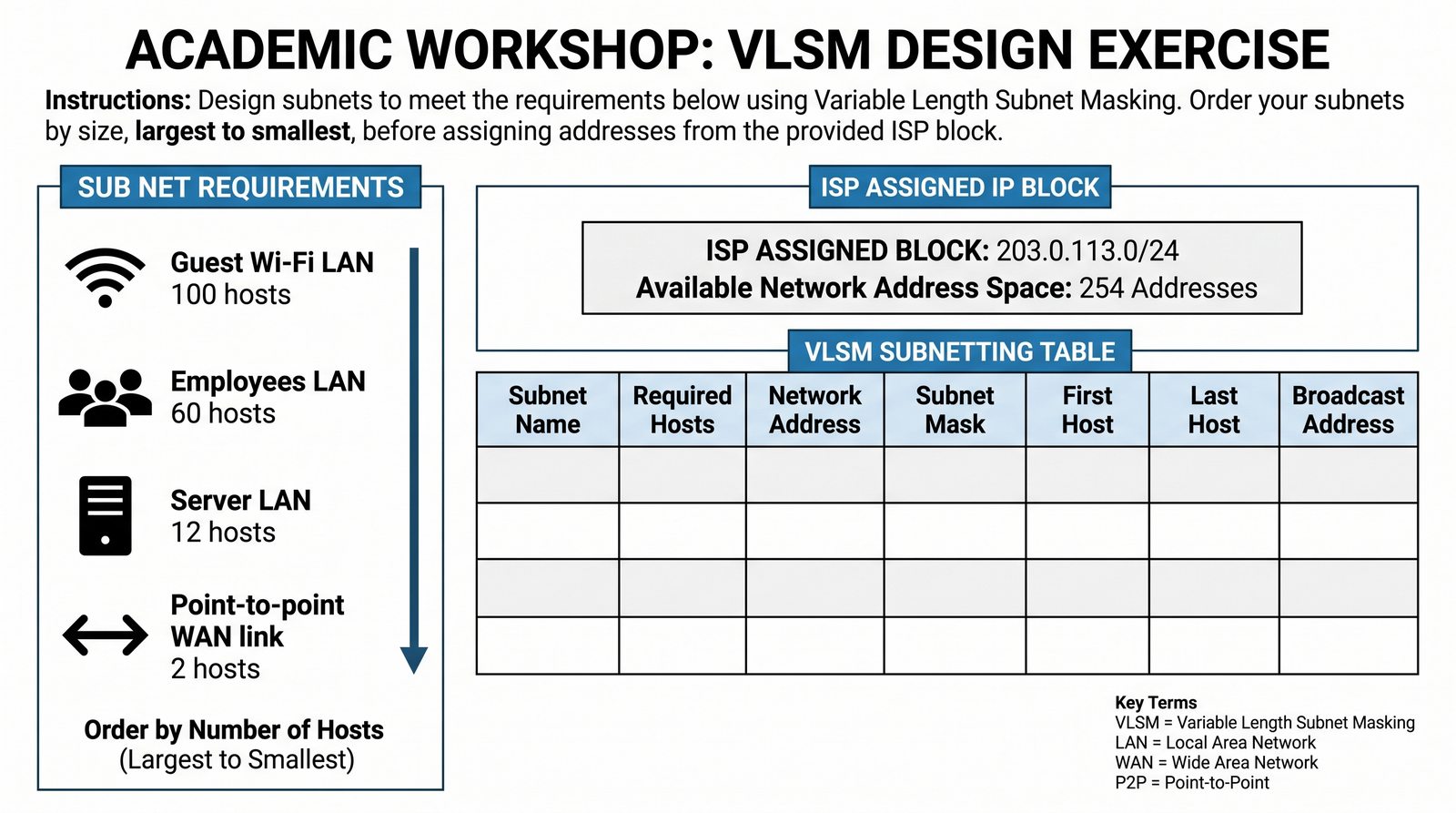

Tradycyjny subnetting zakłada, że wszystkie tworzone podsieci mają ten sam rozmiar. Co jeśli potrzebujemy jednej dużej podsieci dla 100 użytkowników i kilku małych podsieci dla połączeń punkt-punkt między routerami (gdzie potrzebne są tylko 2 adresy)? Użycie podsieci /26 (62 hosty) dla połączenia, które wymaga tylko 2 adresów, jest ogromnym marnotrawstwem. Rozwiązaniem tego problemu jest VLSM.

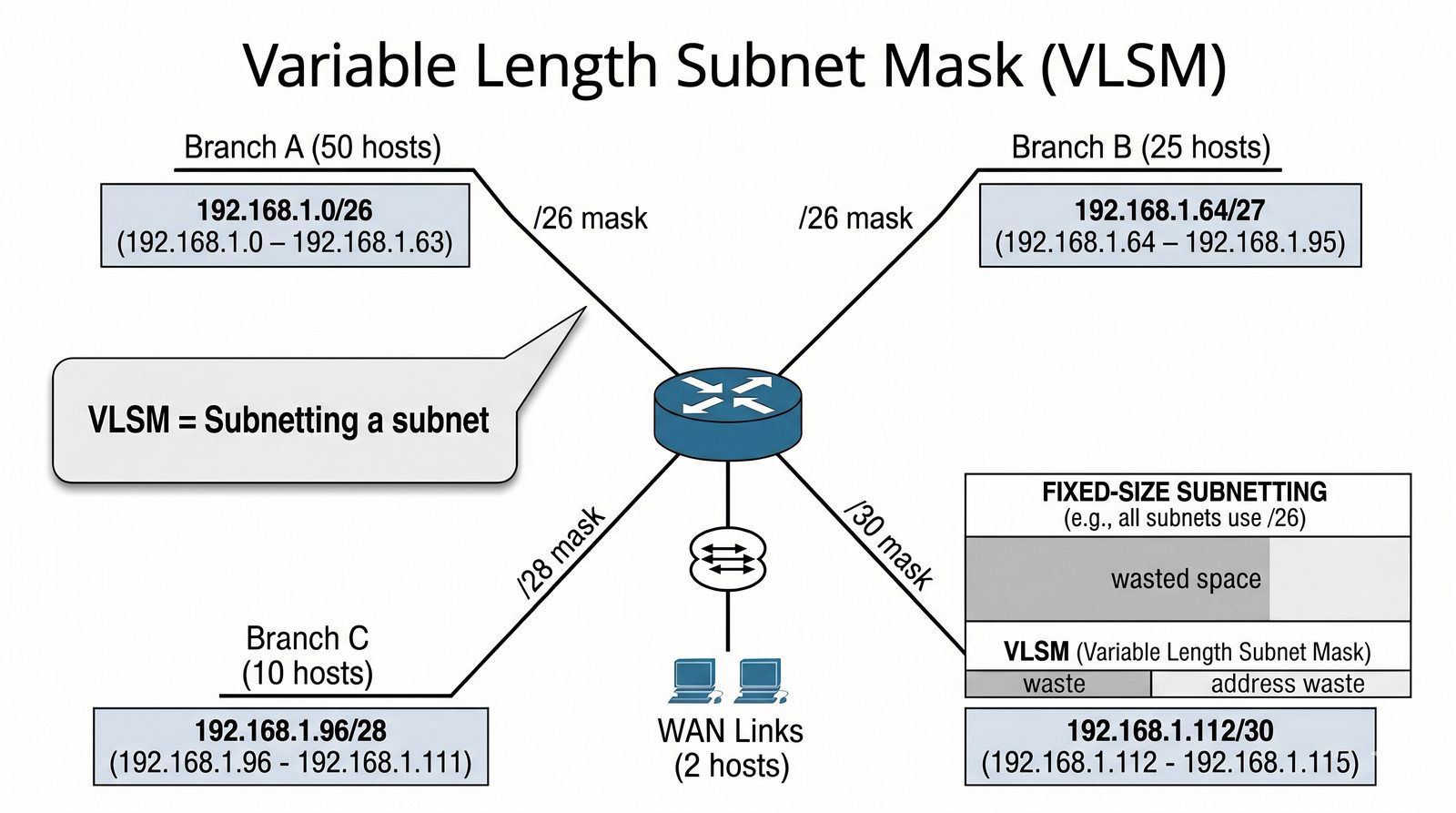

VLSM, czyli maska podsieci o zmiennej długości, to technika, która pozwala na stosowanie różnych masek (a więc i różnych rozmiarów podsieci) w ramach tej samej, większej sieci. Jest to w zasadzie "subnetting podsieci". Pozwala to na precyzyjne dopasowanie wielkości każdej podsieci do jej faktycznych wymagań, co prowadzi do drastycznej oszczędności adresów IP.

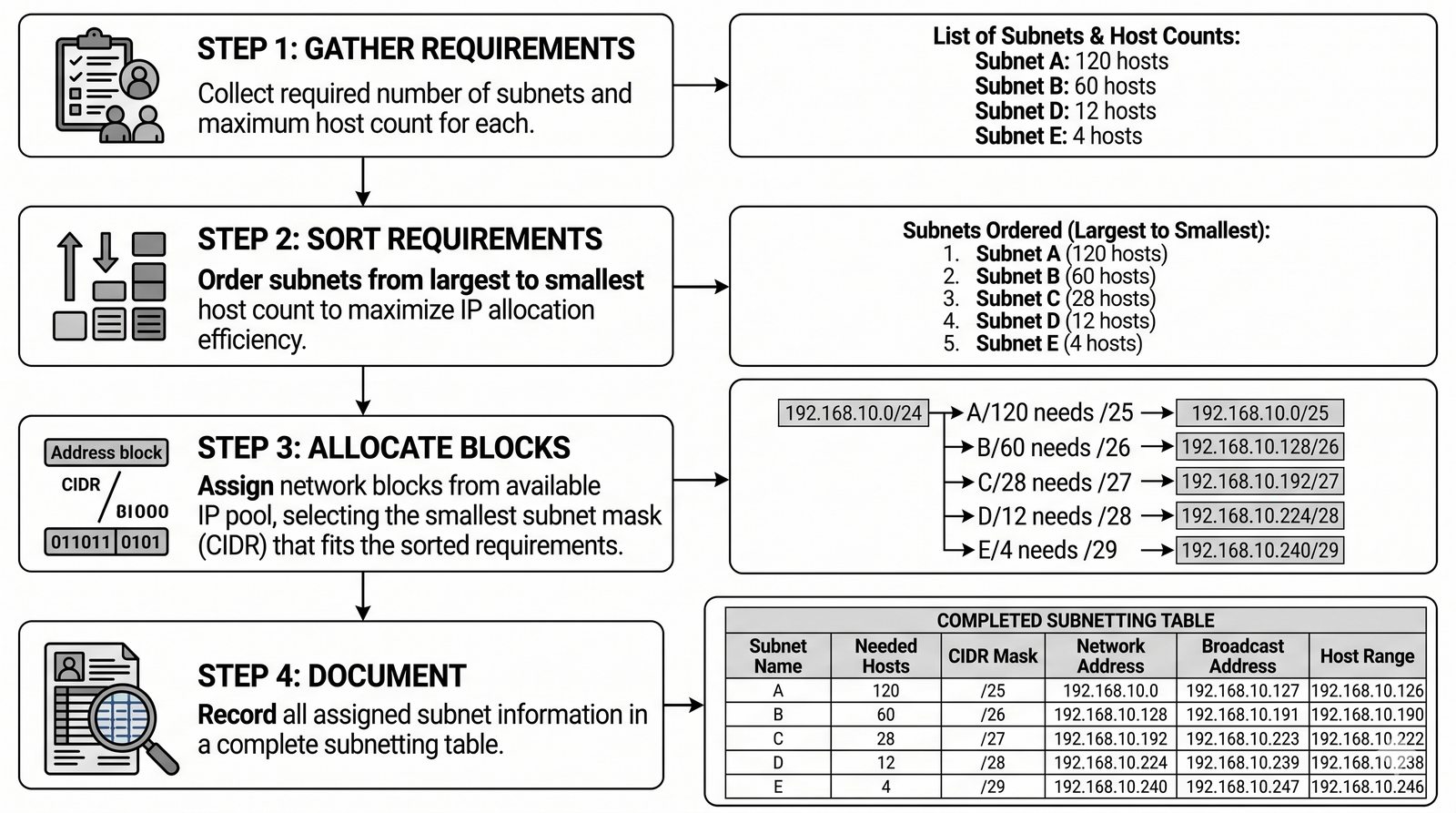

- Zbierz wymagania: Stwórz listę wszystkich potrzebnych podsieci wraz z wymaganą liczbą adresów hostów dla każdej z nich.

- Posortuj listę: Uporządkuj listę wymagań od największej liczby hostów do najmniejszej.

- Przydzielaj bloki: Zaczynając od największego wymagania, przydzielaj kolejne bloki adresowe z dostępnej puli, dobierając dla każdego z nich najmniejszą możliwą maskę, która spełni wymagania.

- Dokumentuj: Dokładnie zapisz przydzielone podsieci, ich adresy, maski i przeznaczenie.

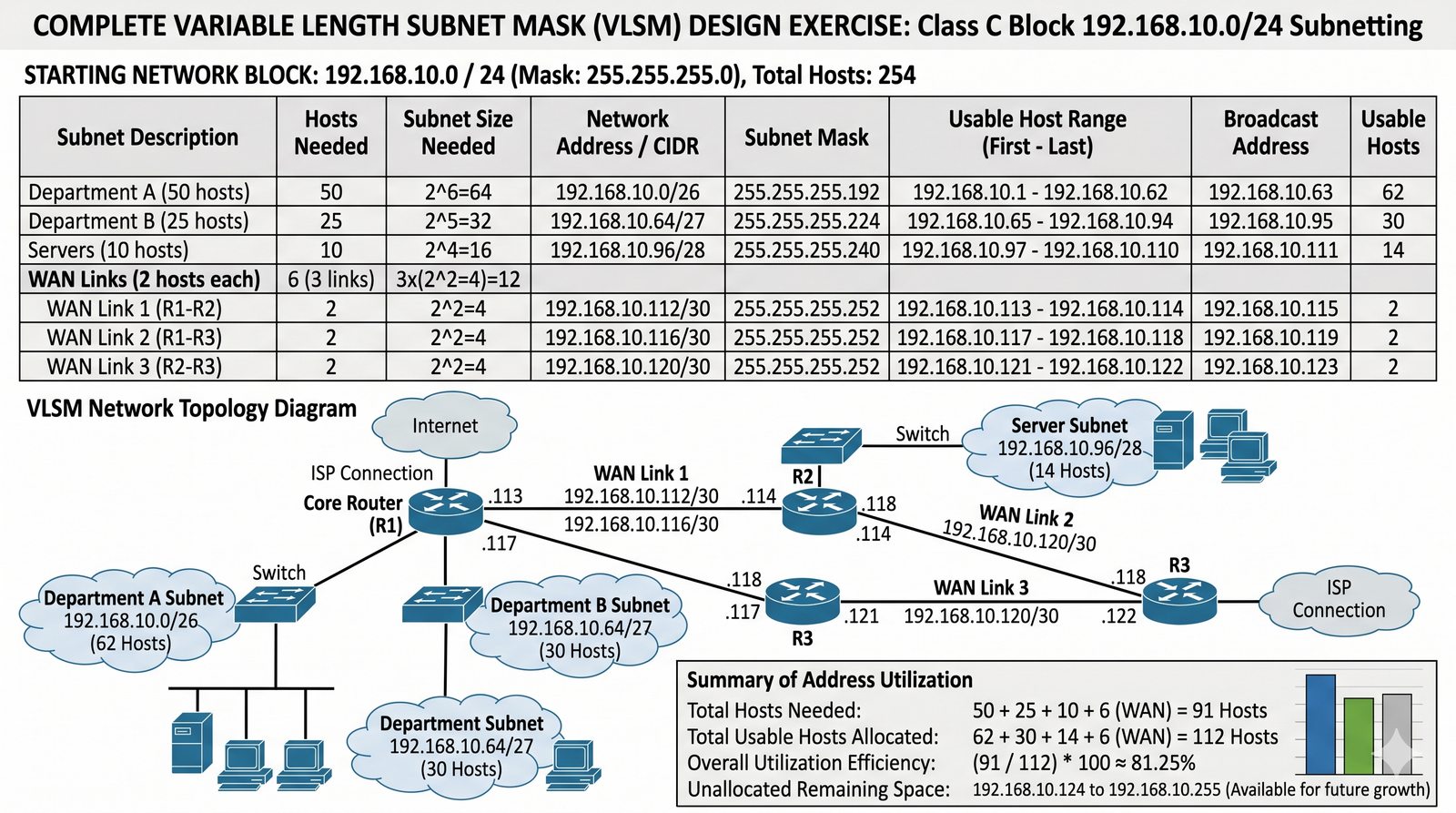

Mamy blok 192.168.10.0/24. Potrzebujemy podsieci dla: Działu A (50 hostów), Działu B

(25 hostów), Serwerów (10 hostów) i 3 połączeń WAN (po 2 hosty).

- Dział A (50 hostów): Potrzebujemy 6 bitów na hosty (2^6-2=62). Maska /26. Przydział:

192.168.10.0/26. - Dział B (25 hostów): Potrzebujemy 5 bitów (2^5-2=30). Maska /27. Przydział:

192.168.10.64/27. - Serwery (10 hostów): Potrzebujemy 4 bitów (2^4-2=14). Maska /28. Przydział:

192.168.10.96/28. - 3x WAN (po 2 hosty): Potrzebujemy 2 bitów (2^2-2=2). Maska /30. Przydziały:

192.168.10.112/30,192.168.10.116/30,192.168.10.120/30.

Dzięki VLSM efektywnie wykorzystaliśmy dostępną przestrzeń.

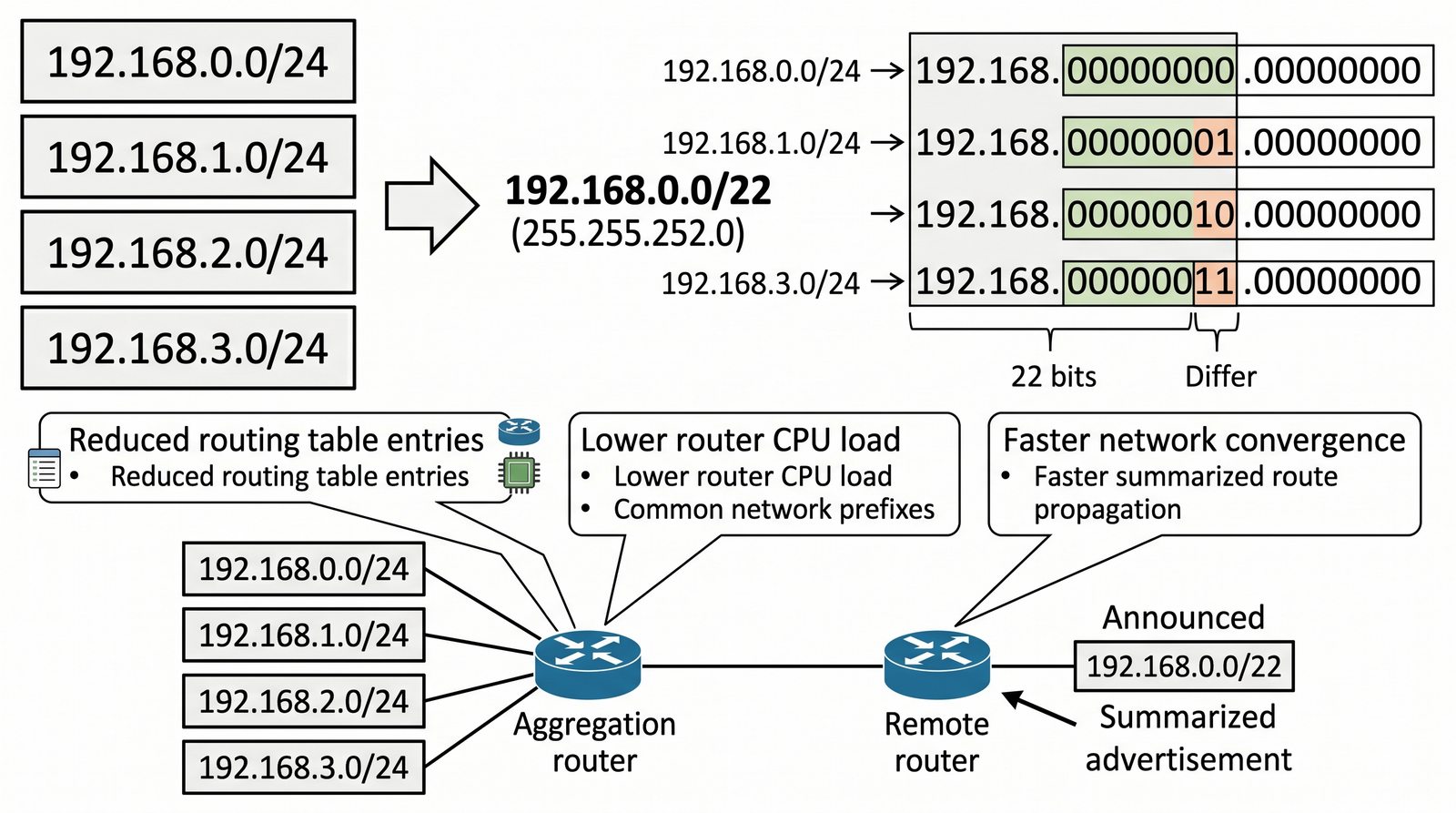

Sumaryzacja to proces odwrotny do subnettingu. Polega na agregacji wielu mniejszych, sąsiadujących ze sobą podsieci w jedną, większą sieć z krótszą maską. Jest to kluczowa technika optymalizacji routingu. Zamiast ogłaszać w sieci wiele szczegółowych tras, router może ogłosić jedną, zbiorczą trasę. Utrzymuje to tablice routingu w ryzach, zmniejsza obciążenie procesorów routerów i przyspiesza zbieżność sieci. Hierarchiczny i spójny plan adresacji jest warunkiem koniecznym do efektywnej sumaryzacji.

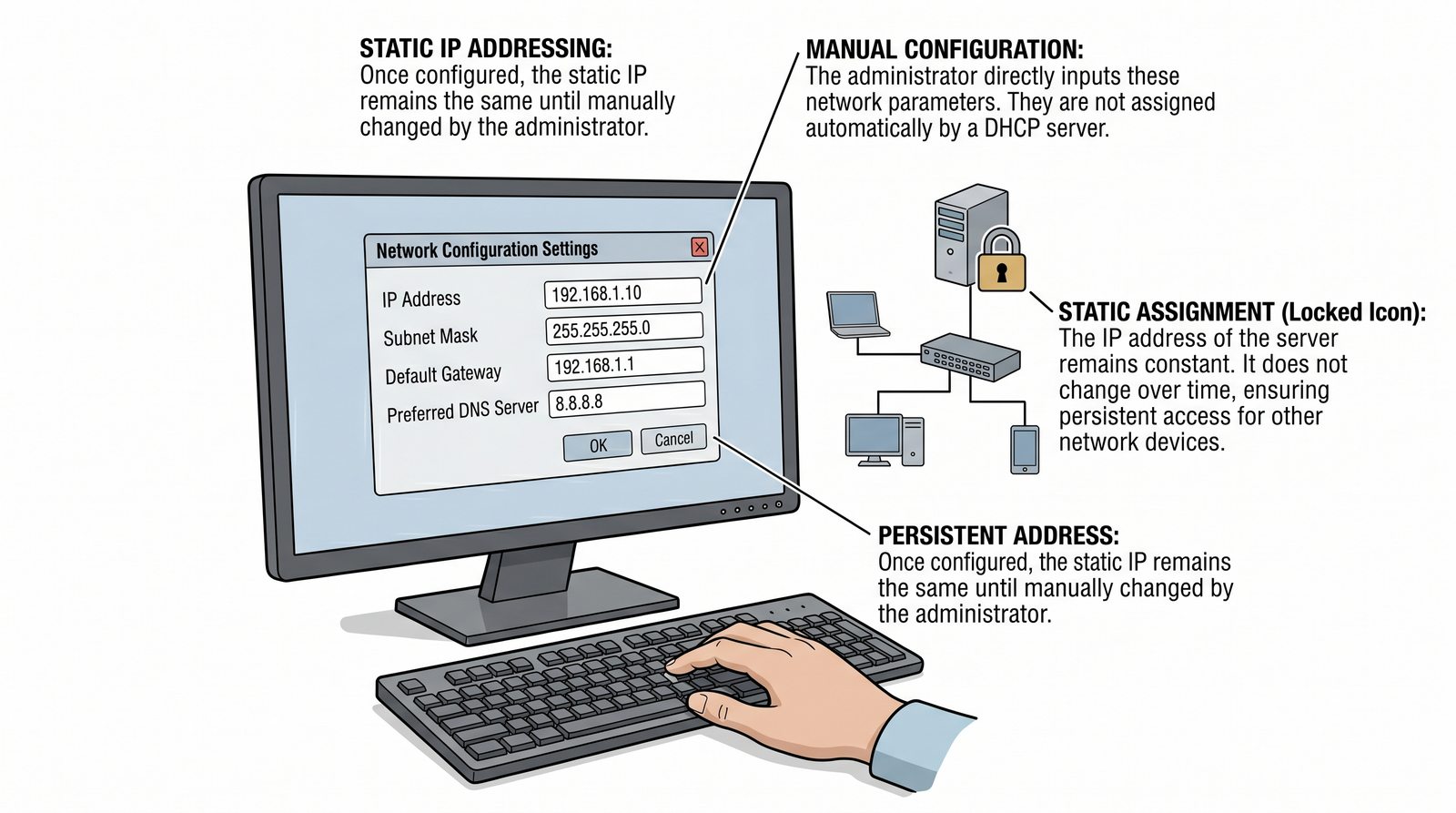

Adresacja statyczna polega na ręcznym, trwałym przypisaniu adresu IP do konkretnego urządzenia. Administrator ręcznie konfiguruje adres IP, maskę podsieci, bramę domyślną i serwery DNS w ustawieniach sieciowych urządzenia. Adres ten nie zmienia się aż do momentu ponownej, ręcznej interwencji administratora.

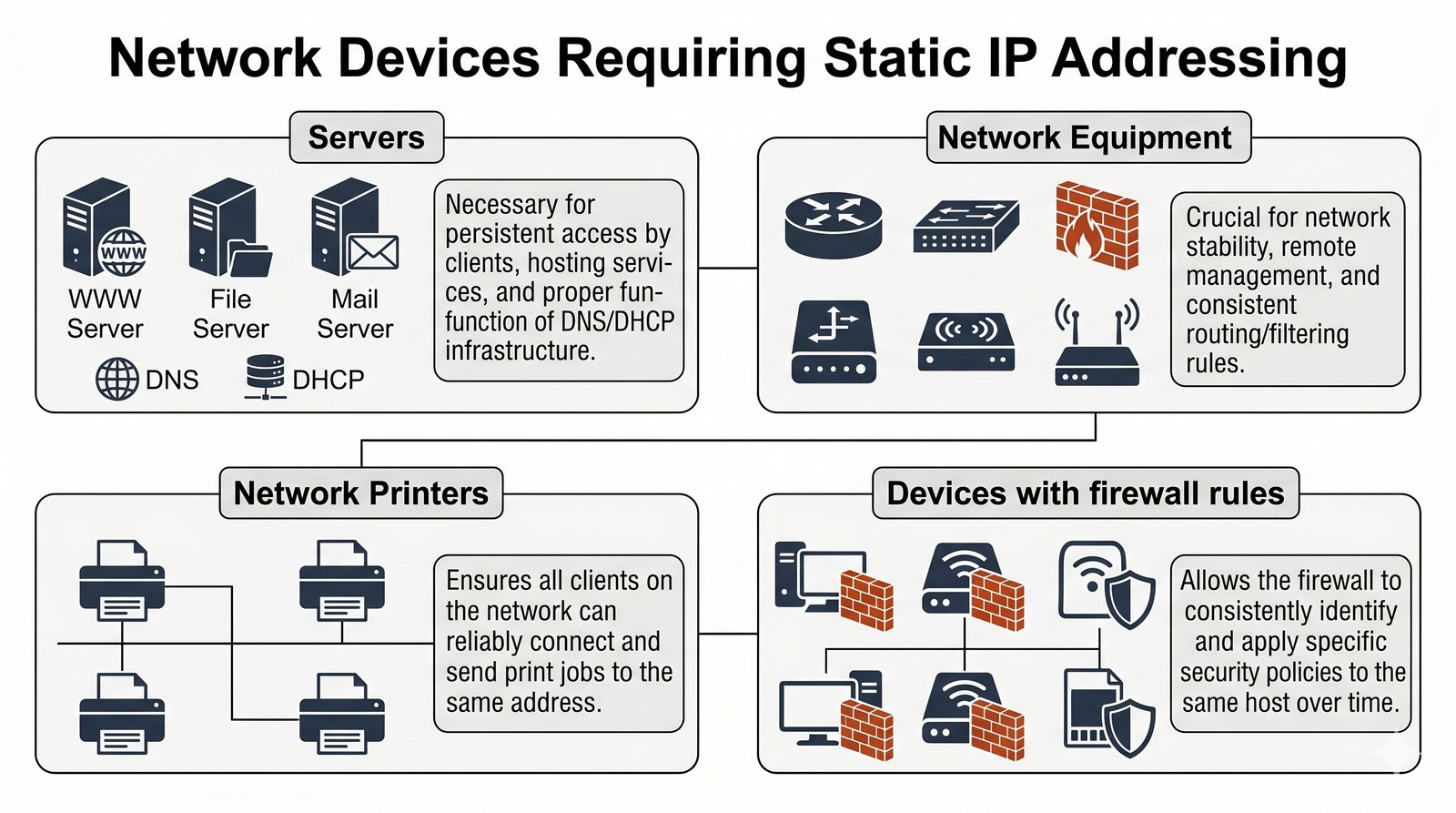

Adresacja statyczna jest niezbędna dla urządzeń, które muszą być zawsze dostępne pod tym samym, przewidywalnym adresem. Są to przede wszystkim:

- Serwery: (WWW, plików, poczty, DNS, DHCP).

- Urządzenia sieciowe: Interfejsy routerów, przełączników, firewalli, punkty dostępowe.

- Drukarki sieciowe i inne współdzielone zasoby.

- Urządzenia, do których kierowane są reguły na firewallu lub przekierowania portów.

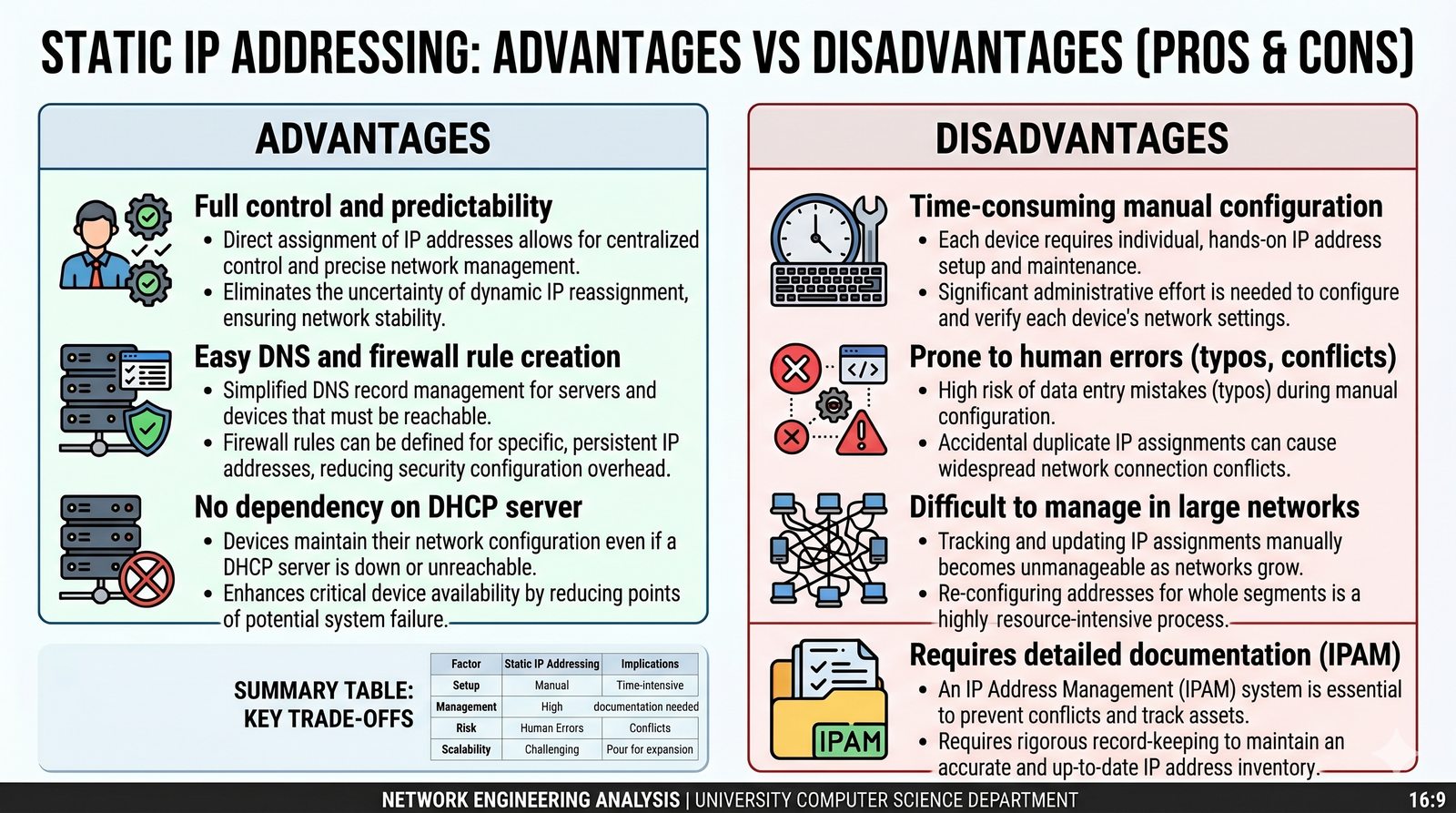

- Zalety: Pełna kontrola i przewidywalność. Ułatwia tworzenie wpisów DNS i reguł firewalla. Brak zależności od serwera DHCP.

- Wady: Czasochłonna i podatna na błędy konfiguracja ręczna (literówki, konflikty adresów). Trudne zarządzanie w dużych sieciach. Wymaga prowadzenia dokładnej dokumentacji (IPAM).

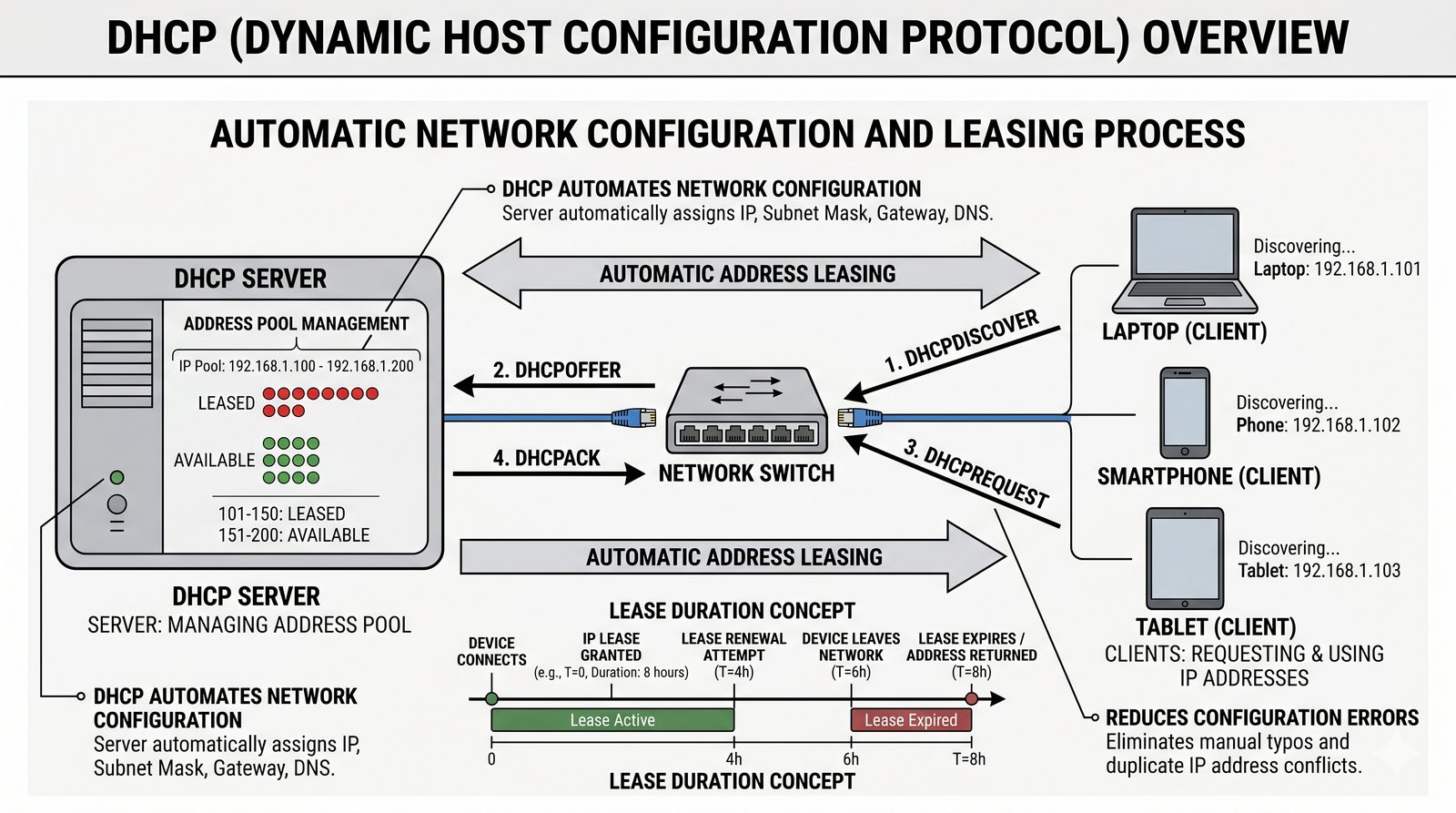

Adresacja dynamiczna polega na automatycznym przydzielaniu konfiguracji sieciowej urządzeniom klienckim przez centralny serwer DHCP (Dynamic Host Configuration Protocol). Klient po podłączeniu do sieci "pyta" o adres, a serwer "wypożycza" mu wolny adres ze zdefiniowanej puli na określony czas (dzierżawa).

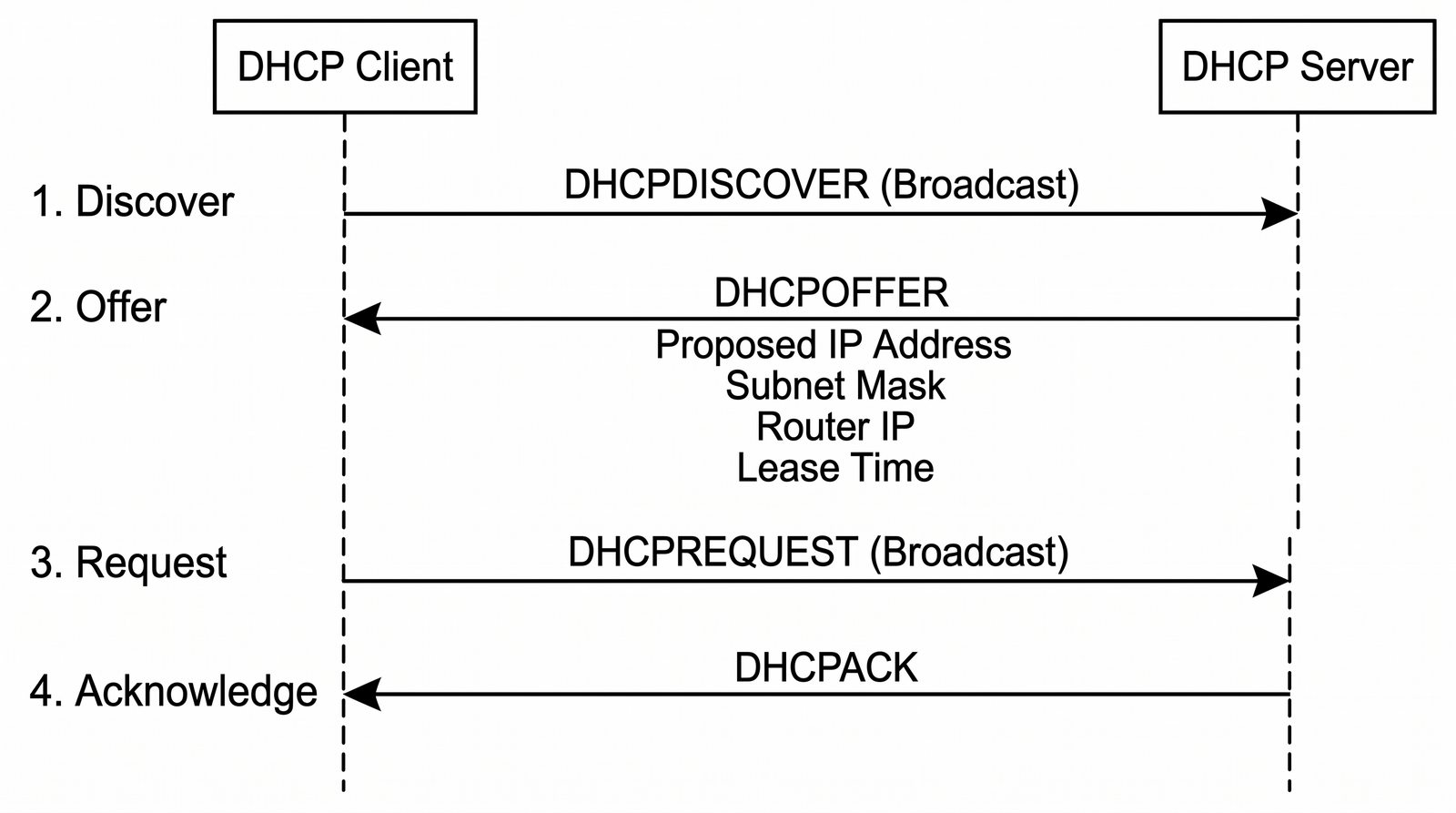

Proces przydzielania adresu przez DHCP to czterostopniowa wymiana komunikatów, znana jako DORA:

- Discover: Klient wysyła w sieć komunikat rozgłoszeniowy "Szukam serwera DHCP!".

- Offer: Wszystkie serwery DHCP, które usłyszą prośbę, odpowiadają ofertą zawierającą proponowany adres IP i inne parametry.

- Request: Klient wybiera jedną z ofert (zazwyczaj pierwszą) i wysyła komunikat rozgłoszeniowy "Akceptuję ofertę od serwera X!".

- Acknowledge: Wybrany serwer potwierdza przydział adresu i zapisuje go w swojej bazie, a klient kończy konfigurację swojego interfejsu.

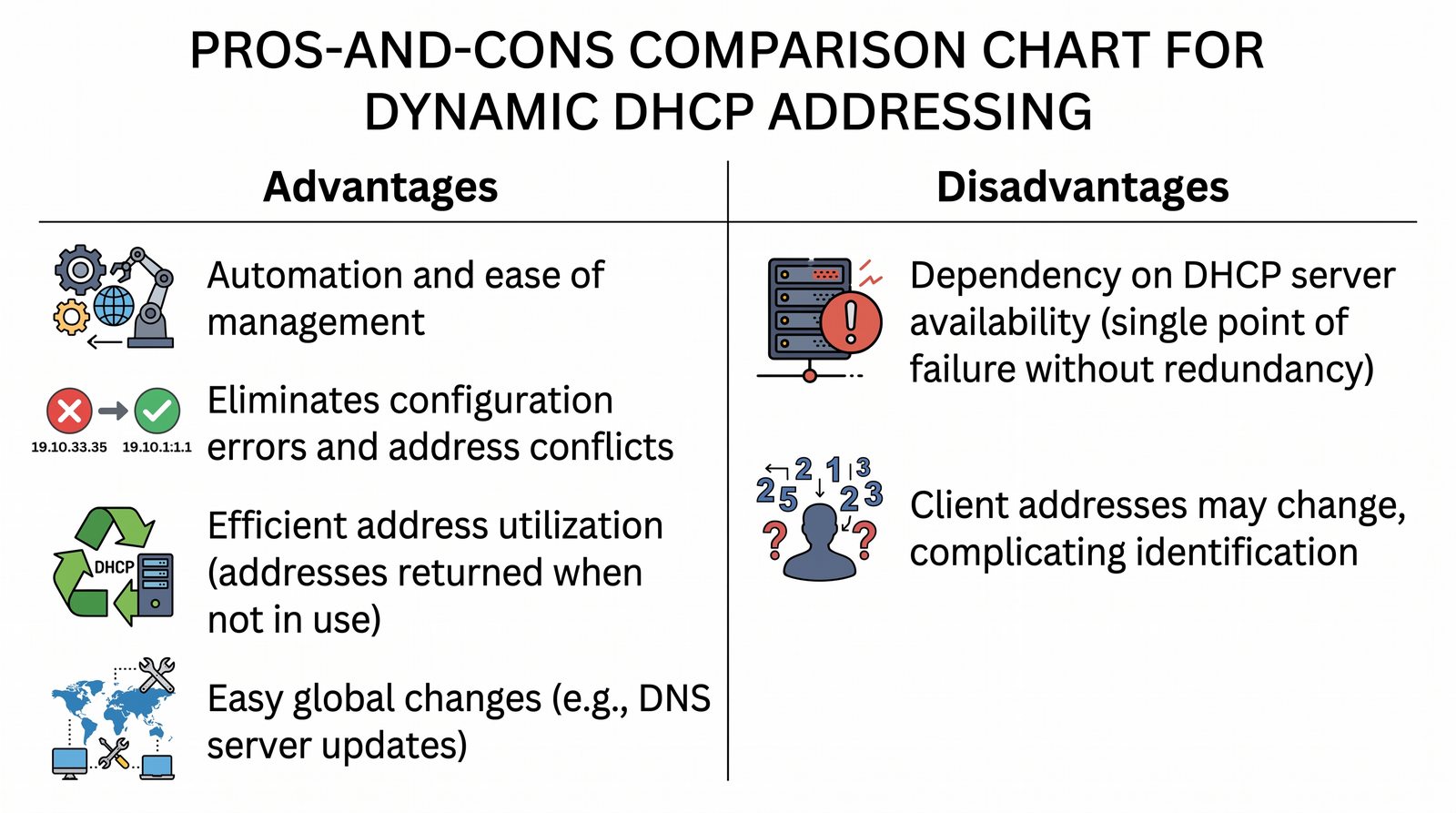

- Zalety: Automatyzacja i prostota zarządzania. Eliminuje błędy konfiguracyjne i konflikty adresów. Efektywne wykorzystanie puli adresów (adresy są zwracane, gdy urządzenie opuszcza sieć). Łatwość wprowadzania globalnych zmian (np. zmiana serwera DNS).

- Wady: Zależność od dostępności serwera DHCP (jest to pojedynczy punkt awarii, jeśli nie jest redundantny). Adresy klientów mogą się zmieniać, co utrudnia identyfikację.

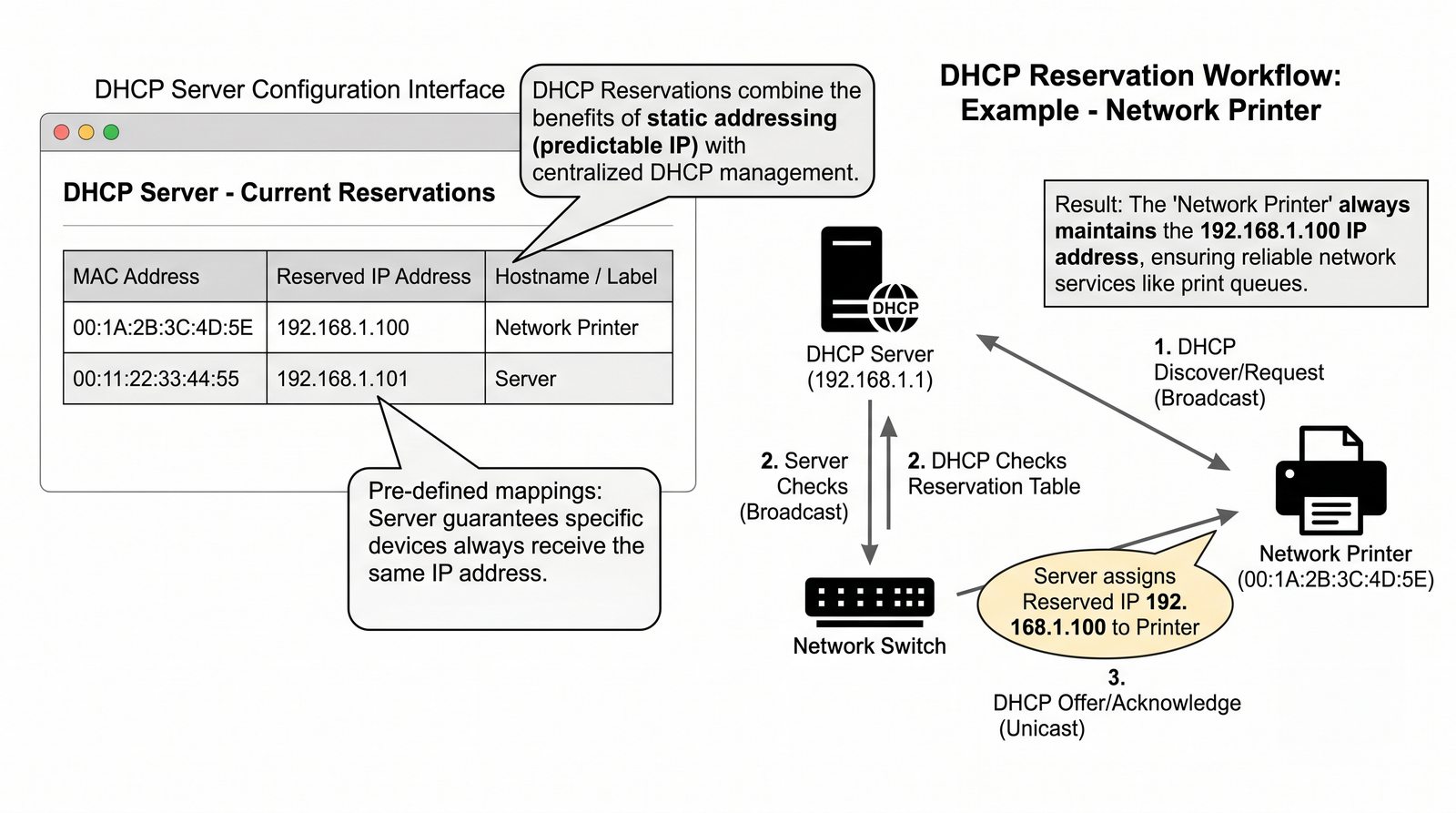

Rezerwacje DHCP to kompromis między adresacją statyczną a dynamiczną. Pozwalają one na skonfigurowanie serwera DHCP tak, aby konkretne urządzenie (identyfikowane po adresie MAC) zawsze otrzymywało ten sam, z góry zdefiniowany adres IP. Daje to przewidywalność adresu (jak w statycznej), ale konfiguracja wciąż jest zarządzana centralnie z poziomu serwera DHCP. Jest to dobre rozwiązanie np. dla drukarek sieciowych w małych biurach.

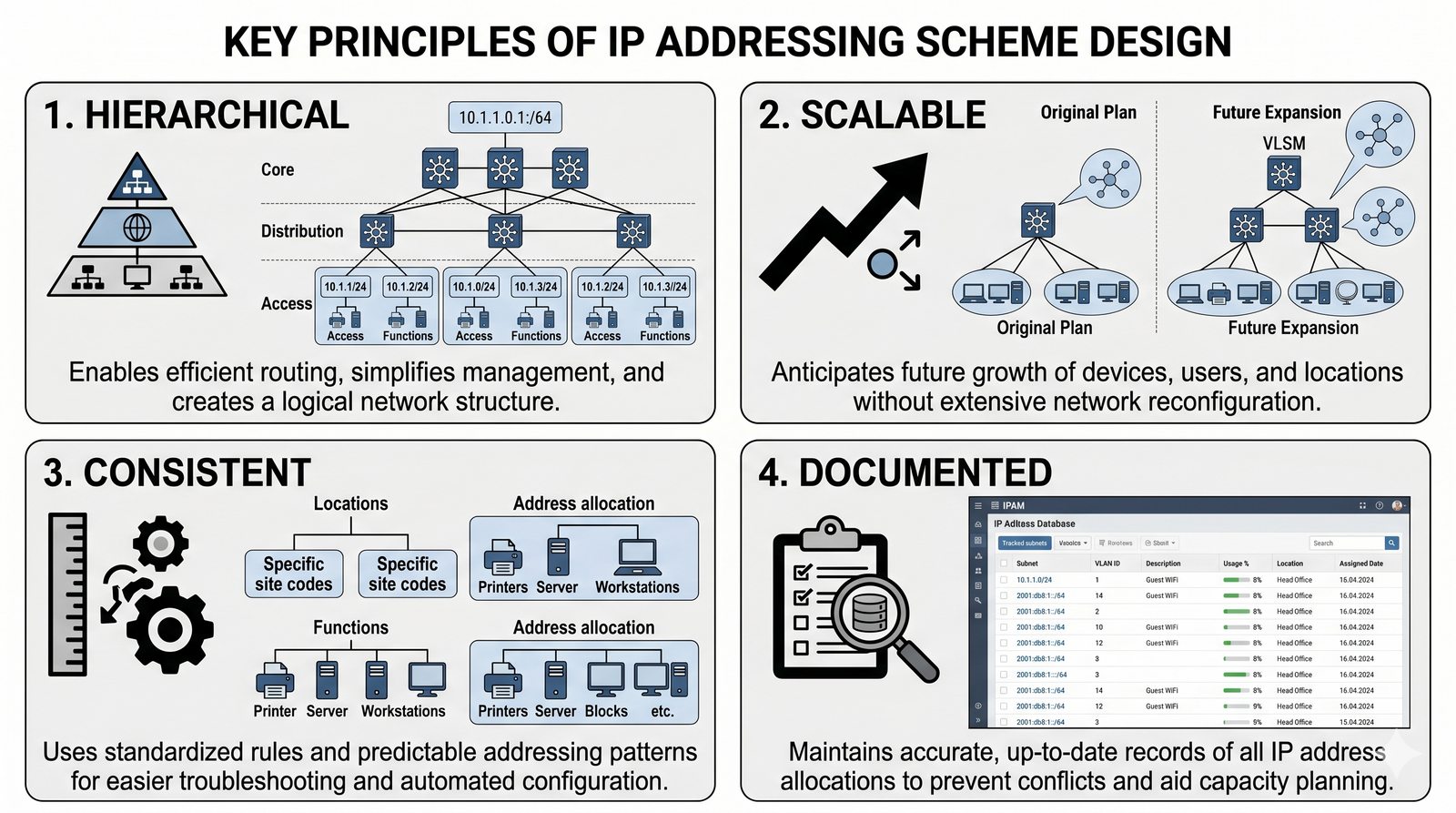

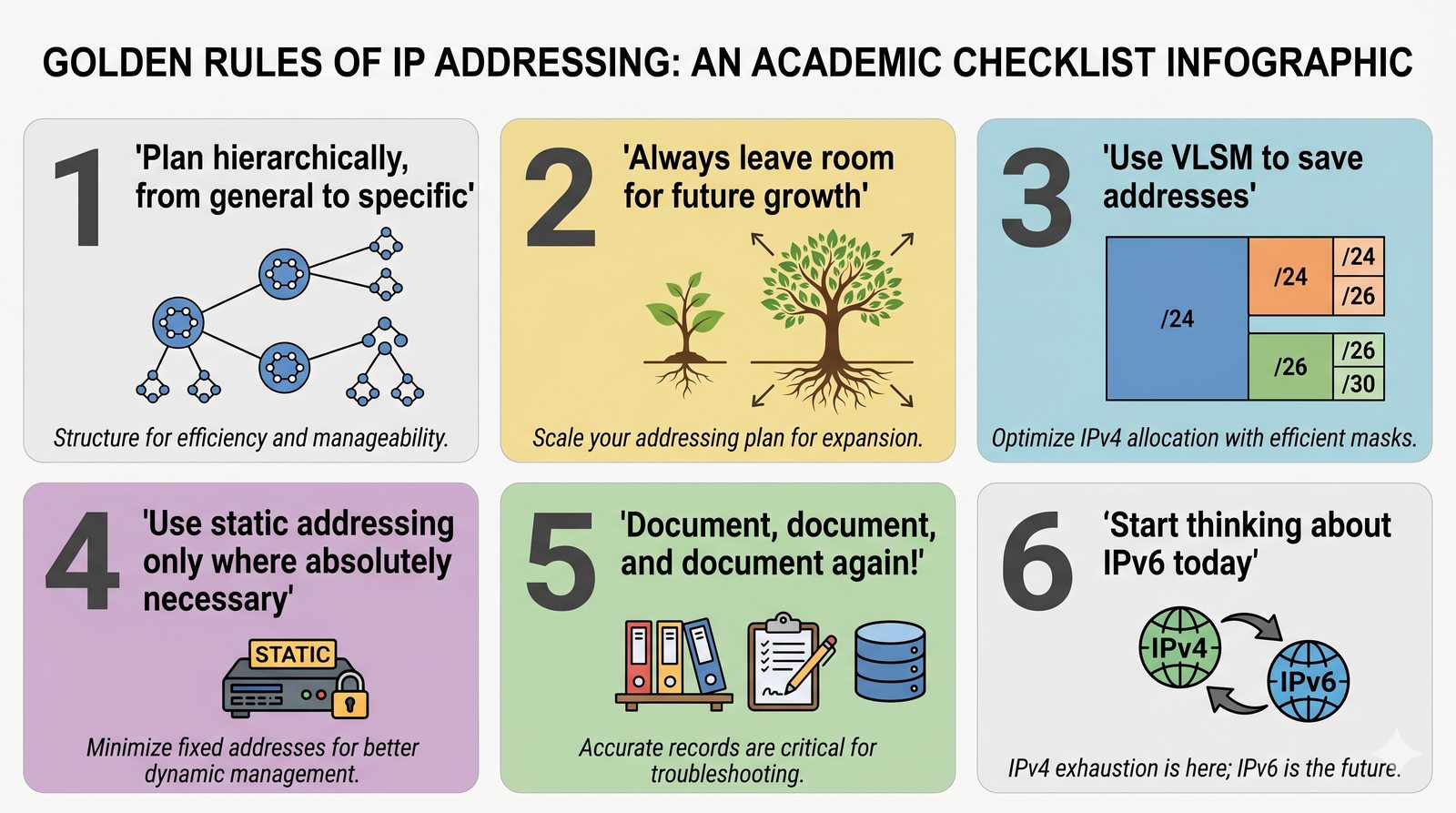

Dobry schemat adresacji IP nie jest przypadkowy. Powinien być:

- Hierarchiczny: Odzwierciedlać strukturę organizacji (geograficzną, logiczną).

- Skalowalny: Uwzględniać przyszły wzrost i zostawiać miejsce na nowe podsieci.

- Spójny: Stosować te same zasady w całej organizacji (np. brama domyślna to zawsze pierwszy adres w podsieci).

- Udokumentowany: Każda podsieć i każdy statyczny adres powinny być opisane w systemie IPAM.

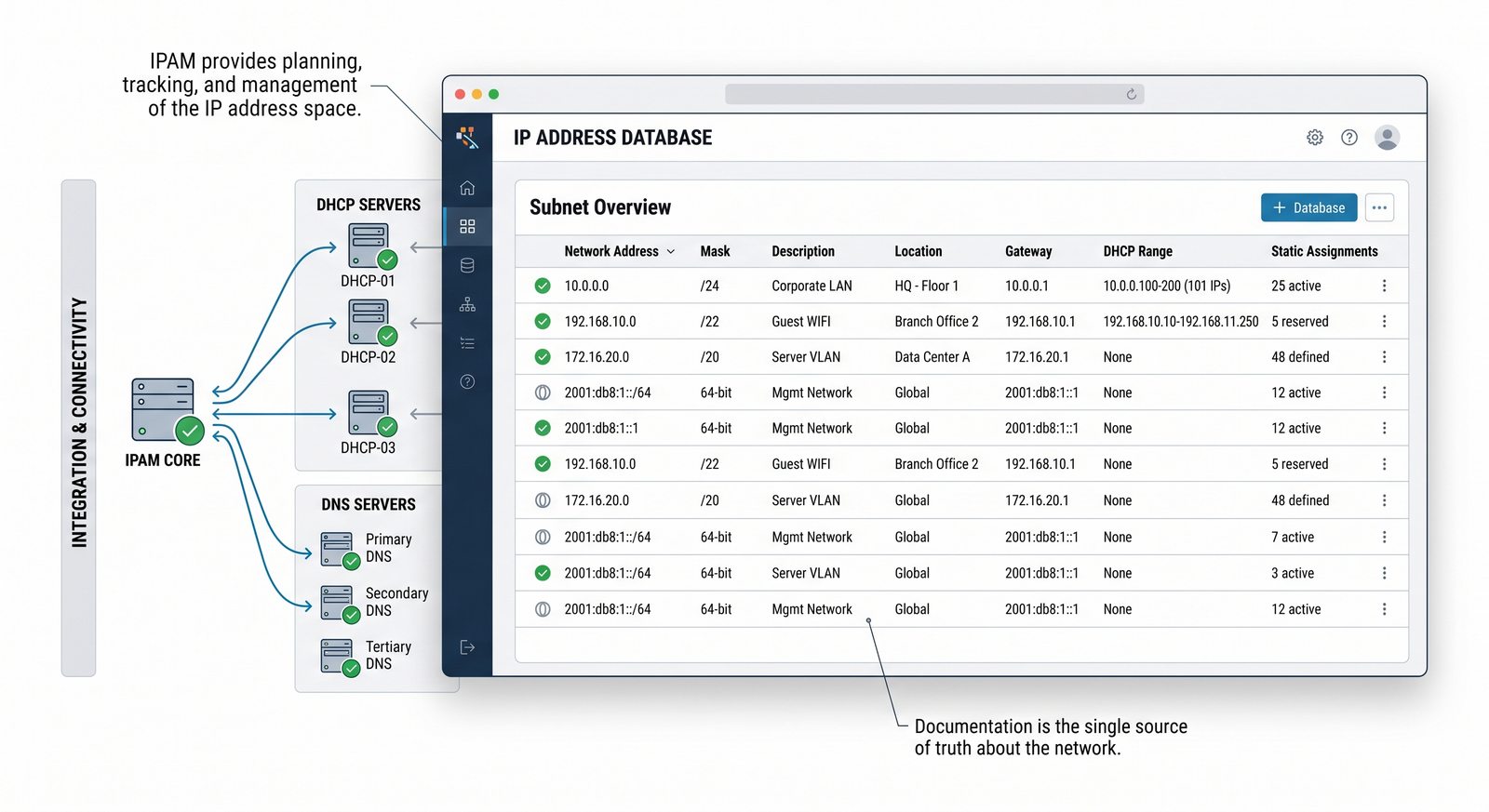

IPAM to proces i narzędzia do planowania, śledzenia i zarządzania przestrzenią adresową IP. W najprostszej formie może to być arkusz kalkulacyjny. W dużych sieciach stosuje się dedykowane oprogramowanie IPAM, które często integruje się z serwerami DHCP i DNS, automatyzując wiele zadań. Niezależnie od narzędzia, kluczowe jest utrzymywanie aktualnej i dokładnej dokumentacji, która jest jedynym "źródłem prawdy" o naszej sieci.

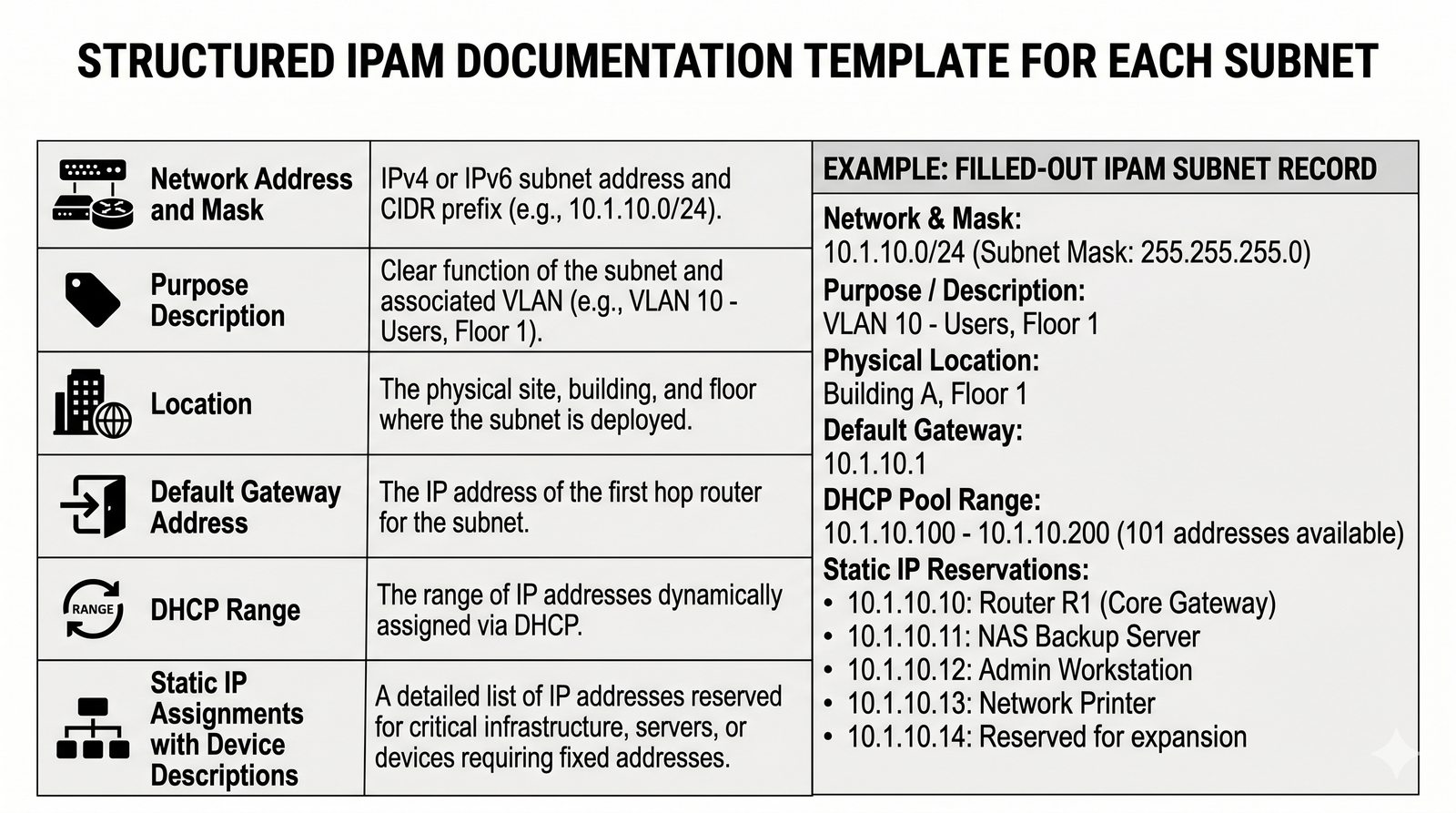

Dla każdej zdefiniowanej podsieci, dokumentacja powinna zawierać co najmniej:

- Adres sieci i maskę (np.

10.1.10.0/24). - Opis przeznaczenia (np. "VLAN 10 - Użytkownicy, Piętro 1").

- Lokalizację (np. "Budynek A, Piętro 1").

- Adres bramy domyślnej.

- Zakres adresów dla DHCP (jeśli dotyczy).

- Listę statycznie przypisanych adresów wraz z opisem urządzeń.

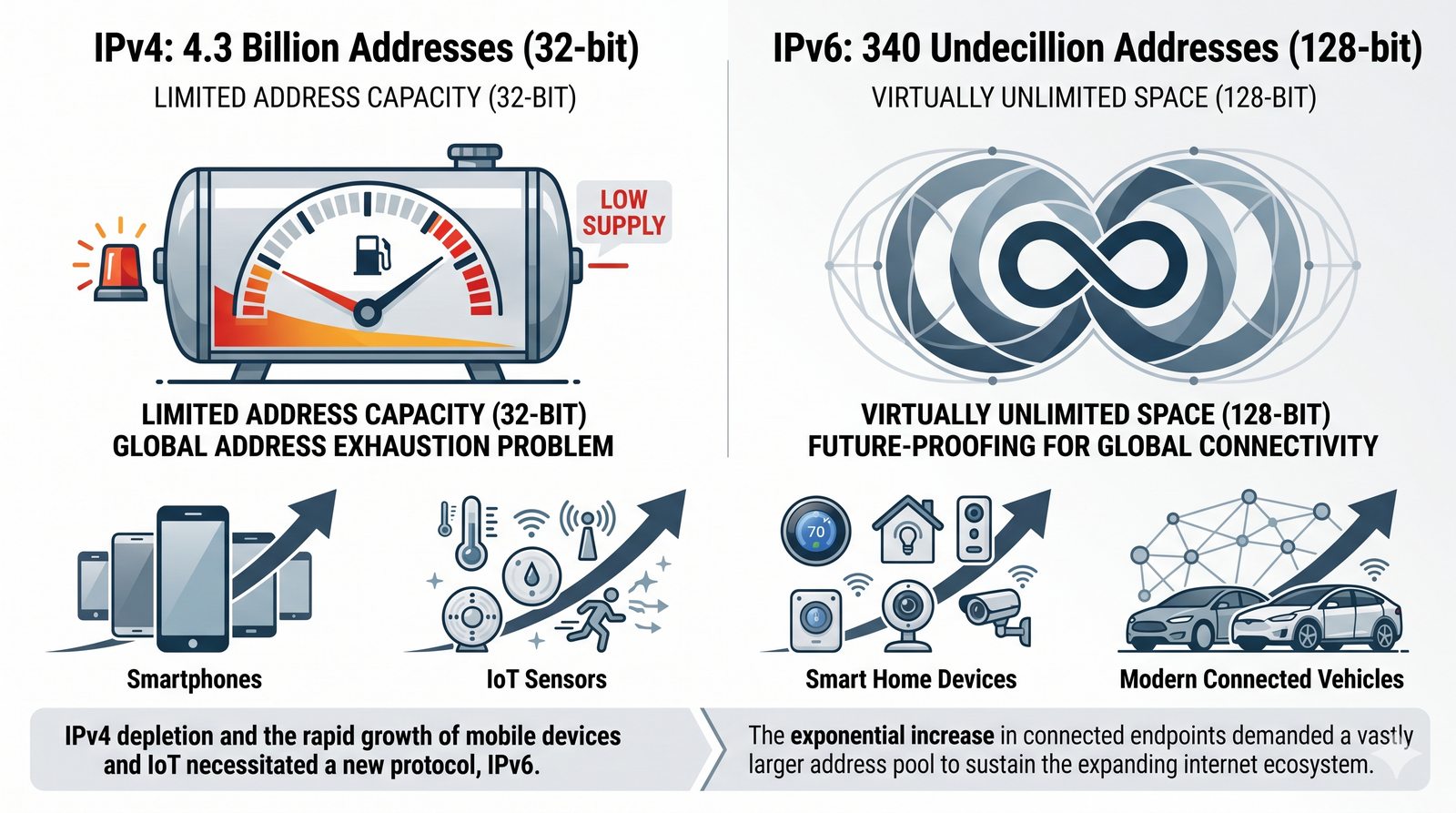

Głównym powodem stworzenia IPv6 była ograniczona i wyczerpująca się pula adresów IPv4. 32-bitowy adres IPv4 pozwala na około 4.3 miliarda unikalnych adresów, co w dobie internetu, urządzeń mobilnych i IoT jest liczbą niewystarczającą. IPv6 rozwiązuje ten problem, oferując praktycznie niewyczerpywalną przestrzeń adresową, a przy okazji wprowadza szereg ulepszeń w stosunku do swojego poprzednika.

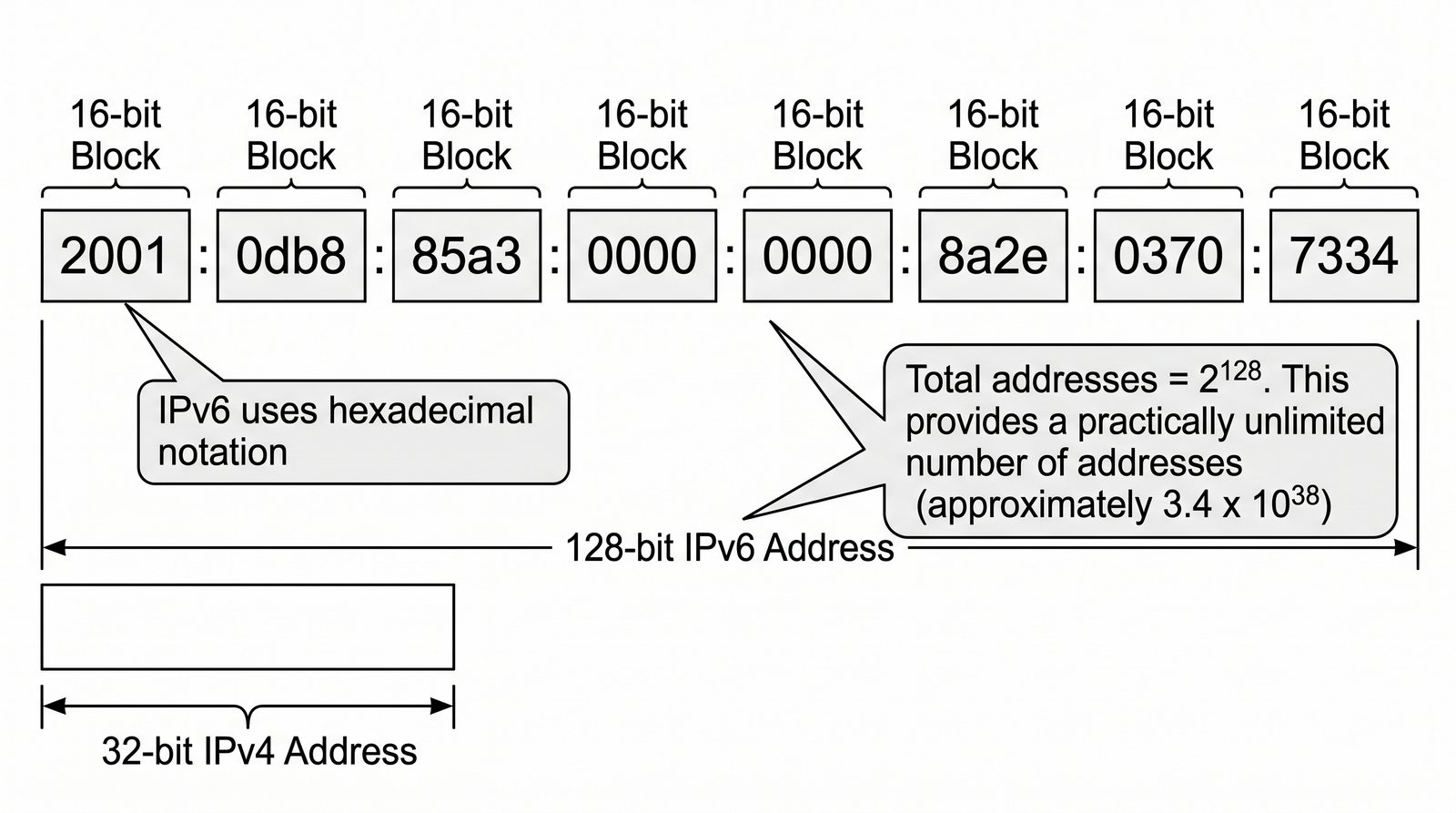

Adres IPv6 ma 128 bitów długości. Zapisuje się go jako osiem 16-bitowych bloków (heksów) oddzielonych dwukropkami. Każdy blok jest reprezentowany przez cztery cyfry heksadecymalne.

Przykład: 2001:0db8:85a3:0000:0000:8a2e:0370:7334

Liczba możliwych adresów IPv6 jest astronomiczna (2^128), co eliminuje potrzebę stosowania NAT.

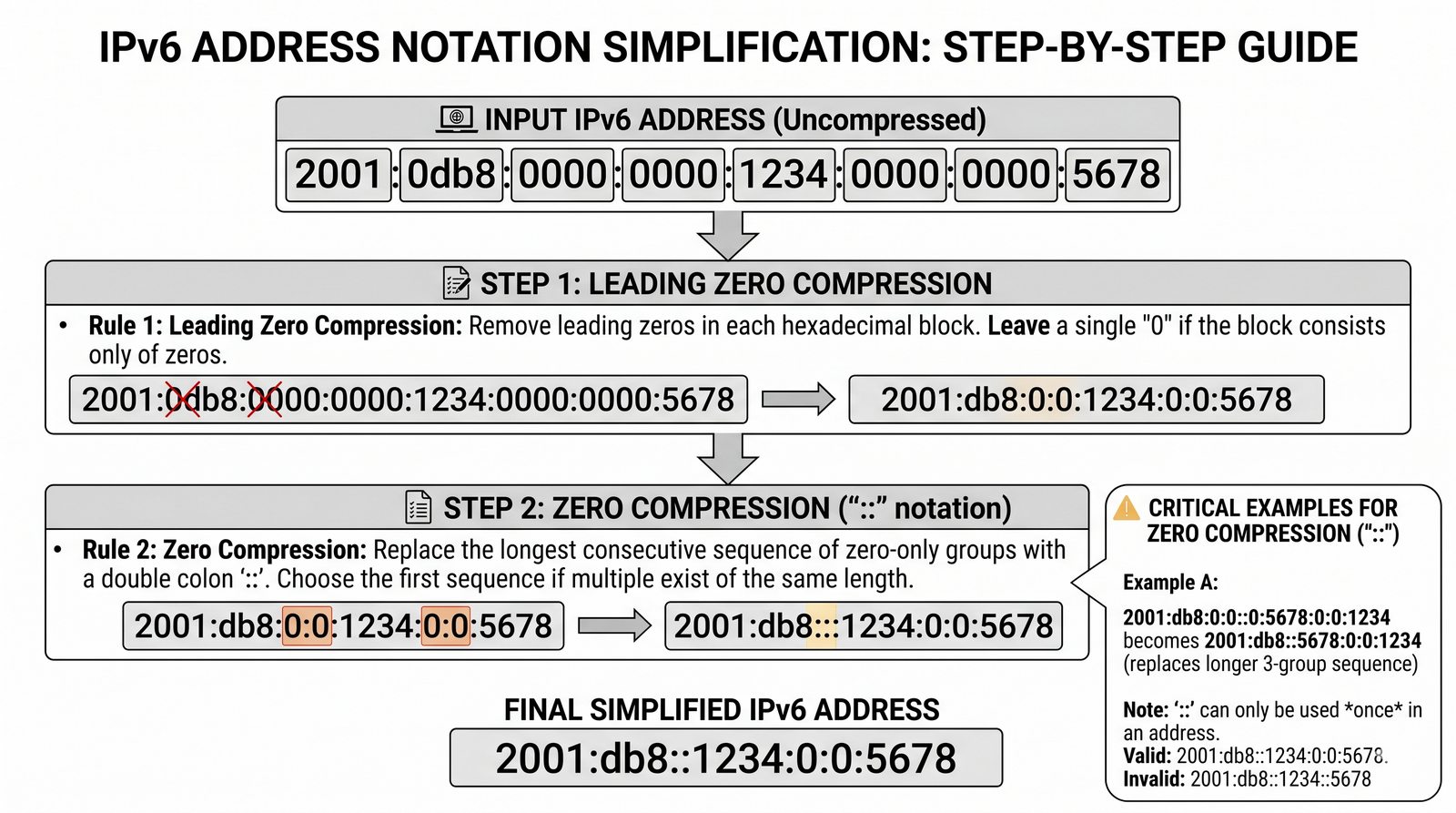

Aby ułatwić pracę z długimi adresami IPv6, istnieją dwie zasady upraszczania zapisu:

- Opuszczanie wiodących zer: W każdym bloku można opuścić wiodące zera (np.

0db8można zapisać jakodb8, a0000jako0). - Kompresja zer: Jedną, najdłuższą sekwencję bloków składających się z samych zer można

zastąpić podwójnym dwukropkiem (

::).

Przykład: 2001:0db8:0000:0000:1234:0000:0000:5678 można skompresować do

2001:db8::1234:0:0:5678.

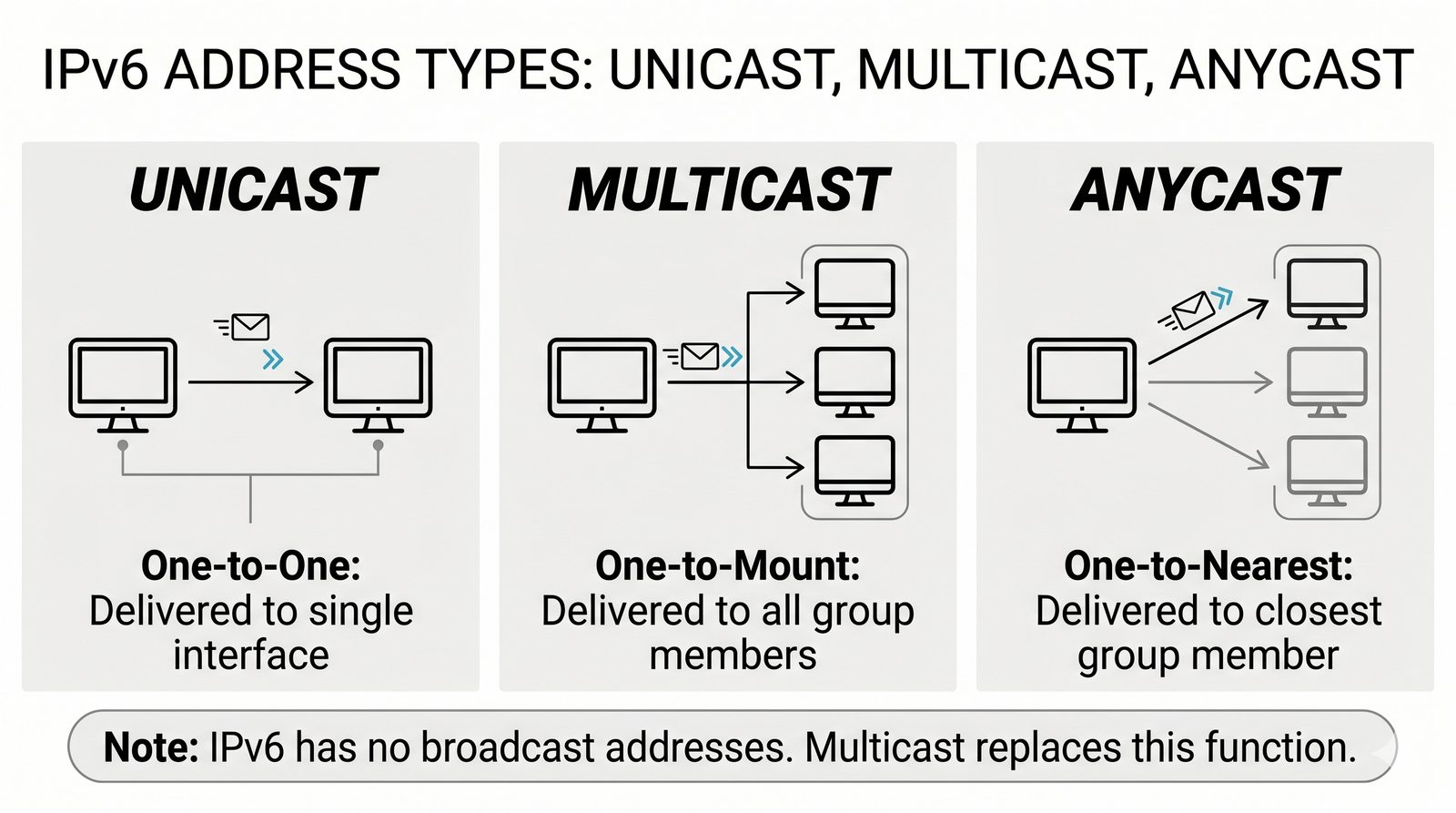

- Unicast: Identyfikuje jeden, unikalny interfejs. Pakiet jest dostarczany do tego konkretnego interfejsu.

- Multicast: Identyfikuje grupę interfejsów (potencjalnie na różnych urządzeniach). Pakiet jest dostarczany do wszystkich członków grupy.

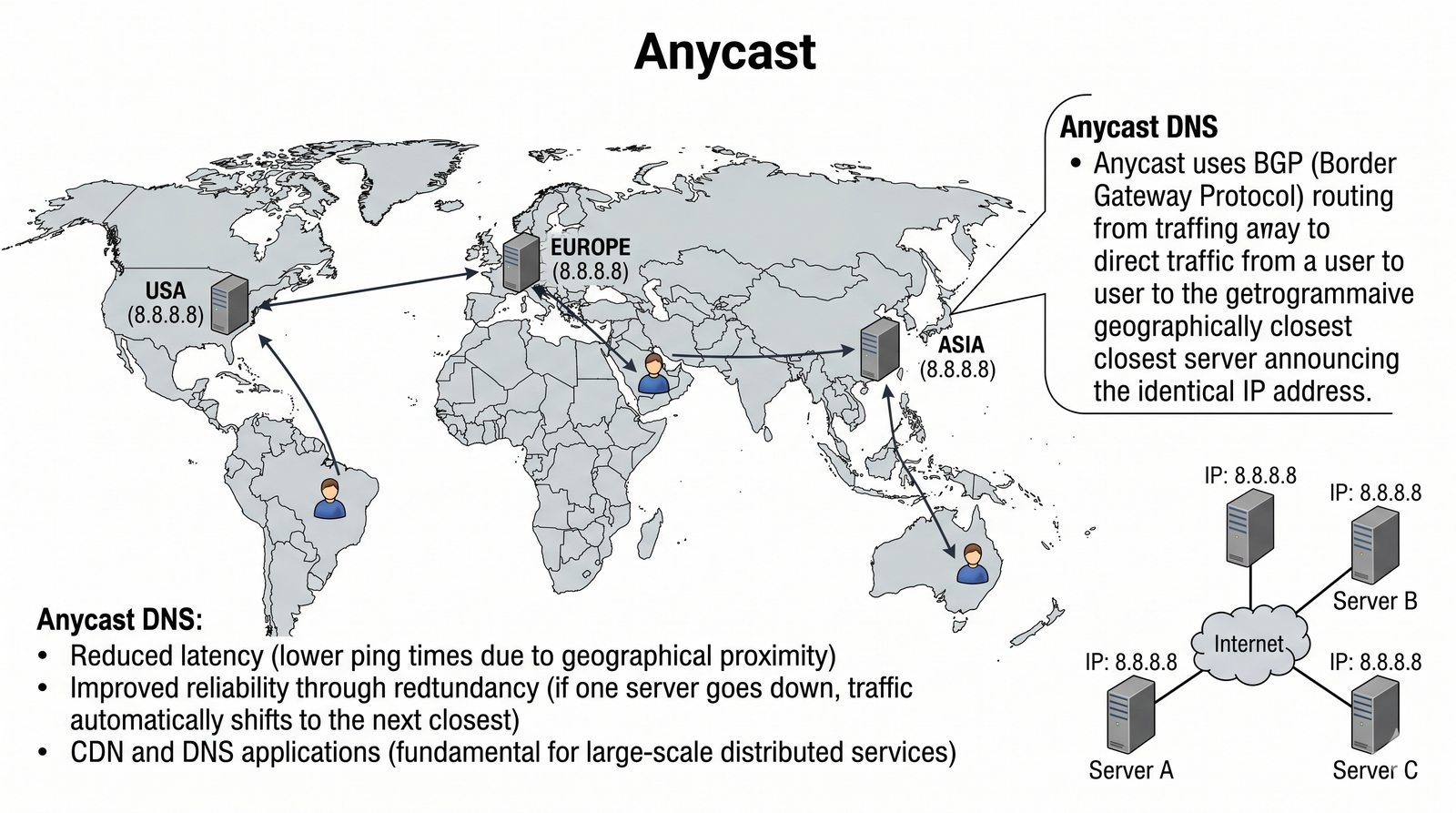

- Anycast: Identyfikuje grupę interfejsów, ale pakiet jest dostarczany tylko do jednego, najbliższego (w sensie metryki routingu) członka grupy.

W IPv6 nie ma już adresów rozgłoszeniowych (broadcast). Ich funkcję przejął multicast.

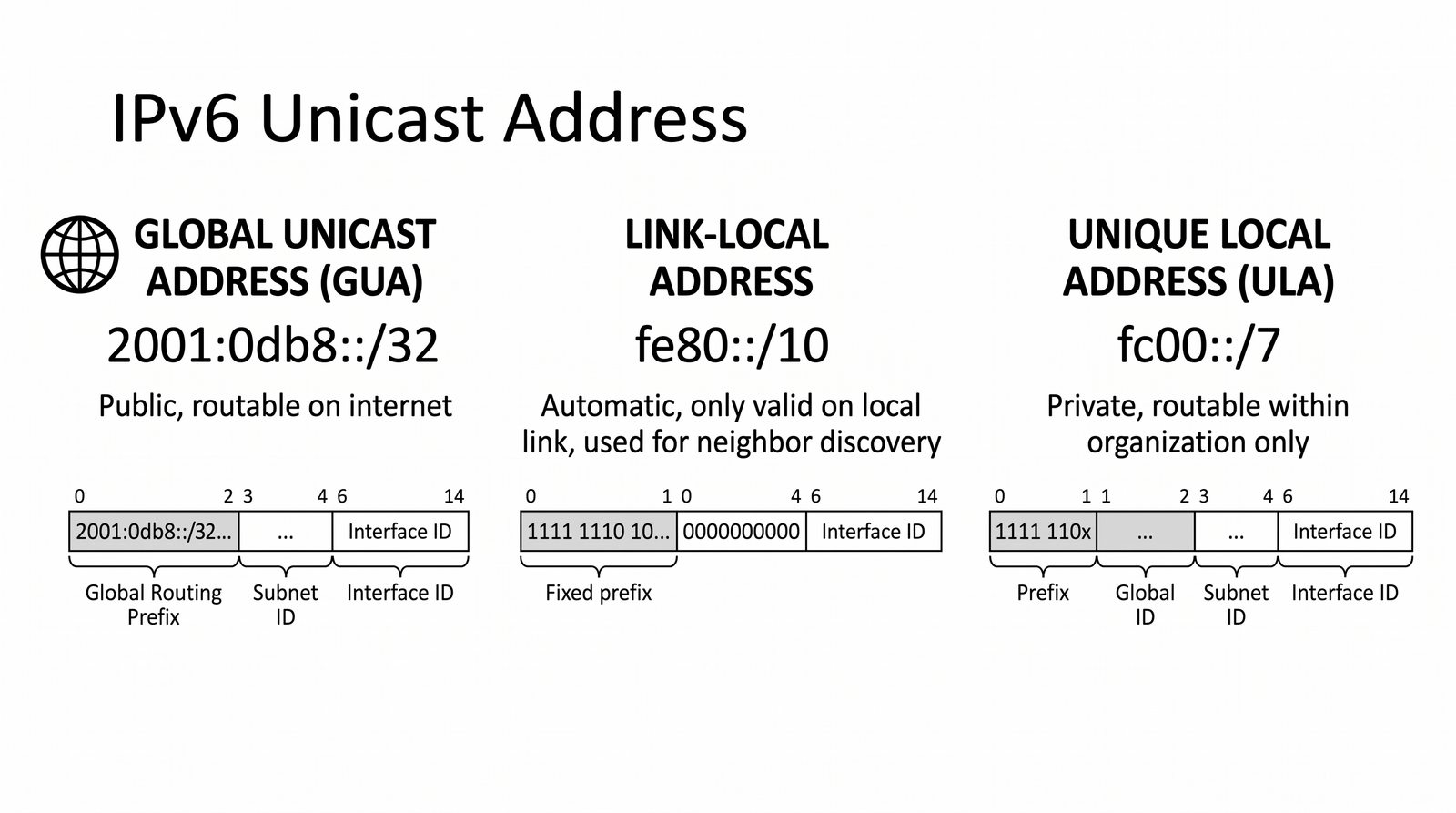

- Global Unicast (GUA): Odpowiednik publicznego adresu IPv4. Unikalny w skali globalnej, routowalny w internecie. Zazwyczaj zaczyna się od cyfry 2 lub 3.

- Link-Local: Automatycznie konfigurowany na każdym interfejsie. Ważny tylko w ramach

jednego segmentu sieci (linku). Zawsze zaczyna się od

fe80::. Służy do komunikacji sąsiedzkiej (np. protokoły routingu). - Unique Local (ULA): Odpowiednik prywatnego adresu IPv4. Routowalny wewnątrz

organizacji, ale nie w globalnym internecie. Zaczyna się od

fc00::/7.

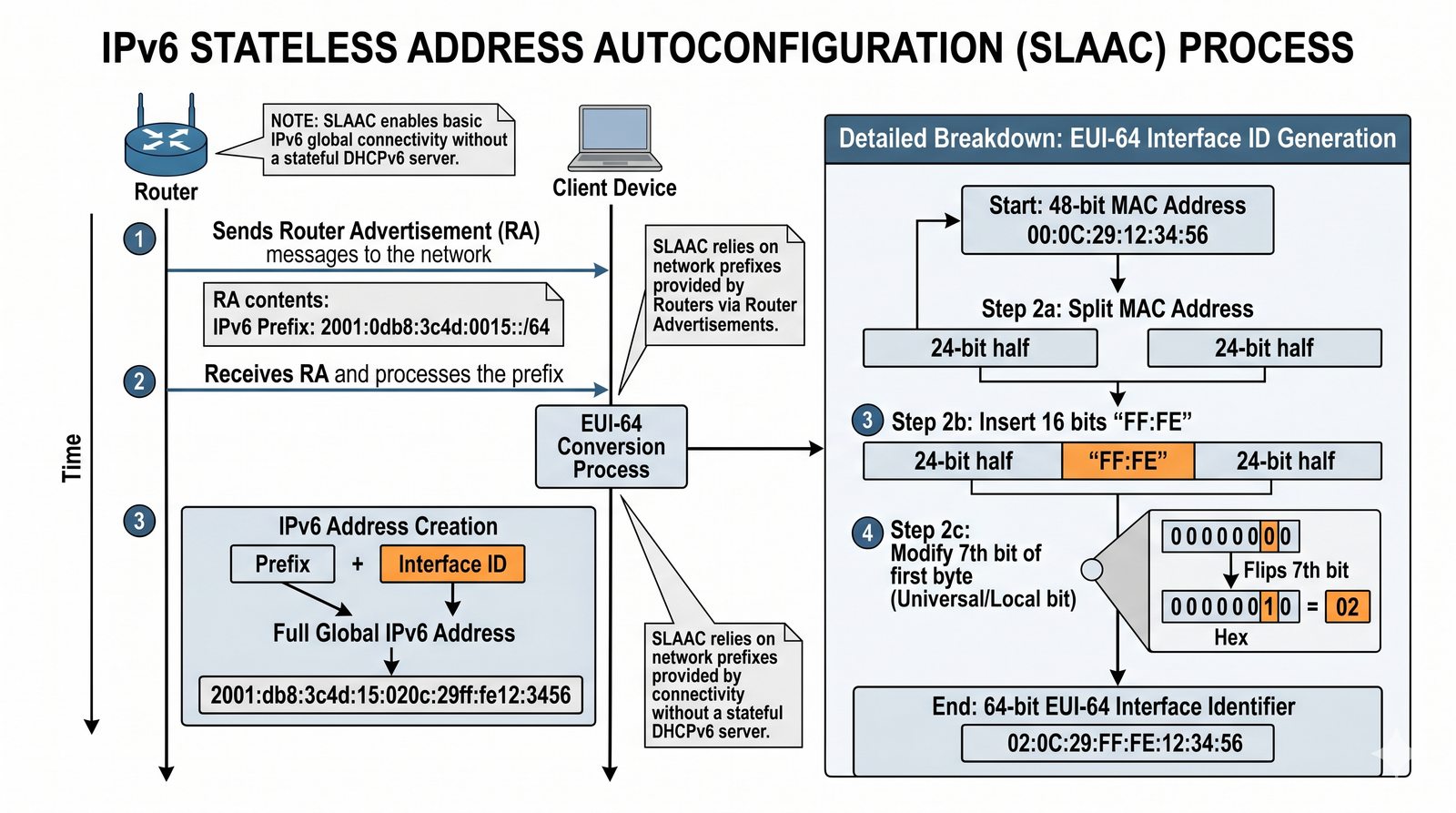

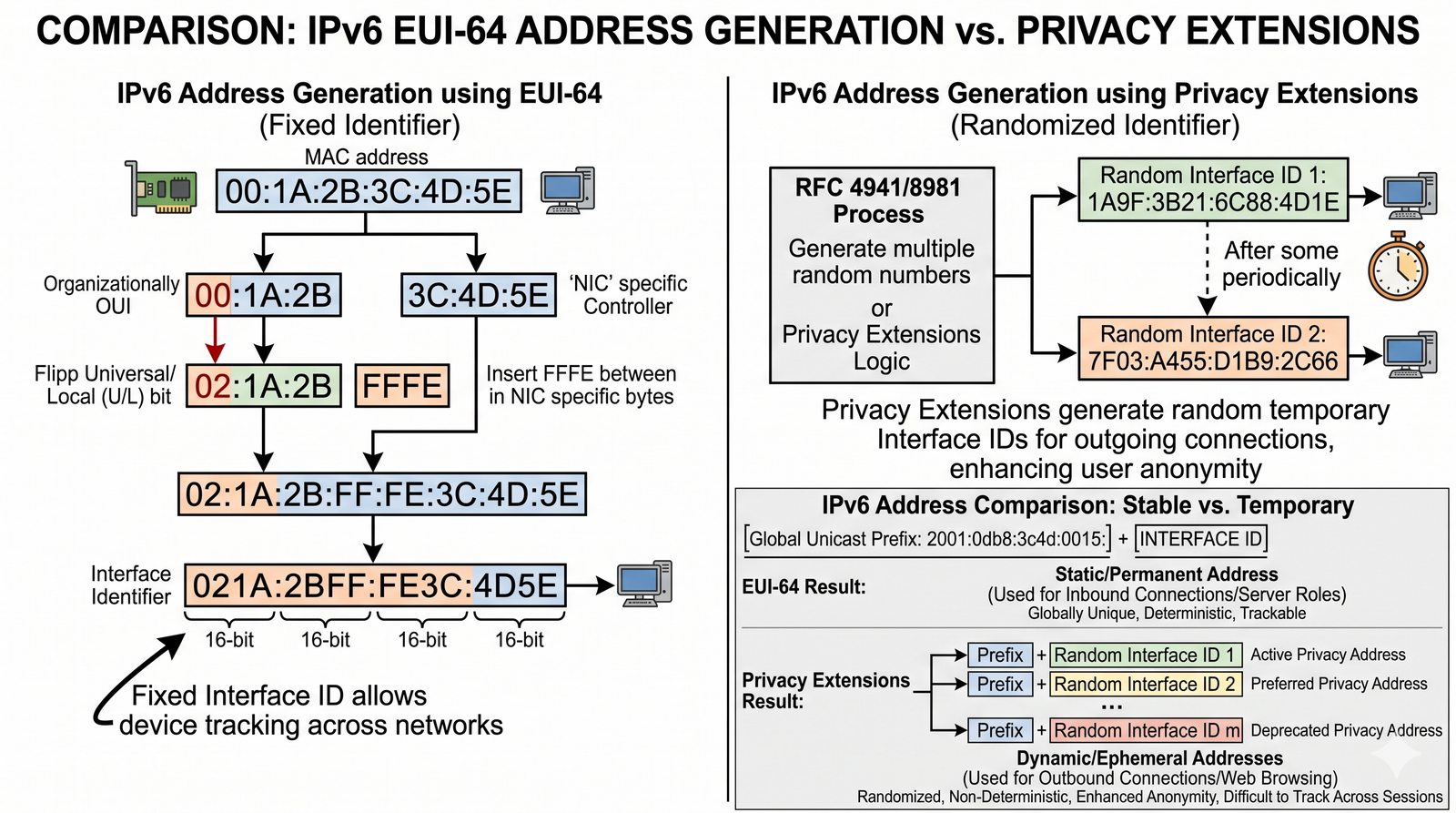

Jedną z największych zalet IPv6 jest SLAAC (Stateless Address Autoconfiguration). Urządzenie po podłączeniu do sieci może automatycznie skonfigurować sobie globalny adres IPv6 bez potrzeby istnienia serwera DHCP. Proces ten polega na nasłuchiwaniu komunikatów "Router Advertisement" wysyłanych przez router, z których urządzenie dowiaduje się, jaki jest prefiks sieciowy. Następnie, na podstawie tego prefiksu i swojego adresu MAC (przekształconego do formatu EUI-64), samo generuje sobie unikalny adres hosta.

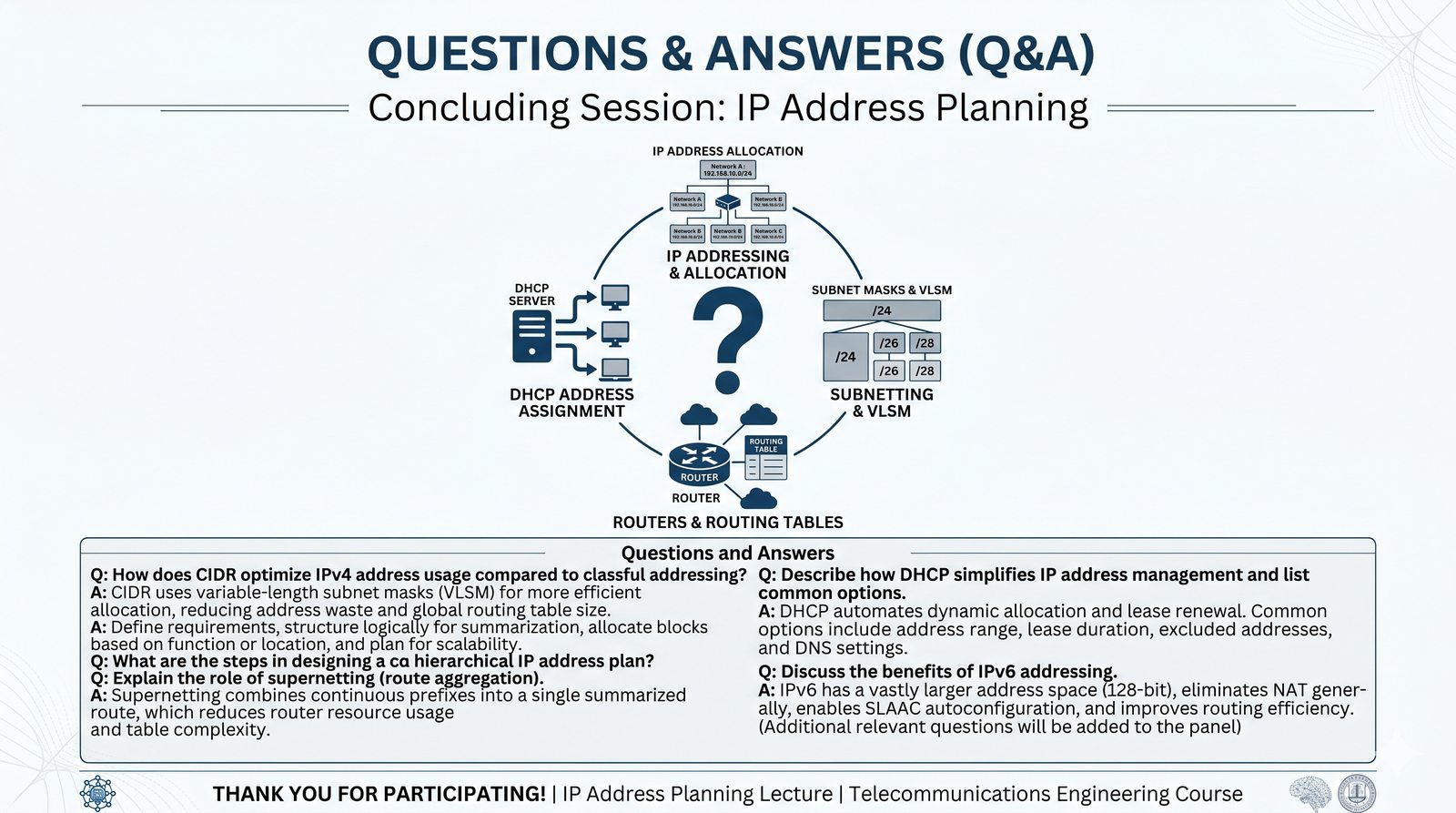

Planowanie adresacji IP jest jedną z fundamentalnych umiejętności inżyniera sieciowego. Przemyślany, hierarchiczny schemat oparty na VLSM jest kluczem do stworzenia skalowalnej i bezpiecznej sieci IPv4. Zrozumienie zalet i wad adresacji statycznej i dynamicznej pozwala na dobranie odpowiedniej metody do konkretnych zastosowań. Choć IPv4 wciąż dominuje, znajomość podstaw IPv6 jest już dziś niezbędna, aby być przygotowanym na nieuchronną transformację sieci w przyszłości.

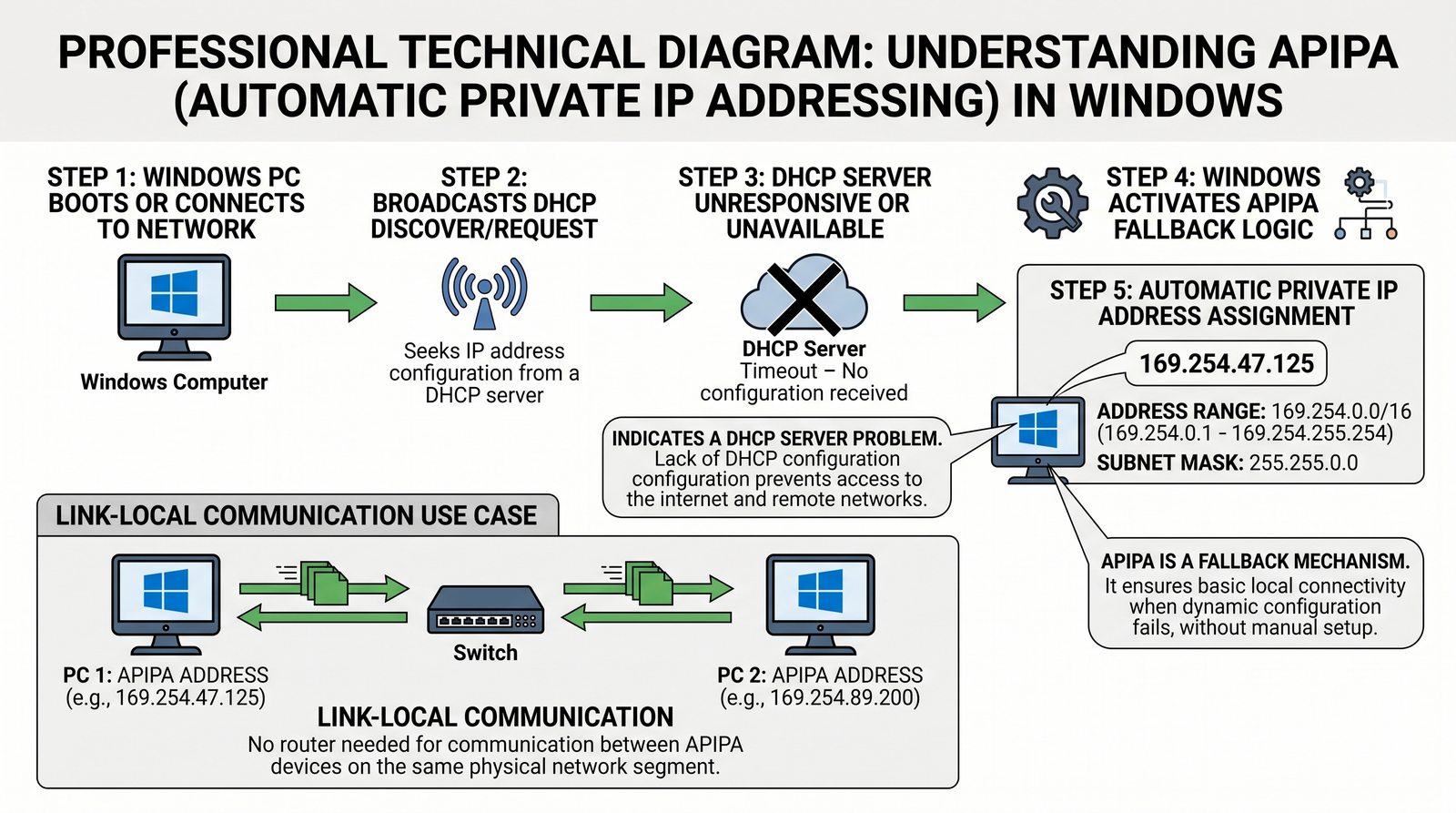

APIPA (Automatic Private IP Addressing) to mechanizm w systemach Windows, który w przypadku braku

dostępności serwera DHCP, automatycznie przydziela karcie sieciowej adres z zarezerwowanego

zakresu 169.254.0.0/16. Adresy te, zwane link-local, pozwalają na komunikację tylko

w ramach jednego, lokalnego segmentu sieci, bez możliwości routingu. Jest to mechanizm awaryjny,

a obecność takiego adresu na komputerze użytkownika jest zazwyczaj sygnałem problemu z serwerem

DHCP lub łącznością sieciową.

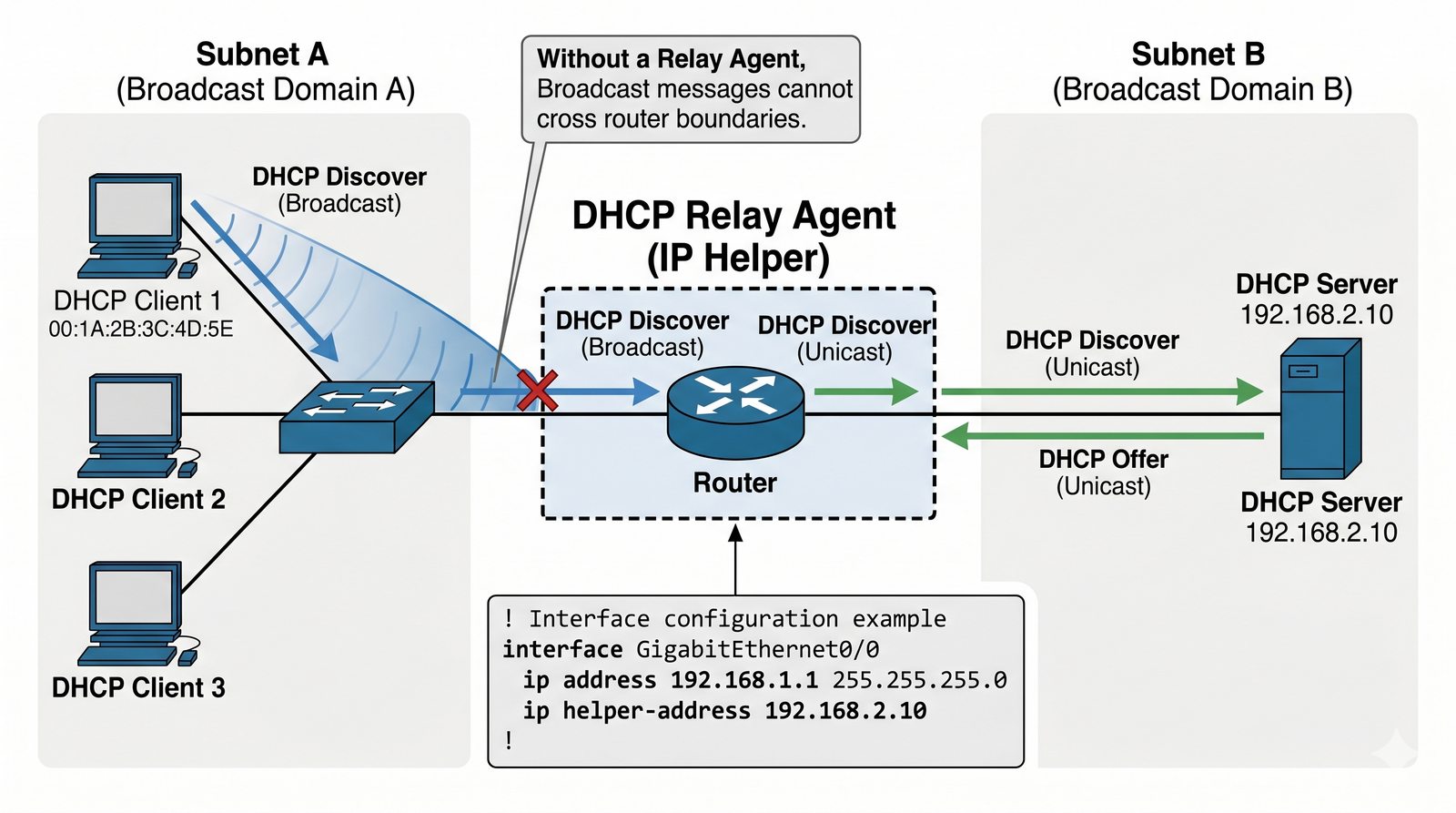

Komunikaty DHCP Discover są komunikatami rozgłoszeniowymi, a routery domyślnie nie przekazują broadcastów. Co w sytuacji, gdy serwer DHCP znajduje się w innej podsieci (VLANie) niż klienci? Rozwiązaniem jest skonfigurowanie na routerze funkcji DHCP Relay Agent (w Cisco zwanej `ip helper-address`). Router "przechwytuje" broadcasty DHCP od klientów, zamienia je na komunikaty unicast i przesyła bezpośrednio na wskazany adres serwera DHCP, działając jako pośrednik.

Generowanie części hosta adresu IPv6 na podstawie adresu MAC (EUI-64) budziło obawy o prywatność, ponieważ adres MAC jest unikalny i stały dla danego urządzenia, co pozwalałoby na śledzenie go w różnych sieciach. Aby temu zaradzić, wprowadzono mechanizm "Privacy Extensions" (RFC 4941). Urządzenie, oprócz swojego stałego adresu, generuje sobie dodatkowe, tymczasowe adresy z losową częścią hosta, których używa do komunikacji wychodzącej. Adresy te są regularnie zmieniane, co znacznie utrudnia śledzenie.

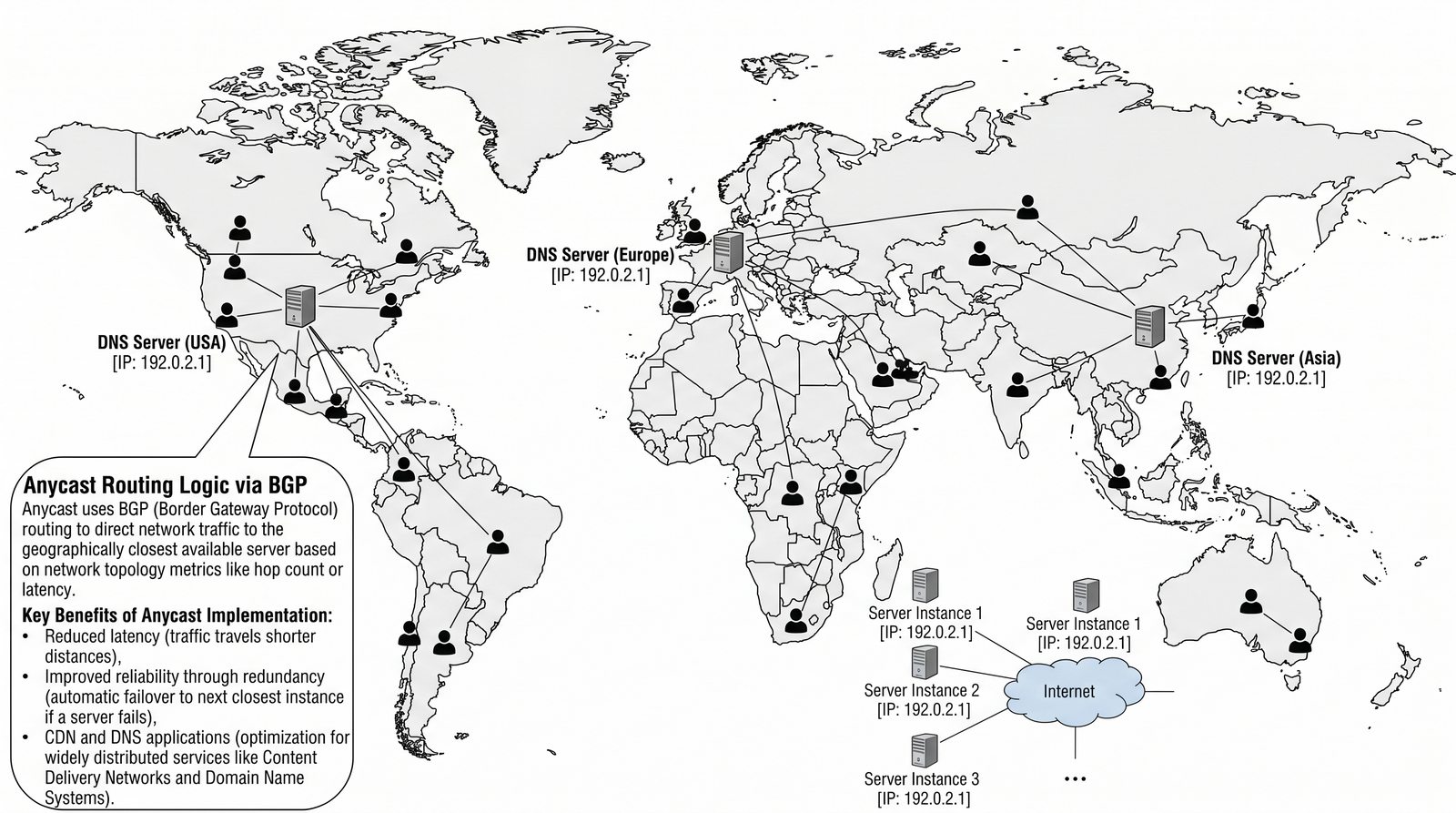

Anycast to potężna technika używana w globalnych sieciach do zwiększania wydajności i niezawodności usług. Wiele serwerów w różnych lokalizacjach geograficznych ogłasza w internecie ten sam adres IP. Dzięki magii protokołów routingu (BGP), zapytanie użytkownika jest automatycznie kierowane do serwera, który jest dla niego "najbliżej" w sensie topologii sieci. Z tej techniki korzystają np. globalne serwery DNS (np. 8.8.8.8 Google) oraz sieci dostarczania treści (CDN), aby serwować treści z serwera znajdującego się jak najbliżej użytkownika.

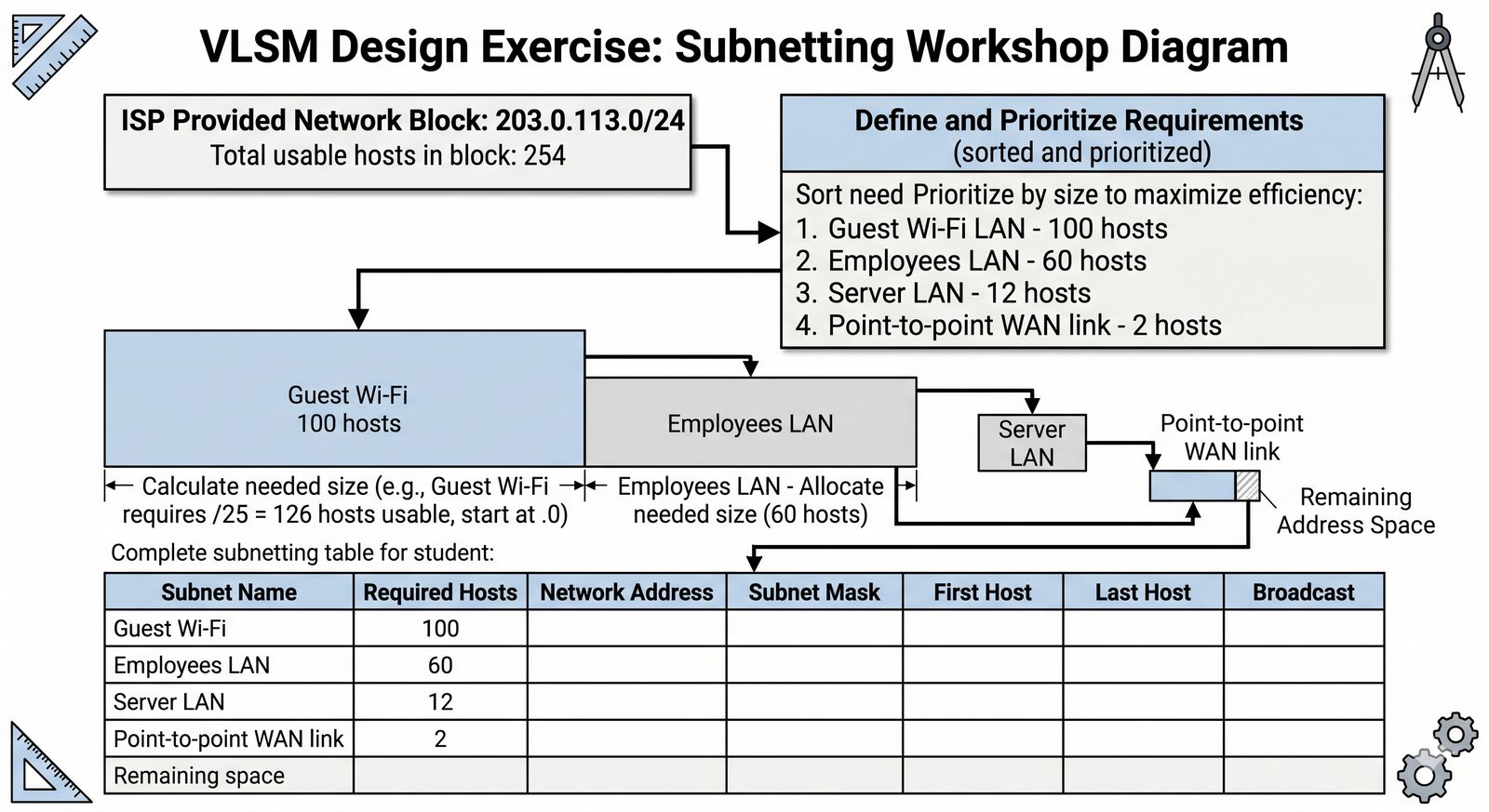

Zadanie: Otrzymałeś od ISP blok adresowy 203.0.113.0/24. Zaprojektuj schemat

adresacji dla małego biura, które potrzebuje następujących podsieci:

- LAN dla pracowników: 60 hostów

- LAN dla gości (Wi-Fi): 100 hostów

- LAN dla serwerów: 12 hostów

- Połączenie punkt-punkt z centralą firmy: 2 hosty

Stwórz tabelę adresacji, określając dla każdej podsieci adres sieci, maskę, zakres adresów dla hostów i adres rozgłoszeniowy.

Kiedy Twój komputer łączy się z serwerem WWW na porcie 443, serwer wie, na który port ma odpowiedzieć? System operacyjny na Twoim komputerze przydziela dla tego połączenia losowy port źródłowy z wysokiego zakresu (powyżej 1023, często powyżej 49152). Port ten nazywany jest portem efemerycznym, ponieważ istnieje tylko na czas trwania danej sesji. To właśnie dzięki portom źródłowym mechanizm PAT jest w stanie rozróżnić sesje od wielu użytkowników z sieci prywatnej.

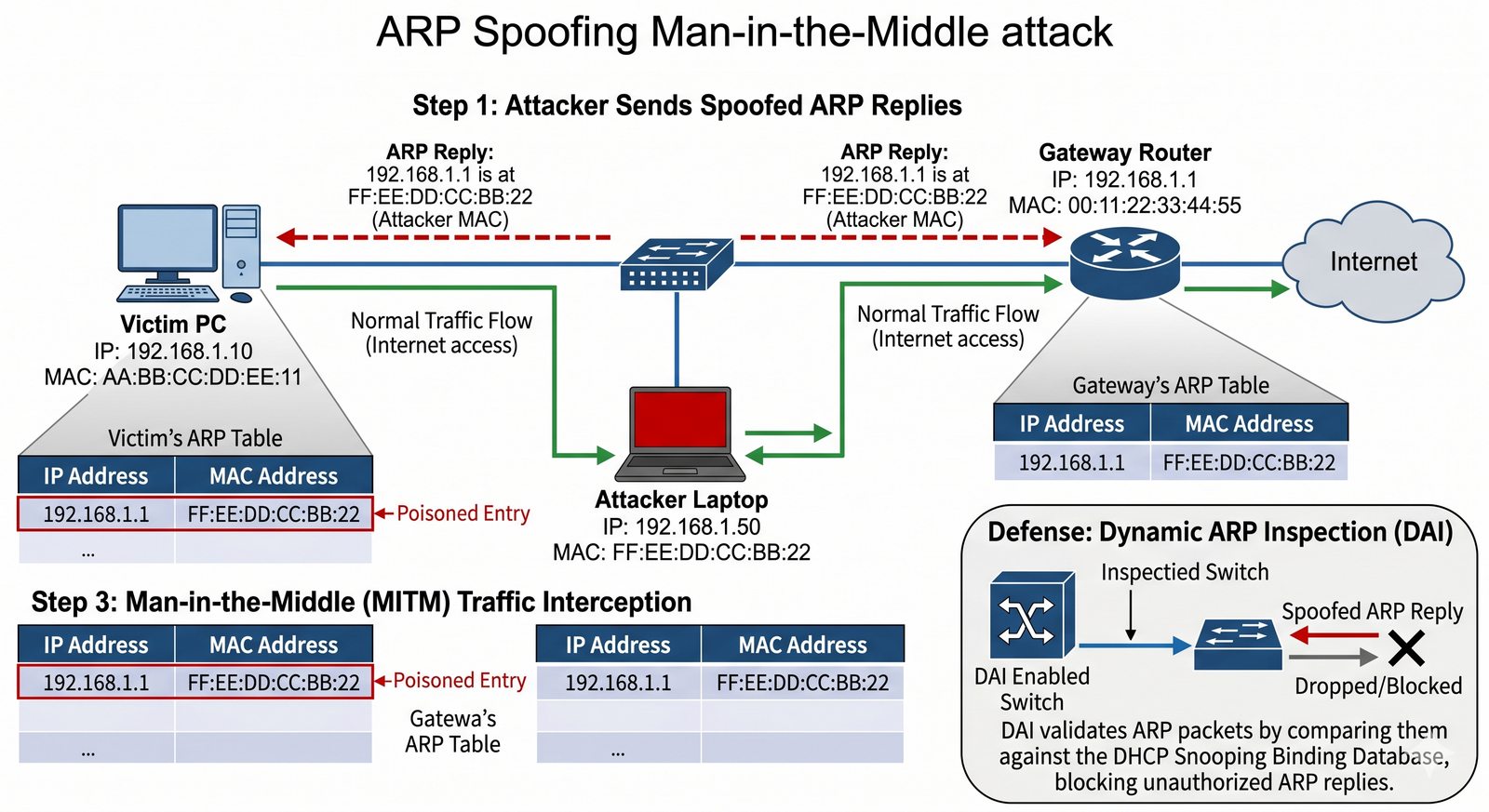

Protokół ARP jest oparty na zaufaniu i nie posiada wbudowanych mechanizmów uwierzytelniania. Atakujący w sieci lokalnej może to wykorzystać, wysyłając fałszywe odpowiedzi ARP. Może na przykład "przekonać" Twój komputer, że jego adres MAC jest adresem MAC bramy domyślnej. Od tego momentu cały Twój ruch do internetu będzie przechodził przez komputer atakującego, co pozwoli mu na podsłuchiwanie i modyfikowanie Twojej komunikacji (atak Man-in-the-Middle). Ochroną przed tym atakiem są mechanizmy takie jak Dynamic ARP Inspection (DAI) na przełącznikach.

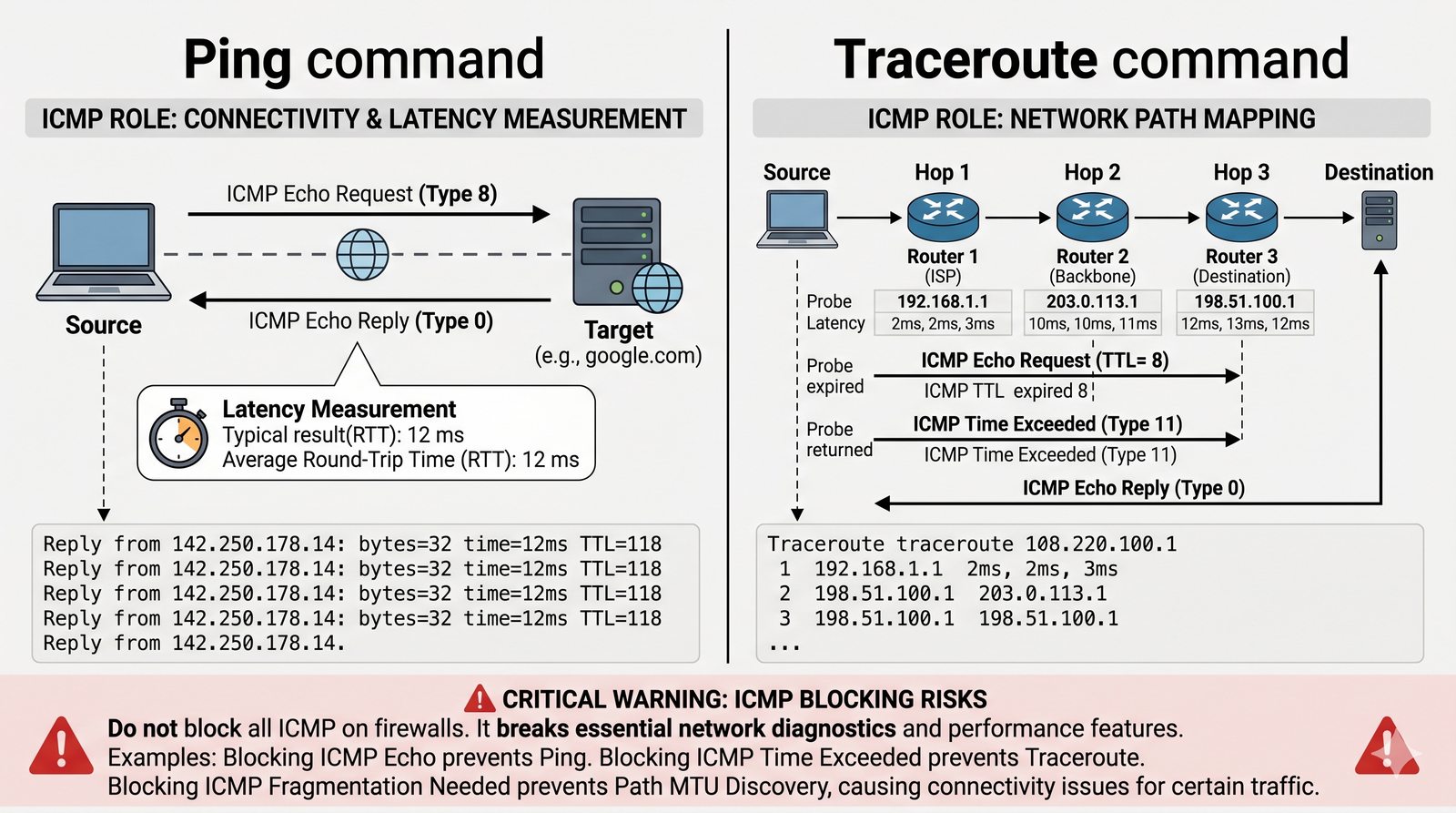

Protokół ICMP (Internet Control Message Protocol) jest nieocenionym narzędziem diagnostycznym.

Popularne polecenie ping używa komunikatów ICMP Echo Request i Echo Reply do

sprawdzania dostępności hosta i mierzenia opóźnień. Polecenie traceroute (lub

tracert w Windows) wykorzystuje komunikaty ICMP Time Exceeded, aby zmapować ścieżkę

(kolejne routery), jaką pakiety przebywają w drodze do celu. Blokowanie całego ruchu ICMP na

firewallu jest złą praktyką, ponieważ uniemożliwia to podstawową diagnostykę sieci.

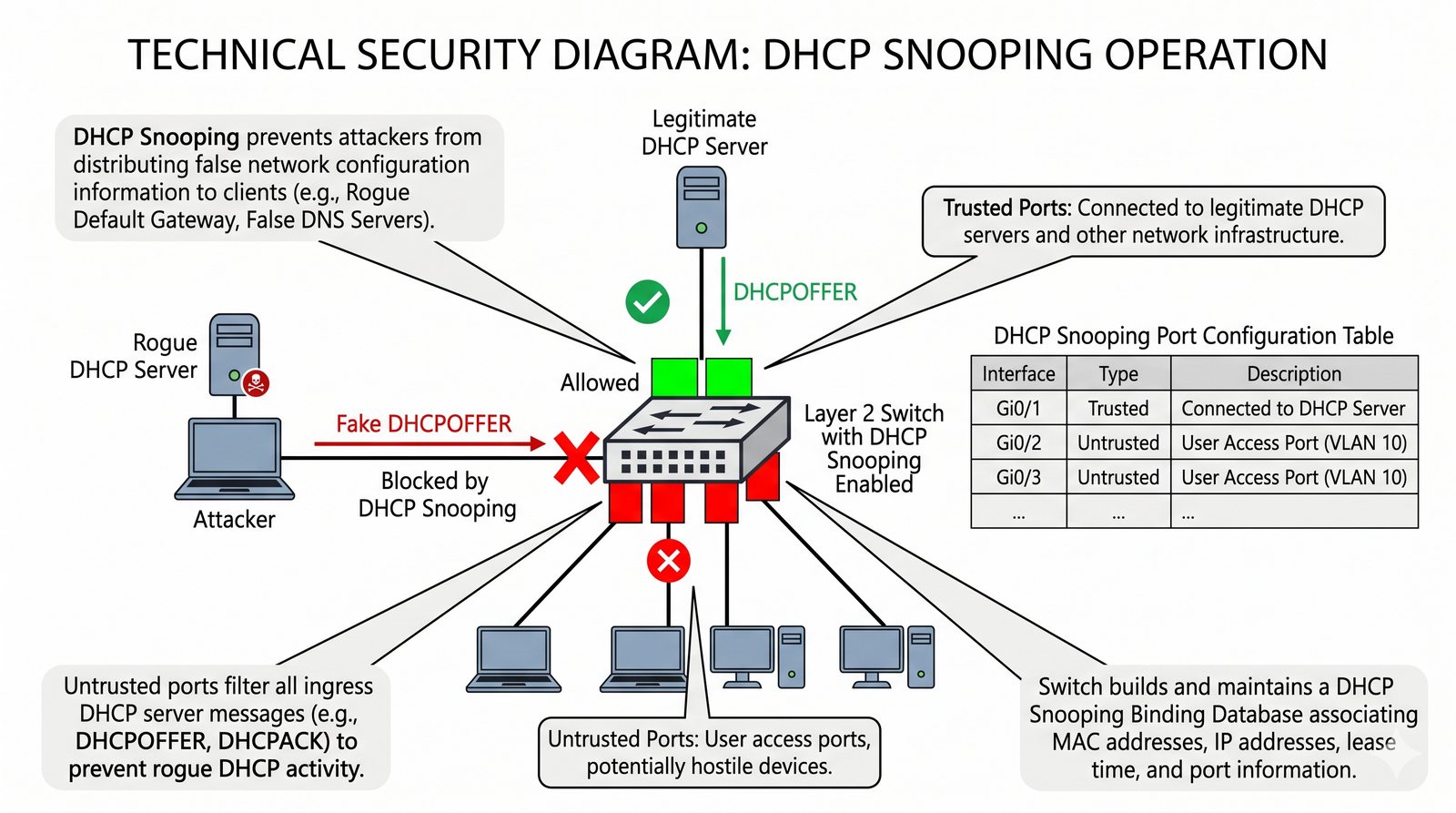

DHCP Snooping to mechanizm bezpieczeństwa na przełącznikach warstwy 2, który chroni przed nieautoryzowanymi serwerami DHCP. Administrator konfiguruje porty przełącznika jako "zaufane" (te, do których podłączone są legalne serwery DHCP) i "niezaufane" (wszystkie pozostałe). Przełącznik następnie blokuje komunikaty DHCP Offer pochodzące z portów niezaufanych, uniemożliwiając atakującemu "podszycie się" pod serwer DHCP i przydzielenie klientom fałszywej konfiguracji (np. z własnym adresem jako bramą).

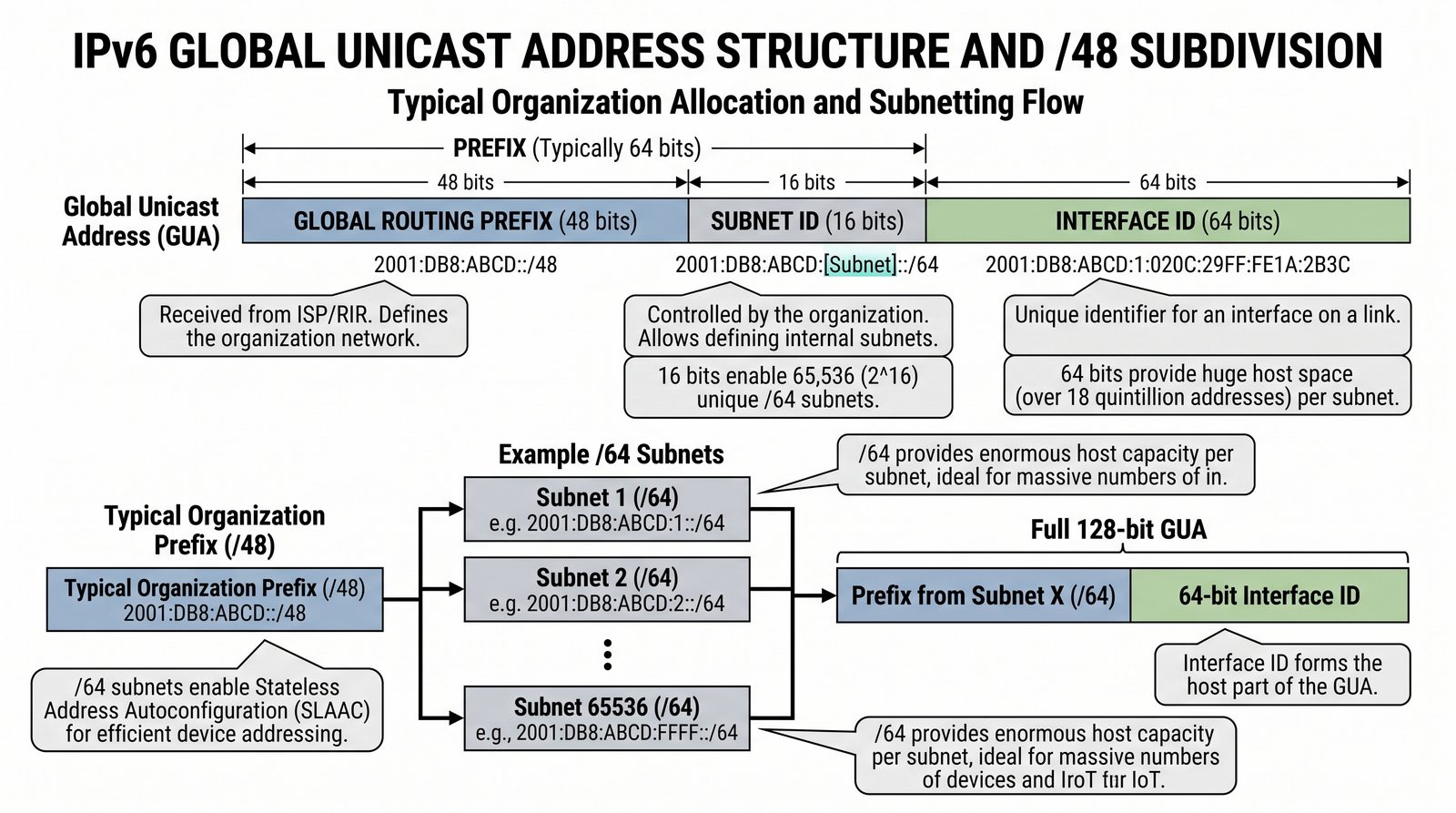

Typowy, przydzielany przez ISP prefiks globalny /48 dla firmy jest dalej dzielony. Standardowa praktyka zakłada użycie kolejnych 16 bitów na identyfikator podsieci, co daje 65536 możliwych podsieci. Każda z tych podsieci ma prefiks /64. Pozostałe 64 bity są przeznaczone na identyfikator interfejsu (hosta). Ta ogromna przestrzeń w ramach jednej podsieci jest celowa - upraszcza autokonfigurację (SLAAC) i działanie protokołów sąsiedztwa.

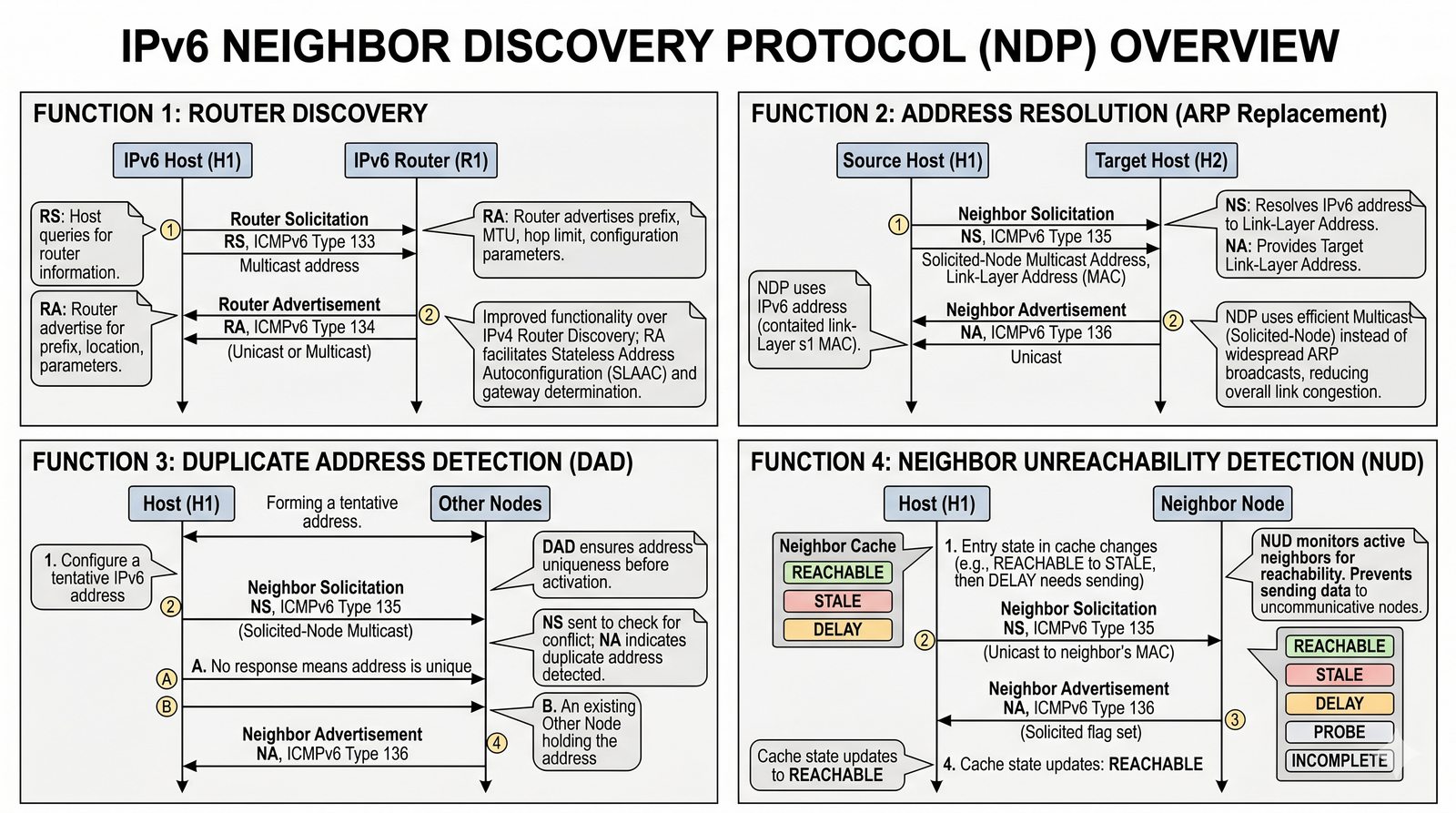

W IPv6 protokół ARP został zastąpiony przez znacznie bardziej rozbudowany Neighbor Discovery Protocol (NDP). NDP, działając w oparciu o komunikaty ICMPv6, odpowiada za szereg funkcji w lokalnym segmencie sieci, w tym:

- Odnajdywanie routerów (Router Discovery).

- Rozpoznawanie adresów (Address Resolution) - odpowiednik ARP.

- Wykrywanie duplikatów adresów (Duplicate Address Detection).

- Śledzenie dostępności sąsiadów (Neighbor Unreachability Detection).

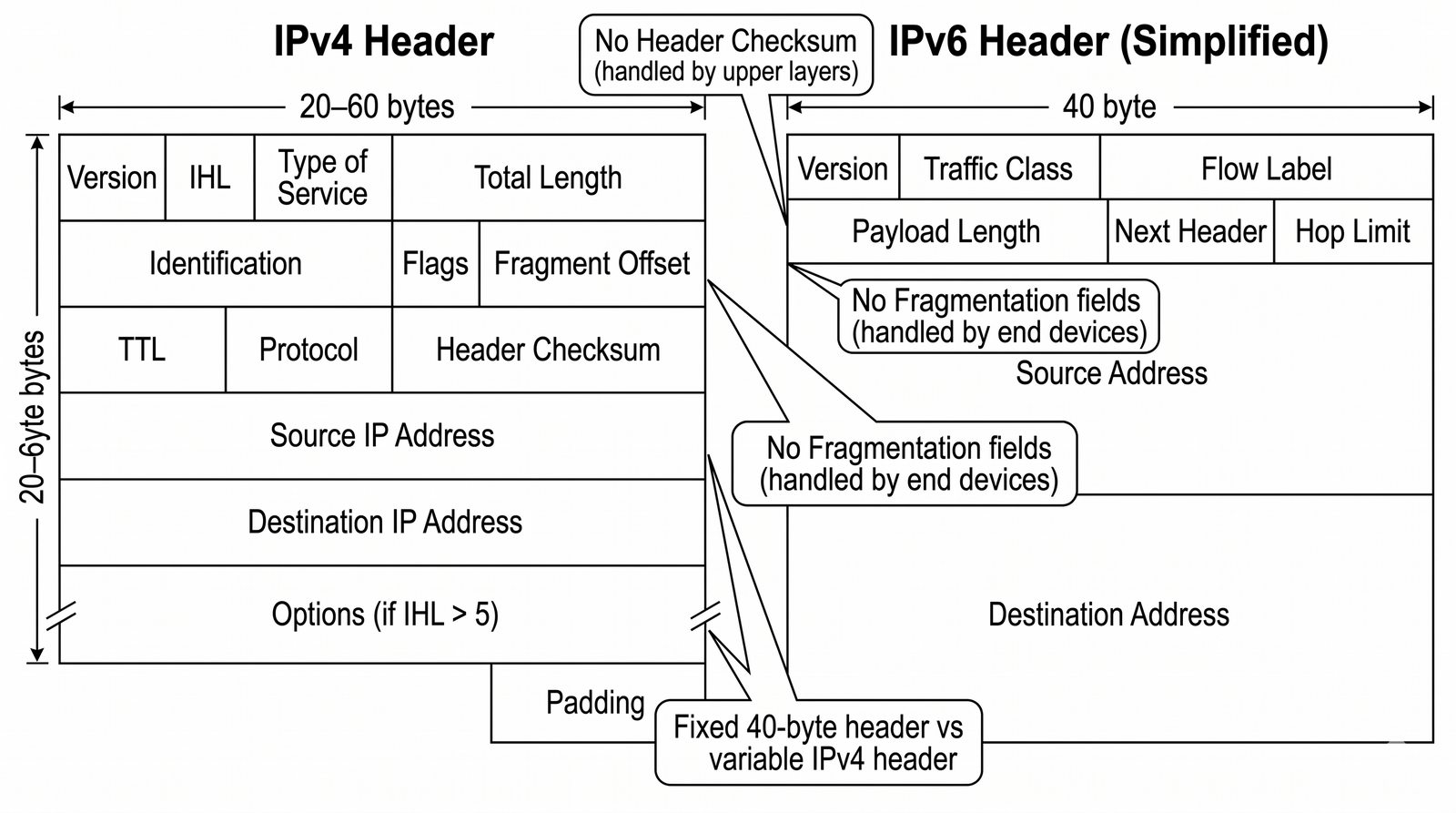

Nagłówek IPv6 został znacznie uproszczony w stosunku do IPv4. Mimo że adresy są 4 razy dłuższe, sam nagłówek ma stałą długość 40 bajtów (w IPv4 jest zmienna). Usunięto z niego pola takie jak suma kontrolna nagłówka (przerzucono odpowiedzialność na warstwy wyższe) i pola związane z fragmentacją. Opcjonalne funkcje są realizowane za pomocą tzw. nagłówków rozszerzeń, które są dołączane tylko w razie potrzeby. Upraszcza to i przyspiesza przetwarzanie pakietów przez routery.

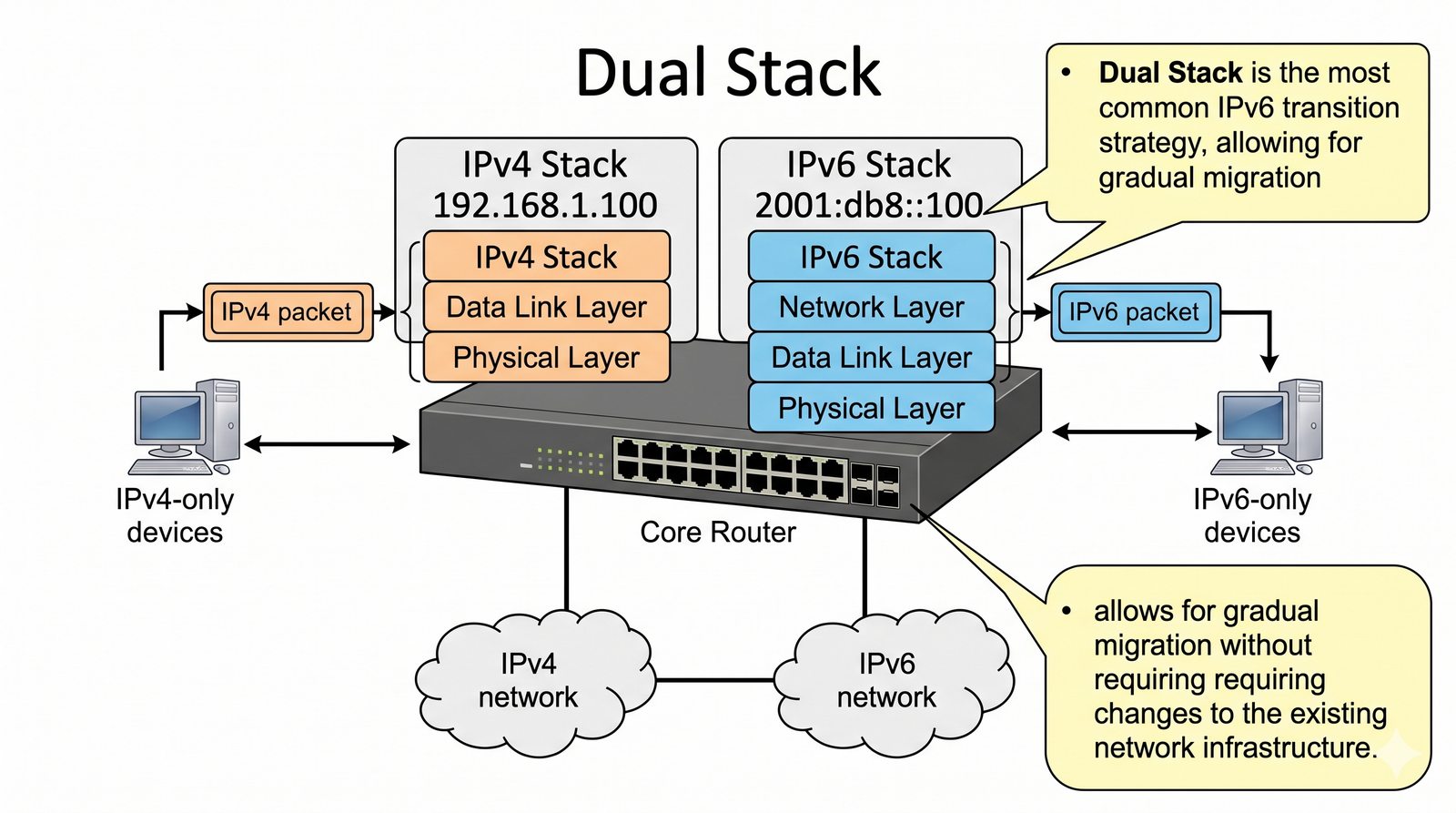

Dual Stack (podwójny stos) to najpopularniejsza metoda przejścia z IPv4 na IPv6. Polega ona na tym, że urządzenia sieciowe (komputery, routery) mają jednocześnie skonfigurowane i aktywne oba protokoły. Posiadają zarówno adres IPv4, jak i IPv6. Dzięki temu mogą one komunikować się z innymi urządzeniami używającymi IPv4 (przez stos IPv4) oraz z urządzeniami używającymi IPv6 (przez stos IPv6). Jest to podejście ewolucyjne, pozwalające na stopniowe wdrażanie IPv6 bez wyłączania IPv4.

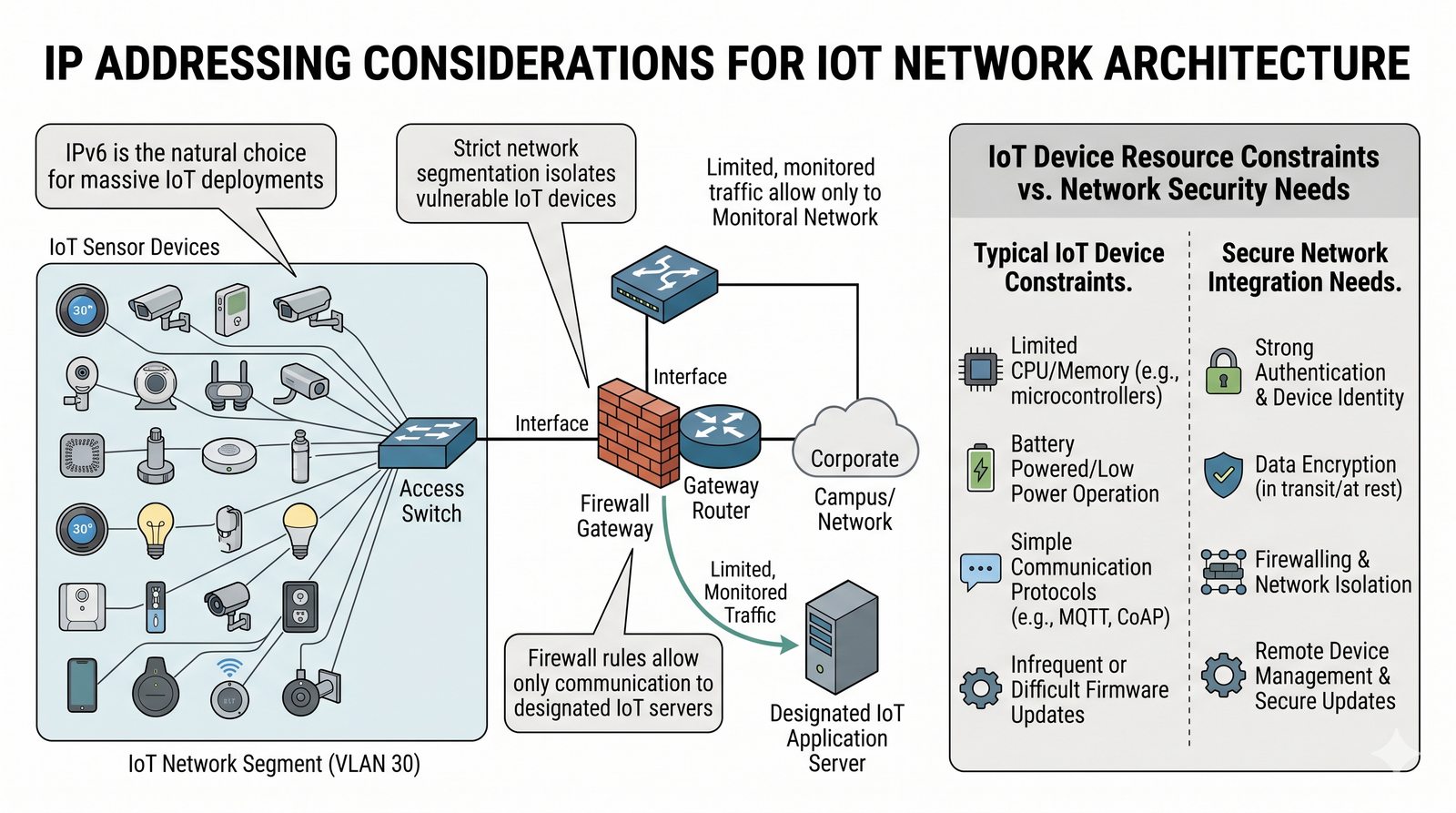

Internet Rzeczy (IoT) wprowadza do sieci ogromną liczbę małych, prostych urządzeń (czujniki, sterowniki). Planowanie adresacji dla IoT wymaga szczególnego podejścia. Ze względu na ich liczbę, IPv6 jest naturalnym wyborem. Kluczowa jest również segmentacja – urządzenia IoT powinny znajdować się w osobnym, silnie izolowanym VLANie, z restrykcyjnymi regułami na firewallu, pozwalającymi na komunikację tylko z wyznaczonymi serwerami. Wiele urządzeń IoT ma słabe zabezpieczenia, więc ich izolacja jest krytyczna dla bezpieczeństwa całej sieci.

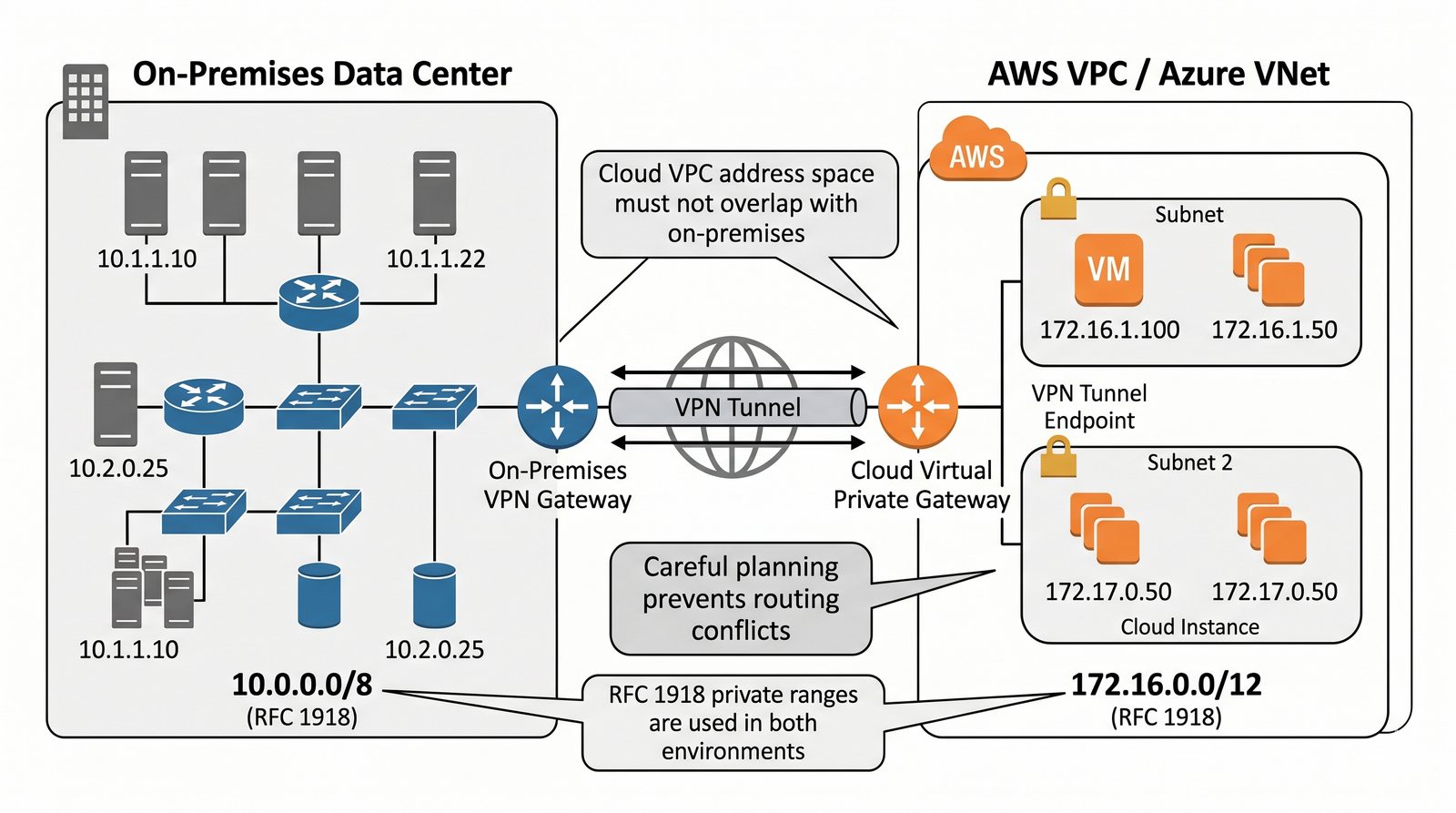

Dostawcy chmury publicznej (AWS, Azure, GCP) pozwalają na stworzenie wirtualnej, prywatnej sieci (VPC/VNet), w której możemy definiować własną, prywatną przestrzeń adresową IPv4 (np. z puli RFC 1918). Planując architekturę hybrydową (łączącą nasze data center z chmurą), kluczowe jest, aby pule adresowe używane w chmurze nie pokrywały się z pulami używanymi w naszej sieci lokalnej. W przeciwnym razie routing między tymi środowiskami będzie niemożliwy.

Anycast to potężna technika używana w globalnych sieciach do zwiększania wydajności i niezawodności usług. Wiele serwerów w różnych lokalizacjach geograficznych ogłasza w internecie ten sam adres IP. Dzięki magii protokołów routingu (BGP), zapytanie użytkownika jest automatycznie kierowane do serwera, który jest dla niego "najbliżej" w sensie topologii sieci. Z tej techniki korzystają np. globalne serwery DNS (np. 8.8.8.8 Google) oraz sieci dostarczania treści (CDN), aby serwować treści z serwera znajdującego się jak najbliżej użytkownika.

Zadanie: Otrzymałeś od ISP blok adresowy 203.0.113.0/24. Zaprojektuj schemat

adresacji dla małego biura, które potrzebuje następujących podsieci:

- LAN dla pracowników: 60 hostów

- LAN dla gości (Wi-Fi): 100 hostów

- LAN dla serwerów: 12 hostów

- Połączenie punkt-punkt z centralą firmy: 2 hosty

Stwórz tabelę adresacji, określając dla każdej podsieci adres sieci, maskę, zakres adresów dla hostów i adres rozgłoszeniowy.

Planowanie adresacji IP jest jedną z fundamentalnych umiejętności inżyniera sieciowego. Przemyślany, hierarchiczny schemat oparty na VLSM jest kluczem do stworzenia skalowalnej i bezpiecznej sieci IPv4. Zrozumienie zalet i wad adresacji statycznej i dynamicznej pozwala na dobranie odpowiedniej metody do konkretnych zastosowań. Choć IPv4 wciąż dominuje, znajomość podstaw IPv6 jest już dziś niezbędna, aby być przygotowanym na nieuchronną transformację sieci w przyszłości.